2017年网络空间安全技术大赛部分writeup

作为一个bin小子,这次一个bin都没做出来,我很羞愧。

0x00 拯救鲁班七号

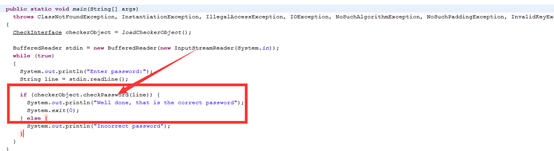

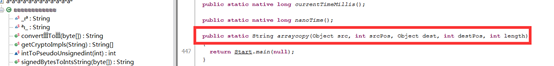

具体操作不多说,直接进入反编译源码阶段

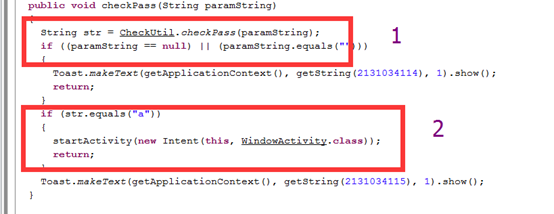

可以看到,只要2处的str等于a就可以了,而str是由1处的checkPass返回,于是进入checkPass函数。

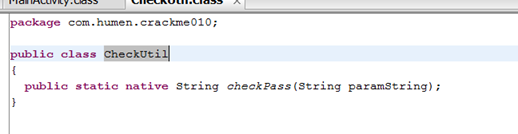

从代码看,这是调用了so库里的函数,并且我们知道so库的名字叫humen

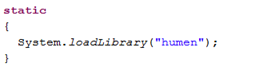

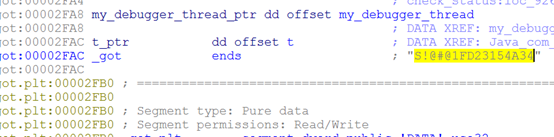

于是找到so库,拖进ida静态分析

找到checkPass函数,直接F5,通过分析,2中的代码最为关键

这段代码把我们输入的密码做了非常复杂的变换,变换后得到的字符串为S!@#@1FD23154A34

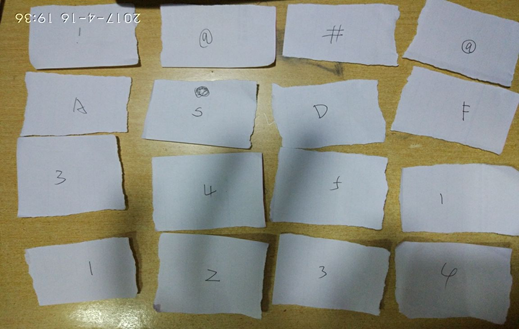

于是我找了16张纸,将flag变换出来了。。。。。

0x01 取证密码

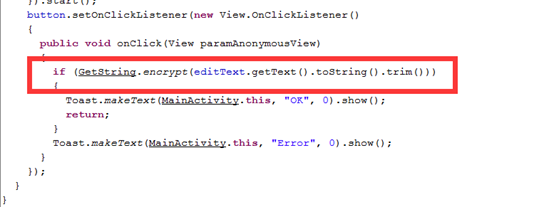

反编译

进入encrypt函数

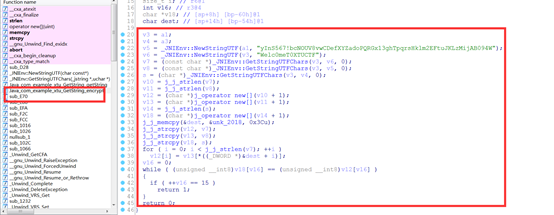

找到XTU.so拖进ida静态分析。

这段代码很简单,脚本如下

dest = [0x39,0x20,7,0xA,0x20,0x29,0x13,2,0x3A,0xC,0x11,0x31,0x3B,0xB,7]

str = 'Welc0meT0XTUCTF'

str1 = 'yInS567!bcNOUV8vwCDefXYZadoPQRGx13ghTpqrsHklm2EFtuJKLzMijAB094W'

a = len(str)

b = ''

for i in range(a):

b += str1[dest[i]]

print b

运行,得到flag.

0x02 人民的名义-抓捕赵德汉1

是个jar文件,直接反编译。

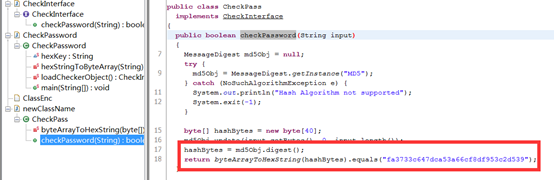

分析逻辑,直接进入checkPassword分析

很明显只要MD5解密就行

0x03人民的名义-抓捕赵德汉2

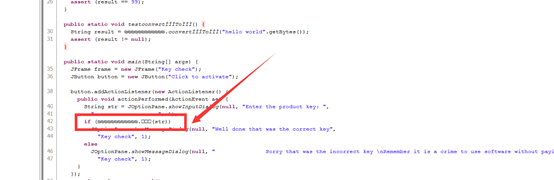

是个jar文件,直接反编译

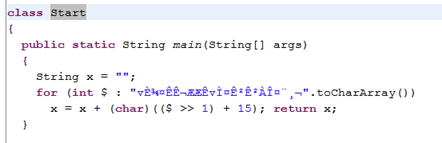

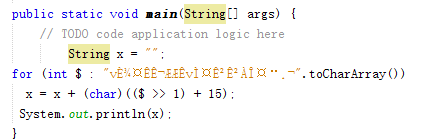

好多乱码,很方,但还是继续分析,进入这个不知名的函数

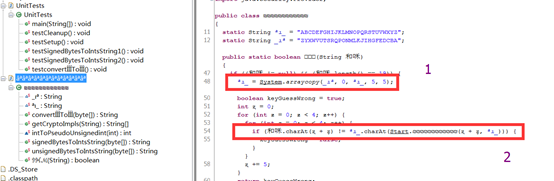

看到两个关键函数,先进入第一个函数分析,一路追踪

复现这段代码

得到字符串JsnatterrtJuaththovacke

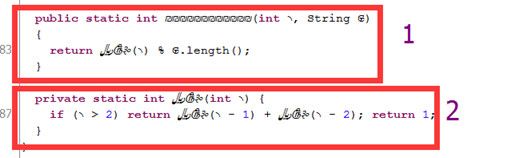

然后进入开始的第二个函数

代码逻辑很简单,下面是脚本

# -*- coding: utf-8 -*-

def f1(a,b):

return f2(a) % len(b)

def f2(b):

if b > 2:

return f2(b - 1) + f2(b - 2)

else:

return 1

x = 'JsnatterrtJuaththovacke'

b = ''

z = 0

for i in range(0,4):

for j in range(0,4):

b += x[f1(z + j,x)]

z += 5

print b

运行得到flag.注意格式flag{xxxx-xxxx-xxxx-xxxx} .

2017年网络空间安全技术大赛部分writeup的更多相关文章

- 2017年陕西省网络空间安全技术大赛——种棵树吧——Writeup

2017年陕西省网络空间安全技术大赛——种棵树吧——Writeup 下载下来的zip解压得到两个jpg图片,在Kali中使用binwalk查看文件类型如下图: 有两个发现: 1111.jpg 隐藏了一 ...

- 2017年陕西省网络空间安全技术大赛——一维码——Writeup

<!doctype html> 2017年陕西省网络空间安全技术大赛——一维码——Writeup 先判断下载的文件flag.png确实是png格式的图片后(binwalk, file命令均 ...

- 2017年陕西省网络空间安全技术大赛——人民的名义-抓捕赵德汉2——Writeup

下载下来的文件是一个jar包,用die和binwalk检查,确实是一个纯正的jar包 java -jar FileName运行jar包,观察文件的外部特征,发现也是判断password的题目 用查 ...

- 陕西省网络空间安全技术大赛部分题目writeup

签到-欢迎来到CSTC2017 10 欢迎来到CSTC2017 ZmxhZ3tXZWlTdW9GeXVfQmllTGFuZ30= Base64解密:flag{WeiSuoFyu_BieLang} 种棵 ...

- 2016第二届陕西省网络空间安全大赛WriteUp

2016年5月28号(正式比赛) 有选择题和实践题,俩队员在弄选择题时,我去拿了web1的一血. 0x01 web 是一道代码审计题,发包,返回了源代码: <?php if (isset($_G ...

- 2018~第三届南宁市网络安全技术大赛~nnctf~write-up

Web 1.超简单 分值:100 类型:WEB 已解决 题目:超简单的web题 http://gxnnctf.gxsosec.cn:12311/ 代码审计 <?php $white_list ...

- 第一届合天杯河北科技大学网络安全技术大赛 web6 writeup

- 第三届“百越杯”福建省高校网络空间安全大赛_Do you know upload?

题目在i春秋的ctf训练营 既然是上传,那就直接抓包 二话不说上来先给个00截断传个一句话助助兴 直接就成功了.... 赶紧操起菜刀去连接 进去之后发现ctf.sql是个空文件,那么flag应该在数据 ...

- 第三届“百越杯”福建省高校网络空间安全大赛writeup--Do you know upload?

一打开网址,可以看出应该是文件上传漏洞,查看源码,也有可能是文件包含 上传个图片,成功,然后上传一句话木马 通过bp进行上传绕过 , 开始菜刀连接http://e00b6eca3c9c4e14a31c ...

随机推荐

- 洛谷 - P2051 - 中国象棋 - 简单dp

https://www.luogu.org/problemnew/show/P2051 一点都不简单的简单dp. 还是从旧行转移到新行,而不是考虑新行从哪些旧行转移吧. #include<bit ...

- Linux下新建一个站点

Apache+nagix使用Lnmpa创建一个新的站点 我们在部署服务器的时候通常会遇到需要分域名和分应用部署,那么如何通过Apache+nagix创建一个新的站点服务呢 LNMPA这种架构有什么优势 ...

- Lightoj1014【基础题】

题意: 有C个人,安排了P个吃的,每个人会吃Q个吃的,最后留下L个吃的:求所有可能的Q,从小到大输出,要保证Q>L; 思路: 其实就是求出P-L的所有数的约数,然后这个约数>L的话就满足: ...

- C#获得当前执行的函数名、当前代码行、源代码文件名

http://blog.csdn.net/newegg2009/article/details/6220385 C#获得当前执行的函数名.当前代码行.源代码文件名 [日期:2010-10-18 11: ...

- Mol Cell Proteomics. |王欣然| 基于微粒的蛋白聚合物捕获技术让能满足多种不同需求的蛋白质组学样品制备方法成为可能

大家好,本周分享的是发表在Molecular & Cellular Proteomics. 上的一篇关于蛋白质组学样本质谱分析前处理方法改进的文章,题目是Protein aggregation ...

- Cordova 系列之Mac OS 环境配置

1.从AppStore 安装xcode 2.安装node.js环境 http://nodejs.org/ 3.使用命令行安装 cordova 命令行帮助:http://cordova.apache.o ...

- 三维BFS Poj 2251

#include <iostream> #include <cstdio> #include <string> #include <cstring> # ...

- linux 打开FTP 功能

http://blog.csdn.net/jay285979220/article/details/62216622 今天在linux上安装完了vsftpd后,使用root账号一直无法登陆到服务器上. ...

- [已读]CSS禅意花园

蛮早的一本书,提到了一些小tip,比如负margin实现居中.FIR图像替换.

- yii2 操作数据库

1.查询 User::find()->all(); 此方法返回所有数据: User::findOne($id); 此方法返回 主键 id=1 的一条数据(举个例子): User::find()- ...