【Android逆向】某小说网站签名破解

1. 豌豆荚下载v5.4的版本

2. 参考前面两篇文章进行反编译和重打包后,安装到手机发现会有验签失败的报错

抓取log

03-29 16:15:37.545 25910 26539 D KM-NATIVE: call Java_com_km_encryption_api_Security_sign

03-29 16:15:37.558 25910 26556 D KM-NATIVE: call Java_com_km_encryption_api_Security_sign

03-29 16:15:37.559 25910 26556 D KM-NATIVE: call Java_com_km_encryption_api_Security_sign

发现调取了这么个函数

3. 编写脚本查找这个native函数在哪个so里

var process_Obj_Module_Arr = Process.enumerateModules();

for(var i = 0; i < process_Obj_Module_Arr.length; i++) {

//包含"lib"字符串的

if(process_Obj_Module_Arr[i].path.indexOf("lib")!=-1)

{

//console.log("模块名称:",process_Obj_Module_Arr[i].name);

// console.log("模块地址:",process_Obj_Module_Arr[i].base);

// console.log("大小:",process_Obj_Module_Arr[i].size);

// console.log("文件系统路径",process_Obj_Module_Arr[i].path);

var libname = process_Obj_Module_Arr[i].name

frida_Module_import(libname)

}

}

function frida_Module_import(libname) {

Java.perform(function () {

const hooks = Module.load(libname);

var Imports = hooks.enumerateImports();

for(var i = 0; i < Imports.length; i++) {

if (Imports[i].name.indexOf('Java_com_km_encryption') != -1) {

console.log("模块名称:",libname);

//函数类型

console.log("type:",Imports[i].type);

//函数名称

console.log("name:",Imports[i].name);

//属于的模块

console.log("module:",Imports[i].module);

//函数地址

console.log("address:",Imports[i].address);

}

}

});

}

发现在libcommon-encryption.so中

4. ida 打开看看

顺着sign,一路往下看,发现有个地方启动了一个线程,并执行了checkSignUseApplicationPackageManager方法

for ( i = 0; i < v34; ++i )

{

GetMethodID = (jmethodID (*)(JNIEnv *, jclass, const char *, const char *))&v37[2 * i];

*(_BYTE *)GetMethodID = byte_1F620[(unsigned __int8)v35[i] >> 4];

v47 = v35[i];

*((_BYTE *)GetMethodID + 1) = byte_1F620[v47 & 0xF];

}

v37[2 * v34] = 0;

_android_log_print(3, "KM-NATIVE", "PackageManager>>>sign: %s", v37);

a1->functions->DeleteLocalRef((JNIEnv *)a1, v33);

var10 = strcmp(v38, "846BB6E12205A3245D1E78C934EDA27EA02D5BD5");

operator delete[](v38);

if ( var10 )

{

v48 = "sign_check_sha1_error";

LABEL_95:

throwException(a1, v48);

return 0;

}

return 1;

}

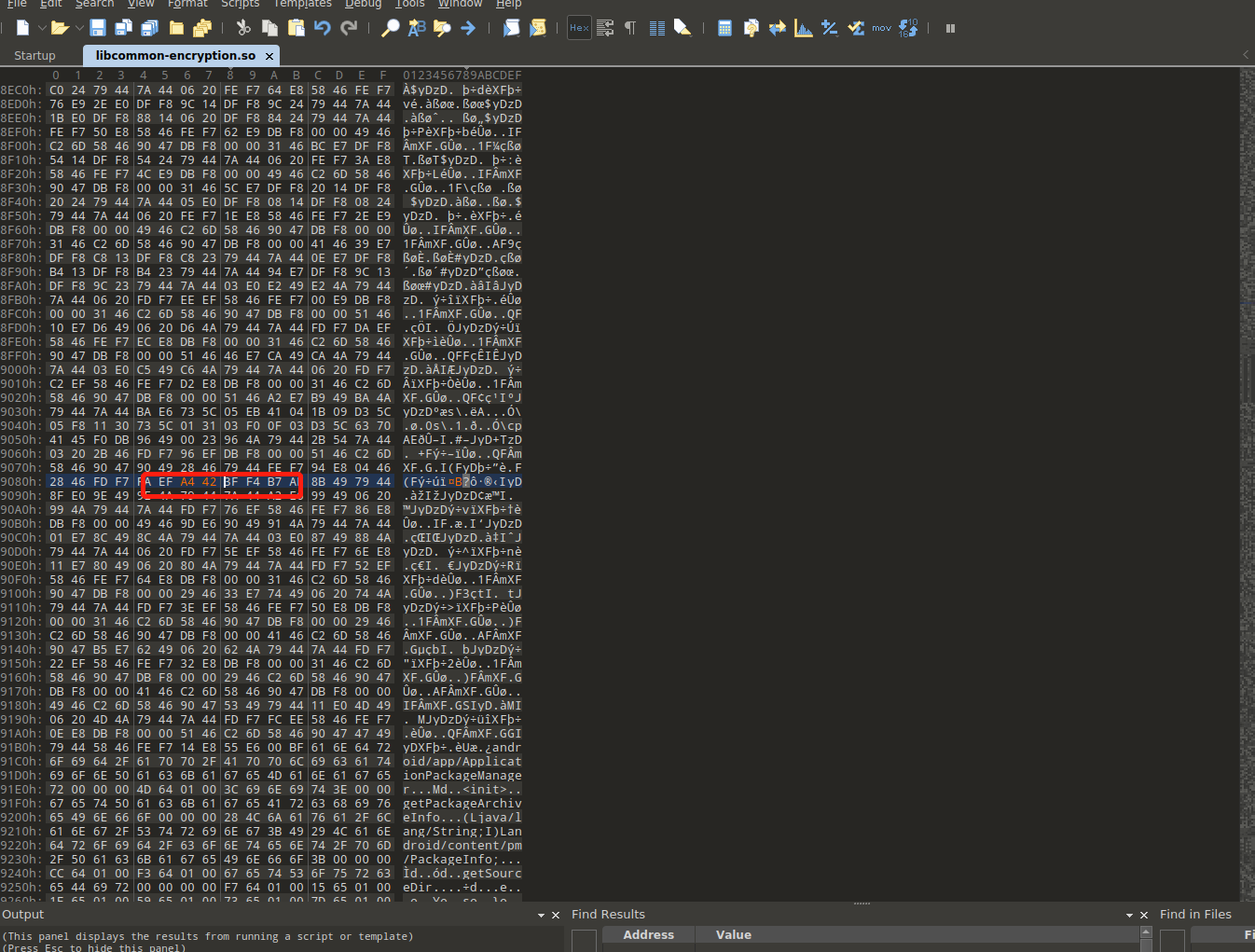

对应的汇编代码

.text:00009082 FD F7 FA EF BLX j__ZdaPv ; operator delete[](void *)

.text:00009082

.text:00009086 00 2C CMP R4, #0

.text:00009088 3F F4 B7 AE BEQ.W loc_8DFA

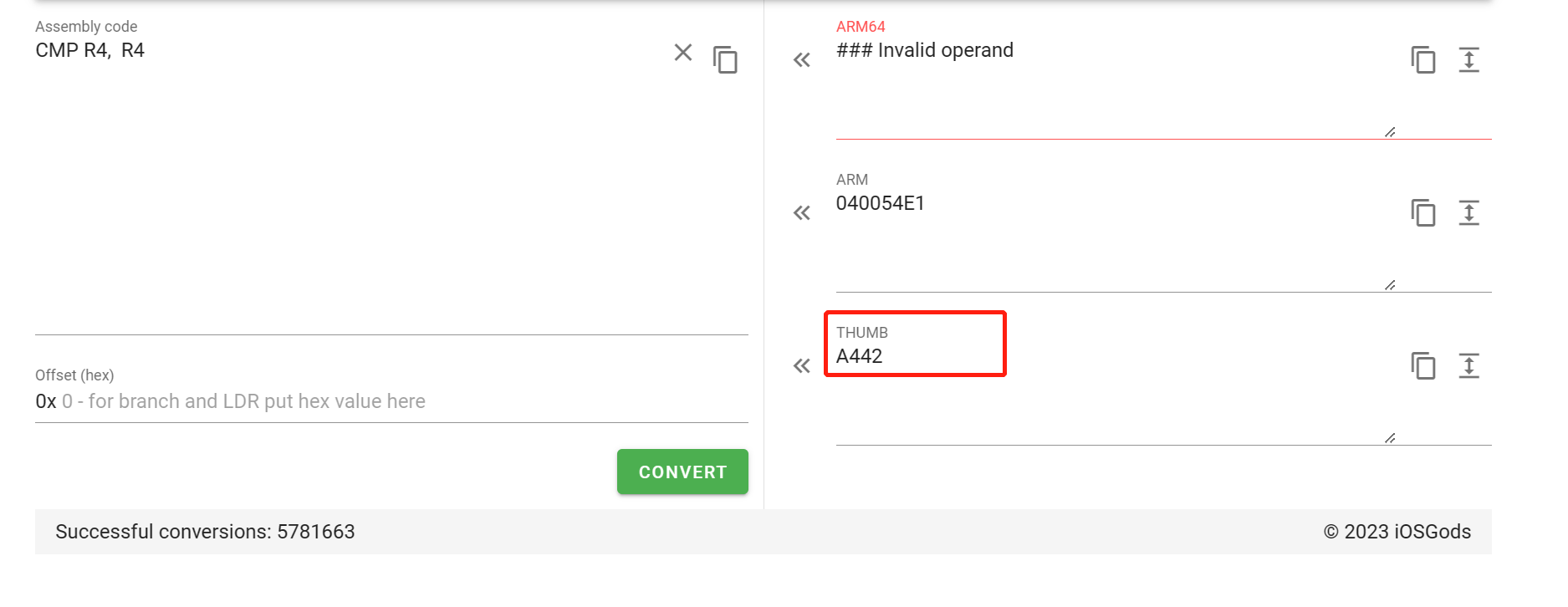

把这里的CMP R4, #0改为CMP R4, R4,这样下一行就可以顺利跳转

借助反汇编工具https://armconverter.com/

通过010Editor 把这里改为A442即可

'

'

再次打开APP,运行正常功能正常,成功绕过签名校验

【Android逆向】某小说网站签名破解的更多相关文章

- Android逆向之旅---动态方式破解apk进阶篇(IDA调试so源码)

Android逆向之旅---动态方式破解apk进阶篇(IDA调试so源码) 来源 https://blog.csdn.net/jiangwei0910410003/article/details/51 ...

- 初探Android逆向:通过游戏APP破解引发的安全思考

如今移动互联网已经完全融入到我们的生活中,各类APP也是层出不穷,因此对于安卓APP安全的研究也尤为重要.本文通过对一款安卓APP的破解实例,来引出对于APP安全的探讨.(本人纯小白,初次接触安卓逆向 ...

- [摘]Android逆向分析常用网站

androidterm: Android Terminal Emulator http://code.google.com/p/androidterm/ droidbox: Andro ...

- Android 逆向实战篇(加密数据包破解)

1. 实战背景由于工作需要,要爬取某款App的数据,App的具体名称此处不便透露,避免他们发现并修改加密逻辑我就得重新破解了. 爬取这款App时发现,抓包抓到的数据是加密过的,如图1所示(原数据较长, ...

- Android逆向破解表单注册程序

Android逆向破解表单注册程序 Android开发 ADT: android studio(as) 程序界面如下,注册码为6位随机数字,注册成功时弹出通知注册成功,注册失败时弹出通知注册失败. 布 ...

- Android逆向破解表单登录程序

Android逆向破解表单登录程序 Android开发 ADT: android studio(as) 程序界面如下,登录成功时弹出通知登录成功,登录失败时弹出通知登录失败. 布局代码 <?xm ...

- Android逆向——破解水果大战

最近公司需要测试安卓app安全,但安卓基本上0基础,决定开始学习下安卓逆向根据吾爱破解上教程 <教我兄弟学Android逆向系列课程+附件导航帖> https://www.52pojie. ...

- android逆向学习小结--CrackMe_1

断断续续的总算的把android开发和逆向的这两本书看完了,虽然没有java,和android开发的基础,但总体感觉起来还是比较能接收的,毕竟都是触类旁通的.当然要深入的话还需要对这门语言的细节特性和 ...

- 【转】Android逆向入门流程

原文:https://www.jianshu.com/p/71fb7ccc05ff 0.写在前面 本文是笔者自学笔记,以破解某目标apk的方式进行学习,中间辅以原理性知识,方便面试需求. 参考文章的原 ...

- [置顶]

Android逆向从未如此简单

哈,又标题党了..不过我一定竭尽所能,写一篇最亲民的入门文章. 本文仅供学习交流之用,切勿用于非法用途,读者若运用所学知识,进行非法任何商业目的或者非法牟利,一切责任由操作者自行承担,与本人无关.希望 ...

随机推荐

- [转帖]ASH、AWR、ADDM区别联系

==================================================================================================== ...

- [转帖]将 Cloudflare 连接到互联网的代理——Pingora 的构建方式

https://zhuanlan.zhihu.com/p/575228941 简介 今天,我们很高兴有机会在此介绍 Pingora,这是我们使用 Rust 在内部构建的新 HTTP 代理,它每天处理超 ...

- [转帖]Linux CPU频率控制

1. 概述 Linux 内部共有五种对频率的管理策略 userspace , conservative , ondemand , powersave 和 performance. l ...

- [转帖]03-rsync传输模式(本地传输、远程方式传输、守护进程模式传输)

https://developer.aliyun.com/article/885801?spm=a2c6h.24874632.expert-profile.282.7c46cfe9h5DxWK 简介: ...

- [转帖]鹅厂微服务发现与治理巨作PolarisMesh实践-上

文章目录 概述 定义 核心功能 组件和生态 特色亮点 解决哪些问题 官方性能数据 架构原理 资源模型 服务治理 基本原理 服务注册 服务发现 安装 部署架构 集群安装 SpringCloud应用接入 ...

- [转帖]深入内存/主存:解剖DRAM存储器

https://zhuanlan.zhihu.com/p/561501585 2022/9/9更新:经过和评论区大佬的交流,准备研读一下JEDEC标准,主要是加深自己对banking和访存加速的理解( ...

- pytest-logging打印日志

这里就不多介绍了,直接copy代码 日志等级分为下面五种 debug 详细信息,调试问题时使用 info 事情按预期工作 warning 警告问题 error 严重的问题,软件不能执行一些功能 cri ...

- flutter项目目录介绍

1 flutter项目目录介绍 android 安卓平台的的相关代理 build 编译后的 ios ios 平台的的相关代理 lib 自己写代码的目录 包好自己的代码 资源 test 放测试文件的 p ...

- docker的架构及工作原理(详解)

目录 一.docker架构图 二.Client 客户端 三.Host 主机(docker引擎) 四.Image 镜像 五.Container 容器 六.镜像分层 可写的容器层 七.Volume 数据卷 ...

- 从零开始配置 vim(10)——快捷键配置

之前我们对neovim 进行了基础的配置,这篇主要介绍我比较常用的快捷键配置.到这篇开始我们的配置已经可以为两个大的模块--基础配置和快捷键配置.我们的目录也应该按照模块来进行组织.在正式配置之前让我 ...