6.24Win&linux&分析后门 勒索病毒分析

操作系统应急响应

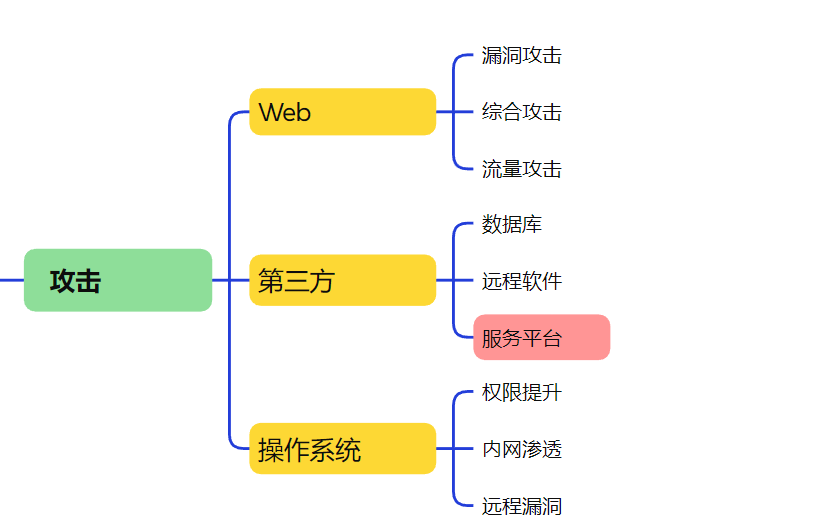

1、常见危害

暴力破解、漏洞利用、流量攻击(危害不确定)

木马控制(Webshell、PC木马等),病毒感染(挖矿、蠕虫、勒索等)

2、常见分析

计算机用户、端口、进程、启动项、计划任务、服务、文件等安全问题;

常见日志类别及存储

windows:C:\Windows\System32\winevt\Logs

linux:/var/logs

杀软及病毒动态

卡巴斯基、火绒、360杀毒;

国家病毒应急处理中心、微步在线威胁情报、火绒安全论坛;在线病毒扫描软件

爆破口令分析

windows:分析查看本地Security安全日志,查看登录账户pid,4624表登录成功,4625表失败;

linux:

grep -o "Failed password" /var/log/auth.log uniq -c (ubuntu)

grep -o "Failed password" /var/log/secure uniq -c 统计登录失败出现的次数

grep -o "Failed password" /var/log/auth.log head -l 输出第一行和最后一行爆破,确实时间范围

grep -o "Failed password" /var/log/auth.log tail -l

CS远控木马分析思路

在进程中分析后门;netstat -ano;

cs服务端命令:

先ll查看TeamServer和Cobalt Strike是否有执行权限,若无执行权限则添加权限sudo chmod +x teamserver cobaltstrike.auth

linux中上线CS,使用拓展工具上线cs3.x版本;之后使用gscan工具排查查杀后门;

勒索病毒wannacry思路

备份文件恢复;

三方软件破解勒索文件;

重装系统;

6.24Win&linux&分析后门 勒索病毒分析的更多相关文章

- 技术分析 | 新型勒索病毒Petya如何对你的文件进行加密

6月27日晚间,一波大规模勒索蠕虫病毒攻击重新席卷全球. 媒体报道,欧洲.俄罗斯等多国政府.银行.电力系统.通讯系统.企业以及机场都不同程度的受到了影响. 阿里云安全团队第一时间拿到病毒样本,并进行了 ...

- "WannaCry"勒索病毒用户处置指南

"WannaCry"勒索病毒用户处置指南 原文: http://mp.weixin.qq.com/s/ExsribKum9-AN1ToT10Zog 卡巴斯基,下载官网:h ...

- 【转载】Globelmposter勒索病毒最新变种预警

近日,深信服安全团队观察到Globelmposter勒索病毒又出现最新变种,加密后缀有Ares666.Zeus666.Aphrodite666.Apollon666等,目前国内已有多家大型医院率先发现 ...

- [转帖]"微信支付"勒索病毒制造者被锁定 传播、危害和疫情终极解密 --- 可以学习下一年火绒团队的分析原理的精神.

"微信支付"勒索病毒制造者被锁定 传播.危害和疫情终极解密 https://www.cnbeta.com/articles/tech/794851.htm 12月1日,首个要求&q ...

- 从Wannacry到WannaRen:螣龙安科带你深度分析勒索病毒原理

从Wannacry到WannaRen:螣龙安科2020年4月7日,360CERT监测发现网络上出现一款新型勒索病毒wannaRen,该勒索病毒会加密windows系统中几乎所有的文件,并且以.Wann ...

- Linux服务器感染kerberods病毒 | 挖矿病毒查杀及分析 | (curl -fsSL lsd.systemten.org||wget -q -O- lsd.systemten.org)|sh)

概要: 一.症状及表现 二.查杀方法 三.病毒分析 四.安全防护 五.参考文章 一.症状及表现 1.CPU使用率异常,top命令显示CPU统计数数据均为0,利用busybox 查看CPU占用率之后,发 ...

- Android端恶意锁屏勒索应用分析

一.前言 5月12日,一场全球性互联网灾难悄然而至,一款名为WannaCRY的PC端恶意勒索软件利用NSA泄漏的危险漏洞“永恒之蓝”,给100多个国家和地区10万台电脑造成了巨大的损失.到2017年为 ...

- [FreeBuff]Trojan.Miner.gbq挖矿病毒分析报告

Trojan.Miner.gbq挖矿病毒分析报告 https://www.freebuf.com/articles/network/196594.html 竟然还有端口转发... 这哥们.. 江民安全 ...

- Android病毒分析基础(二)—ChatGPT提问技巧

今天我们来用最近比较火的"ChatGPT"学习一下Android病毒分析基础,看看和我们之前学的有什么不同,又能学习到什么新的东西,同时了解一下"ChatGPT" ...

- linux实践之ELF文件分析

linux实践之ELF文件分析 下面开始elf文件的分析. 我们首先编写一个简单的C代码. 编译链接生成可执行文件. 首先,查看scn15elf.o文件的详细信息. 以16进制形式查看scn15elf ...

随机推荐

- 【漏洞分析】DoughFina 攻击事件分析:不做任何参数检查的去杠杆合约

背景介绍 2024 年 7 月 12 日,DoughFina 协议遭受了黑客攻击,造成本次攻击的主要原因是 ConnectorDeleverageParaswap 合约没有对输入参数进行检查,且该合约 ...

- PHP中substr() mb_substr() mb_struct()的区别和用法

PHP substr() 函数可以分割文字,但要分割的文字如果包括中文字符往往会遇到问题,这时可以用mb_substr()/mb_strcut这个函 数,mb_substr() /mb_strcut的 ...

- oeasy教您玩转vim - 82 - # 函数function

函数 function 回忆 关于宏,我们回忆一下 qa 开始录制宏 q 结束录制宏 @a 应用宏 qA 追加录制宏 控制寄存器内容其实就是控制宏 宏还有一些特性 可以多文件执行宏 可以并发运行宏 ...

- C# 自定义泛型二维数组

public class Array2D<T>{ public int Width { get; } public int Height { get; } public T[] Data ...

- C# 常用类和命名空间

Array类 用括号声明数组是C#中使用Array类的记号.在后台使用C#语法,会创建一个派生于抽象基类Array的新类.这样,就可以使用Array类为每个C#数组定义的方法和属性了. Array类实 ...

- 学习笔记--Java中的数据类型

Java中的数据类型 /** * Java中的数据类型: * 程序当中有很多的数据,每一个数据拥有与之相关的类型. * * * 1. 数据类型的作用: * 不同类型的数据占用的空间大小不同,数据类型的 ...

- Jmeter边界提取器

组件路径:HTTP请求->右键添加->后置处理器->边界提取器 用途:边界提取器(Boundary Extractor)是放在Sample请求之后执行的,用于获取左右边界中间的所有字 ...

- Jmeter大小断言

Jmeter大小断言是用来判断返回的消息体大小的,组件路径[HTTP请求右键添加->断言->大小断言] 我们来了解一下大小断言组件里面包含什么内容 1.Apply to: Main sam ...

- Could not retrieve mirrorlist http://mirrorlist.centos.org/?release=7&arch=x86_64&repo=os&infra=stock error was 14: curl#6 - "Could not resolve host: mirrorlist.centos.org; 未知的错误"解决yum下载报错

报错信息 │ (SSH client, X server and network tools) │ │ │ │ ⮞ SSH session to root@192.168.117.166 │ │ • ...

- 【Mybatis-Plus】使用QueryWrapper作为自定义SQL的条件参数

发现同事的自定义SQL写法是这样的 连表之后使用的条件是 ${ew.customSqlSegment} @Param声明的常量: /** * wrapper 类 */ String WRAPPER = ...