CTF实验吧——证明自己吧

题目地址:http://www.shiyanbar.com/ctf/28

没有壳 ,vc++ 写的

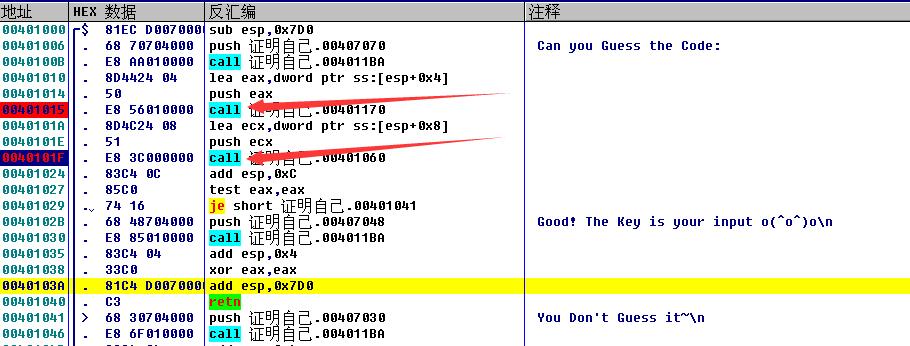

拖进OD观察观察,发现代码很短哟,先来看这俩个call 怀疑他们其中有正确的flag和我们输入的东西对比

强行爆破完寄存器里是没有正确的flag出现的,肯定是在某个函数里算出来的。

强行爆破完寄存器里是没有正确的flag出现的,肯定是在某个函数里算出来的。

再进IDA里 main 空格,发现 关键函数就是sub_401060

双击进入查看sub_401060的伪C代码

分成三个部分:

第一,将我们输入的a1与v5的长度比较,将a1的每一项都进行异或。

第二,将v5的每一项都减去5

第三,可以当成这样看, while( *(a1 + v3) == *(_BYTE *)&V5+V3) ) 就是把我们输入的a1与v5逐个比较

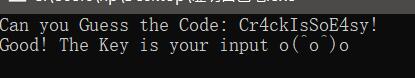

关系就是 : a1 ^ 0x20 = v5 - 5

根据异或的性质 我们要得到的a1 =(v5-5)^0x20

ps:这里的if(strlen((const char *)v5)==0)return 1;判断v5元素为0个就返回1,没啥用。有点迷惑,不管他。

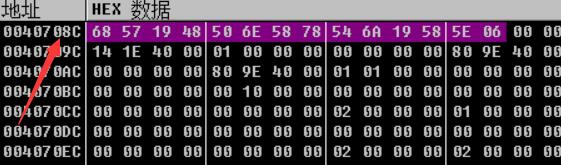

v5的数据可以根据地址去寻找,v5=dword_40708C ,这里用OD比较方便 ctrl+G,因为V5是字符串,所以指向的是该字符串的首地址,则V5为 68 57 19 48 50 6e 58 78 54 6a19 58 5e 06(都为十六进制)

拿下来,用python或者C语言写脚本即可解得答案。

python:

a=" "

code=(0x68,0x57,0x19,0x48,0x50,0x6E,0x58,0x78,0x54,0x6A,0x19,0x58,0x5E,0x06)

for i in code:

i=(i-5)^0x20

a+=chr(i)

print(a)

C:

#include<stdio.h>

int main()

{

int a[14]={0x68,0x57,0x19,0x48,0x50,0x6e,0x58,0x78,0x54,0x6a,0x19,0x58,0x5e,0x06};

int i;

for(i=0;i<14;i++)

{

a[i]=a[i]-5;

a[i]=a[i]^0x20;

printf("%c",a[i]);

}

return 0;

}

验证一下,对的

CTF实验吧——证明自己吧的更多相关文章

- CTF实验吧让我进去writeup

初探题目 两个表单,我们用burp抓包试试 这时候我们发现Cookie值里有个很奇怪的值是source,这个单词有起源的意思,我们就可以猜测这个是判断权限的依据,让我们来修改其值为1,发送得到如下显示 ...

- ctf实验平台-成绩单

题目链接:http://120.24.86.145:8002/chengjidan/ 平台地址:http://123.206.31.85/ 第一步:暴库 id=-1' union select 1,2 ...

- 记一次CTF实验吧的代码审计

0X01 0X01 Burp抓包找到hint 访问地址看源码 <?php $info = ""; $req = []; $flag="xxxxxxxxxx" ...

- CTF实验吧-WEB题目解题笔记(1)简单的登陆题

1.简单的登陆题 解题链接: http://ctf5.shiyanbar.com/web/jiandan/index.php Burp抓包解密 乱码,更换思路.尝试id intruder 似乎也没什 ...

- ctf实验吧Once More

题目链接:http://ctf5.shiyanbar.com/web/more.php 思路分析:显然是后台逻辑代码. 1.ereg函数有漏洞,可以使用%00截断,这个就做笔记了好吧.这个函数大致意思 ...

- ctf实验吧天网管理系统

这明显不可能登上的,所以直接看源代码 这里如果不懂得,php中处理哈希值的方式,是只要是0e开头的哈希值,都认为是0,通过输入一个这样的0e开头的字符串,会被php解释成0. 这个可以去在线工具上得到 ...

- ctf实验吧逻辑问题

ctf5.shiyanbar.com/web/5/index.php 绕开. php题,习惯先看源码,F12,结果发现了 url输入了一看 告诉了我们后台逻辑.分析一下,发现只要使得$row[&quo ...

- Oracle Dataguard Standby Redo Log的两个实验

在Data Guard环境中,Standby Redo Log是一个比较特殊的日志类型.从最新的DG安装指导中,都推荐在Primary和Standby端,都配置Standby Redo Log. 简单 ...

- 实验演示Oracle“多版本一致读”和“Cross DDL”

http://space.itpub.net/17203031/viewspace-756336 在各种事务级别中,Oracle实现的是“Read Committed”,也就是读取的数据都是已经提 ...

随机推荐

- 【31.95%】【CF 714B】Filya and Homework

time limit per test 1 second memory limit per test 256 megabytes input standard input output standar ...

- 2018-8-10-win10-uwp-获得缩略图

title author date CreateTime categories win10 uwp 获得缩略图 lindexi 2018-08-10 19:16:51 +0800 2018-2-13 ...

- luoguP2679 子串

luoguP2679 子串 个人感觉\(noip\)系列中挺好的一道DP题目. 题面有点难理解. 我们设\(f_{i,j,k,0/1}\)表示\(A\)串前\(i\)个字符,匹配\(B\)串前\(j\ ...

- 基于vs2015 SignalR开发的微信小程序使用websocket实现聊天功能

一)前言 在微信小程上实现聊天功能,大致有三种方式:1)小程序云开发 2)购买第三方IM服务 3)使用自己的服务器自己开发. 这里重要讲使用自己的服务器自己开发,并且是基于vs的开发. 网上提供的解决 ...

- 关于redis有序集合http://www.runoob.com/redis/redis-sorted-sets.html

redis有序集合和集合一样,元素都是字符串类型,而且不能重复 和普通集合不同的是它关联一个double类型的分数,redis是同个元素的分数来对元素进行排序 有序集合的元素是唯一的,但是分数可以重复 ...

- pandas数据分析小知识点(一)

最近工作上,小爬经常需要用python做一些关于excel数据分析的事情,显然,从性能和拓展性的角度出发,使用pandas.numpy是比vba更好的选择.因为pandas能提供诸如SQL的很多查找. ...

- Python 进程、线程、协程的介绍与使用

一.必备的理论基础 二.操作系统发展史 三.进程理论 四.线程理论 五.协程 一.必备的理论基础 操作系统理论: 操作系统是一个协调\管理\控制计算机硬件资源与应用软件资源的控制程序 操作系统的两大功 ...

- ubuntu conda install ERROR missing write permission错误

报错: ondaIOError: Missing write permissions in: /usr/local/anaconda3 # # You don't appear to have the ...

- 【题解】CF742E (二分图+构造)

[题解]CF742E (二分图+构造) 自闭了CodeForces - 742E 给定的条件就是一个二分图的模型,但是有一些不同.不同就不同在可以出现相邻两个点颜色相同的情况. 构造常用方法之一是按奇 ...

- Python基础入门必备知识

1 标识符标识符是编程时使用的名字,用于给变量.函数.语句块等命名,Python 中标识符由字母.数字.下划线组成,不能以数字开头,区分大小写. 以下划线开头的标识符有特殊含义,单下划线开头的标识符, ...