LB层到Real Server之间访问请求的响应时间及HTTP状态码监控及报警设置

为了监控到各业务的访问质量,基于LB层的Nginx日志,实现LB层到Real Server之间访问请求的响应时间(即upstream_response_time)及HTTP状态码(即upstream_status)的监控及报警。操作记录如下:

基本信息:

负载均衡采用的是Nginx+Keeplived

负载域名:bs7001.kevin-inc.com (有很多负载域名,这里用该域名作为示例)

日志:bs7001.kevin-inc.com-access.log 1)LB层Nginx的log_format日志格式的设置(可以参考:http://www.cnblogs.com/kevingrace/p/5893499.html)

[root@inner-lb01 ~]# cat /data/nginx/conf/nginx.conf

......

######

## set access log format

######

log_format main '$remote_addr $remote_user [$time_local] "$request" '

'$status $body_bytes_sent "$http_referer" '

'$http_user_agent $http_x_forwarded_for $request_time $upstream_response_time $upstream_addr $upstream_status'; #######

..... 2)监控及报警脚本设置

日志路径

[root@inner-lb01 ~]# ll /data/nginx/logs/bs7001.kevin-inc.com-access.log

-rw-r--r-- 1 root root 0 12月 13 17:00 /data/nginx/logs/bs7001.kevin-inc.com-access.log sendemail安装配置(安装可参考:http://www.cnblogs.com/kevingrace/p/5961861.html)

[root@inner-lb01 ~]# cat /opt/sendemail.sh //该脚本可直接拿过来使用

#!/bin/bash

# Filename: SendEmail.sh

# Notes: 使用sendEmail

#

# 脚本的日志文件

LOGFILE="/tmp/Email.log"

:>"$LOGFILE"

exec 1>"$LOGFILE"

exec 2>&1

SMTP_server='smtp.kevin.com'

username='notice@kevin.com'

password='notice@123'

from_email_address='notice@kevin.com'

to_email_address="$1"

message_subject_utf8="$2"

message_body_utf8="$3"

# 转换邮件标题为GB2312,解决邮件标题含有中文,收到邮件显示乱码的问题。

message_subject_gb2312=`iconv -t GB2312 -f UTF-8 << EOF

$message_subject_utf8

EOF`

[ $? -eq 0 ] && message_subject="$message_subject_gb2312" || message_subject="$message_subject_utf8"

# 转换邮件内容为GB2312,解决收到邮件内容乱码

message_body_gb2312=`iconv -t GB2312 -f UTF-8 << EOF

$message_body_utf8

EOF`

[ $? -eq 0 ] && message_body="$message_body_gb2312" || message_body="$message_body_utf8"

# 发送邮件

sendEmail='/usr/local/bin/sendEmail'

set -x

$sendEmail -s "$SMTP_server" -xu "$username" -xp "$password" -f "$from_email_address" -t "$to_email_address" -u "$message_subject" -m "$message_body" -o message-content-type=text -o message-charset=gb2312 [root@inner-lb01 ~]# cd /opt/lb_log_monit.sh/

[root@inner-lb01 lb_log_monit.sh]# ll

总用量 12

-rwxr-xr-x 1 root root 1180 2月 1 13:03 bs7001_request_status_monit.sh

-rwxr-xr-x 1 root root 821 2月 1 11:20 bs7001_request_time_monit_request.sh

-rwxr-xr-x 1 root root 559 2月 1 13:01 bs7001_request_time_monit.sh 访问请求的响应时间监控报警脚本(下面脚本中取日志文件中的第3、10列以及倒数第1、2、3列)

[root@inner-lb01 lb_log_monit.sh]# cat bs7001_request_time_monit.sh

#!/bin/bash

/usr/bin/tail -1000 /data/nginx/logs/bs7001.kevin-inc.com-access.log|awk '{print $3,$10,$(NF-2),$(NF-1),$(NF)}' > /root/lb_log_check/bs7001.kevin-inc.com-check.log for i in `awk '{print $3}' /root/lb_log_check/bs7001.kevin-inc.com-check.log`

do

a=$(printf "%f" `echo ${i}*1000|bc`|awk -F"." '{print $1}')

b=$(printf "%f" `echo 1*1000|bc`|awk -F"." '{print $1}') if [ $a -ge $b ];then

cat /root/lb_log_check/bs7001.kevin-inc.com-check.log |grep $i

else

echo "it is ok" >/dev/null 2>&1

fi

done [root@inner-lb01 lb_log_monit.sh]# cat bs7001_request_time_monit_request.sh

#!/bin.bash

/bin/bash -x /opt/lb_log_monit.sh/bs7001_request_time_monit.sh > /root/lb_log_check/bs7001.kevin-inc.com_request_time.log NUM=`cat /root/lb_log_check/bs7001.kevin-inc.com_request_time.log|wc -l`

if [ $NUM != 0 ];then

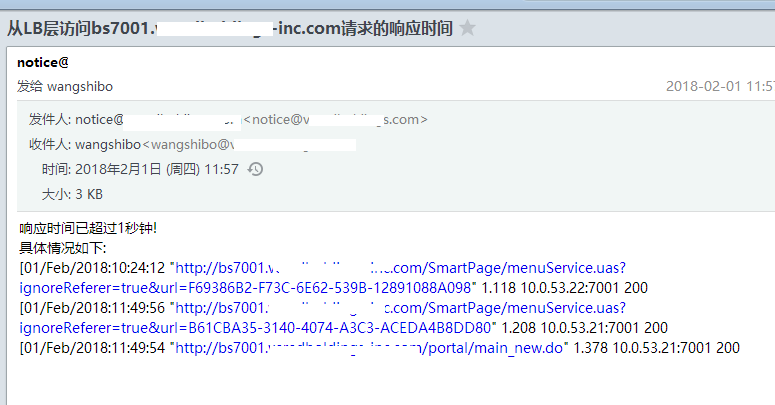

/bin/bash /opt/sendemail.sh wangshibo@kevin.com "从LB层访问bs7001.kevin-inc.com请求的响应时间" "响应时间已超过1秒钟!\n具体情况如下:\n`cat /root/lb_log_check/bs7001.kevin-inc.com_request_time.log`"

/bin/bash /opt/sendemail.sh linan@kevin.com "从LB层访问bs7001.kevin-inc.com请求的响应时间" "响应时间已超过1秒钟!\n具体情况如下:\n`cat /root/lb_log_check/bs7001.kevin-inc.com_request_time.log`"

else

echo "从LB层访问bs7001.kevin-inc.com请求的响应正常"

fi [root@inner-lb01 lb_log_monit.sh]# ll /root/lb_log_check/

总用量 152

-rw-r--r-- 1 root root 147766 2月 1 15:00 bs7001.kevin-inc.com-check.log

-rw-r--r-- 1 root root 216 2月 1 15:00 bs7001.kevin-inc.com_request_time.log 访问的HTTP状态码监控报警脚本(500,502,503,504的状态码进行报警)

[root@inner-lb01 lb_log_monit.sh]# cat bs7001_request_status_monit.sh

#!/bin/bash

/usr/bin/tail -1000 /data/nginx/logs/bs7001.kevin-inc.com-access.log|awk '{print $3,$10,$(NF-2),$(NF-1),$(NF)}' > /root/lb_log_check/bs7001.kevin-inc.com-check.log for i in `awk '{print $5}' /root/lb_log_check/bs7001.kevin-inc.com-check.log|sort|uniq`

do

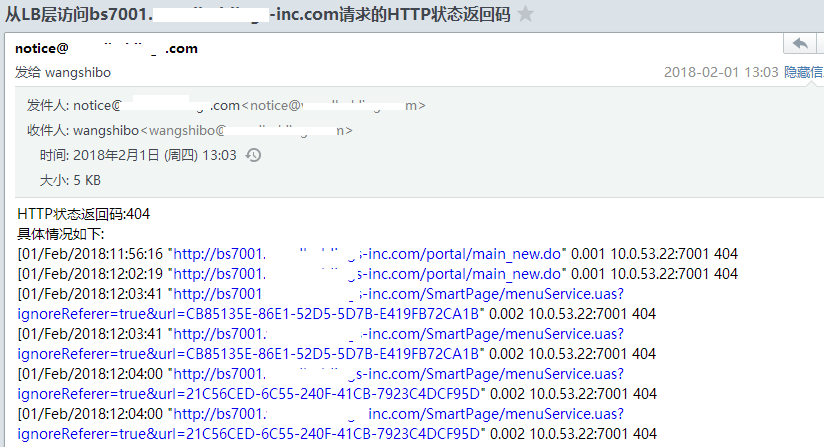

if [ ${i} = 500 ];then

/bin/bash /opt/sendemail.sh wangshibo@kevin.com "从LB层访问bs7001.kevin-inc.com请求的HTTP状态返回码" "HTTP状态返回码:500\n具体情况如下:\n`cat /root/lb_log_check/bs7001.kevin-inc.com-check.log |grep ${i}`"

elif [ ${i} = 502 ];then

/bin/bash /opt/sendemail.sh wangshibo@kevin.com "从LB层访问bs7001.kevin-inc.com请求的HTTP状态返回码" "HTTP状态返回码:502\n具体情况如下:\n`cat /root/lb_log_check/bs7001.kevin-inc.com-check.log |grep ${i}`"

elif [ ${i} = 503 ];then

/bin/bash /opt/sendemail.sh wangshibo@kevin.com "从LB层访问bs7001.kevin-inc.com请求的HTTP状态返回码" "HTTP状态返回码:503\n具体情况如下:\n`cat /root/lb_log_check/bs7001.kevin-inc.com-check.log |grep ${i}`"

else

echo "it is ok"

fi

done 3)结合crontab进行定时监控

[root@inner-lb01 lb_log_monit.sh]# crontab -l

#LB到后端服务器之间访问各系统业务的请求响应时间和http状态码监控

*/2 * * * * /bin/bash -x /opt/lb_log_monit.sh/bs7001_request_time_monit_request.sh >/dev/null 2>&1

*/2 * * * * /bin/bash -x /opt/lb_log_monit.sh/bs7001_request_status_monit.sh >/dev/null 2>&1 取对应log文件中的第3、10以及倒数第1、2、3列内容

[root@inner-lb01 lb_log_monit.sh]# /usr/bin/tail -10 /data/nginx/logs/bs7001.kevin-inc.com-access.log|awk '{print $3,$10,$(NF-2),$(NF-1),$(NF)}'

[01/Feb/2018:15:05:41 "http://bs7001.kevin-inc.com/I8QW/dataimport/qw/found_analysis_imp8.jsp" 0.002 192.168.1.22:7001 304

[01/Feb/2018:15:05:41 "http://bs7001.kevin-inc.com/I8QW/dataimport/qw/found_analysis_imp8.jsp" 0.001 192.168.1.22:7001 304

[01/Feb/2018:15:05:41 "http://bs7001.kevin-inc.com/I8QW/dataimport/qw/found_analysis_imp8.jsp" 0.002 192.168.1.22:7001 304

[01/Feb/2018:15:05:41 "http://bs7001.kevin-inc.com/I8QW/dataimport/qw/found_analysis_imp8.jsp" 0.001 192.168.1.22:7001 304

[01/Feb/2018:15:05:41 "http://bs7001.kevin-inc.com/I8QW/dataimport/qw/found_analysis_imp8.jsp" 0.001 192.168.1.22:7001 304

[01/Feb/2018:15:05:41 "http://bs7001.kevin-inc.com/I8QW/dataimport/qw/found_analysis_imp8.jsp" 0.002 192.168.1.22:7001 304

[01/Feb/2018:15:06:02 "http://bs7001.kevin-inc.com/portal/main_new.do" 0.006 192.168.1.21:7001 200

[01/Feb/2018:15:07:12 "http://bs7001.kevin-inc.com/portal/main_new.do" 0.003 192.168.1.22:7001 200

[01/Feb/2018:15:07:51 "http://bs7001.kevin-inc.com/portal/main_new.do" 0.003 192.168.1.21:7001 200

[01/Feb/2018:15:07:57 "http://bs7001.kevin-inc.com/portal/main_new.do" 0.007 192.168.1.22:7001 200

LB层到Real Server之间访问请求的响应时间及HTTP状态码监控及报警设置的更多相关文章

- 19. HTTP协议二:HTTP请求与响应、常见状态码

HTTP请求与响应 HTTP请求 HTTP请求是指从客户端到服务器端的请求消息.HTTP请求主要由三部分构成,请求行.请求头(headers).body(请求数据). 上图是笔者用Charles抓包工 ...

- HTTP请求响应机制与响应状态码

转载来源:http://blog.csdn.net/xyw591238/article/details/51907143 HTTP协议 Internate的基本协议是TCP/IP(传输控制协议和网际协 ...

- Http请求头和常见响应状态码

请求头: Accept:指浏览器或其他客户可以接爱的MIME文件格式.可以根据它判断并返回适当的文件格式. Accept-Charset:指出浏览器可以接受的字符编码.英文浏览器的默认值是ISO-88 ...

- 解释下Http请求头和常见响应状态码

Accept-Charset:指出浏览器可以接受的字符编码.英文浏览器的默认值是ISO-8859-1.ccept:指浏览器或其他客户可以接爱的MIME文件格式.可以根据它判断并返回适当的文件格式. A ...

- django server之间通过remote user 相互调用

首先,场景是这样的:存在两个django web应用,并且两个应用存在一定的联系.某些情况下彼此需要获取对方的数据. 但是我们的应用肯经都会有对应的鉴权机制.不会让人家随随便便就访问的对吧.好比上车要 ...

- http状态码 以及请求响应头相关

1xx消息[编辑] 这一类型的状态码,代表请求已被接受,需要继续处理.这类响应是临时响应,只包含状态行和某些可选的响应头信息,并以空行结束.由于HTTP/1.0协议中没有定义任何1xx状态码,所以除非 ...

- HTTP协议---HTTP请求中的常用请求字段和HTTP的响应状态码及响应头

http://blog.csdn.net/qxs965266509/article/details/8082810 用于HTTP请求中的常用请求头字段 Accept:用于高速服务器,客户机支持的数据类 ...

- web请求的状态码

摘录于 https://www.cnblogs.com/lovychen/p/6256343.html 1xx消息 这一类型的状态码,代表请求已被接受,需要继续处理.这类响应是临时响应,只包含状态行 ...

- HTTP请求出现405状态码method not allowed的解决办法

httppost请求目标网站出现405状态码, 原因为 Apache.Nginx.IIS等绝大多数web服务器,都不允许静态文件响应POST请求所以将post请求改为get请求即可

随机推荐

- asp.net mvc5中的过滤器重写

asp.net mvc5中增加了一种过滤器类型叫过滤器重写,这种过滤器类型可以在操作或者控制器上忽略更高层次上设置的过滤器类型,它可以重写五种基本的过滤器接口类型:IAuthenticationFil ...

- SAP S4/HANA BP屏幕增强添加自定义字段(BDT方式)

喜欢博主的读者也许会意识到,这是本博客中第一篇有关屏幕增强的文章.之前没有总结过相关的东西,除了因为相关经验有限之外,我个人也是不喜欢所谓dynpro编程的,它有许多“潜规则”一样的东西要记住,想要运 ...

- ug nx7.5安装方法(图文详解)

UG7.5,也称NX7.5,自卑西门子收购,软件名字已经改为SIEMENS NX了,ug7.5是一套集成了CAD.CAE 和CAM解决方案,能为设计师们提供最功能齐全的设计环境,能够大大 ...

- cf C. Finite or not? 数论

You are given several queries. Each query consists of three integers pp, qq and bb. You need to answ ...

- 常用类(Date,Calendar,Math,枚举)

1.日期时间类 计算机时间戳是指距离历元(1970-01-01 00:00:00:000)的时间间隔(以毫秒ms为单位). 如:计算机时间2019-04-29 14:14:00是该时间距离历元经过的毫 ...

- metamask源码学习-background.js

这个就是浏览器后台所进行操作的地方了,它就是页面也区块链进行交互的中间部分. metamask-background描述了为web扩展单例的文件app/scripts/background.js.该上 ...

- MATLAB常用快捷键命令总结

1. 在命令窗口(Command Window)中: 1)[↑.↓]——切换到之前.之后运行过的命令,可以重复按多次来达到你想要的命令: 2)[Tab]——自动补全.在command窗口,输入一个命令 ...

- css3 实现图片等比例放大与缩小

css3 实现图片等比例放大与缩小 在工作中,经常会碰到图片缩放的情况,比如服务器端返回的图片大小,可能大小不同,有的大,有的小,服务器端返回的图片大小我们不能控制的,但是在我们设计稿的时候,可能会规 ...

- <<Linux kernel development>> Process Management

The Process On modern operating systems,processes provide two virtualizations:a virtualized processo ...

- JVM实践

package com.lsw.classloader; import java.io.FileInputStream;import java.lang.reflect.Field;import ja ...