XSS (跨站脚本攻击) 的原理分析,测试 && 应对措施

1

1

1

XSS (跨站脚本攻击) 的原理分析,测试

1

demo:

<!DOCTYPE html>

<html lang="en">

<head>

<meta charset="UTF-8">

<title>Document</title>

</head>

<body>

<div>

<h1>XSS test using PHP!</h1>

<form action="XSS.php" method="GET">

<label for="">XSS input test!</label>

<input type="text" name="xss_input" placeholder="">

<!-- -->

<input type="submit" value="Submit">

</form>

<!--

<script>alert("XSS alert test!");</script>

<script>console.log("XSS console.log test!");</script>

<script>console.log("XSS console.log test!");<⁄script>

-->

</div>

</body>

</html>

<?php

$xss = $_GET['xss_input'];

// echo "你输入的字符为:<br><mark>".$xss."</mark>";

echo "你输入的字符为: <mark>{$xss}</mark>";

?>1 XSS test using PHP!

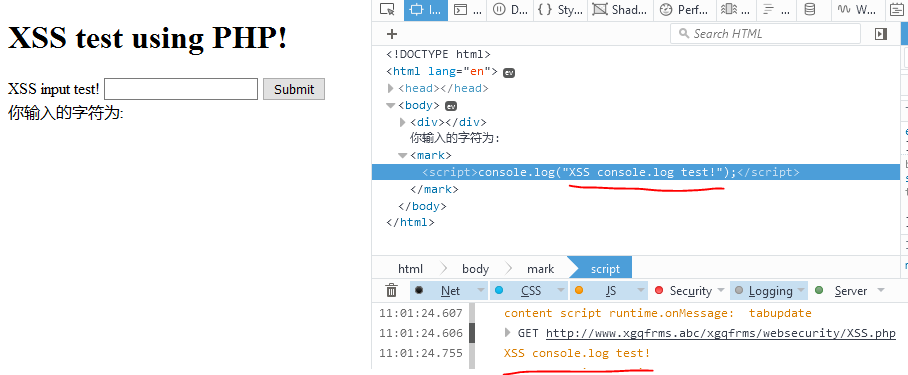

1 <script>console.log("XSS console.log test!");</script>

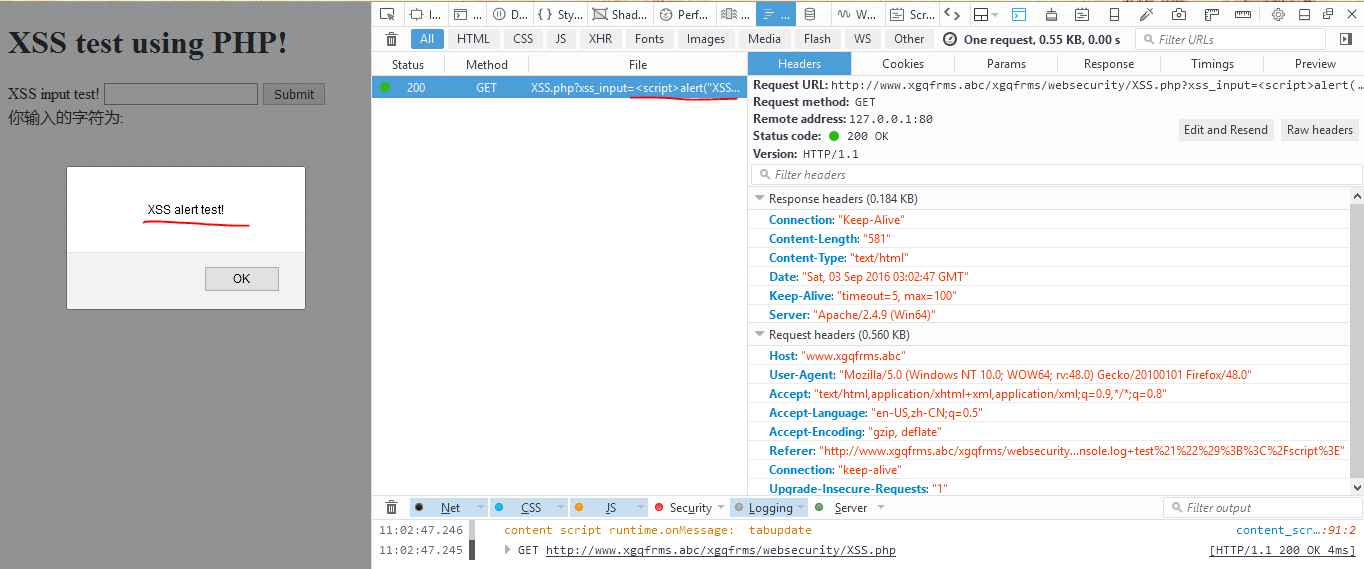

1 <script>alert("XSS alert test!");</script>

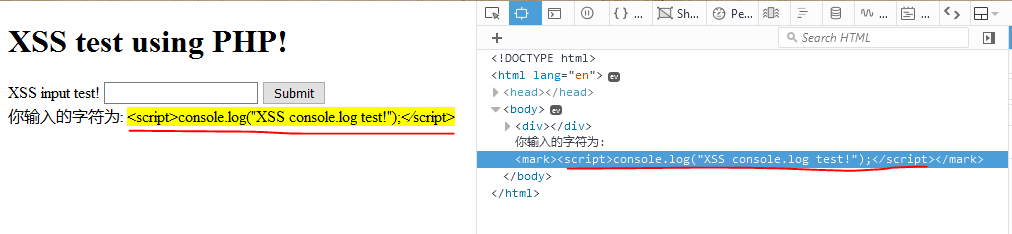

1 实体字符: <script>console.log("XSS console.log test!");<⁄script>

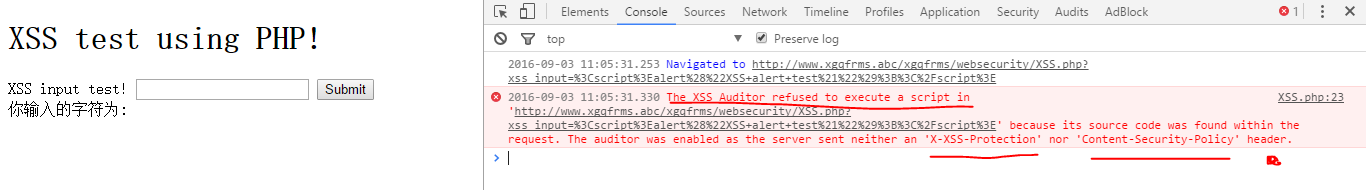

1 Chrome 测试: version 52

1

1

1

1

1

1

1

1

1

1

1

1

1

1

XSS 应对措施:

1. CORS

https://fetch.spec.whatwg.org/#http-cors-protocol

Cross-Origin Resource Sharing

W3C Recommendation 16 January 2014

2. CSP

Content Security Policy Level 2

W3C Candidate Recommendation, 21 July 2015

https://www.w3.org/TR/2012/CR-CSP-20121115/

Content Security Policy 1.0

W3C Candidate Recommendation 15 November 2012

1

1

1

1

reference links:

http://www.freebuf.com/articles/web/40520.html

1

1

XSS (跨站脚本攻击) 的原理分析,测试 && 应对措施的更多相关文章

- XSS跨站脚本攻击实例讲解,新浪微博XSS漏洞过程分析

2011年6月28日晚,新浪微博遭遇到XSS蠕虫攻击侵袭,在不到一个小时的时间,超过3万微博用户受到该XSS蠕虫的攻击.此事件给严重依赖社交网络的网友们敲响了警钟.在此之前,国内多家著名的SNS网站和 ...

- 解析如何防止XSS跨站脚本攻击

2012-11-20 09:03 (分类:网络安全) 这些规则适用于所有不同类别的XSS跨站脚本攻击,可以通过在服务端执行适当的解码来定位映射的XSS以及存储的XSS,由于XSS也存在很多特殊情况,因 ...

- xss(跨站脚本攻击),crsf(跨站请求伪造),xssf

我们常说的网络安全其实应该包括以下三方面的安全: 1.机密性,比如用户的隐私被窃取,帐号被盗,常见的方式是木马. 2.完整性,比如数据的完整,举个例子,康熙传位十四子,被当时四阿哥篡改遗诏:传位于四子 ...

- xss跨站脚本攻击及xss漏洞防范

xss跨站脚本攻击(Cross Site Scripting,因与css样式表相似故缩写为XSS).恶意攻击者往Web页面里插入恶意Script代码,当用户浏览该页之时,嵌入其中Web里面的Scrip ...

- 初窥XSS跨站脚本攻击

XSS跨站脚本攻击的分类 一. 反射型XSS跨站脚本攻击 二. 存储型XSS跨站脚本攻击 三. 基于DOM的XSS跨站脚本攻击 1.反射性XSS 经过后端,不经过数据库 2.储存型XSS 经过后端,经 ...

- web应用程序安全攻防---sql注入和xss跨站脚本攻击

kali视频学习请看 http://www.cnblogs.com/lidong20179210/p/8909569.html 博文主要内容包括两种常见的web攻击 sql注入 XSS跨站脚本攻击 代 ...

- 个人网站对xss跨站脚本攻击(重点是富文本编辑器情况)和sql注入攻击的防范

昨天本博客受到了xss跨站脚本注入攻击,3分钟攻陷--其实攻击者进攻的手法很简单,没啥技术含量.只能感叹自己之前竟然完全没防范. 这是数据库里留下的一些记录.最后那人弄了一个无限循环弹出框的脚本,估计 ...

- PHP漏洞全解(四)-xss跨站脚本攻击

本文主要介绍针对PHP网站的xss跨站脚本攻击.跨站脚本攻击是通过在网页中加入恶意代码,当访问者浏览网页时恶意代码会被执行或者通过给管理员发信息 的方式诱使管理员浏览,从而获得管理员权限,控制整个网站 ...

- JAVA覆写Request过滤XSS跨站脚本攻击

注:本文非本人原著. demo的地址:链接:http://pan.baidu.com/s/1miEmHMo 密码:k5ca 如何过滤Xss跨站脚本攻击,我想,Xss跨站脚本攻击令人为之头疼.为什么呢. ...

随机推荐

- kvm虚拟机管理(创建、连接)

创建虚机.远程管理kvm虚机.virsh命令行下管理虚机..kvm通过virsh console 连入虚拟机 一.创建虚机 1)打开虚拟化管理器

- navicat premium 11.0.17 破解版

下载地址: 链接:https://pan.baidu.com/s/1zBoKRAaQZb2p2weelJpKMQ 提取码:b8dd 一款功能强大的数据库管理工具Navicat Premiu ...

- https://www.exploit-db.com/docs/english/45906-cors-attacks.pdf

https://www.exploit-db.com/docs/english/45906-cors-attacks.pdf What is CORS (cross-origin resource s ...

- TCP报文段的首部格式 20字节的固定首部

<---- IP首部 TCP首部 TCP报文段的数据部分 <---- 1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 16 17 18 19 20 21 22 ...

- aio 系列函数是由 POSIX 定义的异步操作接口,可惜的是,Linux 下的 aio 操作,不是真正的操作系统级别支持的,它只是由 GNU libc 库函数在用户空间借由 pthread 方式实现的,而且仅仅针对磁盘类 I/O,套接字 I/O 不支持。

30 | 真正的大杀器:异步I/O探索 https://time.geekbang.org/column/article/150780

- 代理模式详解:静态代理+JDK/CGLIB 动态代理实战

1. 代理模式 代理模式是一种比较好的理解的设计模式.简单来说就是 我们使用代理对象来代替对真实对象(real object)的访问,这样就可以在不修改原目标对象的前提下,提供额外的功能操作,扩展目标 ...

- 洛谷P6218

感觉此题是P4317 花神的数论题的变形版 Description 求一段区间内二进制中 \(0\) 的个数不小于 \(1\) 的个数的数的个数 Solution 数位 DP 先考虑状态转移方程式,如 ...

- 信息: TLD skipped. URI: http://java.sun.com/jstl/* is already defined解决方法

整合Spring MVC由于用到jstl,所以假如jstl便签用的jar包,启动tomcat时控制台出现了如下的输出: standard.jar与jstl.jar一起使用,但是jstl 1.2版本的就 ...

- 浅谈JavaScript异步编程

单线程模式 我们知道JS的执行环境是单线程的,是因为JS语言最早是运行在浏览器端的语言,目的是为了实现页面上的动态交互.实现动态交互的核心就是DOM操作,因此决定了JS必须是单线程模式工作.我们来假设 ...

- Vue3.0短视频+直播|vue3+vite2+vant3仿抖音界面|vue3.x小视频实例

基于vue3.0构建移动端仿抖音/快手短视频+直播实战项目Vue3-DouYin. 5G时代已来,短视频也越来越成为新一代年轻人的娱乐方式,在这个特殊之年,又将再一次成为新年俗! 基于vue3.x+v ...