使用BurpSuite和Hydra爆破相关的服务(9.25 第十一天)

使用BP和Hydra爆破相关的服务

Hydra:九头蛇,开源的功能强大的爆破工具,支持的服务有很多,使用Hydra爆破C/S架构的服务。

使用BurpSuite爆破web服务

DVWA:web应用程序漏洞演练平台,开源,集成的常见web漏洞,使用PHP+Mysql环境的支持

爆破=爆破工具(BP/hydra)+字典(用户字典/密码字典)

字典:就是一些用户名或者口令(弱口令/使用社工软件生成)的集合

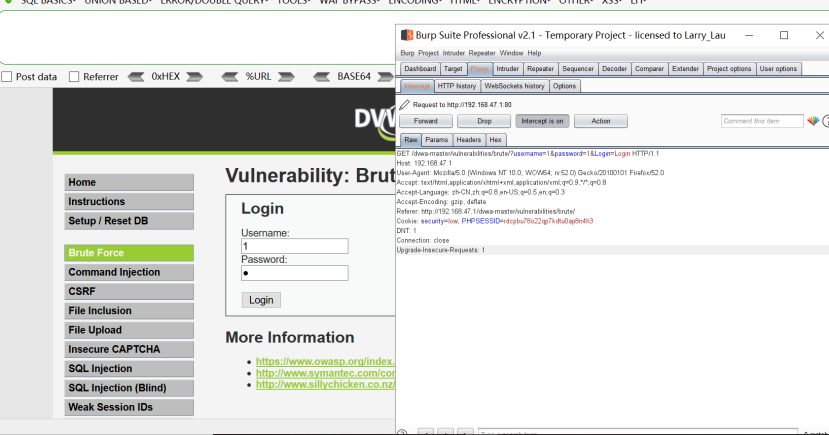

BP爆破登陆页面

1、拦截数据包,登陆页面的数据需要拦截下来,将拦截到的数据发送到“intrud”模块(ctrl+i)发送

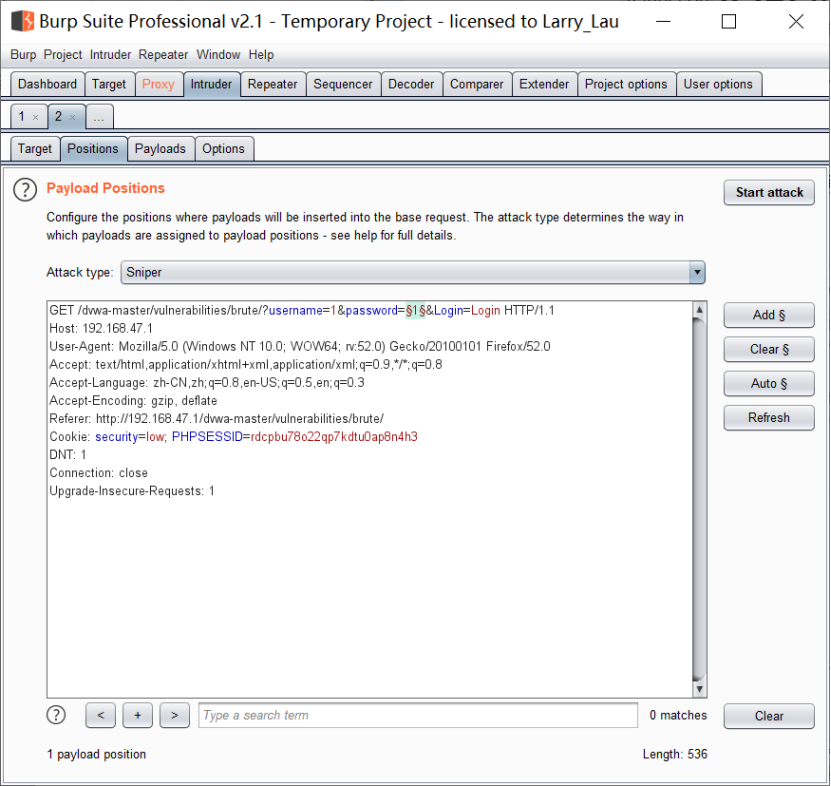

2、进入“positions”,先点击一下“clear”去除不需要爆破的项,再去选择需要爆破对象的值,点击“add,例如:password=§1§,以为这要爆破password,在爆破的过程中使用字典去替换1

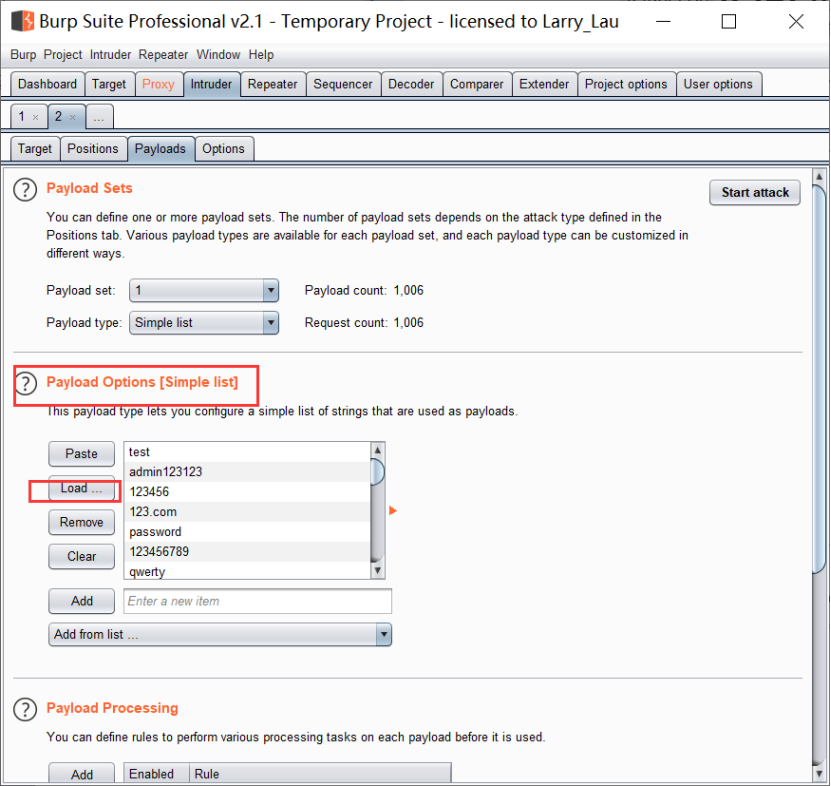

3、进入“payloads”,在“payload option[simple list]”中添加密码字典,点击“load”,找到密码字典所在位置,加载进来。

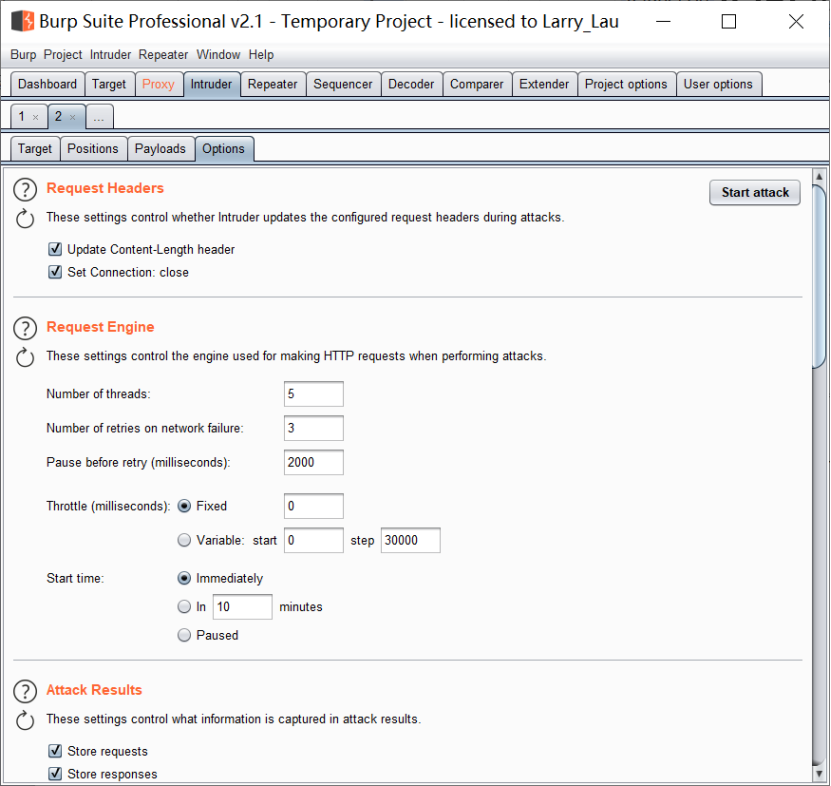

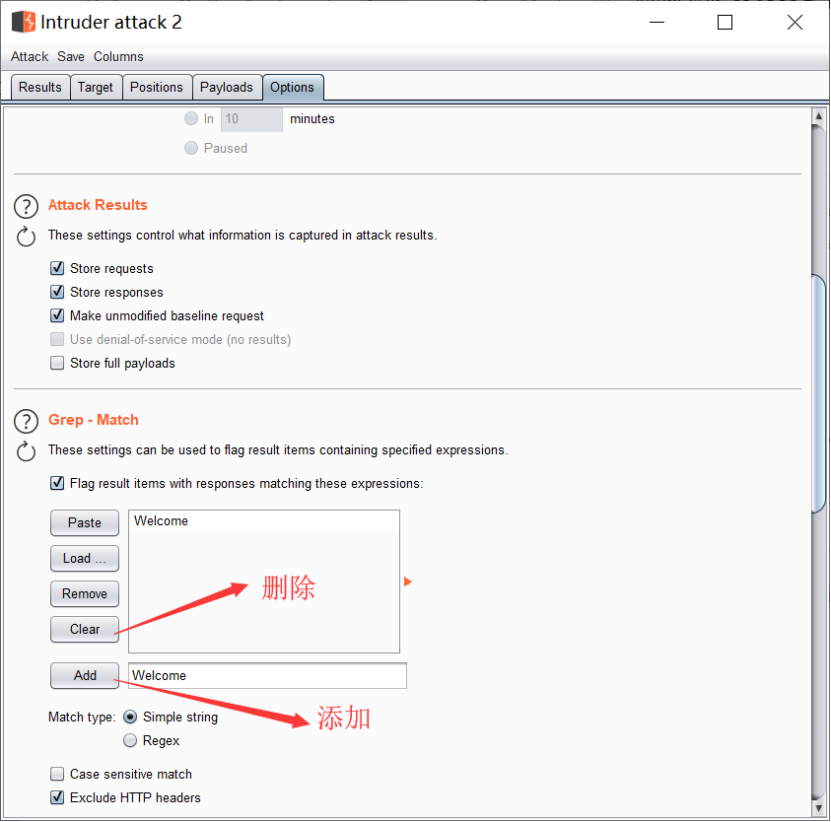

4、在“options”中,可以设置爆破时的一些规则,如:线程、匹配规则、排除规则。

5、在“payloads”中点击“start attack”或者在菜单“inttruder”下拉菜单中也有“start attack”进行开始爆破

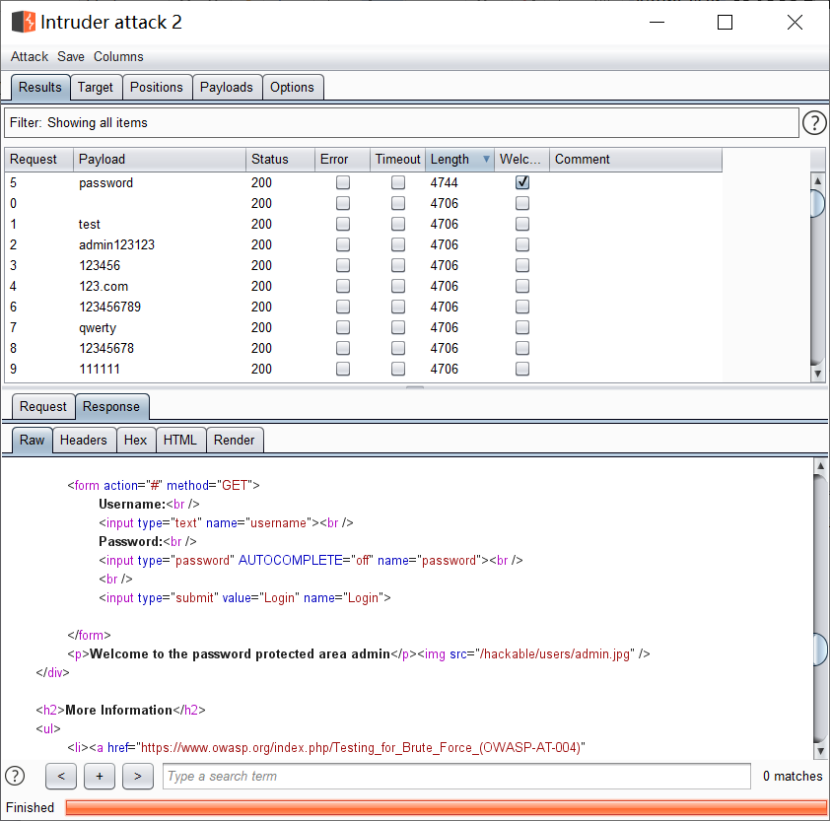

6、爆破结束之后,点击“length”,对结果进行排序,放在前几排的测试结果可能是正确密码,把账号和密码拿过来测试即可

如何快速定位爆破出来的正确结果?

1、需要知道登陆成功之后返回来的字符串,如:welcome

2、将该字符添加在“options”中匹配规则中“Grep-Match”中,在“Results”中,添加的字符下面,有选中的payload就是正确的结果。

使用BP爆破登陆页面的账号和密码

1、拦截数据包,登陆页面的数据需要拦截下来,将拦截到的数据发送到“intrud”模块(ctrl+i)发送

2、进入“positions”,先点击一下“clear”去除不需要爆破的项,再去选择需要爆破对象的值,点击“add,例如:username=§1§&password=§1§,然后选择:”Cluster bomb”攻击模式

3、在“payload set”中选择1,“payload type”中选择需要的攻击载荷类型,然后在下方的“payload options”中加载所需要的数据,此处,加载用户字典

4、在“payload set”中选择2,“payload type”中选择需要的攻击载荷类型,然后在下方的“payload options”中加载所需要的数据,此处,加载密码字典

5、在“payloads”中点击“start attack”或者在菜单“inttruder”下拉菜单中也有“start attack”进行开始爆破

6、爆破结束之后,点击“length”,对结果进行排序,放在前几排的测试结果可能是正确密码,把账号和密码拿过来测试即可

使用Hydra爆破ssh/FTP等服务

参数详解:

-R 根据上一次进度继续破解

-S 使用SSL协议连接

-s 指定端口

-l 指定用户名

-L 指定用户名字典(文件)

-p 指定密码破解

-P 指定密码字典(文件)

-e 空密码探测和指定用户密码探测(ns)

-C 用户名可以用:分割(username:password)可以代替-l username -p password

-o 输出文件

-t 指定多线程数量,默认为16个线程

-vV 显示详细过程

1、需要在电脑的环境变量里面加入Hydra的服务

2、打开ftp服务

3、打开doc命令窗口进行爆破

(1)hydra- -h 查看版主信息,爆破单项(爆破密码)

hydra -l damin -P password.txt ftp://192.168.47.1

hydra -l damin -P password.txt 192.168.47.1 ftp

-l 表示知道爆破的账号

-P 后跟密码字典

(2)hydra -L user.txt -P password.txt ssh://10.3.151.156

-L 后跟用户字典

-P 后跟密码字典

多个爆破

hydra -L logins.txt -P pws.txt -M targets.txt ssh

192.168.0.1/24 爆破C段

hydra -l admin -p password ftp://[192.168.0.0/24]/

-p指定密码

使用BurpSuite和Hydra爆破相关的服务(9.25 第十一天)的更多相关文章

- 2019.9.25使用BP和Hydra爆破相关的服务

使用BP和Hydra爆破相关的服务. Hydra:九头蛇,开源的功能强大的爆破工具,支持的服务有很多,使用hydra爆破c/s架构的服务.使用bp爆破web登录端口. dvwa:web应用程序漏洞演练 ...

- 使用BurpSuite、Hydra和medusa爆破相关的服务

一.基本定义 1.爆破=爆破工具(BP/hydra)+字典(用户字典/密码字典). 字典:就是一些用户名或者口令(弱口令/使用社工软件的生成)的集合. 2.BurpSuite 渗透测试神器,使用Jav ...

- 爆破root密码hash John the Ripper和hydra爆破ssh密码

官方网站:http://www.openwall.com/john/ 下载:wget http://www.openwall.com/john/j/john-1.8.0.tar.gz 解压:tar - ...

- PTA 银行排队问题之单队列多窗口服务(25 分)

银行排队问题之单队列多窗口服务(25 分) 假设银行有K个窗口提供服务,窗口前设一条黄线,所有顾客按到达时间在黄线后排成一条长龙.当有窗口空闲时,下一位顾客即去该窗口处理事务.当有多个窗口可选择时,假 ...

- 通过Dapr实现一个简单的基于.net的微服务电商系统(十一)——一步一步教你如何撸Dapr之自动扩/缩容

上一篇我们讲到了dapr提供的bindings,通过绑定可以让我们的程序轻装上阵,在极端情况下几乎不需要集成任何sdk,仅需要通过httpclient+text.json即可完成对外部组件的调用,这样 ...

- 初试在线破解工具Hydra爆破3389服务器

hydra是一款全能的暴力破解工具,功能强大,几乎支持所有的协议,是著名黑客组织thc开发的. 在Kali Linux下已经是默认安装的,于是测试爆破一下自己的一台VM虚拟机服务器.hydra还支持G ...

- hydra爆破用法

-R 根据上一次进度继续破解 -S 使用SSL协议连接 -s 指定端口 -l 指定用户名 -L 指定用户名字典(文件) -p 指定密码破解 -P 指定密码字典(文件) -e 空密码探测和指定用户密码探 ...

- 【经验分享】Hydra(爆破神器)使用方法

这个也是backtrack下面很受欢迎的一个工具 参数详解:-R 根据上一次进度继续破解-S 使用SSL协议连接-s 指定端口-l 指定用户名-L 指定用户名字典(文件)-p 指定密码破解-P 指定密 ...

- hydra 及相关示例

http://www.cnblogs.com/mchina/archive/2013/01/01/2840815.html https://www.thc.org/thc-hydra/ 语法 # hy ...

随机推荐

- 第1节 storm编程:1、storm第一天上次课程内容回顾

上次课程内容回顾:1.kafka的基本介绍:kafka是一个消息队列2.消息队列的作用:解耦3.kafka与传统消息队列的对比: 传统消息队列:支持事务 kafka的特点:比较快,比较快的两个原因:顺 ...

- priority_queue优先级队列总结

http://www.cppblog.com/Darren/archive/2009/06/09/87224.html priority_queue用法 priority_queue 调用 STL里面 ...

- Python 2 与 3 共存了 11 年,新年就要和它道别

在 Python 3.9 都已经进入 dev 版本的 2020 年,Python 2 终于要和我们告别了. 2 and 3 Python 2 第一个版本发布于 2000 年 10 月 16 日,到今年 ...

- 小程序父子组件onLoad和Created之间的问题

今天开发日历插件时,遇到了以下问题: 因为需要在父组件的onLoad里加载接口从而得到每一天的房间数据,然后将数据存进小程序缓存. 接着在子组件里 获取小程序缓存来得到父组件传来的房间数据,在子组件里 ...

- pgsql数据库 pg_hba.conf 中 METHOD 的说明

pg_hba.conf 文件是pgsql用于配置访问权限的配置文件, 内容如下: ##############begin#################### # TYPE DATABA ...

- JdbcTemplate常用方法

JdbcTemplate简介 JdbcTemplate是Spring JDBC的核心类,借助该类提供的方法可以很方便的实现数据的增删改查. Spring对数据库的操作在jdbc上面做了深层次的封装,使 ...

- SQL注入的原理及分析

注入攻击的本质:将用户输入的数据当做代码执行. 有2个限制条件: 1.用户能够控制输入. 2.原本程序要执行的代码,拼接了用户输入的数据后进行执行. 定义:用户输入的数据被当做SQL语句执行. 以下面 ...

- poj 2576 Tug of War

还是神奇的随机算法,,(看视频说这是爬山法??) 其实就是把序列随机分成两半(我太弱,只知道random_shuffle),然后再每个序列里rand一个位置,x,y然后比较是不是交换之后是更优的. 然 ...

- spark shuffle发展历程

spark2.3 shuffle manager,默认sortShuffleManager // Let the user specify short names for shuffle manage ...

- Java 将数据写入磁盘并读取磁盘上的文件

package test; import java.io.BufferedReader;import java.io.FileReader;import java.io.FileWriter;impo ...