DVWA靶场File Inclusion (文件包含) 漏洞所有级别通关教程及源码解析

文件包含

文件包含漏洞(File Inclusion Vulnerability)是一种常见的网络安全漏洞,主要出现在应用程序中不安全地处理文件路径时。攻击者可以利用此漏洞执行恶意文件,或者访问不该被访问的文件

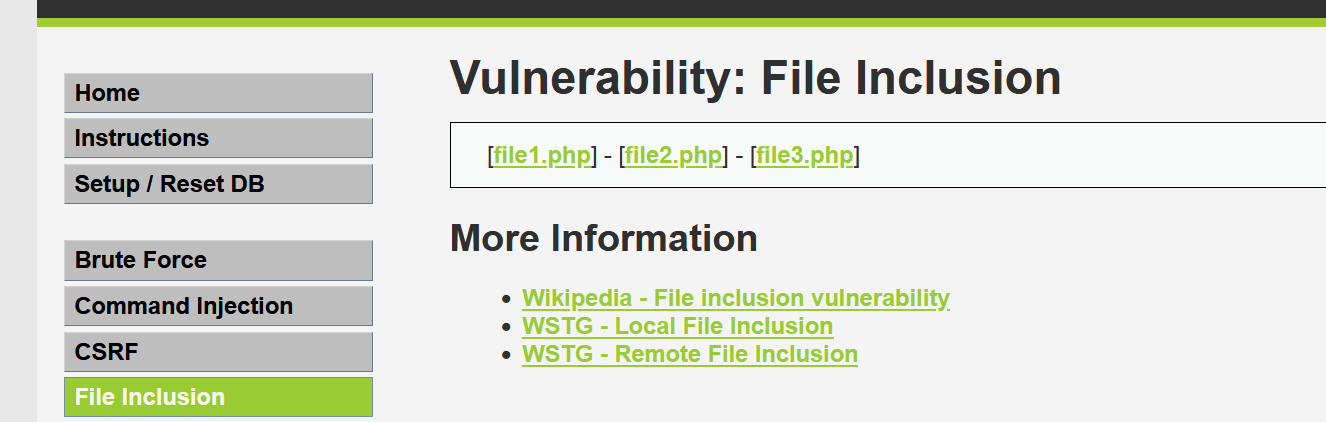

1. low

有3个页面

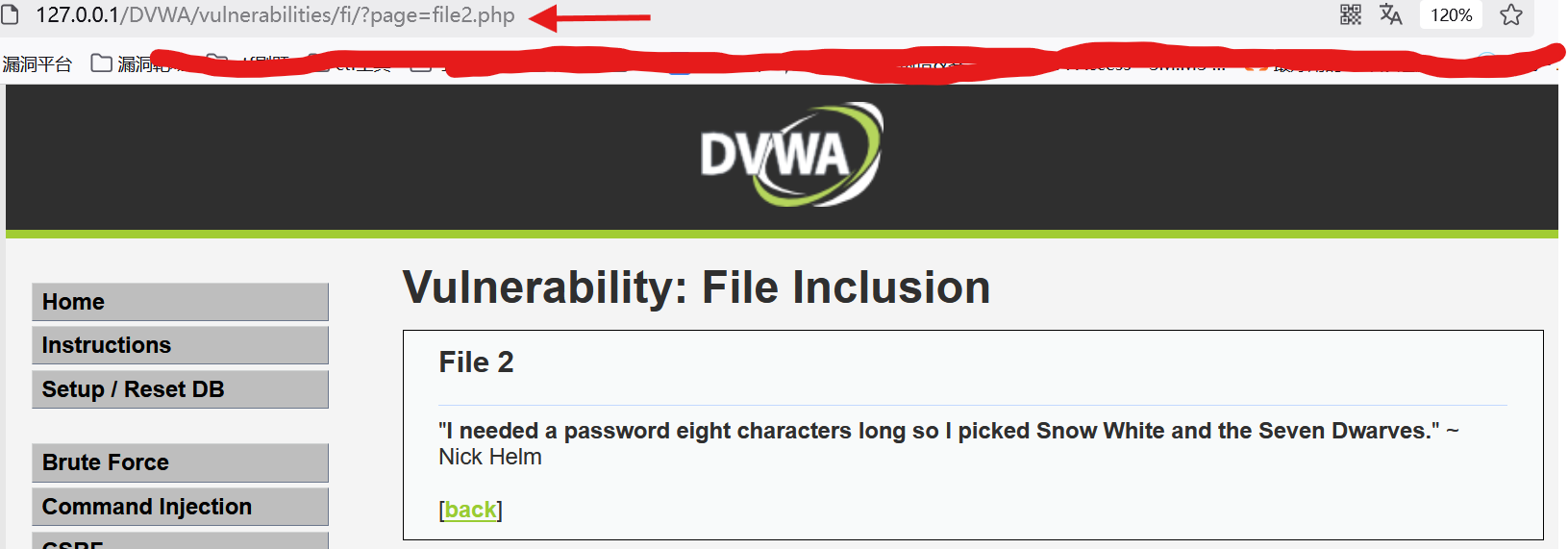

随便点击一个,可以在url处发现传参点

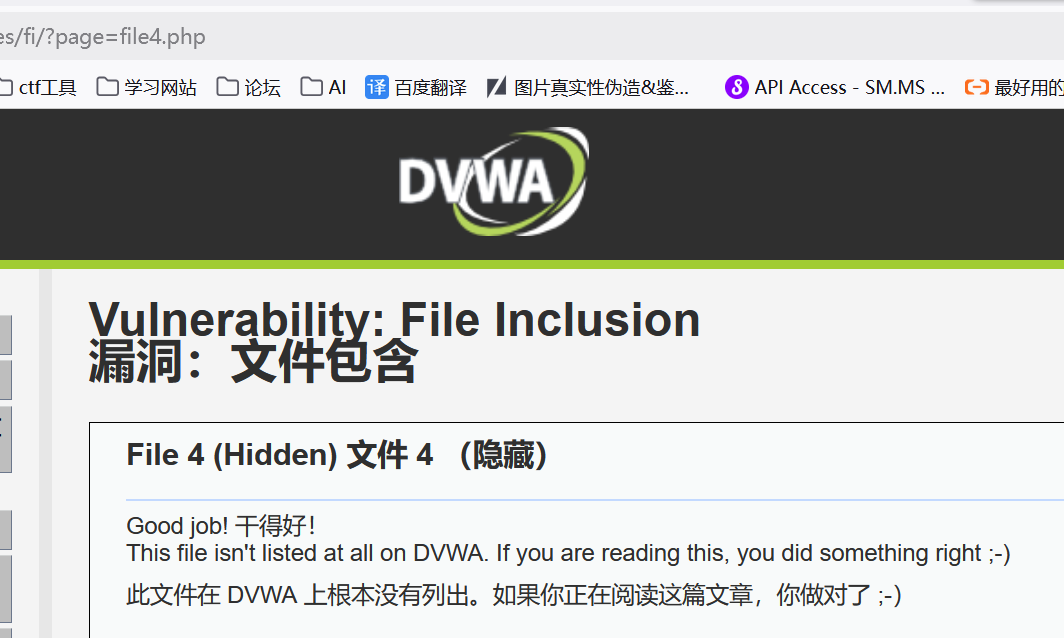

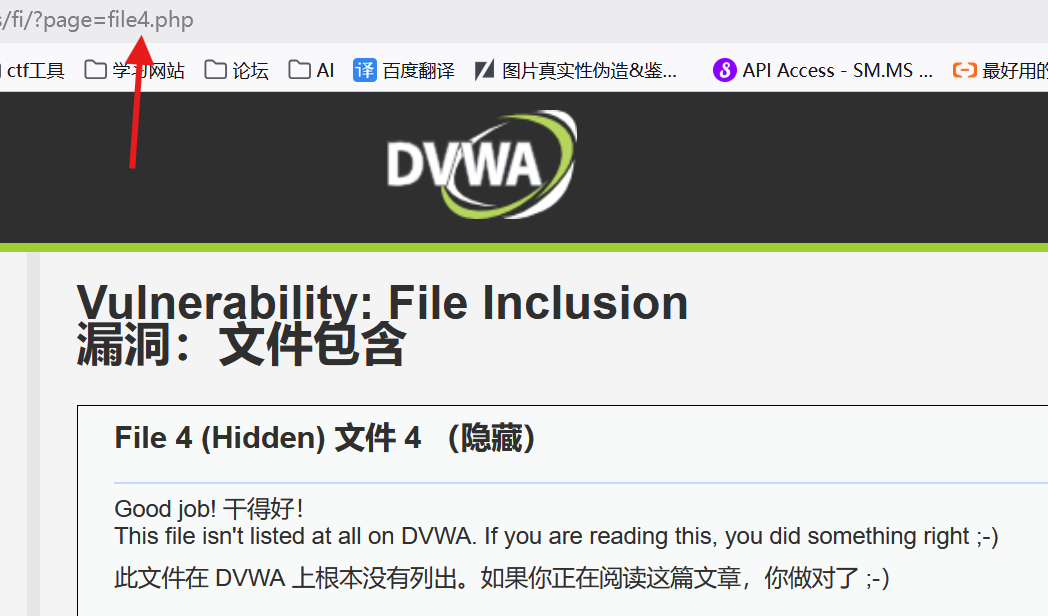

访问:http://127.0.0.1/DVWA/vulnerabilities/fi/?page=file4.php ,可以看到下面的提示

远程文件包含

本地文件包含

源码审计

<?php

// The page we wish to display

$file = $_GET[ 'page' ];

?>

可以看到没有做任何过滤

2. medium

访问file4.php,依然可以访问

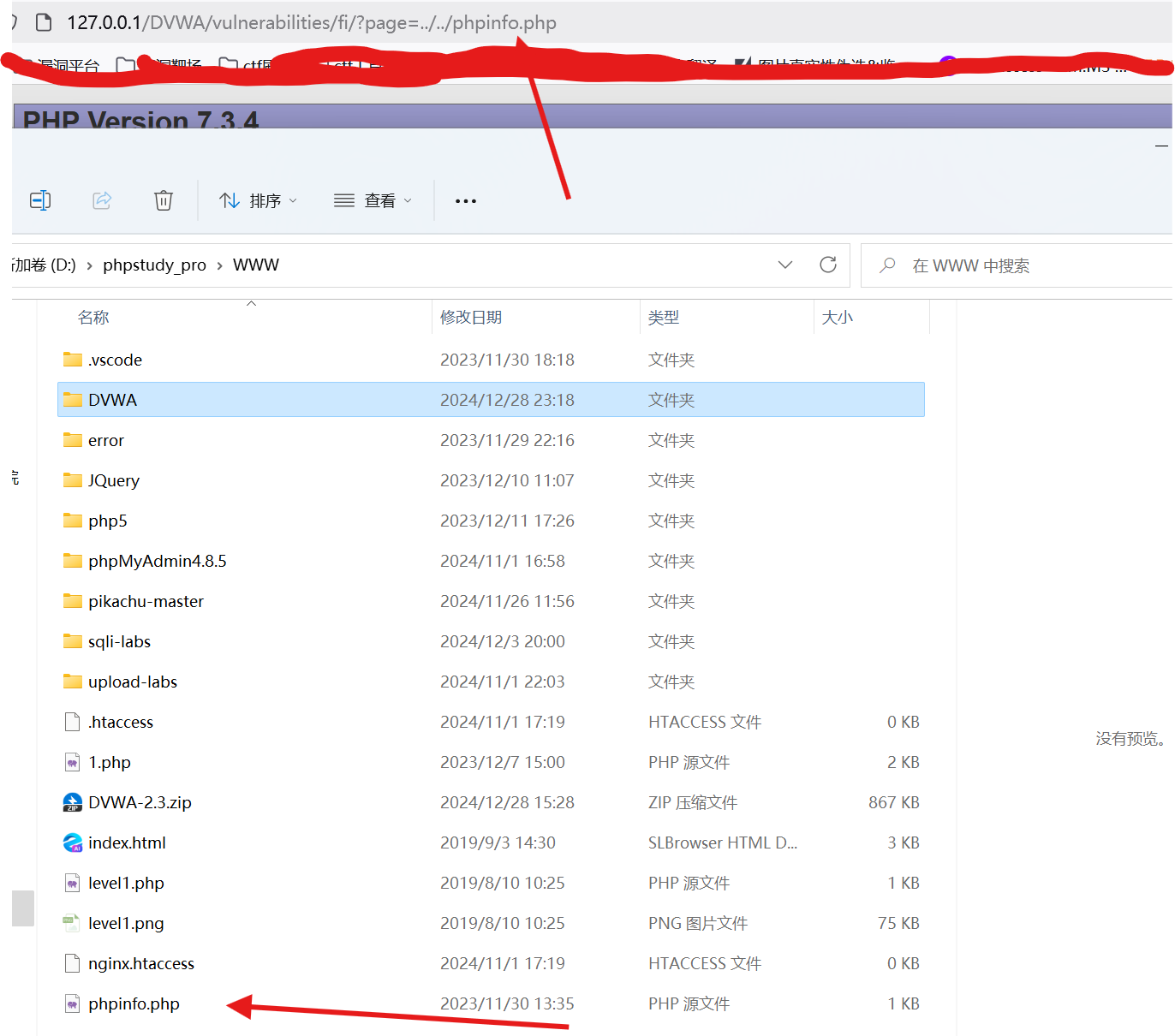

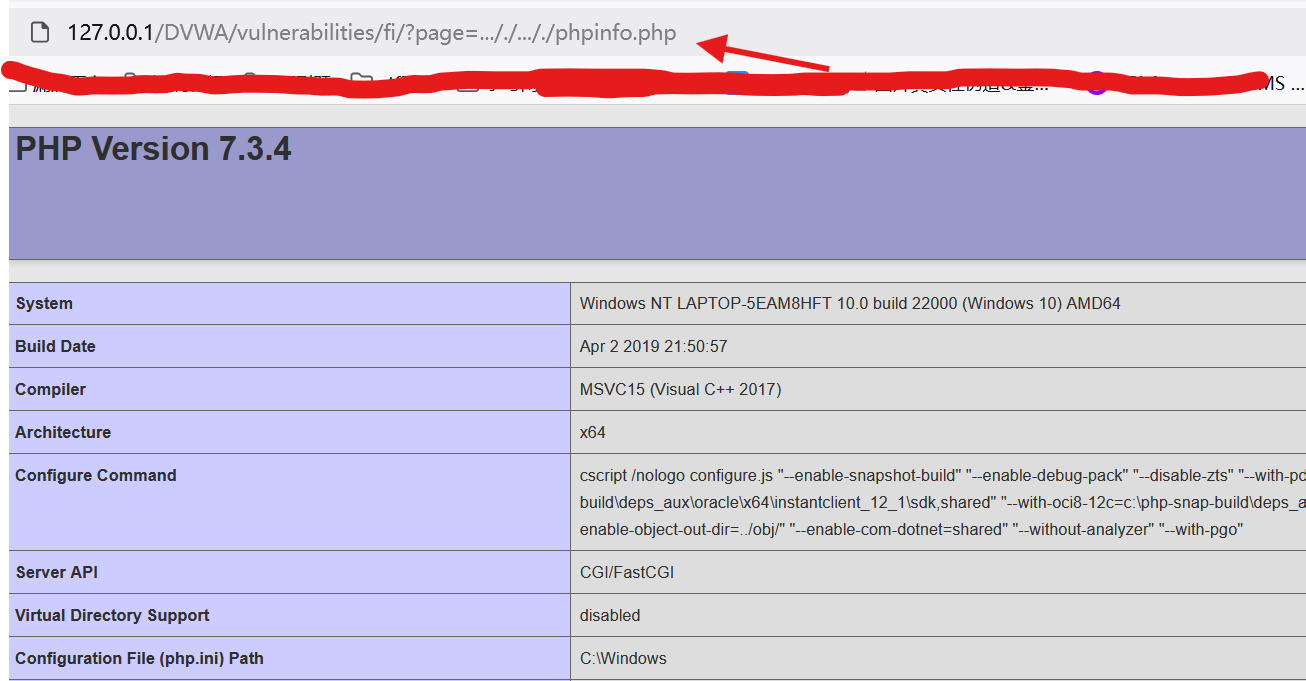

访问?page=../../phpinfo.php发现没有回显,可以确定是被过滤了

尝试双写绕过,成功绕过

..././ <=> ../

源码审计

<? php

// 显示的页面

$file = $_GET['page'];

// 输入验证

$file = str_replace(array("http://", "https://"), "", $file);

$file = str_replace(array("../", "..\\"), "", $file);

?>

将http://; https://; ../ ; ..\ 替换为了' ' ,可以利用双写绕过过滤

3. high

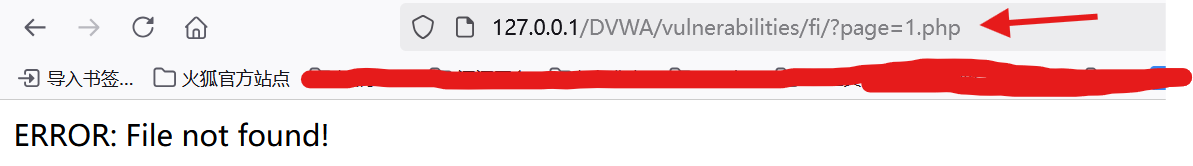

访问1.php看看报错信息

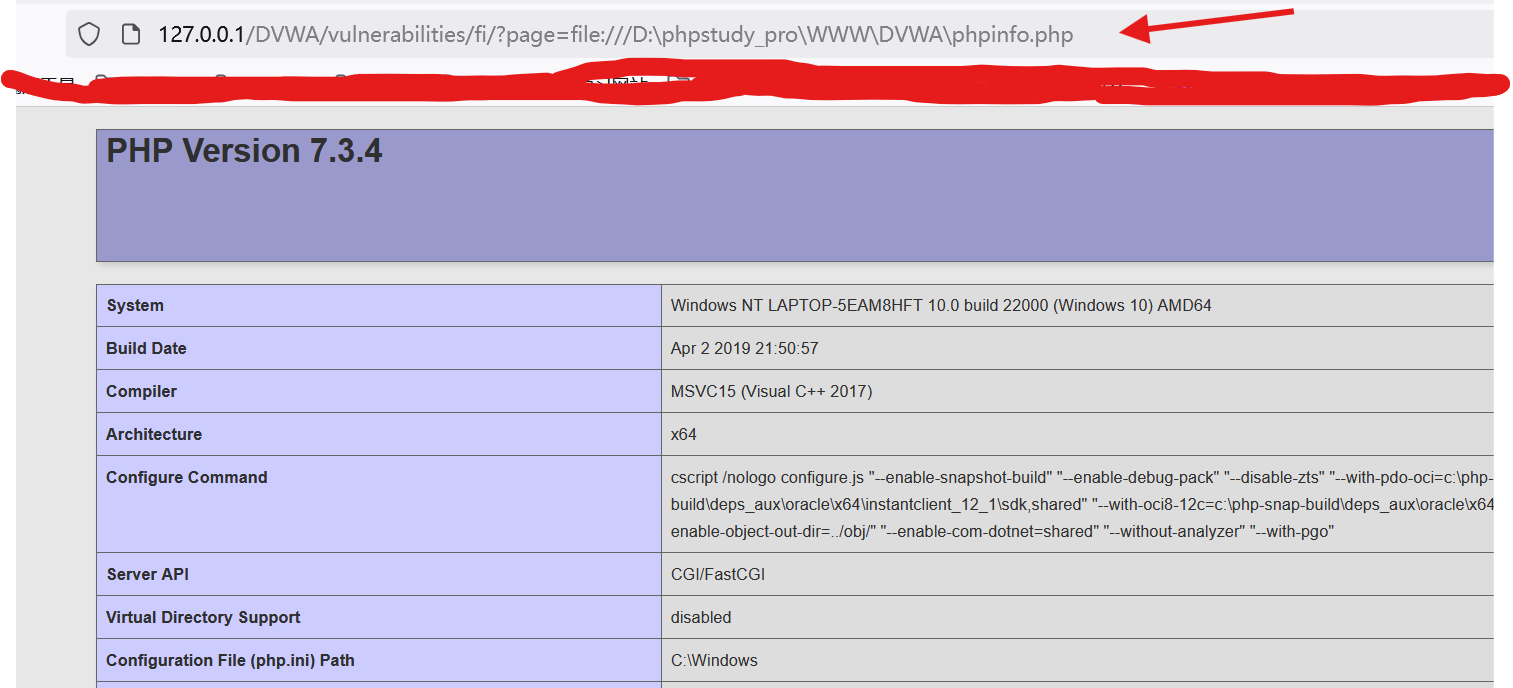

直接文件读取

源码审计

<?php

// 显示的页面

$file = $_GET['page'];

// 输入验证

if (!fnmatch("file*", $file) && $file != "include.php") {

// 这不是我们想要的页面!

echo "错误:文件未找到!";

exit;

}

?>

要求了参数必须以file开头,即?page=file.......... ,否则就会报错

4. impossible

源码审计

<?php

// 我们希望显示的页面

$file = $_GET['page'];

// 只允许 include.php 或 file{1..3}.php

if ($file != "include.php" && $file != "file1.php" && $file != "file2.php" && $file != "file3.php") {

// 这不是我们想要的页面!

echo "错误:文件未找到!";

exit;

}

?>

只允许访问include.php 或 file{1..3}.php页面,其他页面全部过滤

DVWA靶场File Inclusion (文件包含) 漏洞所有级别通关教程及源码解析的更多相关文章

- DVWA之File Inclusion(文件包含)

目录 LOW: Medium: High Impossible LOW: 源代码: <?php // The page we wish to display $file = $_GET[ 'pa ...

- Pikachu-File Inclusion(文件包含漏洞)

File Inclusion(文件包含漏洞)概述 文件包含,是一个功能.在各种开发语言中都提供了内置的文件包含函数,其可以使开发人员在一个代码文件中直接包含(引入)另外一个代码文件. 比如 在PHP中 ...

- DVWA各级文件包含漏洞

File Inclusion文件包含漏洞 漏洞分析 程序开发人员通常会把可重复使用的函数写入到单个文件中,在使用某些函数时,直接调用此文件,而无需再次编写,这种调用文件的过程被称为包含. 有时候由于网 ...

- 2. DVWA亲测文件包含漏洞

Low级: 我们分别点击这几个file.php文件 仅仅是配置参数的变化: http://127.0.0.1/DVWA/vulnerabilities/fi/?page=file3.php 如 ...

- 文件包含漏洞File Inclusion

文件包含漏洞 目录遍历漏洞在国内外有许多不同的叫法,也可以叫做信息泄露漏洞.非授权文件包含漏洞等. 文件包含分类 LFI:本地文件包含(Local File Inclusion) RFI:远程文件包含 ...

- 文件包含漏洞(file inclusion)

文件包含漏洞原理:(php) 是指当服务器开启allow_url_include选项的时候,通过php某些特性函数.如include().include_once().require().requir ...

- php文件包含漏洞 file inclusion vulnerability

0x00 何为文件包含漏洞 开发人员如果在写类似include "a.php"的代码时,如果将a.php写成了可变的值,那么就可以在上面做文章,举个理想的例子: <? inc ...

- 文件包含漏洞(DVWA环境中复现)

LOW: 源代码: <?php // The page we wish to display $file = $_GET[ 'page' ]; ?> 可以看到,low级别的代码对包含的文件 ...

- DVWA之File Upload (文件上传漏洞)

目录 Low: Medium: 方法一:抓包修改文件的type 方法二:00截断 High: Impossible : Low: 源代码: <?php if( isset( $_POST[ 'U ...

- DVWA-File Inclusion(文件包含)

文件包含漏洞,当我们在一个代码文件想要引入.嵌套另一个代码文件的时候,就是文件包含. 常见的文件包含函数有include require等函数. 这两个函数的区别就是include在包含文件不存在时p ...

随机推荐

- Games 101 作业1

1 坐标系 关于坐标系,坐标系其实就是空间信息.有了坐标系我们可以非常详细的描述这个世界,为了方便一般为一个观测者生成一个坐标系. 坐标系以观测者所在的位置为原点.就像我们常说的前面三米,我们对世界的 ...

- antdesign vue 步骤条a-step按审核人员节点排序显示逻辑

一.需求内容 目前审核人员角色有:学术.法务.售后,串行执行审核流程. 审核流程:发起/修改审核->审核节点 审核节点规则:学术->法务->售后,每个节点均可以审核或修改. 审核状态 ...

- Docker容器与守护进程运维 --项目四

一.Docker容器配置进阶 1.容器的自动重启 Docker提供重启策略控制容器退出时或Docker重启时是否自动启动该容器. 容器默认不支持自动重启,要使用 --restart 选项指定重启策略. ...

- 2024年网鼎杯青龙组 pwn

pwn2 开局泄露栈地址,又是栈溢出,直接栈转移拿下 from pwn import * from LibcSearcher import LibcSearcher #from Crypto.Util ...

- 多进程可以共享内存,那么多进程是否可以共享显存呢?(CPU->内存,GPU->显存)

多进程可以共享内存,那么多进程是否可以共享显存呢?(CPU->内存,GPU->显存) 答案:不能.多进程可以共享内存,但是多进程不能共享显存(NVIDIA GPU 显存不能被多进程共享). ...

- GObject学习笔记(一)类和实例

前言 最近阅读Aravis源码,其中大量运用了GObject,于是打算学习一下. 此系列笔记仅主要面向初学者,不会很深入探讨源码的细节,专注于介绍GObject的基本用法. 此系列笔记参考GObjec ...

- mysql8创建用户

create user test_user@'%' identified by 'test2022@'; grant all privileges on test.* to test_user@'%' ...

- MySQL之sql_mode

sql_mode是个很容易被忽视的变量,默认值是空值,在这种设置下是可以允许一些非法操作的,比如允许一些非法数据的插入.在生产环境必须将这个值设置为严格模式,所以开发.测试环境的数据库也必须要设置,这 ...

- 通用的定时任务工具 schedule-server

背景: 我曾经在一个自动化测试平台中集成定时任务,基于 APScheduler 库花了好长时间解决重复执行的问题.定时任务集成在服务中也让服务变得复杂.最后,我们选择了公司其他团队go语言开发的一个定 ...

- Vue项目报TypeError: Cannot read properties of undefined (reading '_wrapper')

前情 最近在做一个营销活动的时候,我选择了Vue技术栈来开发. 坑位 项目看似一切都正常,但当我在绑定的js事件中去修改当前组件的data上的值时会报错:TypeError: Cannot read ...