nmap 扫描信息收集

1、端口镜像 port Mirroring

功能通过在交换机上或者路由器上,将一个或者多个源端口的数据流量妆发大奥某一个指定的端口来实现对网络的监听,指定端口成为镜像端口或目的端口。

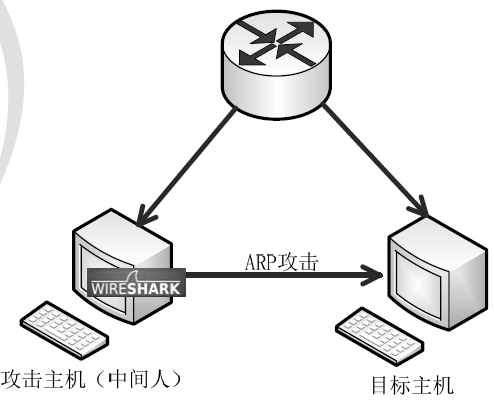

2、ARP攻击捕获数据包

当用户不具备上网功能的时候,可以通过发起ARP攻击,来捕获目标主机上的数据,APR攻击就是通过伪造IP地址和MAC地址来实现ARP欺骗,能够在网络中产生大量的ARP通信量阻塞网络,这样持续不断的发起攻击,目标主机ARP缓存中的IP—MAC条目就会更新,造成网络中断或中间人攻击。

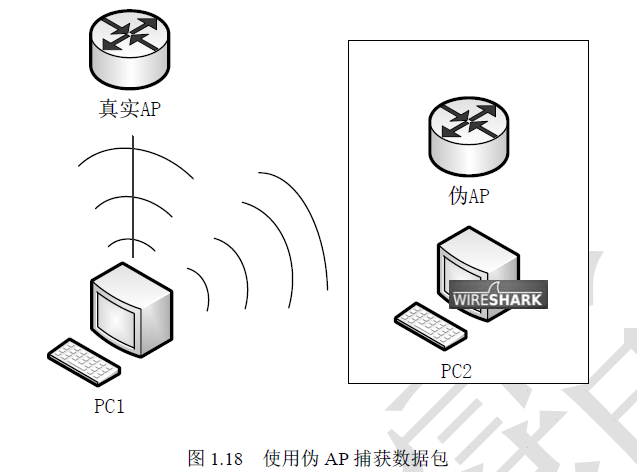

3、使用伪Ap抓取数据包

4、使用wireSahrk过滤数据包

在capture/option中进行设置,过滤的条件指定捕获端口号

port : 端口 或者 tcp port 80

设置IP地址过滤条件 src host ip地址 指定捕获源IP地址包,即客户端请求的包

dst host IP地址 指定源IP为目标地址的包,即服务器响应的包

使用域名地址解析工具nslookup 查看服务器IP地址

nslookup www.baidu.com

使用mac地址查询,之后使用p0f 对数据包进行解析

host mac

查询到mac地址后,可以使用mac地址 http://mac.51240.com/

使用关联过滤条件 host 192.168.2.1 and 停车票port80

5、枚举服务

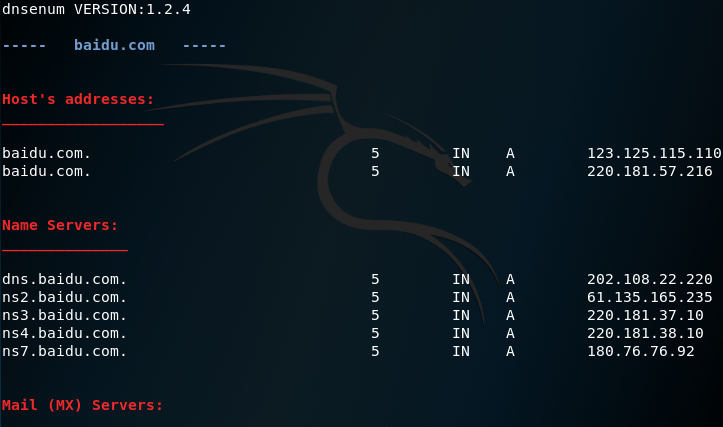

NDS枚举可以收集目标组织的用户名、计算机名、IP地址等。

dnsenum 是基于Google的字典文件猜测可能存在的域名,并对网站进行反向查询,查询网站主机地址信息域名,服务器和邮件交换记录,但是数据库是基于Google上查询,所以国内枚举的信息不全。 这里我拿百度的试一下:

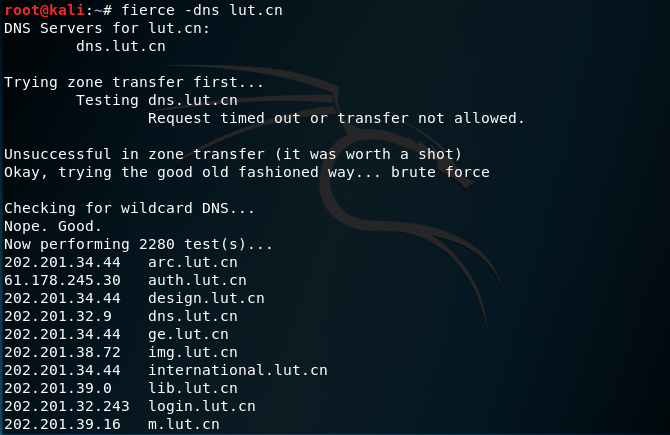

dns枚举的另一个工具是 fierce主要用来对子域名的查询 效果好一点

Snmpwalk 是一个SNMP的应用程序,使用SNMP的GETNEXT的请求,查询指定的所有OID(SNMP协议中的对象标志)树信息,显示出来,

6、nmap信息扫描收集

nmap可以用来发现主机,扫描主机开开放端口,和运行的程序,推断计算机运行的操作系统。评估网络安全的扫描工具,也叫作网络嗅探器(networkMapper)

那么nmap主要的功能囊括了四个方面的内容,分别是主机发现、端口扫描、应用与版本侦测、操作系统侦测。nmap通过发送一系列的数据包来侦测主机端口,根据返回的信息来匹配指纹库中的信息,从而确定目标主机操作系统累些和服务类型。

在linux系统下安装分操作命令

文件格式区分安装: .deb 使用 dpkg -i

。tar.bz2 使用 tar -zxvf

使用nmap扫描主机的时候要注意 在全面扫描耨些主机性能不是很好的,可能会导致主机崩溃,停机,数据丢失。

nmap 扫描可以使用ipv4或者ipv6 扫描指明即可: nmap -6 12:02:0f:0b:c0

当扫描大量的主句地址的时候可以将IP地址可以卸载文本中 使用 ,命令 nmap -iL +IP地址列表 nmap -iL list.txt

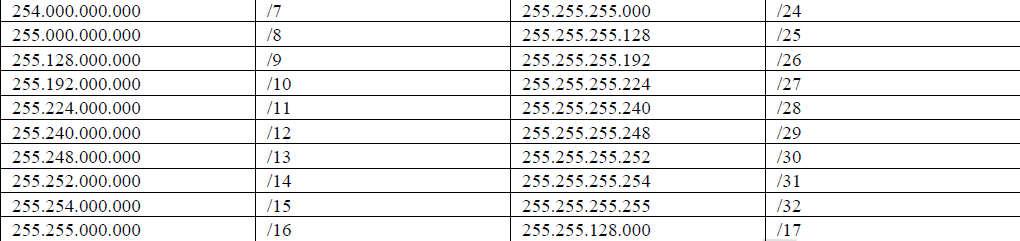

当不确定目标主机的时候还可以使用无类域间路由地址的形式进行扫描 nmap 192.168.1.0/24

使用排除扫描的网络 进行扫描 --exclude 命令排除自不需要扫描的主机

nmap 192.168.2.0/24 --exclude 192.168.2.2 或者排除一整段IP地址 nmap 192.168.2.0/24 --excliude 192.168.2.3-192.168.2.23 或者排除以这个列表中IP地址 nmap 192.168.2.0/24 --exclude list.txt

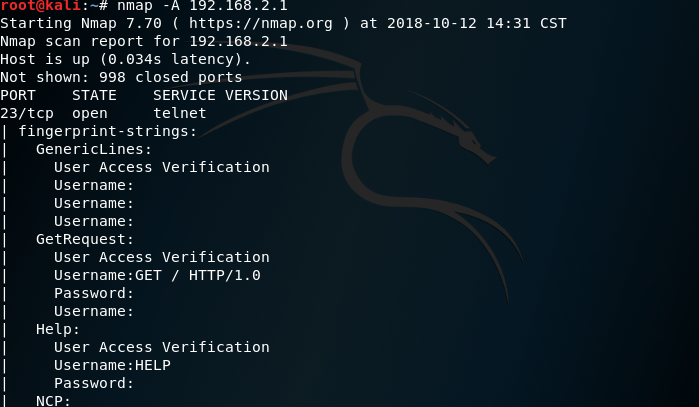

nmap 使用全面扫描的参数 nmap -A 该参数会对目标主机实行全面的额扫描。包括各种服务信息

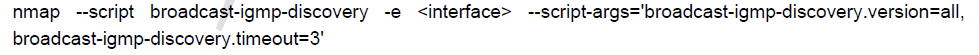

使用 如下命令发现局域网中使用IGMP协议

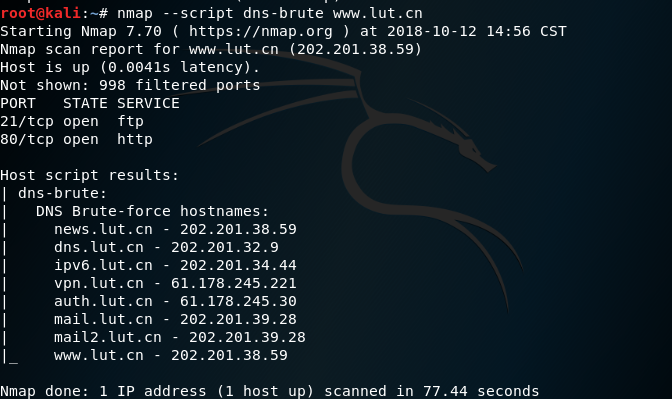

使用枚举暴力破解dns 主机名

nmap --script dns-brute lut.cn

nmap 扫描信息收集的更多相关文章

- 记一次nmap扫描信息收集过程

1.首先扫描网段内存活主机 nmap -sP 192.168.1.1-254 2.获取到存活主机后,开始进行端口扫描 nmap -p1-1000 192.168.1.66 可得到端口状态: filte ...

- 网络扫描信息收集基于(Windows)

1.首先说明一下一款网络扫描工具,在之前的博客中我曾简要的写过关于Advance IP Scanner使用方法,最近要写网络扫描的工具,所以对这款工具做一个详细的功能细节上的介绍. 如下图 在输入框 ...

- ★Kali信息收集★8.Nmap :端口扫描

★Kali信息收集~ 0.Httrack 网站复制机 http://www.cnblogs.com/dunitian/p/5061954.html ★Kali信息收集~ 1.Google Hackin ...

- nmap扫描、信息收集(网安全实训第一天)

本期内容:网站信息收集.nmap扫描 1. 信息收集 2. nmap扫描1.信息收集 (1)确定目标 首先,我们确定攻击目标,在这里,我们随便找一个网站做测试,我以码云为例. (2)nslookup查 ...

- Web信息收集-目标扫描-Nmap

Web信息收集-目标扫描-Nmap 一.Nmap简介 二.扫描示例 使用主机名扫描: 使用IP地址扫描: 扫描多台主机: 扫描整个子网 使用IP地址的最后一个字节扫描多台服务器 从一个文件中扫描主机列 ...

- 网络安全-主动信息收集篇第二章-二层网络扫描之nmap

nmap是网络层.传输层最重要的扫描工具之一,可以结合脚本对应用层的扫描和对网络弱点发现. 网络层发现nmap使用: Usage: nmap [Scan Type(s)] [Options] {tar ...

- RED_HAWK:基于PHP实现的信息收集与SQL注入漏洞扫描工具

无事早上就去逛freebuf看到一款不错的工具,打算介绍给大家 RED_HAWK:基于PHP实现的信息收集与SQL注入漏洞扫描工具 RED HAWK 最新版本:v1.0.0[2017年6月11日] 下 ...

- Exp6 信息收集与漏洞扫描

一.实践过程 1.信息收集 1.1 通过DNS和IP查询目标网站的信息 (1)whois命令用来进行域名注册信息查询,可查询到3R注册信息,包括注册人的姓名.组织和城市等信息. whois baidu ...

- 2017-2018-2 20155303『网络对抗技术』Exp6:信息收集与漏洞扫描

2017-2018-2 20155303『网络对抗技术』 Exp6:信息收集与漏洞扫描 --------CONTENTS-------- 一.原理与实践说明 1.实践内容 2.基础问题 二.实践过程记 ...

随机推荐

- 【blog】使用highlight.js高亮你的代码

我的代码 <!--代码高亮插件--> <link rel="stylesheet" type="text/css" href="/w ...

- JAVA锁和volatile的内存语义&volatile的使用场景

JAVA锁的内存语义 当线程释放锁时,JMM(Java Memory Model)会把该线程对应的本地内存中的共享变量刷新到主内存中. 当线程获取锁时,JMM会将该线程对应的本地内存置为无效.从而使得 ...

- sms-tools的使用

先前只有python36的版本,在使用sms-tools的时候遇到了这样那样的问题,现统一记录一下: 运行环境说明: 1. 需要c++编译器,为了避免安装vs,选择了vcforpython27 2. ...

- python3+selenium入门10-表单切换

当元素在ifarm或farm中时,需要先进入到表单中,然后才能定位元素进行操作.直接对元素定位.会提示元素无法找到. <!DOCTYPE html> <html> <he ...

- python3+requests库框架设计03-请求重新封装

在完成了日志类封装之后,那我们就要对测试基类进行实现,在其中对一些请求再次封装,在项目下新建一个Common文件夹,在文件夹下新建Base_test.py文件,项目结构如下. 具体怎么封装还是要看被测 ...

- SQL Server Profiler 常见问题总结

1.跟踪指定数据库 SELECT DB_ID('数据名称') 原文:https://jingyan.baidu.com/article/647f0115be128a7f2048a87d.html 2. ...

- Vue 核心之数据劫持

前端界空前繁荣,各种框架横空出世,包括各类mvvm框架横行霸道,比如Angular.Regular.Vue.React等等,它们最大的优点就是可以实现数据绑定,再也不需要手动进行DOM操作了,它们实现 ...

- vue.js如何更改默认端口号8080为指定端口

执行npm run dev实际是在调用根目录下的package.json 打开package.json后可发现有这样一段代码 由此可知,我们应该查看build目录下的dev-server.js文件 在 ...

- 让NotePad++添加到右键快捷方式

添加后的效果图: 操作方式: 第一步:在桌面上新建一个txt文本文档,然后将写入如下内容 Windows Registry Editor Version 5.00 [HKEY_CLASSES_ROOT ...

- [转]ASCII码表及扩展ASCII码表,方便查阅

ASCII码表可以看成由三部分组成: 第一部分:由00H到1FH共32个,一般用来通讯或作为控制之用.有些可以显示在屏幕上,有些则不能显示,但能看到其效果(如换行.退格).如下表: 第二部分:是由20 ...