Wireshark的基本使用——过滤器

前言

网络上关于Wireshark的教程已有不少,博主就简单介绍一下Wireshark分析数据包时最重要的技巧之一的过滤器。。一次性嗅探到的数据包有很多,想要高效地提取出你想要的数据包或者对某个数据包中某个字段值的分析等,必不可少的就是过滤。过滤器分为捕捉过滤器(CaptureFilters)和显示过滤器(DisplayFilters)。

捕捉过滤器

用于决定将什么样的信息记录在捕捉结果中,需要在开始捕捉前设置。

语法

| Protocol | Direction | Host(s) | Value | Logical Operations | Other Expression |

|---|---|---|---|---|---|

| tcp | dst | 10.1.1.1 | 80 | and | tcp dst 10.1.1.2 3289 |

Protocol(协议)

可能的值: ether, fddi, ip, arp, rarp, decnet, tcp and udp等。如果没有特别指明是什么协议,则默认使用所有支持的协议

Direction(方向)

可能的值: src, dst, src and dst, src or dst。如果没有特别指明来源或目的地,则默认使用 “src or dst” 作为关键字

比如:”host 10.2.2.2″与”src or dst host 10.2.2.2″是一样的Host(s)

可能的值: net, port, host, portrange。如果没有指定此值,则默认使用”host”关键字

比如:"src 10.1.1.1"与”src host 10.1.1.1″相同

Logical Operations(逻辑运算)

可能的值:not, and, or

否("not")具有最高的优先级。或("or")和与("and")具有相同的优先级,运算时从左至右进行。

例如,

"not tcp port 3128 and tcp port 23"与"(not tcp port 3128) and tcp port 23"相同。

"not tcp port 3128 and tcp port 23"与"not (tcp port 3128 and tcp port 23)"不同。

捕获过滤器例子

显示目的TCP端口为3128的封包

tcp dst port 3128

显示来源IP地址为10.1.1.1的封包

ip src host 10.1.1.1

显示目的或来源IP地址为10.1.2.3的封包

host 10.1.2.3

显示来源为UDP或TCP,并且端口号在2000至2500范围内的封包

src portrange 2000-2500

显示除了icmp以外的所有封包

not icmp

显示来源IP地址为10.7.2.12,但目的地不是10.200.0.0/16的封包

src host 10.7.2.12 and not dst net 10.200.0.0/16

显示源IP为10.4.1.12或源网络为10.6.0.0/16,目的TCP 端口号在200至10000之间,并且目的位于网络 10.0.0.0/8内所有封包

(src host 10.4.1.12 or scr net 10.6.0.0/16) and tcp dst portrange 200-10000 and dst net 10.0.0.0/8

捕获广播流量

broadcast

显示过滤器

在捕捉的结果中进行详细查找时使用,可以在得到捕捉结果后随意修改显示过滤器表达式。

语法

| Protocol | . | String1 | . | String2 | Comparison Operator | Value | Logical Operations | Other Expression |

|---|---|---|---|---|---|---|---|---|

| ftp | . | passive | . | ip | == | 10.1.1.1 | xor | icmp.type |

Protocol(协议)

位于OSI模型第2至7层的协议,如:IP、TCP、DNS等

String1,String2(可选项)

协议的子类

Comparison Operator(比较运算符)

可以使用6种比较运算符

英文写法 C语言写法 含义 eq == 等于 ne != 不等于 gt > 大于 lt < 小于 ge >= 大于等于 le <= 小于等于 Logical Operations(逻辑运算符)

英文写法 C语言写法 含义 and && 逻辑与 or || 逻辑或 xor ^^ 逻辑异或 not ! 逻辑非 逻辑异或是一种排除性的或。当其被用在过滤器的两个条件之间时,只有当且仅当其中的一个条件满足时,这样的结果才会被显示在屏幕上

例如:"tcp.dstport 80 xor tcp.dstport 1025"

只有当目的TCP端口为80或者来源于端口1025(但又不能同时满足这两点)时,这样的数据包才会被显示

显示过滤器例子

显示SNMP或DNS或ICMP封包

snmp || dns || icmp

显示来源或目的IP地址为10.1.1.1的封包

ip.addr == 10.1.1.1

显示来源不为10.1.2.3或目的不为10.4.5.6的包

ip.src != 10.1.2.3 or ip.dst != 10.4.5.6

显示来源或目的TCP端口号为25的封包

tcp.port == 25

显示目的TCP端口号为25的封包

tcp.dstport == 25

显示包含TCP标志的封包

tcp.flags

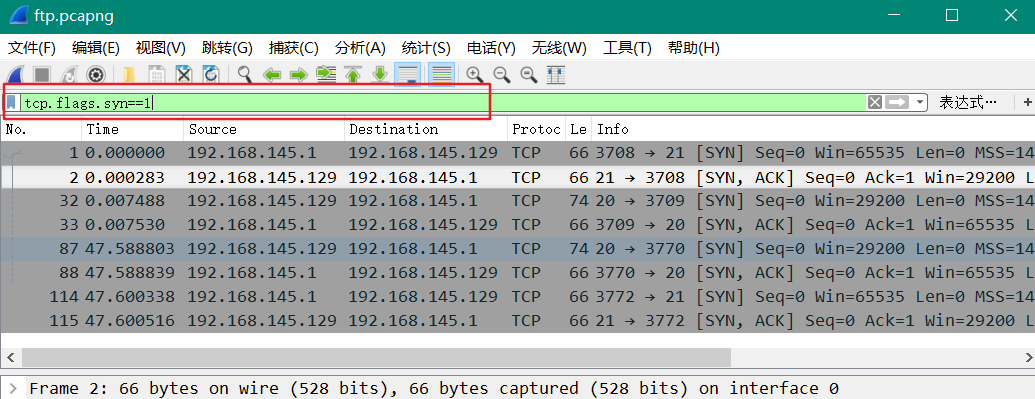

显示包含TCP SYN标志的封包

tcp.flags.syn == 1

排除arp流量

!arp

文本管理流量(telnet或ftp)

tcp.port == 23 || tcp.port == 21

两种过滤器的区别

可以看出这两种过滤器在使用和功能上有着区别:

- 捕捉过滤器是数据经过的第一层过滤器,它用于控制捕捉数据的数量,以避免产生过大的日志文件。而显示过滤器是在对捕获结果进行筛选时使用,允许我们在日志文件中迅速准确地找到所需要的记录。

- 捕捉过滤器必须在捕捉数据包之前设置,若是捕捉的数据包不是我们想要的,需要重新设置捕捉过滤器并重新捕捉数据包。显示过滤器的功能比捕捉过滤器更为强大,可以重复设置表达式对捕获的结果重复筛选而不需要重新捕获数据包。

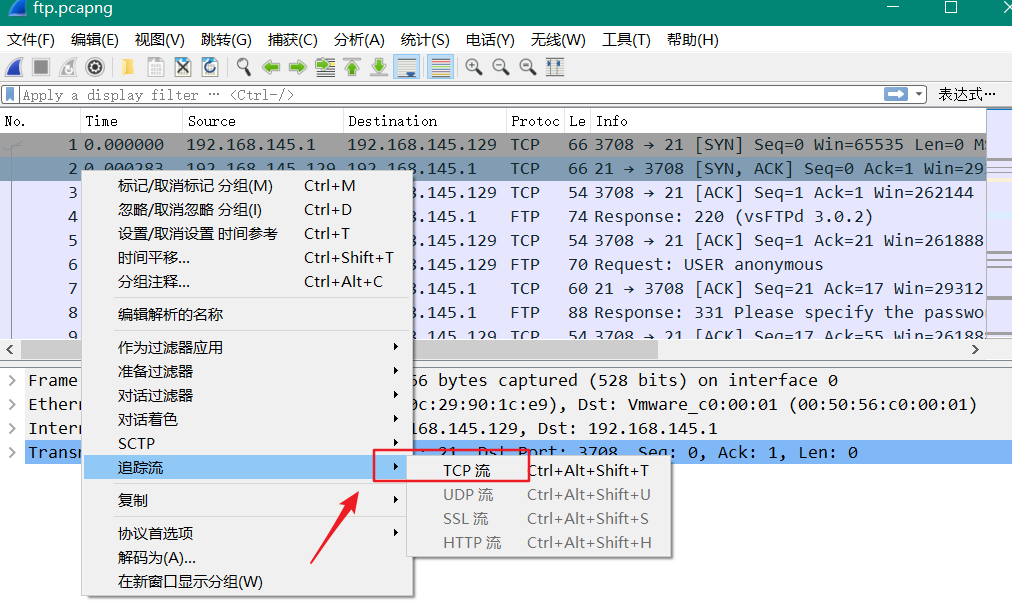

跟踪TCP流

处理TCP协议时,想查看TCP流中的应用层数据,"Following TCP streams"功能将会很有用。

如查看ftp流的命令控制或者数据控制信息。或者仅仅只需要一个显示过滤来显示某个TCP流的包。这些都可以通过Wireshark的"Following TCP streams"功能来实现。

Follow Tcp Stream会装入一个过滤来选择你已经选择的TCP流的所有包。

小结

对于Wireshark的使用推荐:

- 官网的用户手册:https://www.wireshark.org/docs/wsug_html_chunked/

- github上的一站式学习 Wireshark 中文全教程:https://github.com/justjavac/free-programming-books-zh_CN/issues/233

参考:https://openmaniak.com/cn/wireshark_filters.php

多实践多分析~

Wireshark的基本使用——过滤器的更多相关文章

- Wireshark的两种过滤器与BPF过滤规则

Wirshark使用的关键就在于过滤出想要的数据包,下面介绍怎么过滤. 抓包过滤器 Wirshark有两种过滤器,一个是抓包过滤器,一个是显示过滤器,他们之间的区别在于抓包过滤器只抓取你设置的规则,同 ...

- Wireshark抓包、过滤器

查阅于http://blog.sina.com.cn/s/blog_5d527ff00100dwph.html 1.捕捉过滤器 设置捕捉过滤器的步骤是:- 选择 capture -> optio ...

- 抓包工具Wireshark过滤器

抓包工具WireShark分为两种过滤器: 捕捉过滤器(CaptureFilters) 显示过滤器(DisplayFilters) 捕捉过虑器语法: Protocol Direction Host ...

- Wireshark 过滤器语法

wireshark有两种过滤器: 捕捉过滤器(CaptureFilters):用于决定将什么样的信息记录在捕捉结果中. 显示过滤器(DisplayFilters):用于在捕捉结果中进行详细查找. 捕捉 ...

- wireshark系列之wireshark过滤器

一:过滤器 使用wireshark工具抓包,如果使用默认配置,会得到大量的数据,所以我们就很难找到我们要分析的封包数据.所以使用wireshark过滤器就显得尤为重要. wireshark过滤器分为两 ...

- 捕捉过滤器(CaptureFilters)和显示过滤器(DisplayFilters)--Wireshark

Wireshark的基本使用——过滤器 前言 网络上关于Wireshark的教程已有不少,博主就简单介绍一下Wireshark分析数据包时最重要的技巧之一的过滤器..一次性嗅探到的数据包有很多,想要高 ...

- wireshark过滤语法总结

抓包采用wireshark,提取特征时,要对session进行过滤,找到关键的stream,这里总结了wireshark过滤的基本语法,供自己以后参考.(脑子记不住东西) wireshark进行过滤时 ...

- wireshark过滤语法总结-重点偏移过滤

http://chenjiji.com/post/3371.html 作者: CHAN | 发布: 2013 年 10 月 24 日 做应用识别这一块经常要对应用产生的数据流量进行分析. 抓包采用wi ...

- 手机数据抓包以及wireshark技巧

本文主要讨论一种非常方便的抓取Android和iphone手机网络数据包的办法,以及介绍wireshark最常用的技巧 抓包工具介绍 (1).网页抓包工具 Chrome浏览器插件 FireBug 插件 ...

随机推荐

- java中super(),与构造方法链(constructor chaining)

public class Apple extends Fruit { } class Fruit{ public Fruit(String name){ System.out.println(&quo ...

- java集成memcached、redis防止缓存穿透

下载相关jar,安装Memcached,安装教程:http://www.runoob.com/memcached/memcached-install.html spring配置memcached &l ...

- Git Gui for Windows的建库、克隆(clone)、上传(push)、下载(pull)、合并(转)

Git Gui for Windows的建库.克隆(clone).上传(push).下载(pull).合并(转) from:http://hi.baidu.com/mvp_xuan/blog/item ...

- QT汇总

1.QT介绍及其在Linux下的安装 2.windows下安装QT并与visual studio 2017搭建开发环境 参考资料: QT官网资料 QT实战一二三 Qt资料大全 <Qt 实战一二三 ...

- NGUI_创建图集Altas

在project面板下创建一个名为Textures的folder,把事先准备好的贴图素材直接拖到Textures下 2.导航栏NGUI处打开atlas 3.project下新建一个atlas的文件夹, ...

- zookeeper原理与安装

Zookeeper是一个开源的分布式的,为分布式应用提供协调服务的Apache项目. 1. Zookerper工作机制 2. Zookeeper工作特点 3. Zookeeper文件系统: ...

- 包建强的培训课程(16):Android新技术入门和提高

@import url(/css/cuteeditor.css); Normal 0 10 pt 0 2 false false false EN-US ZH-CN X-NONE $([{£¥·‘“〈 ...

- Chapter 1: Plug-in programing from past to the future

It is the best time. Although the internal API of Android not allowed to be modified by google play, ...

- IEDA的程序调试debug

以前只是浅层面的使用dubug来查看程序运行顺序,排查一些异常的原因, 今天由于要学习一些源码,所以系统的记录一下(借鉴网上资料总结而来) 主要涉及到的功能区为如下: A::重启项目 快捷键 Ctrl ...

- 站在JAVA数据结构的视角看待简单表结构

1.前言: 我们提到程序中的集合的时候,往往脑海中会浮现出, 如ArrayList和LinkedList以及和HashMap.当然在提到ArrayList和LinkedList的时候,我们大多数的人都 ...