自定义监控lvs

1. 修改zabbix_agent配置文件添加以下内容,重启agent

Include=/etc/zabbix/zabbix_agentd.d/ 2. 在zabbix安装目录下的scripts目录下添加一下脚本

cat lvs_discovery_ActConn.sh ----监控lvs上的80端口连接数

#!/bin/bash

#filename: lvs_discovery.sh

#author:

#MY_KEY=(` sudo /sbin/ipvsadm -L -n |egrep -v 'TCP|UDP|Virtual|LocalAddress|ActiveConn' | grep 443 |grep "$1"|awk '{print $2}'|awk -F ":" '{print $1}'`)

MY_KEY=(` sudo /sbin/ipvsadm -L -n |egrep -v 'TCP|UDP|Virtual|LocalAddress|ActiveConn' | grep "$1"|awk '{print $2}'|awk -F"[ ]" 'NR<4{print $1}'`)

#MY_KEY=(`sudo /sbin/ipvsadm -L -n |egrep -v 'TCP|UDP|Virtual|LocalAddress|ActiveConn' | grep "$1"|awk '{print $2}'|awk '{print $1}' | sed -e 's/80/http/g' -e 's/443/https/g')

length=${#MY_KEY[@]}

printf "{\n"

printf '\t'"\"data\":["

for ((i=0;i<$length;i++))

do

printf '\n\t\t{'

printf "\"{#IFNAME}\":\"${MY_KEY[$i]}\"}"

if [ $i -lt $[$length-1] ];then

printf ','

fi

done

printf "]}\n" 3. 在zabbix.agentd.d下面新建配置文件

cat ../zabbix_agentd.d/lvs_ActConn.conf

# monitor lvs status

UserParameter=lvs.status.discovery,/etc/zabbix/scripts/lvs_discovery_ActConn.sh -----lvs.status.discovery为自动发现的key值

#UserParameter=lvs.status[*],sudo /sbin/ipvsadm -L -n | egrep -v 'TCP|UDP|Virtual|LocalAddress|ActiveConn' | grep "$1" | awk '$$5 > 0 {print $$5}' ----grep "$1"为位置变量

UserParameter=lvs.status[*],sudo /sbin/ipvsadm -L -n | egrep -v 'TCP|UDP|Virtual|LocalAddress|ActiveConn' | grep "$1" | awk '{print $$5}' ----lvs.status[*],*为lvs_discovery_ActConn.sh脚本传过来的参数

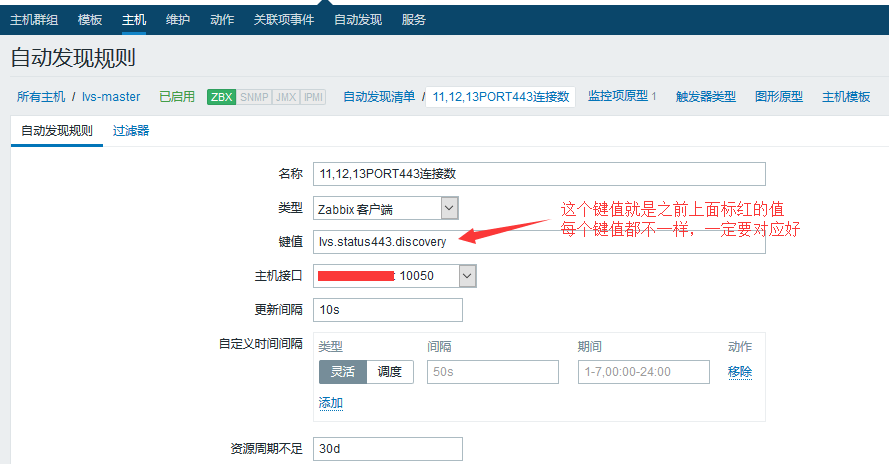

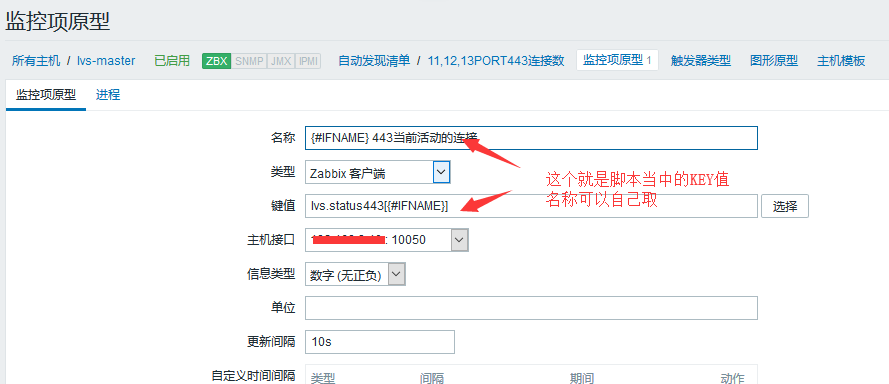

4. 监控lvs443端口的连接数

#!/bin/bash

#filename: lvs_discovery.sh

#author:

#MY_KEY=(` sudo /sbin/ipvsadm -L -n |egrep -v 'TCP|UDP|Virtual|LocalAddress|ActiveConn' | grep 443 |grep "$1"|awk '{print $2}'|awk -F ":" '{print $1}'`)

MY_KEY=(` sudo /sbin/ipvsadm -L -n |egrep -v 'TCP|UDP|Virtual|LocalAddress|ActiveConn' | grep "$1"|awk '{print $2}'|awk -F"[ ]" 'NR>3{print $1}'`)

#MY_KEY=(`sudo /sbin/ipvsadm -L -n |egrep -v 'TCP|UDP|Virtual|LocalAddress|ActiveConn' | grep "$1"|awk '{print $2}'|awk '{print $1}' | sed -e 's/80/http/g' -e 's/443/https/g')

length=${#MY_KEY[@]}

printf "{\n"

printf '\t'"\"data\":["

for ((i=0;i<$length;i++))

do

printf '\n\t\t{'

printf "\"{#IFNAME}\":\"${MY_KEY[$i]}\"}"

if [ $i -lt $[$length-1] ];then

printf ','

fi

done

printf "]}\n"

5. 新建监控lvs443端口连接数配置文件

cat ../zabbix_agentd.d/lvs_ActConnPort443.conf

# monitor lvs status

UserParameter=lvs.status443.discovery,/etc/zabbix/scripts/lvs_discovery_ActConnPort443.sh

#UserParameter=lvs.status[*],sudo /sbin/ipvsadm -L -n | egrep -v 'TCP|UDP|Virtual|LocalAddress|ActiveConn' | grep "$1" | awk '$$5 > 0 {print $$5}'

UserParameter=lvs.status443[*],sudo /sbin/ipvsadm -L -n | egrep -v 'TCP|UDP|Virtual|LocalAddress|ActiveConn' | grep "$1" | awk '{print $$5}'

6. 新建监控lvs443端口流量和包

cat lvs_discovery_ActConn80.sh

#!/bin/bash

#filename: lvs_discovery.sh

#author:

#MY_KEY=(` sudo /sbin/ipvsadm -L -n |egrep -v 'TCP|UDP|Virtual|LocalAddress|ActiveConn' | grep 443 |grep "$1"|awk '{print $2}'|awk -F ":" '{print $1}'`)

#MY_KEY=(` sudo /sbin/ipvsadm -L -n |egrep -v 'TCP|UDP|Virtual|LocalAddress|ActiveConn' | grep "$1"|awk '{print $2}'|awk -F"[ ]" 'NR<4{print $1}'`)

MY_KEY=(`sudo /sbin/ipvsadm -L -n |egrep -v 'TCP|UDP|Virtual|LocalAddress|ActiveConn' | grep "$1"|awk '{print $2}'|awk 'NR<4{print $1}'`)

length=${#MY_KEY[@]}

printf "{\n"

printf '\t'"\"data\":["

for ((i=0;i<$length;i++))

do

printf '\n\t\t{'

printf "\"{#IFNAME}\":\"${MY_KEY[$i]}\"}"

if [ $i -lt $[$length-1] ];then

printf ','

fi

done

printf "]}\n"

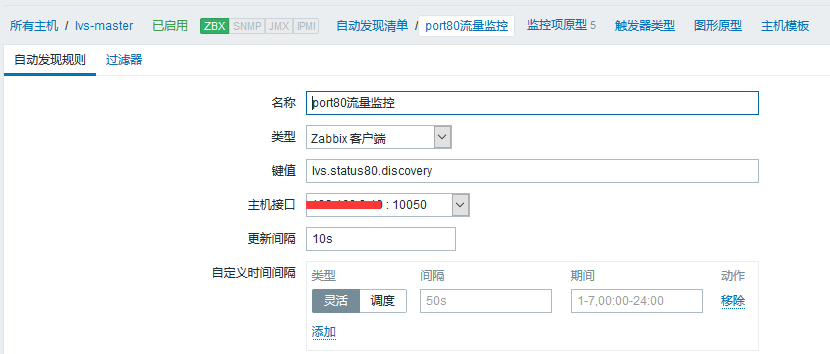

7. 新建监控lvs80端口的流量配置文件

cat lvs_ActConn443.conf

# monitor lvs status

UserParameter=lvs.status80.discovery,/etc/zabbix/scripts/lvs_discovery_ActConn80.sh

#UserParameter=lvs.status[*],sudo /sbin/ipvsadm -L -n | egrep -v 'TCP|UDP|Virtual|LocalAddress|ActiveConn' | grep "$1" | awk '$$5 > 0 {print $$5}'

#UserParameter=lvs.status[*],sudo /sbin/ipvsadm -L -n | egrep -v 'TCP|UDP|Virtual|LocalAddress|ActiveConn' | grep "$1" | awk '{print $$5}'

UserParameter=lvs.CPS80[*],sudo /sbin/ipvsadm -L --rate | egrep -v 'IP|Port|TCP' | sed '1,3s/http/80/g'| grep "$1" |awk '{print $$3}'

UserParameter=lvs.InPPS80[*],sudo /sbin/ipvsadm -L --rate | egrep -v 'IP|Port|TCP' | sed '1,3s/http/80/g' | grep "$1"| awk '{print $$4}'

UserParameter=lvs.OutPPS80[*],sudo /sbin/ipvsadm -L --rate | egrep -v 'IP|Port|TCP' | sed '1,3s/http/80/g'| grep "$1" | awk '{print $$5}'

UserParameter=lvs.InByte80[*],sudo /sbin/ipvsadm -L --rate | egrep -v 'IP|Port|TCP' | sed '1,3s/http/80/g'| grep "$1" | awk '{print $$6}'

#UserParameter=lvs.InByte[*],sudo /sbin/ipvsadm -L --rate | egrep -v 'IP|Port|TCP' | grep "$1" |grep 443 | awk '{print $$6}'

UserParameter=lvs.OutByte80[*],sudo /sbin/ipvsadm -L --rate | egrep -v 'IP|Port|TCP'| sed '1,3s/http/80/g' | grep "$1" | awk '{print $$7}'

8. 新建监控lvs443端口流量

cat ../scripts/lvs_discovery_ActConnhttp.sh

#!/bin/bash

#filename: lvs_discovery.sh

#author:

#MY_KEY=(` sudo /sbin/ipvsadm -L -n |egrep -v 'TCP|UDP|Virtual|LocalAddress|ActiveConn' | grep 443 |grep "$1"|awk '{print $2}'|awk -F ":" '{print $1}'`)

MY_KEY=(` sudo /sbin/ipvsadm -L -n |egrep -v 'TCP|UDP|Virtual|LocalAddress|ActiveConn' | grep "$1"|awk '{print $2}'|awk -F"[ ]" 'NR>3{print $1}' | sed 's/443/https/g'`)

#MY_KEY=(`sudo /sbin/ipvsadm -L -n |egrep -v 'TCP|UDP|Virtual|LocalAddress|ActiveConn' | grep "$1"|awk '{print $2}'|awk '{print $1}' | sed -e 's/80/http/g' -e 's/443/https/g')

length=${#MY_KEY[@]}

printf "{\n"

printf '\t'"\"data\":["

for ((i=0;i<$length;i++))

do

printf '\n\t\t{'

printf "\"{#IFNAME}\":\"${MY_KEY[$i]}\"}"

if [ $i -lt $[$length-1] ];then

printf ','

fi

done

printf "]}\n"

9. 新建监控lvs443端口流量配置文件

# monitor lvs status

UserParameter=lvs.stat.discovery,/etc/zabbix/scripts/lvs_discovery_ActConnhttp.sh

#UserParameter=lvs.status[*],sudo /sbin/ipvsadm -L -n | egrep -v 'TCP|UDP|Virtual|LocalAddress|ActiveConn' | grep "$1" | awk '$$5 > 0 {print $$5}'

#UserParameter=lvs.status[*],sudo /sbin/ipvsadm -L -n | egrep -v 'TCP|UDP|Virtual|LocalAddress|ActiveConn' | grep "$1" | awk '{print $$5}'

UserParameter=lvs.CPS[*],sudo /sbin/ipvsadm -L --rate | egrep -v 'IP|Port|TCP' | grep "$1" |awk '{print $$3}'

UserParameter=lvs.InPPS[*],sudo /sbin/ipvsadm -L --rate | egrep -v 'IP|Port|TCP' | grep "$1" | awk '{print $$4}'

UserParameter=lvs.OutPPS[*],sudo /sbin/ipvsadm -L --rate | egrep -v 'IP|Port|TCP' | grep "$1" | awk '{print $$5}'

UserParameter=lvs.InByte[*],sudo /sbin/ipvsadm -L --rate | egrep -v 'IP|Port|TCP' | grep "$1" | awk '{print $$6}'

#UserParameter=lvs.InByte[*],sudo /sbin/ipvsadm -L --rate | egrep -v 'IP|Port|TCP' | grep "$1" |grep 443 | awk '{print $$6}'

UserParameter=lvs.OutByte[*],sudo /sbin/ipvsadm -L --rate | egrep -v 'IP|Port|TCP' | grep "$1" | awk '{print $$7}'

监控脚本和配置文件有点乱,还来不及作修改,只需要在配置文件里面第二行UserParameter=lvs.stat.discovery,/etc/zabbix/scripts/lvs_discovery_ActConnhttp.sh与脚本名对上就OK.另外加红的部分每个配置文件必须不一样,这个是自动发现的key值.

10. 开始配置自动发现规则和key值

https://pan.baidu.com/s/1Sn7LVTdtjZHQvbyHjvNrqg 密码:302i这个模版还是有点问题的,不适合我们公司这种两个端口的Lvs,我在上面做了修改,以及自己加的图形。

先导入模版之后,创建主机,关联模版,进入主机,选择自动发现规则开始配置。

自定义监控lvs的更多相关文章

- Zabbix自定义监控8080端口的连接数

Zabbix自定义监控8080端口的连接数 一 zabbix自定义监控实现思路 实际上我们要想使用zabbix来监控一些服务的原理很简单,步骤分别是:1.写一个脚本用于获取待监控服务的一些状态信息2. ...

- Nagios监控lvs服务

1在lvs server上安装nrpe客户端: 1.1,rpm方式安装nrpe客户端 下载地址:http://download.csdn.net/detail/mchdba/7493875 [root ...

- 使用腾讯云“自定义监控”监控GPU使用率

欢迎大家前往云+社区,获取更多腾讯海量技术实践干货哦~ 作者:李想 随着人工智能以及比特币的火热,GPU云服务的使用场景是越来越广,在很多场景下我们也需要获取GPU服务器的性能参数来优化程序的执行.目 ...

- zabbix自定义监控项、添加图形、设置触发器、远程执行命令

监控项是在zabbix中手机数据的基础,没有监控项就没有数据,系统自带模板带有大量默认item,自定义item可以定义在模板中,在应用模板即可使用对应item:也可直接在host中定义 目标:自定义监 ...

- zabbix实现自定义监控

实现自定义监控项实例 .创建主机组 .创建主机 .创建监控项 .到需要监控的主机的agent中添加自定义的监控项目 cd /etc/zabbix/zabbix_agentd.d vi userpara ...

- zabbix监控实战<3> 之自定义监控实例

第一章 自定义监控tcp状态 命令可以选择ss 或者 netstat ss打印基于socket的统计信息,实际运行下来,ss的速度要比netstat要快得多 1.1 tcp的十一种状态 ...

- 分布式系统监视zabbix讲解六之自定义监控项--技术流ken

宏 概述 Zabbix支持许多在多种情况下使用宏.宏是一个变量,由如下特殊语法标识: {MACRO} 根据在上下文中, 宏解析为一个特殊的值. 有效地使用宏可以节省时间,并使Zabbix变地更加高效. ...

- zabbix自定义监控项

原因:zabbix监控系统自带的监控规则有限,如果需要更加灵活的定义监控项,可以通过修改配置文件实现 vim xxx/zabbix_agentd.conf UnsafeUserParameters=1 ...

- zabbix自定义监控

有的时候zabbix提供的监控项目,不能满足我们生产环境下的监控需求,此时我们就要按照zabbix的规范自定义监控项目,达到监控的目的 zabbix_get:模拟zabbix_server和agent ...

随机推荐

- Go xmas2020 学习笔记 04、Strings

04-Strings.unicode.utf-8.类型描述符.go 字符串在内存中的存储. Strings. String structure. String functions. Practice

- css 实现输入效果

<template> <h1>Pure CSS Typing animation.</h1> </template> <script> ...

- 生成二维码,并且保存,指定位置的view成图片,并且保存到本地相册

效果图: 保存的图片效果是: 保存到本地的,是整个视图,不只是单单的二维码的图片, 在了解的一番过程之后,我知道了, 1.首先要去获取保存图片的写入权限:(使用 https://github.com/ ...

- what 的页面制作

1. html结构 <!-- section: what we do --> <section id="what" class="bg-light py ...

- 【openstack】红帽公开课笔记内容openstack

overcloud节点自省失败(introspection) 节点自省--获取overcloud

- 关于Mysql索引的数据结构

索引的数据结构 1.为什么使用索引 概念: 索引是存储索引用于快速找到数据记录的一种数据结构,就好比一本书的目录部分,通过目录中对应的文章的页码,便可以快速定位到需要的文章,Mysql 中也是一样的道 ...

- 轮播——swiper

swiper组件 1.轮播数据是使用ajax进行填充的话,可能数目是0~n,在数目是1时,轮播会出现一些问题(出现空白侧),这时需作出判断(一张图片不滑动,多张就就行滑动),方法如下(以下方法中,si ...

- vue中blob文件下载及其它下载方式

一.Blob对象的了解 1:blob表示一个不可变.原始数据的类文件对象.Blob()构造函数返回一个新的blob对象:blob对象的内容由参数给出的值串联组成: 2:new Blob(array, ...

- vscode编写的程序中文乱码怎么办?

(以下教程在源码文件的编码是utf-8的基础上进行!) (dev的源码文件是GBK编码,或者是GB2312?我现在好久没用dev,关于dev的信息可能有错误. 如果拿dev编写的代码用vscode打开 ...

- scanf需要多输入一行是什么问题

有大佬知道用scanf输入,执行程序要多输入一行才能运行一般是什么问题呢 scanf的问题,其中多了\n. scanf如果加入\n,会导致需要多输入一次数据. 错误实例: