kubernetes之secret

Secret解决了密码、token、密钥等敏感数据的配置问题,而不需要把这些敏感数据暴露到镜像或者Pod Spec中。Secret可以以Volume或者环境变量的方式使用。

Secret类型:

- Opaque:base64编码格式的Secret,用来存储密码、密钥等;但数据也通过base64 –decode解码得到原始数据,所有加密性很弱。

- kubernetes.io/dockerconfigjson:用来存储私有docker registry的认证信息。

- kubernetes.io/service-account-token: 用于被serviceaccount引用。serviceaccout创建时Kubernetes会默认创建对应的secret。Pod如果使用了serviceaccount,对应的secret会自动挂载到Pod目录/run/secrets/kubernetes.io/serviceaccount中。

1.Opaque Secret

Opaque类型的数据是一个map类型,要求value是base64编码格式: 比如来创建一个用户名为:admin,密码为: 1f2d1e2e67df的Secret 对象,首先把这用户名和密码做base64编码,

1 |

$ echo -n "admin" | base64 |

然后就可以利用上面编码过后的数据来编写一个YAML文件:(secrets.yml)

1 |

apiVersion: v1 |

同样的就可以使用kubectl命令来创建了: 创建secret:kubectl create -f secrets.yml。

1 |

# kubectl get secret |

注意:其中default-token-xxx为创建集群时默认创建的secret,被serviceacount/default引用。 可以使用describe命令查看详情,如果想看到Data里面的详细信息,可以输出成YAML文件进行查看

如果是从文件创建secret,则可以用更简单的kubectl命令,比如创建tls的secret:

1 |

$ kubectl create secret generic helloworld-tls \ |

2.Opaque Secret的使用

创建好secret之后,有两种方式来使用它:

- 以Volume方式

- 以环境变量方式

- 以Volume方式挂载制定的key

将Secret挂载到Volume中

用一个Pod来验证下Volume挂载,创建一个Pod文件:(secret2-pod.yaml)

1 |

apiVersion: v1 |

查看Pod中对应的信息:

1 |

# ls /etc/secrets |

查看输出日志:

1 |

$ kubectl logs secret2-pod |

可以看到secret把两个key挂载成了两个对应的文件。

将Secret导出到环境变量中

1 |

apiVersion: extensions/v1beta1 |

主要上面环境变量中定义的secretKeyRef关键字,和configMapKeyRef比较类似,一个是从Secret对象中获取,一个是从ConfigMap对象中获取

创建上面的Pod:

1 |

$ kubectl create -f secret1-pod.yaml |

然后查看Pod的日志输出:

1 |

$ kubectl logs secret1-pod |

可以看到有 USERNAME 和 PASSWORD 两个环境变量输出出来。

将Secret挂载指定的key

1 |

apiVersion: v1 |

可以直接用kubectl命令来创建用于docker registry认证的secret:

1 |

$ kubectl create secret docker-registry myregistrykey --docker-server=DOCKER_REGISTRY_SERVER --docker-username=DOCKER_USER --docker-password=DOCKER_PASSWORD --docker-email=DOCKER_EMAIL |

查看secret的内容:

1 |

# kubectl get secret myregistrykey -o yaml |

也可以直接读取~/.dockercfg的内容来创建:

1 |

$ kubectl create secret docker-registry myregistrykey \ |

在创建Pod的时候,通过imagePullSecrets来引用刚创建的myregistrykey:

1 |

apiVersion: v1 |

kubernetes.io/service-account-token: 用于被serviceaccount引用。serviceaccout创建时Kubernetes会默认创建对应的secret。Pod如果使用了serviceaccount,对应的secret会自动挂载到Pod的/run/secrets/kubernetes.io/serviceaccount目录中。

1 |

$ kubectl run nginx --image nginx |

Secret与ConfigMap对比

相同点:

- key/value的形式

- 属于某个特定的namespace

- 可以导出到环境变量

- 可以通过目录/文件形式挂载(支持挂载所有key和部分key)

不同点:

- Secret可以被ServerAccount关联(使用)

- Secret可以存储register的鉴权信息,用在ImagePullSecret参数中,用于拉取私有仓库的镜像

- Secret支持Base64加密

- Secret分为kubernetes.io/Service Account,kubernetes.io/dockerconfigjson,Opaque三种类型,Configmap不区分类型

- Secret文件存储在tmpfs文件系统中,Pod删除后Secret文件也会对应的删除。

实例配置:

[root@test-master03 ~]# kubectl -n xitu-qa02 create secret generic apiclient02 --from-file=dingyu=apiclient_cert.p12

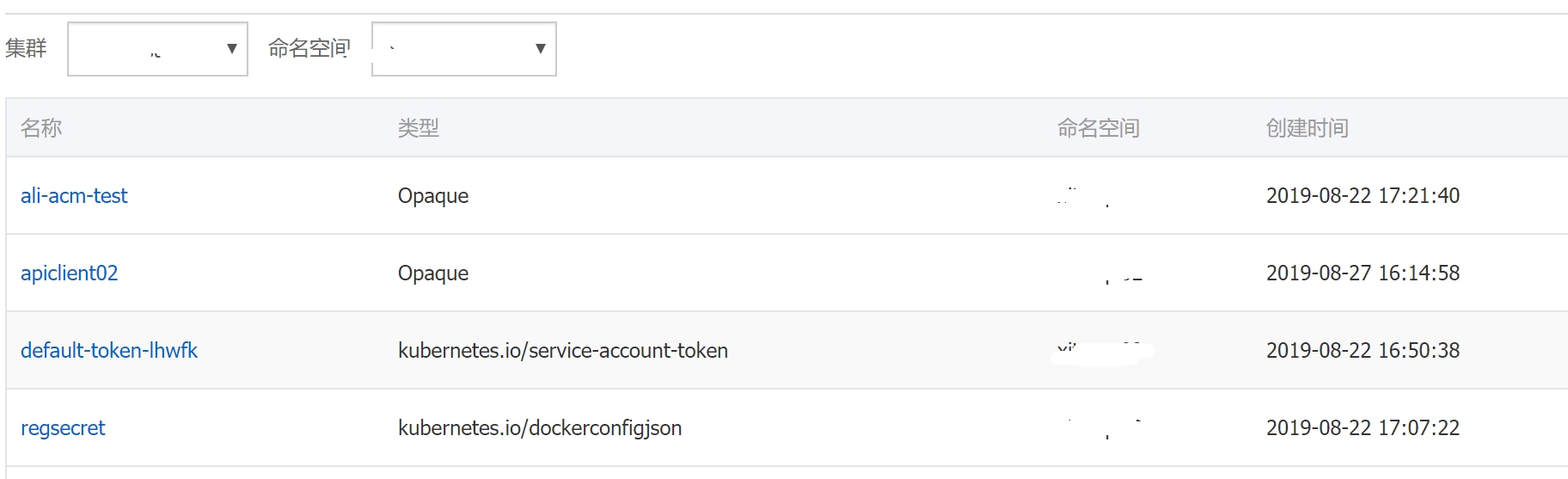

secret/apiclient02 created root@test-master03 ~]# kubectl get secret -n xitu-qa02

NAME TYPE DATA AGE apiclient02 Opaque 1 22m

阿里云k8s 保密字典信息

阿里云k8s 应用里挂载 保密字典

kubernetes之secret的更多相关文章

- Kubernetes的Secret对象的使用

Secret可以想要访问的加密数据,存放到Etcd中,Pod可以通过的Volume的方式,访问到Secret保存的信息 ,当数据修改的时候,Pod挂载的Secret文件也会被修改 一.创建Secret ...

- kubernetes Configmap secret的使用

kubernetes configmap 核心作用是让配置信息和镜像解耦,pod可以使用configmap的数据生成配置文件.如果后端的pod配置文件要改变时,只需要更改下configmap里面的数据 ...

- kubernetes配置secret拉取私仓镜像

2017.05.10 19:48* 字数 390 阅读 5216评论 0喜欢 8 对于公司内部的项目, 我们不可能使用公有开放的镜像仓库, 一般情况可能会花钱买docker私仓服务, 或者说自己在服务 ...

- Kubernetes里的secret最基本的用法

Secret解决了密码.token.密钥等敏感数据的配置问题,使用Secret可以避免把这些敏感数据以明文的形式暴露到镜像或者Pod Spec中. Secret可以以Volume或者环境变量的方式使用 ...

- Kubernetes因限制内存配置引发的错误

今天对一个pod进行内存资源调整后, 一直卡在ContainerCreating的状态, 执行describe命令查看该 Pod 详细信息后发现如下 . [root@master-01 ~]# kub ...

- 关于 Kubernetes 中的 Volume 与 GlusterFS 分布式存储

容器中持久化的文件生命周期是短暂的,如果容器中程序崩溃宕机,kubelet 就会重新启动,容器中的文件将会丢失,所以对于有状态的应用容器中持久化存储是至关重要的一个环节:另外很多时候一个 Pod 中可 ...

- Docker集群管理工具 - Kubernetes 部署记录 (运维小结)

一. Kubernetes 介绍 Kubernetes是一个全新的基于容器技术的分布式架构领先方案, 它是Google在2014年6月开源的一个容器集群管理系统,使用Go语言开发,Kubernete ...

- 微服务开发有道之把项目迁移到Kubernetes上的5个小技巧

我们将在本文中提供5个诀窍帮你将项目迁移到Kubernetes上,这些诀窍来源于过去12个月中OpenFaas社区的经验.下文的内容与Kubernetes 1.8兼容,并且已经应用于OpenFaaS ...

- 在Kubernetes中部署GlusterFS+Heketi

目录 简介 Gluster-Kubernetes 部署 环境准备 下载相关文件 部署glusterfs 部署heketi server端 配置heketi client 简介 在上一篇<独立部署 ...

随机推荐

- Linux操作系统性能调优的方法

http://www.cnblogs.com/L-H-R-X-hehe/p/3963442.html Linux是一套免费使用和自由传播的类Unix操作系统,Linux不同的发行版本和不同的内核对各项 ...

- web自动化测试-自动化测试模型介绍

一.线性测试 什么是线性测试? 通过录制或编写对应用程序的操作步骤产生相应的线性脚本,每个测试脚本相对独立,不产生依赖和调用,单纯的来模拟用户完整的操作场景 缺点 1.开发成本高,测试用例之间存在重复 ...

- npm run dev 报错 iview TypeError [ERR_INVALID_CALLBACK]: Callback must be a function

运行npm run dev报这个错 然后找到 D:\text\vue\iview-admin\build\webpack.dev.config.js打开 将这一行代码: fs.write(fd, bu ...

- Centos7 虚拟机里查看IP并启动网卡

输入ip查询命名 ip addr 也可以输入 ifconfig(centOs7没有ifconfig命令)查看ip,但此命令会出现3个条目,centos的ip地址是ens33条目中的inet值. 发现 ...

- jeecg uedit 自定义图片上传路径

jeecg uedit 图片上传配置自定义物理路径,简单描述:我们知道 jeecg 中使用的 uedit 默认图片上传路径为 "当前项目\plug-in\ueditor\jsp\upload ...

- LeetCode 845. Longest Mountain in Array

原题链接在这里:https://leetcode.com/problems/longest-mountain-in-array/ 题目: Let's call any (contiguous) sub ...

- B/S结构与C/S结构测试区别

B/S结构与C/S结构 B/S结构是浏览器/服务器结构,应用软件的业务逻辑完全在服务器端实现,客户端只需要通过浏览器完成浏览.查询.输入等简单操作. C/S结构是客户端/浏览器结构,客户端具有一定的数 ...

- Redis存储字符串

1.set和get实现字符串存取: 键的名字相同,会对以前的值进行覆盖: 2.++操作: 3.--操作: 4.加任意数值的数字: 5.减任意数值的数字: 6.拼接字符串: 7.删除:

- Web前端开发(高级)下册-目录

多媒体与绘图 多媒体音频格式视频格式 HTML5多媒体支持 <audio>和<video> htmlaudioElement和htmlVideoElement <audi ...

- 微信小程序搜索框代码组件

search.wxml <view class="header"> <view class="search"> <icon typ ...