简单脱壳教程笔记(2)---手脱UPX壳(1)

本笔记是针对ximo早期发的脱壳基础视频教程,整理的笔记。

ximo早期发的脱壳基础视频教程 下载地址如下:

http://down.52pojie.cn/%E5%90%BE%E7%88%B1%E7%A0%B4%E8%A7%A3%E8%A7%86%E9%A2%91%E6%95%99%E7%A8%8B/ximo%e8%84%b1%e5%a3%b3%e5%9f%ba%e7%a1%80.7z

本笔记用到的工具下载地址:

http://download.csdn.net/detail/obuyiseng/9466056

简介:

UPX (the Ultimate Packer for eXecutables)是一款先进的可执行程序文件压缩器,压缩过的可执行文件体积缩小50%-70%,主要功能是压缩PE文件(比如exe,dll等文件),有时候也可能被病毒用于免杀.壳upx是一种保护程序。

脱壳:

工具:

ExeinfoPE或PEid、OD、LordPE、ImportREConstructor

脱壳文件:

01.rmvbfix.exe

笔记:

2、脱壳,们这里使用四种方法来进行脱壳,无论使用哪种,我们都需要找到OEP位置,然后进行脱壳即可。

方法1:单步跟踪(需要有耐心)

要点:将程序拖入到OD中,一步一步单步跟踪执行,原则向上跳转不能让其实现,向下跳转可以实现。

操作:

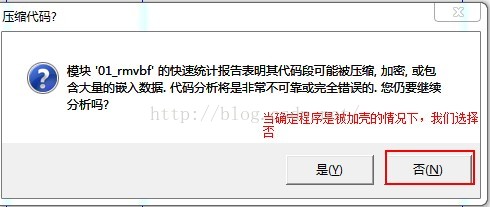

1)将程序加载如OD中,会弹出是否自动分析的对话框。当我们确定程序是被加壳的情况下,我们选择否,否则我们选择是。

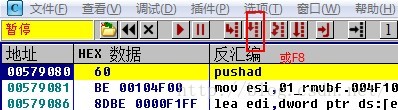

2) 找OEP 由于我们使用的是单步跟踪,我们可以按F8进行单步执行。

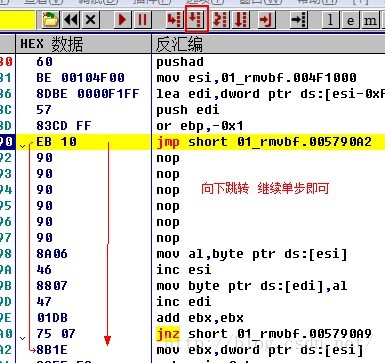

3)当向下跳转可以实现,继续单步即可

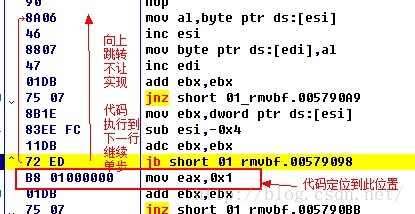

向上跳转不能让其实现

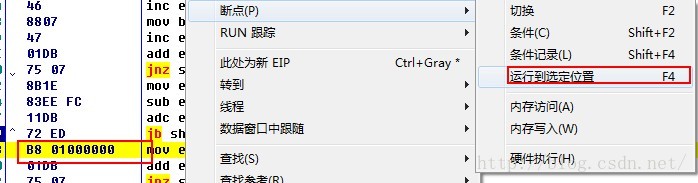

将代码运行到跳转的下一行:选中该行,右键--断点--运行到选中位置 或直接F4即可

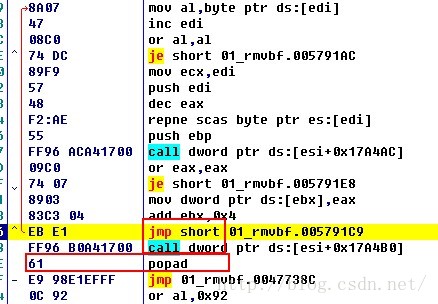

注意:当jmp下面是call的情况,我们要在call的下面下断点,如下图,我们就需要在papad的位置下断点

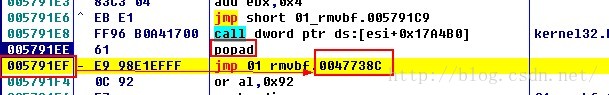

4) 当我们发现有出栈popad的时候,并且紧跟着一个大的跳转的时候,那么要调到的位置一般就是OEP的位置

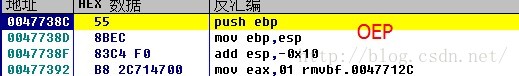

5)我们进入到OED位置

6)找到OEP后 我们就可以进行脱壳,我们使用LordPE进行脱壳

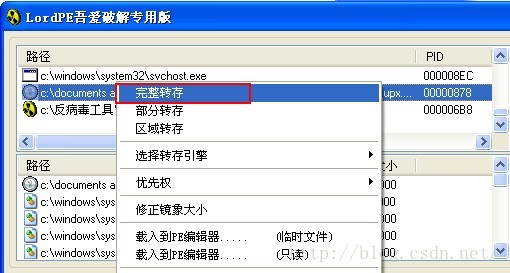

打开LordPE,找到程序(在XP下能找到,win7找不到)

然后右键修复镜像大小、选择完整转存

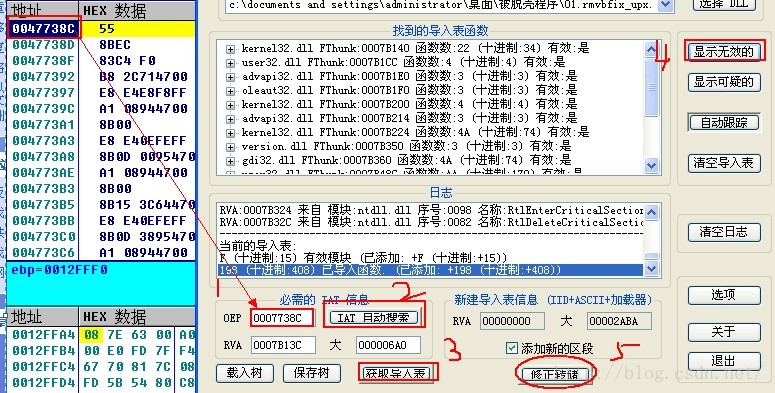

7)使用ImportREConstructor 进行修复

根据OD中的地址,计算出OEP, OEP=VA(0047738C)-加载基址(00400000)

然后获取导入表,显示无效的,最后进行修复

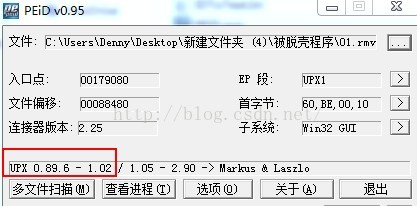

8、查看脱壳是否成功

方法2:ESP定律法

方法3:2次内存镜像法

方法4:一步直达法

简单脱壳教程笔记(2)---手脱UPX壳(1)的更多相关文章

- 简单脱壳教程笔记(8)---手脱EZIP壳

本笔记是针对ximo早期发的脱壳基础视频教程,整理的笔记.本笔记用到的工具下载地址: http://download.csdn.net/detail/obuyiseng/9466056 EZIP壳 : ...

- 简单脱壳教程笔记(7)---手脱PECompact2.X壳

本笔记是针对ximo早期发的脱壳基础视频教程.整理的笔记.本笔记用到的工具下载地址: http://download.csdn.net/detail/obuyiseng/9466056 简单介绍: F ...

- 【个人笔记】ximo早期发的脱壳教程——手脱UPX壳

[个人笔记]ximo早期发的脱壳教程--手脱UPX壳 壳分为两种:压缩壳和加密壳,UPX是一种很简单的压缩壳. 手脱UPX壳: 工具:ExeinfoPE.OD 对象:rmvbfix 方法1:单 ...

- 手脱UPX壳的方法

0X00 了解 upx UPX作为一款元老级PE加密壳,在以前的那个年代盛行,著名病毒[熊猫烧香]就是使用这款加密壳. 0X01 单步跟踪法 就是使用ollydbg加载程序后,按F8进行单 ...

- 手脱NsPacK壳

1.查壳 使用PEiD未能检测到壳信息,这时,我们更换其他工具 从图中可以看到壳的信息为[NsPacK(3.x)[-]] 2.百度壳信息 北斗程序压缩(Nspack)是一款压缩壳.主要的选项是:压缩资 ...

- 手脱UPX(3.91)

1.使用Detect It Easy进行查壳: 2.使用x32dbg打开该带壳程序,在选项->选项->异常中添加区间设置0~FFFFFFFF全忽略: 3.我们F9运行到程序入口处,看到了p ...

- 手脱UPX v0.89.6 - v1.02

声明: 只为纪录自己的脱壳历程,高手勿喷 这个壳的脱法很多一般都一步直达的,步过我喜欢ESP定律 1.载入OD,在入口下一行ESP定律运行一次 > pushad ; //入口 BE mov es ...

- 深入底层逆向分析TDC‘s keygenme(手脱压缩壳)

系统 : Windows xp 程序 : TDC‘s keygenme 程序下载地址 :http://pan.baidu.com/s/1gdWyt6z 要求 : 脱壳 & 注册机编写 使用工具 ...

- 脱upx壳--初试--单步追踪

脱upx壳--初试--单步追踪 这里的练习题目是reversing.kr 的Easy Crack 我自己用upx加壳工具给它加了个壳,由于原文件逻辑简单,所以用它来练练手 之后用到的工具是IDA和Ol ...

随机推荐

- hph 缓存机制

bufferbuffer是一个内存地址空间,Linux系统默认大小一般为4096(4kb),即一个内存页.主要用于存储速度不同步的设备或者优先级不同的设备之间传办理数据的区域.通过buffer,可以使 ...

- mysql创建用户并给用户分配权限

1.登录Mysql [root@xufeng Desktop]# mysql -u root -pEnter password: Welcome to the MySQL monitor. Comma ...

- ubantu 设置默认python3.叽叽叽的环境变量

wkp 发表于 2017-8-22 17:49:08 | 只看该作者 sudo vi ~/.bashrc 在里面加一句 alias python='python3' 或者再简单一点 alias p=' ...

- 元组类型&字典类型

一.元组 元组:是一个不可变的列表 用途:当需要记录多个同种属性的值,并且只有读没有改的需求是,这时候应该用到元组 定义方式:在()内用逗号费隔开多个任意类型的元素 ***注意*** 当元组只 ...

- angular上传获取图片的directive指令

在AngularJS中,操作DOM一般在指令中完成,那么指令是如何实现的呢?指令的作用是把我们自定义的语义化标签替换成浏览器能够认识的HTML标签 一般的事件监听是在对静态的dom绑定事件,而如果在指 ...

- 【转载】 强化学习(六)时序差分在线控制算法SARSA

原文地址: https://www.cnblogs.com/pinard/p/9614290.html ------------------------------------------------ ...

- 20165228 学习基础和C语言基础调查

========== 做中学读后感 我依然认为兴趣与自觉性是推动一个人进步的两大因素,他们之间的区别是"兴趣"带来的影响更多是主动性的学习,而"自觉"则是略显被 ...

- ARM Linux中断发生时内核堆栈切换

转载注明出处:http://www.wowotech.net/forum/viewtopic.php?id=54 对ARM Linux中断非常简洁.精确的描述. 发生了中断,最重要的是保存现场,在中断 ...

- simhash

1,SimHash https://yanyiwu.com/work/2014/01/30/simhash-shi-xian-xiang-jie.html 64位Hash为什么海明距离选3? http ...

- php经典算法实现(转)

<? //-------------------- // 基本数据结构算法 //-------------------- //二分查找(数组里查找某个元素) function bin_s ...