浅析PHP反序列化漏洞之PHP常见魔术方法(一)

作为一个学习web安全的菜鸟,前段时间被人问到PHP反序列化相关的问题,以前的博客中是有这样一篇反序列化漏洞的利用文章的。但是好久过去了,好多的东西已经记得不是很清楚。所以这里尽可能写一篇详细点的文章来做一下记录。

我们来参考这里:

https://secure.php.net/manual/zh/language.oop5.magic.php

我们根据官方文档中的解释,一个一个来进行测试。

__construct() 和 __destruct()

__construct()被称为构造方法,也就是在创造一个对象时候,首先会去执行的一个方法。

我写了这样的一个demo来做测试:

class test {

private $flag = '';

public $filename = '';

public $data = '';

function __construct($filename, $data) {

$this->filename = $filename;

$this->data = $data;

echo 'construct function in test class';

echo "<br>";

}

}

$a = new test('test.txt', 'data');

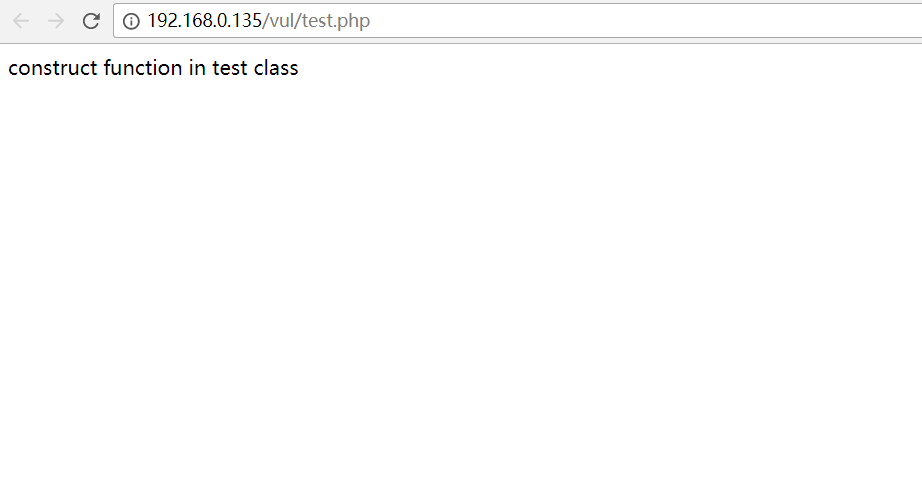

测试结果:

同样的,我们编写一个类的析构方法,__destruct()

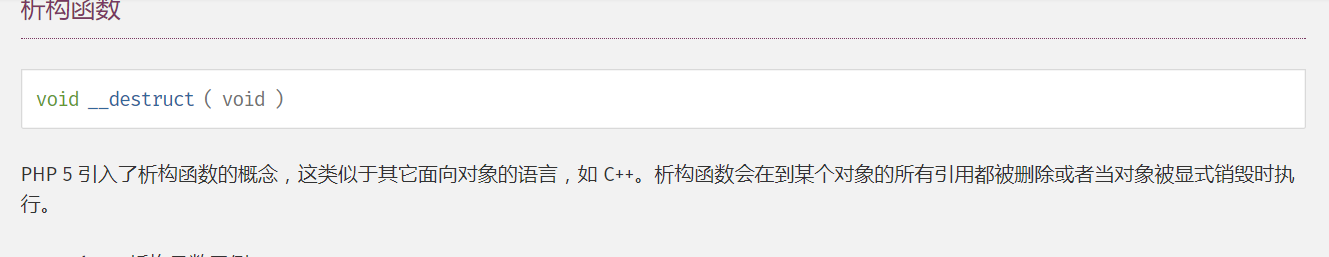

析构函数的作用:

代码如下:

class test {

private $flag = '';

public $filename = '';

public $data = '';

function __construct($filename, $data) {

$this->filename = $filename;

$this->data = $data;

echo 'construct function in test class';

echo "<br>";

}

function __destruct() {

echo 'destruct function in test class';

echo "<br>";

}

}

$a = new test('test.txt', 'data');

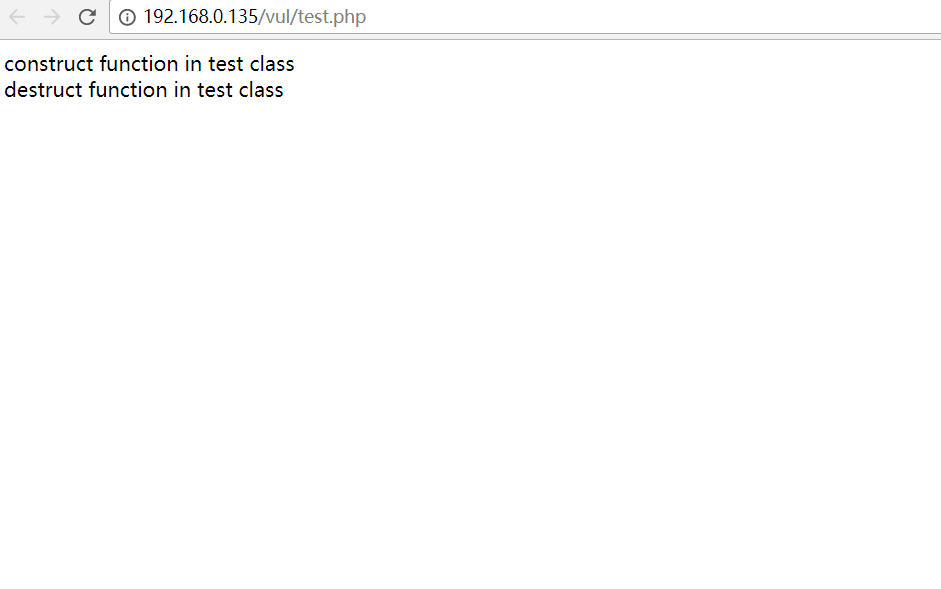

运行结果:

__set() __get() __isset() __unset() 作用如下:

我们一样是来写一个代码进行验证:

class test {

private $flag = '';

# 用于保存重载的数据

private $data = array();

public $filename = '';

public $content = '';

function __construct($filename, $content) {

$this->filename = $filename;

$this->content = $content;

echo 'construct function in test class';

echo "<br>";

}

function __destruct() {

echo 'destruct function in test class';

echo "<br>";

}

function __set($key, $value) {

echo 'set function in test class';

echo "<br>";

$this->data[$key] = $value;

}

function __get($key) {

echo 'get function in test class';

echo "<br>";

if (array_key_exists($key, $this->data)) {

return $this->data[$key];

} else {

return null;

}

}

function __isset($key) {

echo 'isset function in test class';

echo "<br>";

return isset($this->data[$key]);

}

function __unset($key) {

echo 'unset function in test class';

echo "<br>";

unset($this->data[$key]);

}

public function set_flag($flag) {

$this->flag = $flag;

}

public function get_flag() {

return $this->flag;

}

}

$a = new test('test.txt', 'data');

# __set() 被调用

$a->var = 1;

# __get() 被调用

echo $a->var;

# __isset() 被调用

var_dump(isset($a->var));

# __unset() 被调用

unset($a->var);

var_dump(isset($a->var));

echo "\n";

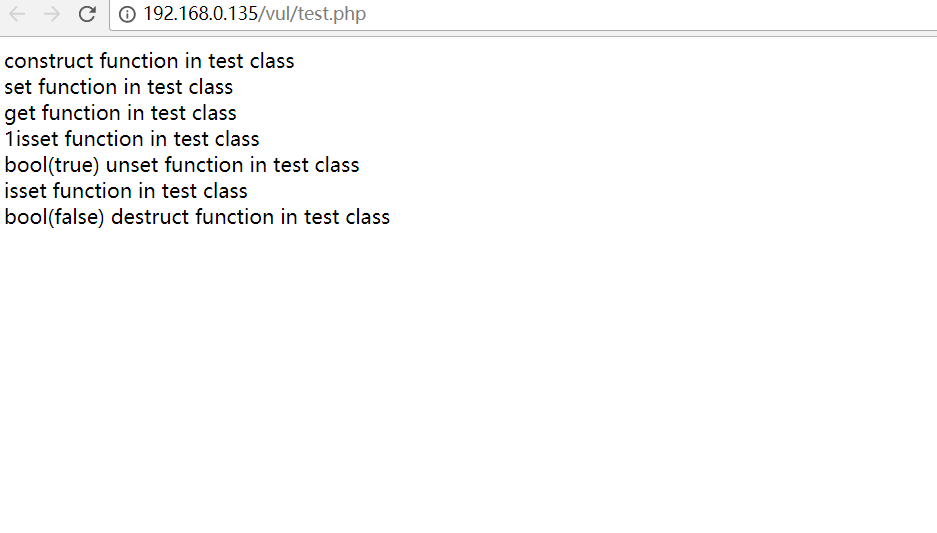

运行结果:

我们可以看到调用的顺序为: 构造方法 => set方法(我们此时为类中并没有定义过的一个类属性进行赋值触发了set方法) => get方法 => isset方法 => unset方法 => isset方法 => 析构方法

同时也可以发现,析构方法在所有的代码被执行结束之后进行的。

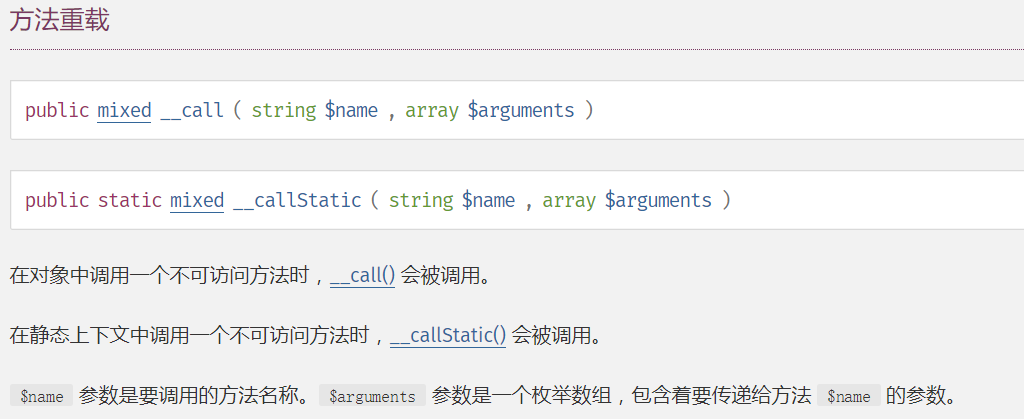

__call() __callStatic()

官方文档中的解释:

类似以上介绍过的__set()和__get(),刚刚是访问不存在或者不可访问属性时候进行的调用。现在是访问不存在或者不可访问的方法时候:

代码如下:

class test {

private $flag = '';

# 用于保存重载的数据

private $data = array();

public $filename = '';

public $content = '';

function __call($funcname, $args) {

echo 'function name is: ' . $funcname. ' args is: ' . implode(', ', $args);

echo "<br>";

}

public static function __callStatic($funcname, $args) {

echo 'static function name is: ' . $funcname. ' args is: ' . implode(', ', $args);

echo "<br>";

}

public function set_flag($flag) {

$this->flag = $flag;

}

public function get_flag() {

return $this->flag;

}

}

$obj = new test;

# 调用一个不存在或者无法访问到的方法时候将会调用__call()

$obj->run('run args, test');

# 调用一个不存在的静态方法,将会去调用__callStatic()

$obj::run('static test');

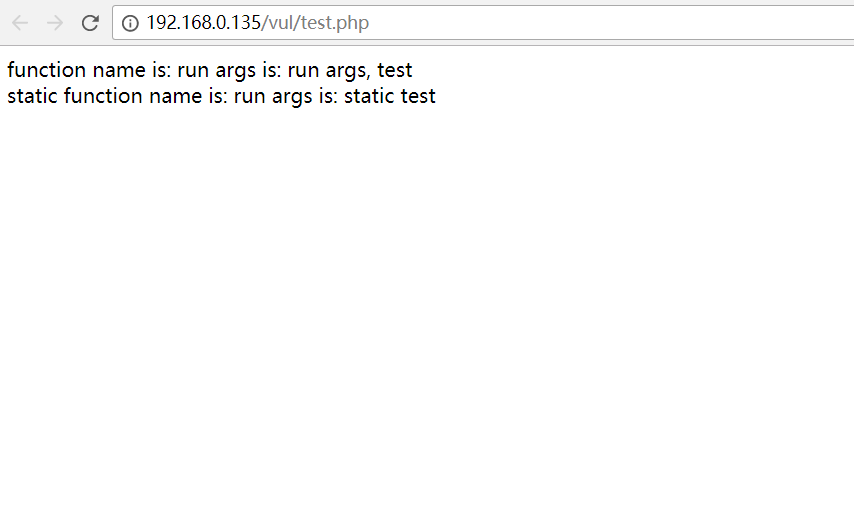

运行结果:

看文档或者注释应该很明白了。

接下来是对于反序列化漏洞利用最重要的一些方法了。

__sleep() __wakeup() __toString()

写个代码来进行验证:

class test {

private $flag = '';

# 用于保存重载的数据

private $data = array();

public $filename = '';

public $content = '';

function __construct($filename, $content) {

$this->filename = $filename;

$this->content = $content;

echo 'construct function in test class';

echo "<br>";

}

function __destruct() {

echo 'destruct function in test class';

echo "<br>";

}

# 反序列化时候触发

function __wakeup() {

// file_put_contents($this->filename, $this->data);

echo 'wakeup function in test class';

echo "<br>";

}

# 一般情况用在序列化操作时候,用于保留数据

function __sleep() {

echo 'sleep function in test class';

echo "<br>";

return array('flag', 'filename', 'data');

}

# 当需要输出得到对象名称时候会调用

function __toString() {

return $this->data;

}

public function set_flag($flag) {

$this->flag = $flag;

}

public function get_flag() {

return $this->flag;

}

}

$key = serialize(new test('test.txt', 'test'));

var_dump($key);

$b = unserialize($key);

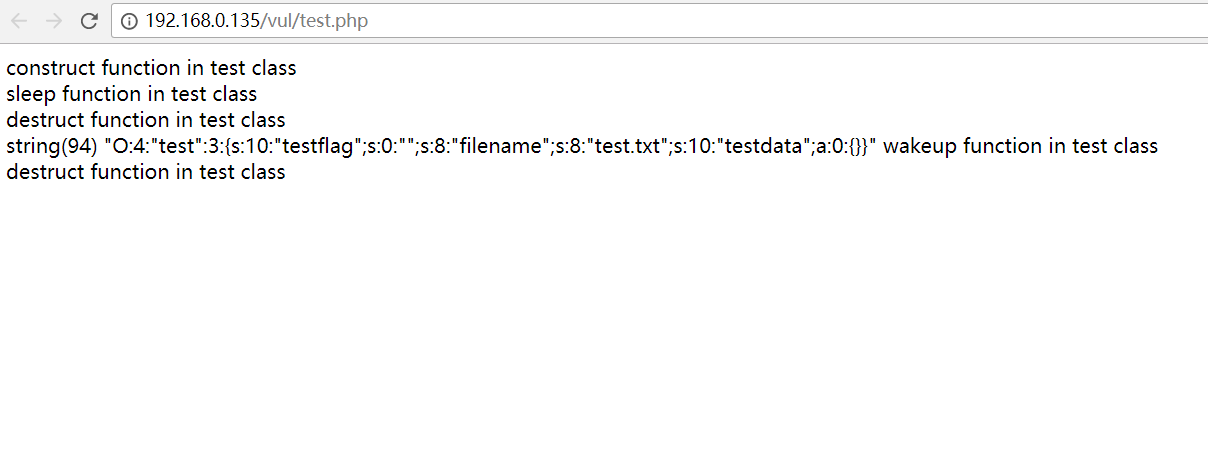

运行结果:

在进行序列化的时候,执行了__sleep()方法,在反序列化的时候执行了__wakeup()方法。

然后是__toString()方法:

class test {

private $flag = '';

# 用于保存重载的数据

private $data = array();

public $filename = '';

public $content = '';

function __construct($filename, $content) {

$this->filename = $filename;

$this->content = $content;

echo 'construct function in test class';

echo "<br>";

}

function __destruct() {

echo 'destruct function in test class';

echo "<br>";

}

# 当需要输出得到对象名称时候会调用

function __toString() {

return $this->content;

}

}

$a = new test('test.txt', 'data');

echo $a."<br>";

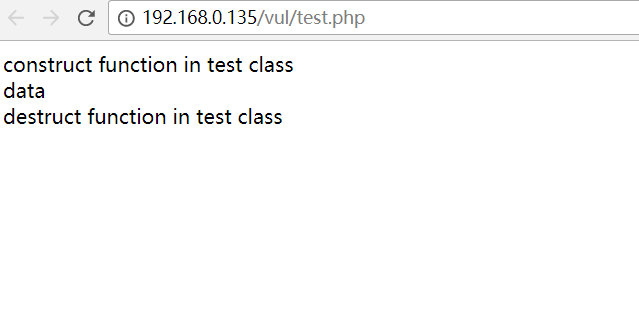

结果:

浅析PHP反序列化漏洞之PHP常见魔术方法(一)的更多相关文章

- PHP中的常见魔术方法功能作用及用法实例

概述 在面向对象编程中,PHP提供了一系列的魔术方法,这些魔术方法为编程提供了很多便利.PHP中的魔术方法通常以__(两个下划线)开始,并且不需要显示的调用而是由某种特定的条件出发. 开始之前 在总结 ...

- PHP几种常见魔术方法与魔术变量解析

原文地址:http://small.aiweimeng.top/index.php/archives/49.html 先不多说,直接上代码,如下: class Demo { private $str ...

- PHP中常见魔术方法解析

<?php class info { private $province; //省 public $city; //城市 private $myname; //姓名 //__construct( ...

- Java反序列化漏洞之殇

ref:https://xz.aliyun.com/t/2043 小结: 3.2.2版本之前的Apache-CommonsCollections存在该漏洞(不只该包)1.漏洞触发场景 在java编写的 ...

- ref:PHP反序列化漏洞成因及漏洞挖掘技巧与案例

ref:https://www.anquanke.com/post/id/84922 PHP反序列化漏洞成因及漏洞挖掘技巧与案例 一.序列化和反序列化 序列化和反序列化的目的是使得程序间传输对象会更加 ...

- Java反序列化漏洞从入门到深入(转载)

前言 学习本系列文章需要的Java基础: 了解Java基础语法及结构(菜鸟教程) 了解Java面向对象编程思想(快速理解请上知乎读故事,深入钻研建议买本<疯狂Java讲义>另外有一个刘意老 ...

- Python 反序列化漏洞学习笔记

参考文章 一篇文章带你理解漏洞之 Python 反序列化漏洞 Python Pickle/CPickle 反序列化漏洞 Python反序列化安全问题 pickle反序列化初探 前言 上面看完,请忽略下 ...

- .NET高级代码审计(第三课)Fastjson反序列化漏洞

0X00 前言 Java中的Fastjson曾经爆出了多个反序列化漏洞和Bypass版本,而在.Net领域也有一个Fastjson的库,作者官宣这是一个读写Json效率最高的的.Net 组件,使用内置 ...

- 魔术方法__sleep 和 __wakeup

感觉序列化和反序列化用得倒是比较少了,而json_encode和json_decode用得相对多,都是转化成串,进行入库.传输等.json更方便,但是序列化和反序列化结合这两个魔术方法使用倒还行< ...

随机推荐

- 王子和公主 UVa10635

[题目描述]:王子和公主 一个王子和公主在n*n的格子中行走,这些格子是有1....n^2的编号的.现在给定p+1个数,再给定q+1个数,公主和王子可以选择其中某些格子行走,求他们最多能走几个相同的格 ...

- grpc-java 生成代码路径设置

grpc-java 生成代码路径设置 <plugin> <groupId>org.xolstice.maven.plugins</groupId> <arti ...

- mongodb 更新操作

db.aaaa.update({},{$push:{money:{$each:[8,9,10],$slice:-4}}}) db.aaaa.update({},{$addToSet:{money:{$ ...

- JavaScript 算法应用: 遍历DOM树的两种方式

1 常见的DOM树结构: 2 DOM数遍历有两种方式: 3 广度优先代码: 4 深度优先遍历代码

- UVa 11090 Going in Cycle!! (Bellman_Ford)

题意:给定一个加权有向图,求平均权值最小的回路. 析:先十分答案,假设答案是 ans,那么有这么一个回路,w1+w2+w3+...+wk < k*ans,这样就是答案太大,然后移项可得,(w1- ...

- Ajax轮询消息自动提示(消息盒子)

经过一下午写了个消息盒子的例子,用的是ajax方式轮询读取,没有用到后台自动“推”数据的方式,效果良好. <%@ Page Language="C#" AutoEventWi ...

- HashSet小试牛刀

HashSet详细介绍 import java.util.HashSet; import java.util.Iterator; public class Main { public static v ...

- opencv——pcb上寻找mark点(拟合椭圆的方法)

#include "stdafx.h" // FitCircle.cpp : 定义控制台应用程序的入口 #include "cv.h" #include &qu ...

- vmware获取主机、数据中心等对象ManagedObjectReference

在vmware的api中提供以下列表中的对象,称作ManagedObjectReference,包括虚拟机信息.主机.数据中心等等一些信息,我们可以通过vcenter的web api得到. 下面我们来 ...

- [SIP01]SIP Header Fields里面各字段用途

INVITE sip:bob@biloxi.com SIP/2.0 Via: SIP/2.0/UDP pc33.atlanta.com;branch=z9hG4bK776asdhds Max-Forw ...