Linux防火墙(Firewalls)

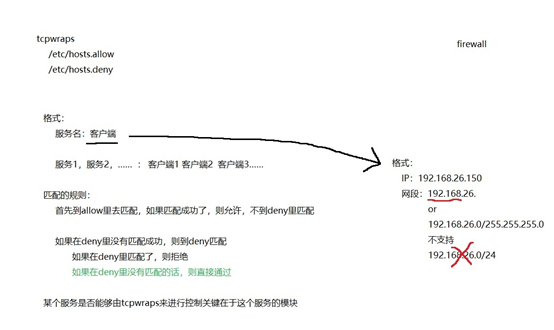

结构关系图

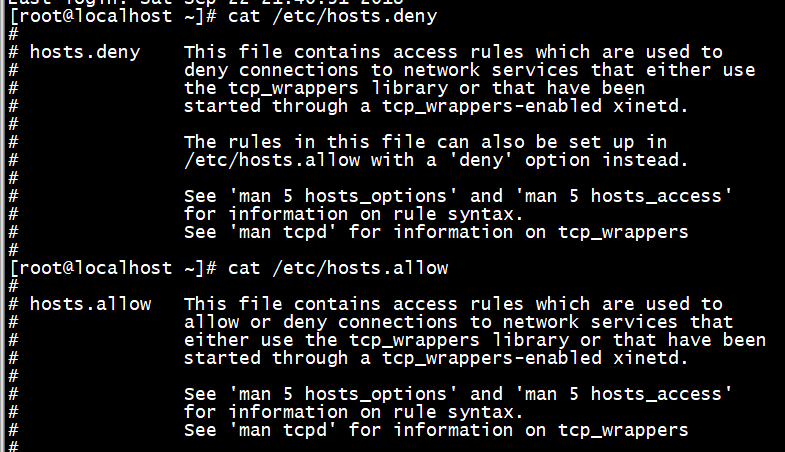

查看这两个防火墙文件

# cat /etc/hosts.deny

# cat /etc/hosts.allow

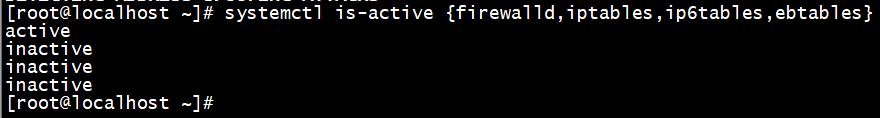

查看Linux中防火墙的状态

某个服务是否能由tcpwraps来进行控制关键在于这个服务的模块

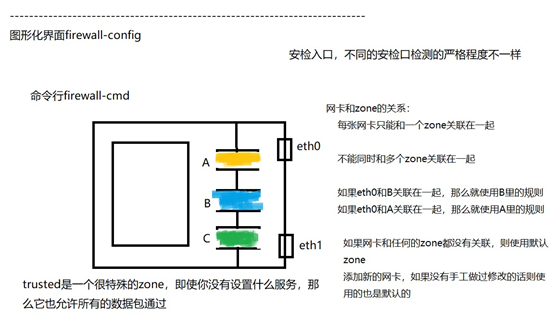

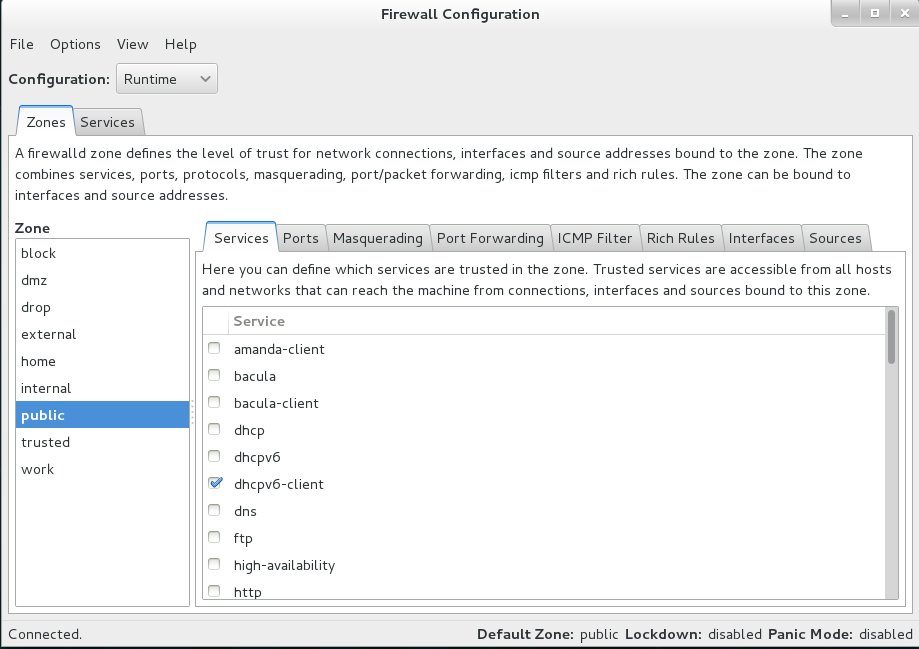

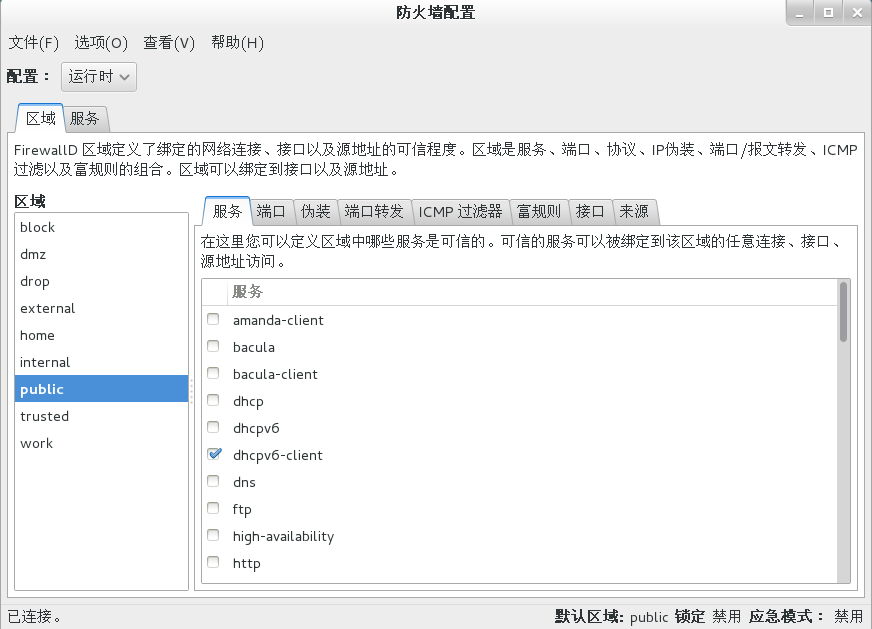

图形化界面firewall-config

命令行firewall-cmd

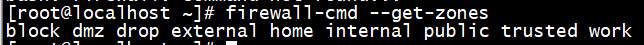

区域:

查看firewall防火墙有几个zone(区域)

# firewall-cmd --get-zones

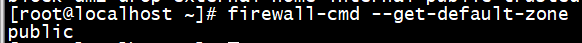

查看firewall防火墙默认区域

# firewall-cmd --get-default-zone

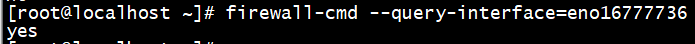

查看eno16777736 是否与默认zone绑定在一起。

# firewall-cmd --query-interface=eno16777736

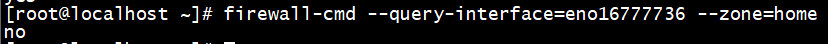

查看eno16777736是否与home=zone绑定在一起。

# firewall-cmd --query-interface=eno16777736 --zone=home

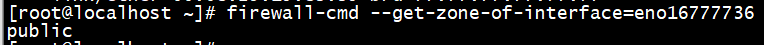

查看eno16777736与那个zone绑定在一起

# firewall-cmd --get-zone-of-interface=eno16777736

接口

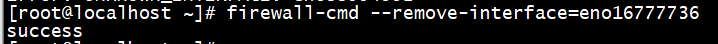

删除eno16777736接口

# firewall-cmd --remove-interface=eno16777736

查看eno16777736接口

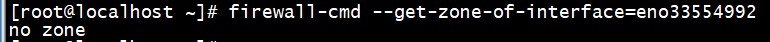

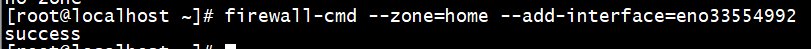

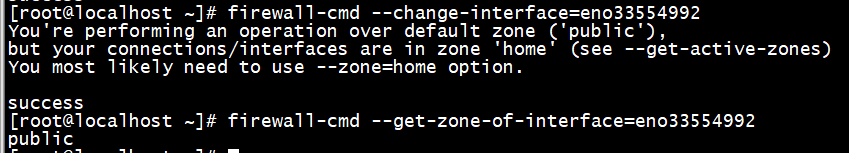

# firewall-cmd --get-zone-of-interface=eno33554992

添加接口

# firewall-cmd --zone=home --add-interface=eno33554992

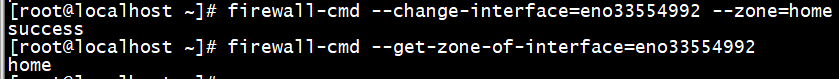

直接更改到默认接口

# firewall-cmd --change-interface=eno33554992

直接更改到指定接口

# firewall-cmd --change-interface=eno33554992 --zone=home

服务:

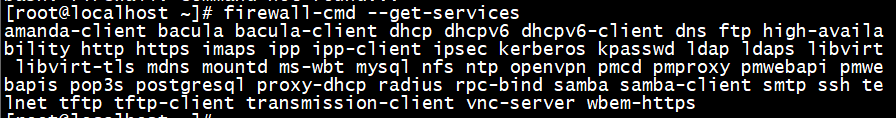

查看防火墙所有服务

# firewall-cmd --get-services

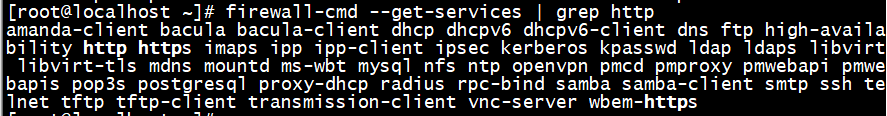

查看具体的某个服务

# firewall-cmd --get-services | grep http

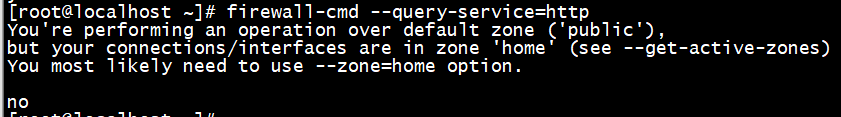

查看某个服务是否开启

# firewall-cmd --query-service=http

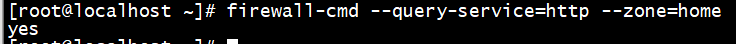

查看某个服务在指定区域是否开启

# firewall-cmd --query-service=http --zone=home

添加某个服务

# firewall-cmd --add-service=http

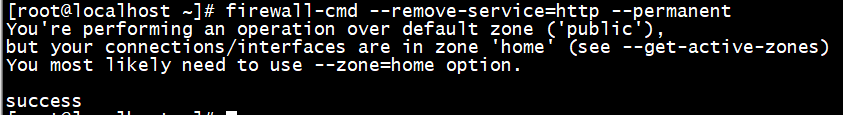

移除某个服务

# firewall-cmd --remove-service=http

以上都是临时生效的

设置成永久生效应该添加permanent

设置成永久生效

# firewall-cmd --remove-service=http --permanent

端口

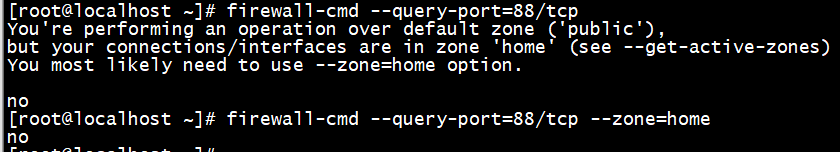

查看端口是否存在

# firewall-cmd --query-port=88/tcp

# firewall-cmd --query-port=88/tcp --zone=home

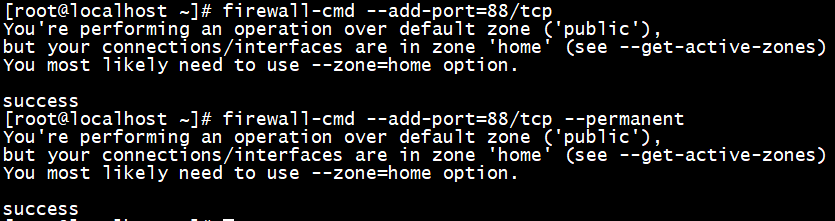

临时添加端口(永久)+ --permanent

# firewall-cmd --add-port=88/tcp

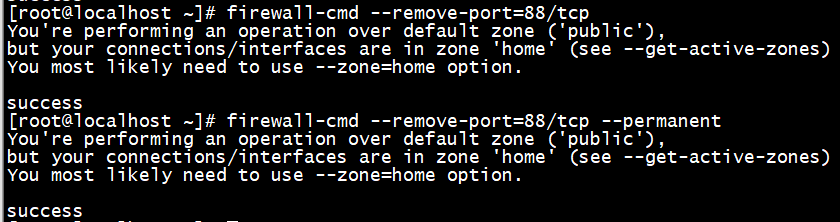

临时(永久)删除端口 + --permanent

# firewall-cmd --remove-port=88/tcp

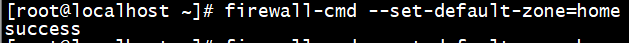

更改默认区域:

更改默认的zone为home(永久生效)不需要加permanent

# firewall-cmd --set-default-zone=home

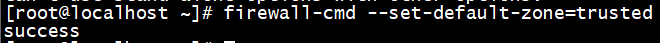

更改默认的zone为trusted(绿色通道)永久生效不需要加permanent

# firewall-cmd --set-default-zone=trusted

以上为命令行如何操作、设置firewall-config

---------------------------------------------------------------------------------------------------------------------------------------------

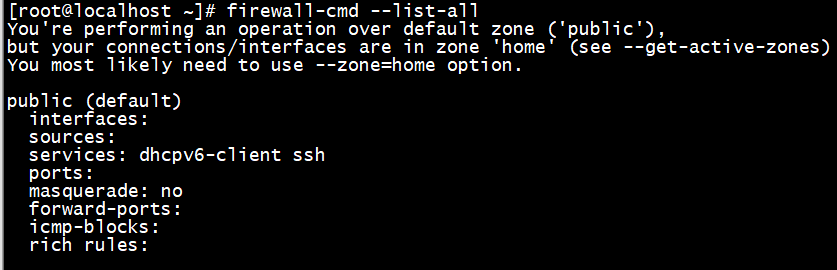

查看默认的zone里面所有的设置

# firewall-cmd --list-all

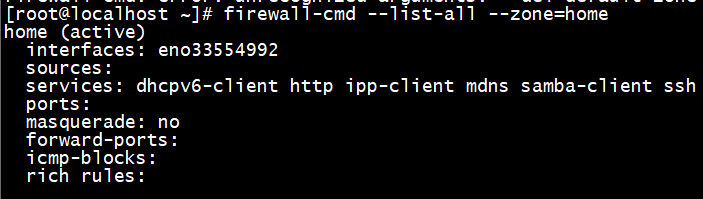

查看home、zone里面所有的设置。

# firewall-cmd --list-all --zone=home

查看是否配置Apache httpd服务

# systemctl is-active httpd

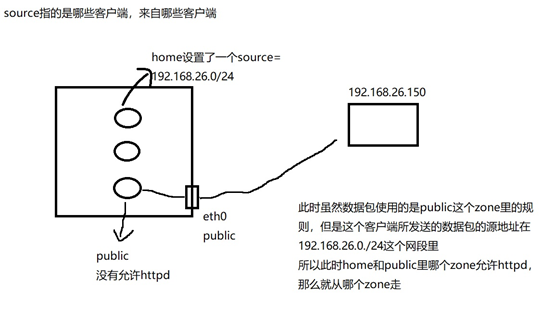

source(来源):

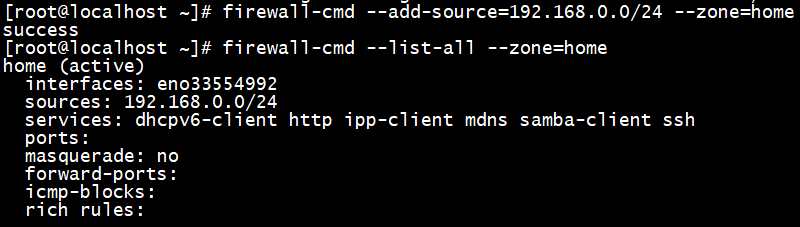

添加source(来源)规则到home,zone里面并查看

# firewall-cmd --add-source=192.168.0.0/24 --zone=home

# firewall-cmd --list-all --zone=home

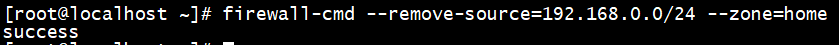

删除home,zone里面source(来源)规则

# firewall-cmd --remove-source=192.168.0.0/24 --zone=home

ICMP过滤器

在图形界面中,打钩不允许,不打钩允许。

ICMP类型:

echo-request(没有打钩允许ping,打钩不允许ping)

echo-reply

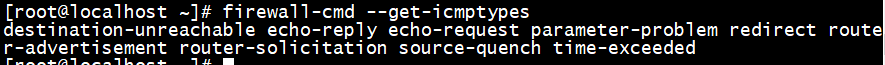

查看ICMP服务

# firewall-cmd --get-icmptypes

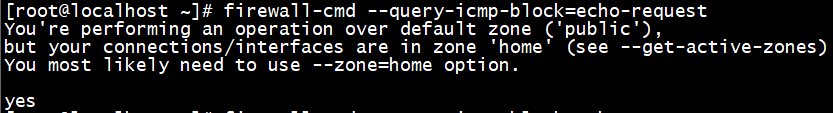

查看ICMP某一模块的状态

# firewall-cmd --query-icmp-block=echo-request

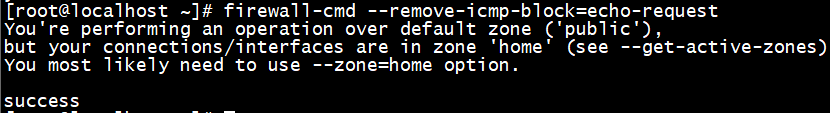

删除ICMP某一模块

# firewall-cmd --remove-icmp-block=echo-request

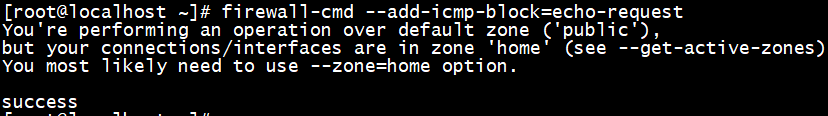

添加ICMP某一模块

# firewall-cmd --add-icmp-block=echo-request

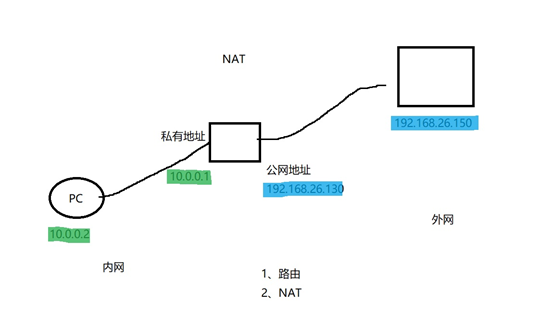

准备三台虚拟机,分别作为内网、外网、路由器(两张网卡)

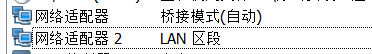

路由器:

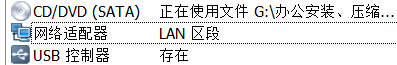

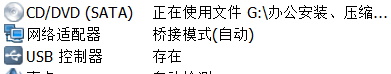

路由器需要两张网卡,第二张网卡需要同内网在同一个LAN区段

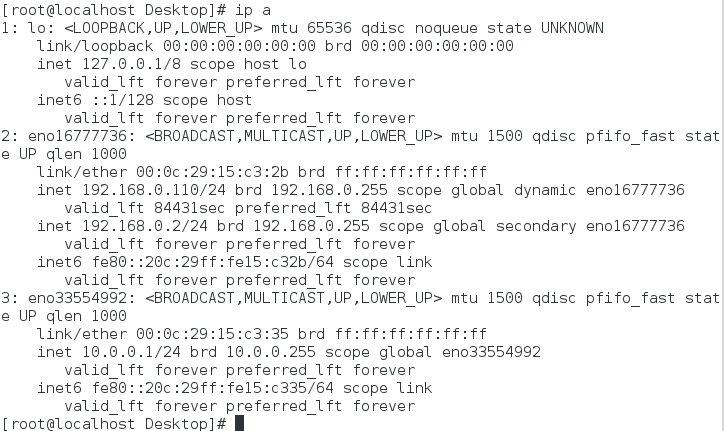

路由器IP地址

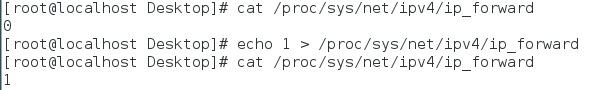

路由器查看转发功能、并开启

# cat /proc/sys/net/ipv4/ip_forward

# echo 1 > /proc/sys/net/ipv4/ip_forward

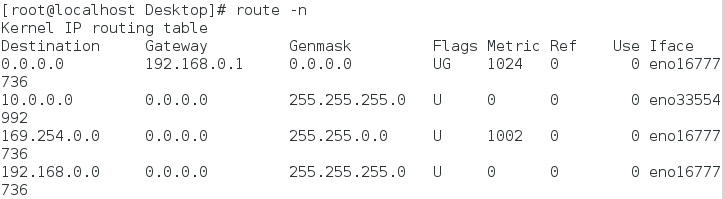

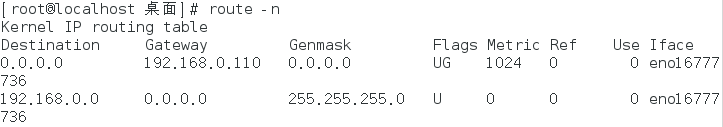

查看并配置网关

# route -n

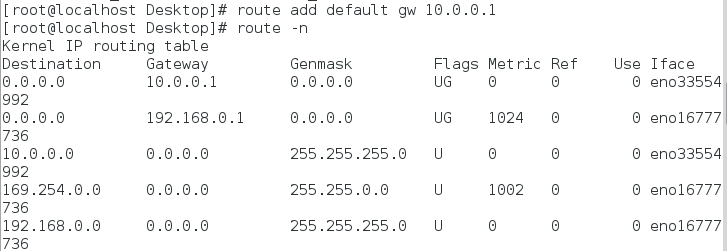

添加网关

# route add default gw 10.0.0.1

内网:

内网网卡,要与路由器LAN在同一区段

内网IP

外网:

外网网卡

外网IP

外网网关与路由器IP相同,则内网能ping同

外网网关与路由器IP不同,则内网不能ping同

但不影响抓包

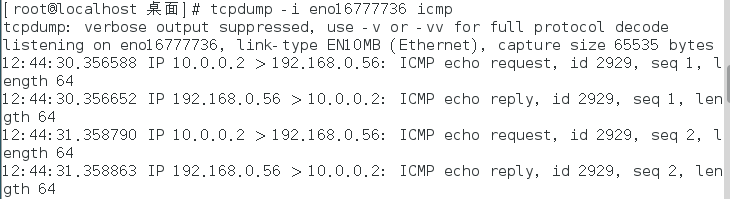

内网ping外网抓包

抓包

# tcpdump -i eno16777736 icmp

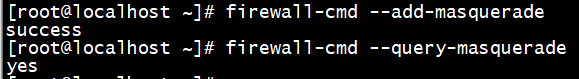

伪装:

抓包的时候隐藏私有地址

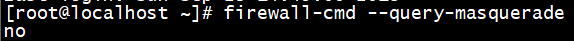

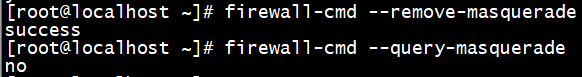

查看伪装区域

# firewall-cmd --query-masquerade

添加伪装区域(临时生效)

# firewall-cmd --add-masquerade

删除伪装区域(临时生效)

# firewall-cmd --remove-masquerade

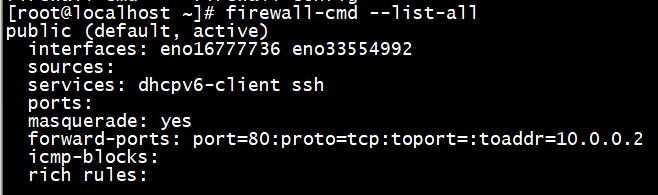

端口转发(端口映射)

查看firewall信息

# firewall-cmd --list-all

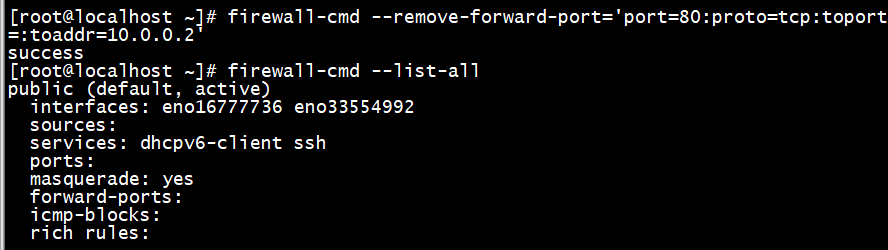

删除映射端口

# firewall-cmd --remove-forward-port='port=80:proto=tcp:toport=:toaddr=10.0.0.2'

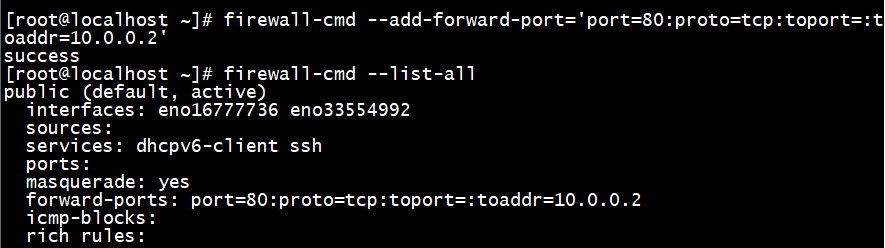

添加映射端口

# firewall-cmd --add-forward-port='port=80:proto=tcp:toport=:toaddr=10.0.0.2'

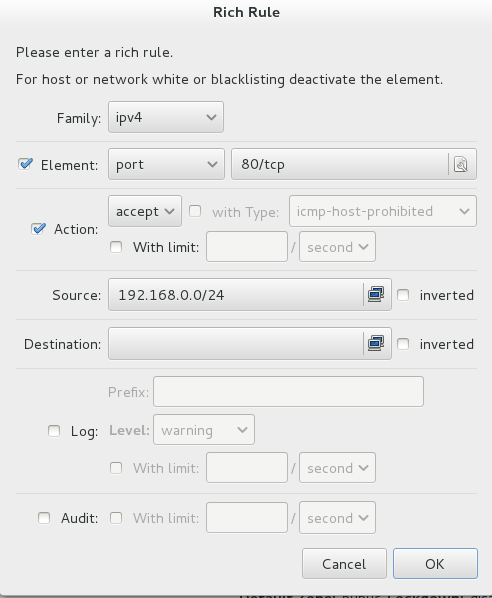

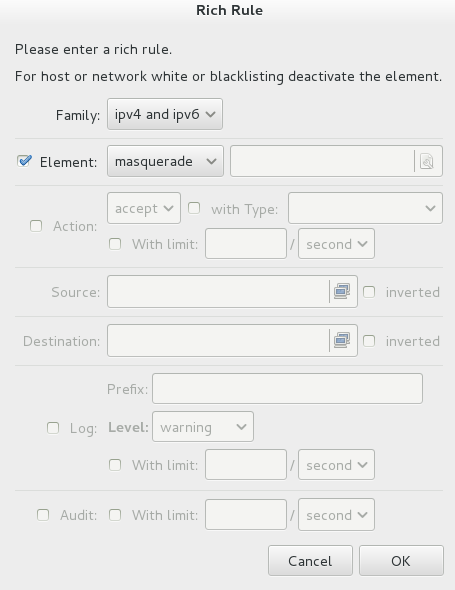

付规则(Rich Rules)

打开英文版的,中文版的有bug

#LANG=C firewall-config &

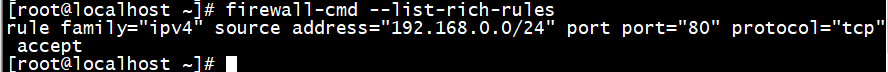

查看Rich Rules 信息

# firewall-cmd --list-rich-rules

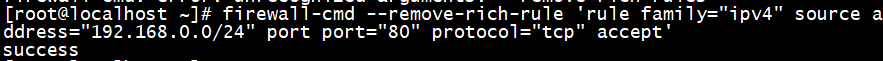

删除Rich Rules

# firewall-cmd --remove-rich-rule 'rule family="ipv4" source address="192.168.0.0/24" port port="80" protocol="tcp" accept'

添加Rich Rules

remove改add

控制是否能上网:masquerade

Linux防火墙(Firewalls)的更多相关文章

- Linux防火墙:iptables禁IP与解封IP常用命令

在Linux服务器被攻击的时候,有的时候会有几个主力IP.如果能拒绝掉这几个IP的攻击的话,会大大减轻服务器的压力,说不定服务器就能恢复正常了. 在Linux下封停IP,有封杀网段和封杀单个IP两种形 ...

- Linux防火墙

9.1 认识防火墙 只要能够分析与过滤进出我们管理之网域的封包数据, 就可以称为防火墙. 硬件防火墙 由厂商设计好的主机硬件, 这部硬件防火墙内的操作系统主要以提供封包数据的过滤机制为主,并将其他 ...

- Linux防火墙(Iptables)的开启与关闭

Linux防火墙(iptables)的开启与关闭 Linux中的防火墙主要是对iptables的设置和管理. 1. Linux防火墙(Iptables)重启系统生效 开启: chkconfig ipt ...

- linux 防火墙iptables简明教程

前几天微魔部落再次遭受到个别别有用心的攻击者的攻击,顺便给自己充个电,复习了一下linux下常见的防火墙iptables的一些内容,但是无奈网上的很多教程都较为繁琐,本着简明化学习的目的,微魔为大家剔 ...

- Linux防火墙iptables简明教程

前几天微魔部落再次遭受到个别别有用心的攻击者的攻击,顺便给自己充个电,复习了一下linux下常见的防火墙iptables的一些内容,但是无奈网上的很多教程都较为繁琐,本着简明化学习的目的,微魔为大家剔 ...

- Linux防火墙iptables学习笔记(三)iptables命令详解和举例[转载]

Linux防火墙iptables学习笔记(三)iptables命令详解和举例 2008-10-16 23:45:46 转载 网上看到这个配置讲解得还比较易懂,就转过来了,大家一起看下,希望对您工作能 ...

- 要想重启后也生效LINUX防火墙配置

新配置的一台服务器,安装的是CentOS6.3系统,在安装完LNMP之后,发现nginx进程存在,且php解析正常,但是用分配的独立IP去访问的时候发现无法访问. 查了下网上的资料,发现可能是Linu ...

- linux防火墙 基础知识

转 http://drops.wooyun.org/tips/1424 iptables介绍 linux的包过滤功能,即linux防火墙,它由netfilter 和 iptables 两个组件组成. ...

- Linux防火墙配置—SNAT2

1.实验目标 以实验"Linux防火墙配置-SNAT1"为基础,为网关增加外网IP地址,为eth1创建虚拟接口,使外网测试主机在Wireshark中捕获到的地址为eth1虚拟接口的 ...

- linux 防火墙 iptables 目录

linux iptables 防火墙简介 Linux 防火墙:Netfilter iptables 自动化部署iptables防火墙脚本

随机推荐

- firefox下reset()不好使的问题

最近在测试项目时发现,在firefox下,form.reset()方法对于隐藏的<input>等不起效果,导致程序中出现了错误,以下面为例: js代码: document.agentFor ...

- header 输出原始的php报头文件

header() 函数向客户端发送原始的 HTTP 报头. 认识到一点很重要,即必须在任何实际的输出被发送之前调用 header() 函数 (在 PHP 4 以及更高的版本中,您可以使用输出缓存来解决 ...

- Wiz写Blog? 不会再爱了,全面拥抱Markdown+Pandoc

Wiz写Blog? 不会再爱了,全面拥抱Markdown+Pandoc 文章转载自 http://iout.in/archives/454.html 我们为什么写作? 自从人们开始写作,写作便是记录. ...

- zookeeper 入门指导

zookeeper数据模型 zookeeper有一个层级命名空间,和一个分布式文件系统非常相似 .唯一的不同是每个节点可以有关联的数据,子节点也是.就像有一个文件系统,并且允许文件可以是一个目录. ...

- Sort An Unsorted Stack

Given a stack of integers, sort it in ascending order using another temporary stack. Examples: Input ...

- 【HAOI2010】订货

可以DP也可以是费用流,然而被我用非常简单的DP破了[开心] 原题: 某公司估计市场在第i个月对某产品的需求量为Ui,已知在第i月该产品的订货单价为di,上个月月底未销完的单位产品要付存贮费用m,假定 ...

- laravel5.3 源码分析 Passport

laravel5.3,密码模式的授权认证过程.我会通过两部分内容分享以及查看passport的认证流程分享出来 第一部分:根据官方文档,通过Composer安装Passport 文档地址:http:/ ...

- PYTHON之MOCK WEB接口

在日常的测试工作中,有时会有需要调用外部接口,拿到返回数据用以满足当前的测试任务的需求.但是当外部接口不可用,或者没有提供测试用环境时,我们就需要自己来mock一个接口的返回内容了,先让我们看一看下面 ...

- Linux部署禅道Steps&Q&A

1.查看Linux的位数: getconf LONG_BIT 结果:32/64 2. 禅道开源版安装包下载 Linux 64位 下载站点1: http://sourceforge.net/projec ...

- RabbitMQ之监控

RabbitMQ作为一个工业级的消息中间件,肯定是缺少不了监控的,RabbitMQ提供了WEB版的页面监控(访问地址:http://xxx.xxx.xxx.xxx:15672/,默认端口号是15672 ...