《Python黑帽子:黑客与渗透测试编程之道》 扩展Burp代理

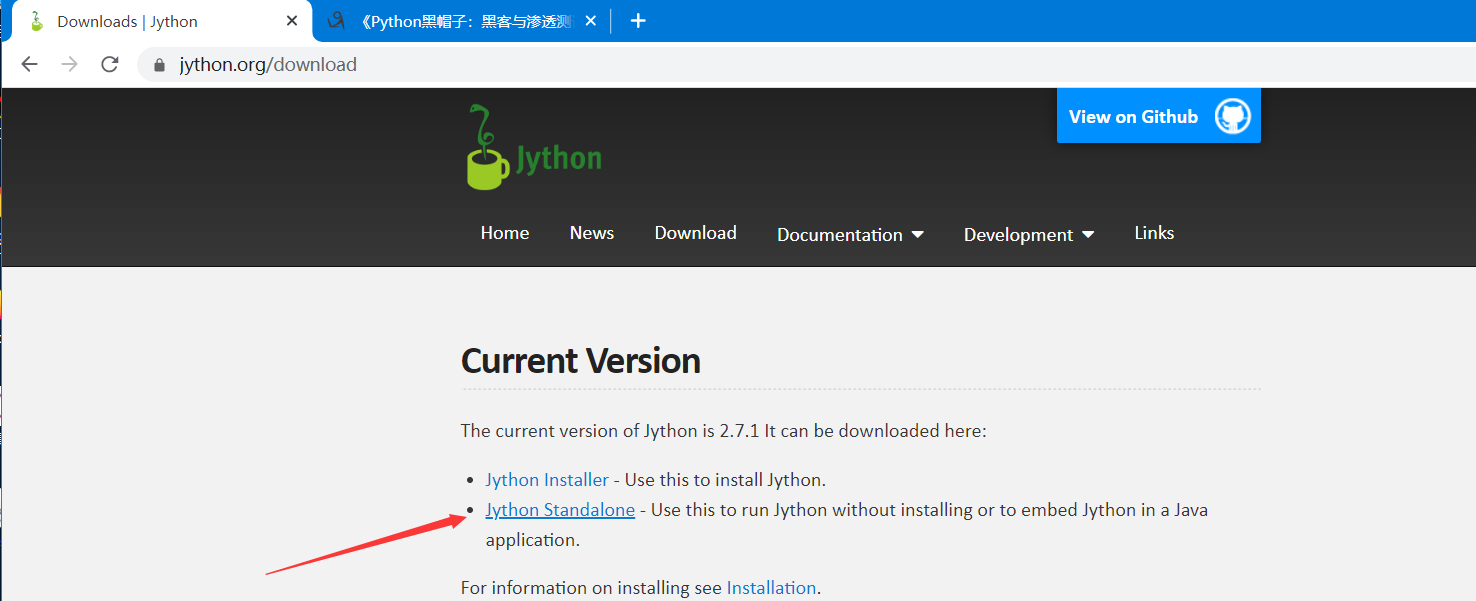

1.下载Jython

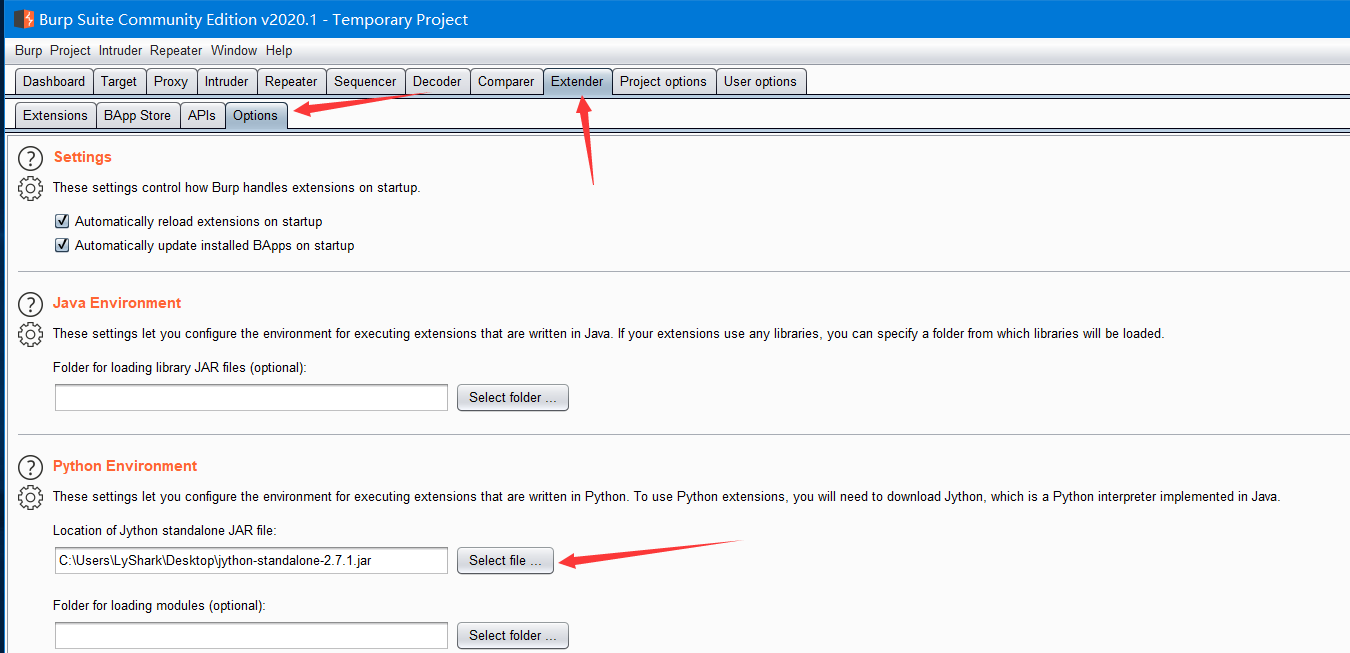

在Burpsuite的扩展中配置jython路径

Burp模糊测试

#!/usr/bin/python

#coding=utf-8 # 导入三个类,其中IBurpExtender类是编写扩展工具必须的类,后两个是创建Intruder载荷生成器导入的类

from burp import IBurpExtender

from burp import IIntruderPayloadGeneratorFactory

from burp import IIntruderPayloadGenerator from java.util import List,ArrayList import random #自定义BurpExtender类,继承和扩展IBurpExtender和IIntruderPayloadGeneratorFactory类

class BurpExtender(IBurpExtender,IIntruderPayloadGeneratorFactory):

"""docstring for BurpExtender"""

def registerExtenderCallbacks(self, callbacks):

self._callbacks = callbacks

self._helpers = callbacks.getHelpers() #用registerIntruderPayloadGeneratorFactory函数注册BurpExtender类,这样Intruder才能生成攻击载荷

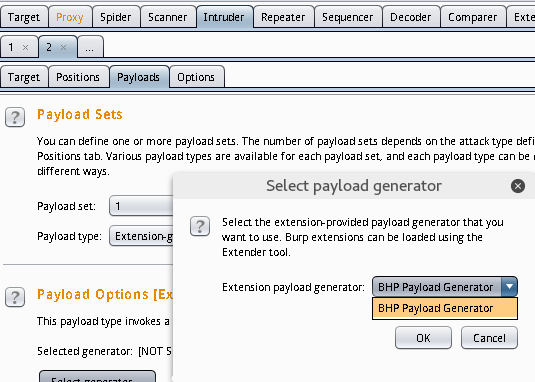

callbacks.registerIntruderPayloadGeneratorFactory(self) return #返回载荷生成器的名称

def getGeneratorName(self):

return "BHP Payload Generator" #接受攻击相关参数,返回IIntruderPayloadGenerator类型的实例

def createNewInstance(self,attack):

return BHPFuzzer(self,attack) # 定义BHPFuzzer类,扩展了IIntruderPayloadGenerator类

# 增加两个变量类max_payload(最大的payload), num_iterations(迭代次数),用于控制模糊测试的次数

class BHPFuzzer(IIntruderPayloadGenerator):

"""docstring for BHPFuzzer"""

def __init__(self, extender,attack):

self._extender = extender

self._helpers = extender._helpers

self._attack = attack

self.max_payloads = 10

self.num_iterations = 0 return #判定是否继续把修改后的请求发送回Burp Intruder,检查模糊测试时迭代的数量是否达到上限

def hasMorePayloads(self):

if self.num_iterations == self.max_payloads:

return False

else:

return True #接受原始的HTTP负载,current_payload是数组,转化成字符串,传递给模糊测试函数mutate_payload

def getNextPayload(self,current_payload): #转换成字符串

payload = "".join(chr(x) for x in current_payload) #调用简单的变形器对POST请求进行模糊测试

payload = self.mutate_payload(payload) #增加FUZZ的次数

self.num_iterations += 1 return payload #重置num_iterations

def reset(self):

self.num_iterations = 0

return def mutate_payload(self,original_payload):

#仅生成随机数或者调用一个外部脚本

picker = random.randint(1,3) #在载荷中选取一个随机的偏移量去变形

offset = random.randint(0,len(original_payload)-1)

payload = original_payload[:offset] #在随机偏移位置插入SQL注入尝试

if picker == 1:

payload += "'" #插入跨站尝试

if picker == 2:

payload += "<script>alert('BHP!');</script>" #随机重复原始载荷

if picker == 3:

chunk_length = random.randint(len(payload[offset:]),len(payload)-1)

repeater = random.randint(1,10) for i in range(repeater):

payload += original_payload[offset:offset+chunk_length] #添加载荷中剩余的字节

payload += original_payload[offset:] return payload

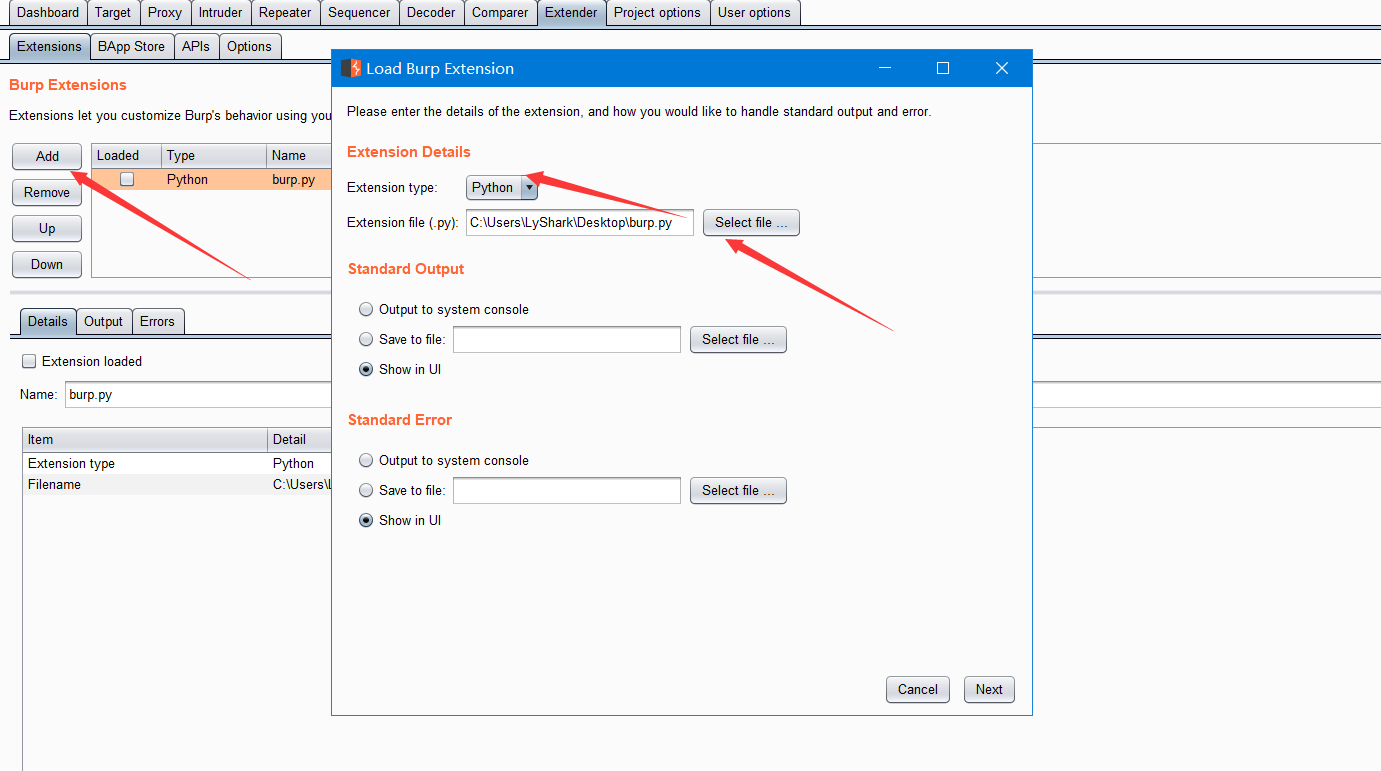

配置Burp扩展:

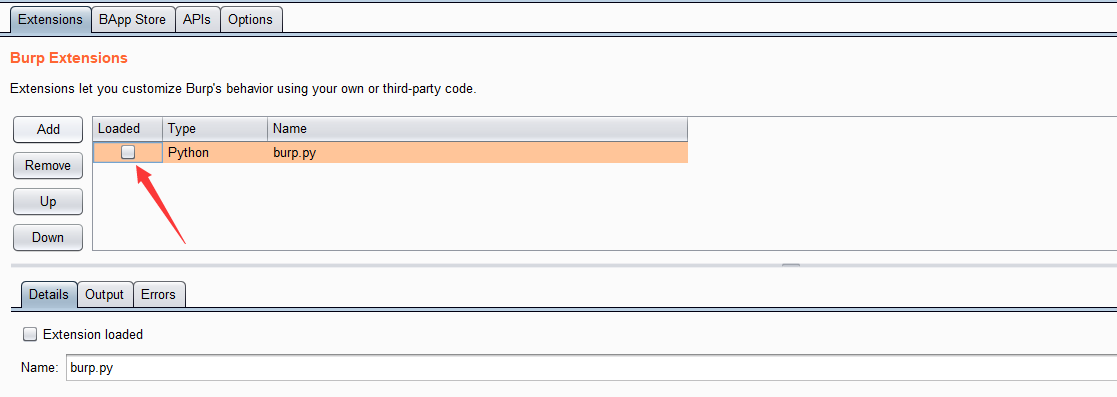

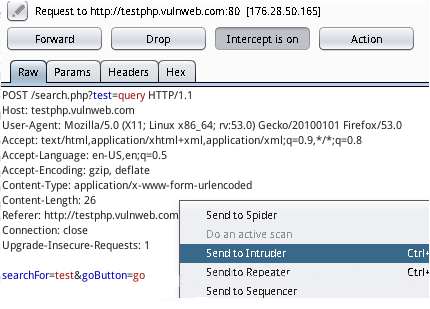

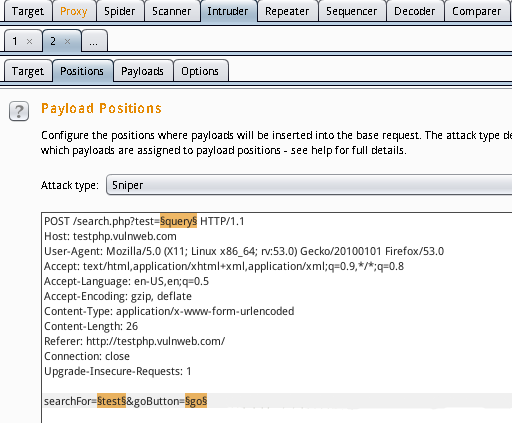

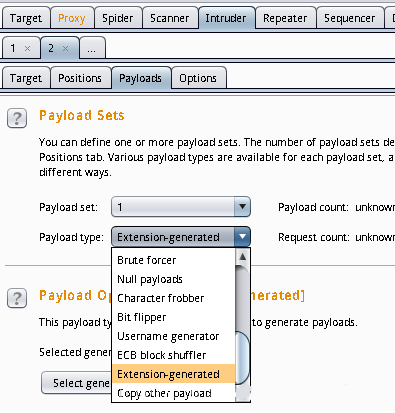

看到前面Loaded的勾打上之后就是没什么问题的了,对http://testphp.vulnweb.com进行测试:

利用网站内容生成密码字典

#coding=utf-8

from burp import IBurpExtender

from burp import IContextMenuFactory from javax.swing import JMenuItem

from java.util import List, ArrayList

from java.net import URL import re

from datetime import datetime

from HTMLParser import HTMLParser class TagStripper(HTMLParser):

"""docstring for TagStripper"""

def __init__(self):

HTMLParser.__init__(self)

self.page_text = [] def handle_data(self,data):

self.page_text.append(data) def handle_comment(self,data):

self.handle_data(data) def strip(self,html):

self.feed(html)

return " ".join(self.page_text) class BurpExtender(IBurpExtender, IContextMenuFactory):

"""docstring for BurpExtender"""

def registerExtenderCallbacks(self,callbacks):

self._callbacks = callbacks

self._helpers = callbacks.getHelpers()

self.context = None

self.hosts = set() #按部就班

self.wordlist = set(["password"]) #建立起我们的扩展工具

callbacks.setExtensionName("BHP Wordlist")

callbacks.registerContextMenuFactory(self) return def createMenuItems(self,context_menu):

self.context = context_menu

menu_list = ArrayList()

menu_list.add(JMenuItem("Create Wordlist",actionPerformed=self.wordlist_menu)) return menu_list def wordlist_menu(self,event):

#抓取用户点击细节

http_traffic = self.context.getSelectedMessages() for traffic in http_traffic:

http_service = traffic.getHttpService()

host = http_service.getHost() self.hosts.add(host)

http_response = traffic.getResponse() if http_response:

self.get_words(http_response) self.display_wordlist()

return def get_words(self,http_response):

headers, body = http_response.tostring().split('\r\n\r\n',1) #忽略下一个请求

if headers.lower().find("content-type: text") == -1:

return tag_stripper = TagStripper()

page_text = tag_stripper.strip(body) words = re.findall("[a-zA-Z]\w{2,}",page_text) for word in words:

#过滤长字符串

if len(word) <= 12:

self.wordlist.add(word.lower()) return def mangle(self,word):

year = datetime.now().year

suffixes = ["","","!",year]

mangled = [] for password in (word,word.capitalize()):

for suffix in suffixes:

mangled.append("%s%s"%(password,suffix)) return mangled def display_wordlist(self):

print "#! comment: BHP Wordlist for site(s) %s"%", ".join(self.hosts) for word in sorted(self.wordlist):

for password in self.mangle(word):

print password return

《Python黑帽子:黑客与渗透测试编程之道》 扩展Burp代理的更多相关文章

- python黑帽子-黑客与渗透测试编程之道(源代码)

链接: https://pan.baidu.com/s/1i5BnB5V 密码: ak9t

- 读书笔记 ~ Python黑帽子 黑客与渗透测试编程之道

Python黑帽子 黑客与渗透测试编程之道 <<< 持续更新中>>> 第一章: 设置python 环境 1.python软件包管理工具安装 root@star ...

- 2017-2018-2 20179204 PYTHON黑帽子 黑客与渗透测试编程之道

python代码见码云:20179204_gege 参考博客Python黑帽子--黑客与渗透测试编程之道.关于<Python黑帽子:黑客与渗透测试编程之道>的学习笔记 第2章 网络基础 t ...

- 《Python黑帽子:黑客与渗透测试编程之道》 Web攻击

Web的套接字函数库:urllib2 一开始以urllib2.py命名脚本,在Sublime Text中运行会出错,纠错后发现是重名了,改过来就好: #!/usr/bin/python #coding ...

- 《Python黑帽子:黑客与渗透测试编程之道》 Scapy:网络的掌控者

窃取email认证: 测试代码: #!/usr/bin/python #coding=utf-8 from scapy.all import * #数据包回调函数 def packet_callbac ...

- 《Python黑帽子:黑客与渗透测试编程之道》 网络基础

TCP客户端: 示例中socket对象有两个参数,AF_INET参数表明使用IPv4地址或主机名 SOCK_STREAM参数表示是一个TCP客户端.访问的URL是百度. #coding=utf-8 i ...

- 《Python黑帽子:黑客与渗透测试编程之道》 玩转浏览器

基于浏览器的中间人攻击: #coding=utf-8 import win32com.client import time import urlparse import urllib data_rec ...

- 《Python黑帽子:黑客与渗透测试编程之道》 Windows下木马的常用功能

有趣的键盘记录: 安装pyHook: http://nchc.dl.sourceforge.net/project/pyhook/pyhook/1.5.1/pyHook-1.5.1.win32-py2 ...

- 《Python黑帽子:黑客与渗透测试编程之道》 基于GitHub的命令和控制

GitHub账号设置: 这部分按书上来敲命令即可,当然首先要注册一个GitHub账号还有之前安装的GitHub API库(pip install github3.py),这里就只列一下命令吧: mkd ...

随机推荐

- Spring框架的特点

1. 为什么要学习Spring的框架 * 方便解耦,简化开发 * Spring就是一个大工厂,可以将所有对象创建和依赖关系维护,交给Spring管理 * AOP编程的支持 * Spring提供面向切面 ...

- c#/vb调用c编写的标准dll

准备: 首先打开vc++ 6.0新建工程,选择Win32 Dynamic Link-Library,命名为stdLibrary 新建library.cpp文件,内容如下 #include <st ...

- OSGi 系列(十六)之 JDBC Service

OSGi 系列(十六)之 JDBC Service compendium 规范提供了 org.osgi.service.jdbc.DataSourceFactory 服务 1. 快速入门 1.1 环境 ...

- 史上最全的Android开发学习教程集锦【初学者】

根据Google的报告,截止2017年5月为止,Android活跃用户已超过20亿,并还在持续增长中.Android系统在几个主要的市场上已超过了iOS系统,特别是在美国,欧洲和日本,然而苹果确实在中 ...

- 去掉字符串前后的空格和Tab

<script language=Javascript>function String.prototype.Trim() {return this.replace(/(^\s*)|(\s* ...

- 2018.09.05 bzoj1010: [HNOI2008]玩具装箱toy(斜率优化dp)

传送门 一道经典的斜率优化dp. 推式子ing... 令f[i]表示装前i个玩具的最优代价. 然后用老套路. 我们只考虑把第j+1" role="presentation" ...

- Fortran 语法之流程控制

-----------------------

- nginx 配置图片服务器 (window版本)

配置nginx二级域名 ①找到配置文件 例如:%nginx_home%/conf/nginx.conf ②配置 #user nobody; worker_processes 1; #error_log ...

- const define static extern 关键词详解

const const关键词并不能把一个变量变成一个常量, 在符号前加上const表示这个符号不能被赋值, 即他的值对这个符号来说是只读的, 但并不代表这个值不能用其他方法去改变. 通过下面的例子就能 ...

- (转) MVC身份验证及权限管理-1

转自:http://blog.csdn.net/kenshincui/article/details/5559508 MVC自带的ActionFilter 在Asp.Net WebForm的中要做到身 ...