BUUCTF--不一样的flag

1.准备

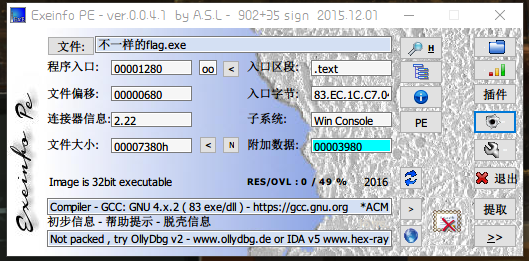

获取信息

- 32位文件

2.IDA打开

将main函数反编译为C语言代码

int __cdecl main(int argc, const char **argv, const char **envp)

{

char v3; // [esp+17h] [ebp-35h]

int v4; // [esp+30h] [ebp-1Ch]

int v5; // [esp+34h] [ebp-18h]

signed int v6; // [esp+38h] [ebp-14h]

int i; // [esp+3Ch] [ebp-10h]

int v8; // [esp+40h] [ebp-Ch] __main();

v4 = ;

v5 = ;

qmemcpy(&v3, _data_start__, 0x19u);

while ( )

{

puts("you can choose one action to execute");

puts("1 up");

puts("2 down");

puts("3 left");

printf("4 right\n:");

scanf("%d", &v6);

if ( v6 == )

{

++v4;

}

else if ( v6 > )

{

if ( v6 == )

{

--v5;

}

else

{

if ( v6 != )

LABEL_13:

exit();

++v5;

}

}

else

{

if ( v6 != )

goto LABEL_13;

--v4;

}

for ( i = ; i <= ; ++i )

{

if ( *(&v4 + i) < || *(&v4 + i) > )

exit();

}

if ( *((_BYTE *)&v8 + * v4 + v5 - ) == '' )

exit();

if ( *((_BYTE *)&v8 + * v4 + v5 - ) == '#' )

{

puts("\nok, the order you enter is the flag!");

exit();

}

}

}

3.代码分析

查看第13行代码中的_data_start__

.data: __data_start__ db '*11110100001010000101111#',

又通过第16~20行代码,第51~53行代码,我们能够知道这是一个迷宫题。

通过第51行5 * v4,这是一个5行5列的迷宫(一共25个字符)

* #

从*走到#即可

4.get flag!

flag{222441144222}

BUUCTF--不一样的flag的更多相关文章

- BUUCTF 不一样的flag writeup

感谢BUUCTF提供的学习平台 https://buuoj.cn 题目:不一样的flag 工具:x64dbg 这是一道内存的迷宫题,迷宫是402000处的字符串 根据经验,这应该(a行*b列)的字符, ...

- Buuctf | BUU LFI COURSE 1

跟着赵师傅学CTF,这里是我的学习记录 ?file=/flag ?file=/var/log/nginx/access.log :包含ngnix的日志记录 在user-agent里面插入 :bbbbb ...

- [BUUCTF]REVERSE——不一样的flag

不一样的flag 附件 步骤 例行查壳儿,32位程序,无壳儿 32位ida载入,shift+f12检索程序里的字符串,看到了如图标记的字符串,加上下面又上下左右的选项,估计是道迷宫类型的题目 将迷宫字 ...

- BUUCTF 部分wp

目录 Buuctf crypto 0x01传感器 提示是曼联,猜测为曼彻斯特密码 wp:https://www.xmsec.cc/manchester-encode/ cipher: 55555555 ...

- buuctf misc 刷题记录

1.金三胖 将gif分离出来. 2.N种方法解决 一个exe文件,果然打不开,在kali里分析一下:file KEY.exe,ascii text,先txt再说,base64 图片. 3.大白 crc ...

- BUUCTF知识记录

[强网杯 2019]随便注 先尝试普通的注入 发现注入成功了,接下来走流程的时候碰到了问题 发现过滤了select和where这个两个最重要的查询语句,不过其他的过滤很奇怪,为什么要过滤update, ...

- buuctf misc wp 01

buuctf misc wp 01 1.金三胖 2.二维码 3.N种方法解决 4.大白 5.基础破解 6.你竟然赶我走 1.金三胖 root@kali:~/下载/CTF题目# unzip 77edf3 ...

- buuctf misc wp 02

buuctf misc wp 02 7.LSB 8.乌镇峰会种图 9.rar 10.qr 11.ningen 12.文件中的秘密 13.wireshark 14.镜子里面的世界 15.小明的保险箱 1 ...

- BUUCTF WEB-WP(3)

BUUCTF WEB 几道web做题的记录 [ACTF2020 新生赛]Exec 知识点:exec命令执行 这题最早是在一个叫中学生CTF平台上看到的类似,比这题稍微要复杂一些,多了一些限制(看看大佬 ...

- BUUCTF Crypto_WP(2)

BUUCTF Crypto WP 几道密码学wp [GXYCTF2019]CheckIn 知识点:Base64,rot47 下载文件后,发现一个txt文件,打开发现一串base64,界面之后出现一串乱 ...

随机推荐

- hInstWtsapi32 = LoadLibrary("Wtsapi32.dll");

https://www.cnblogs.com/beawesome/p/6473668.html 进程枚举 之类

- objectMaaper 反序列化json字段多于或少于实体处理

两种方式 1 忽略json上未知的字段 设置实体类注解 @JsonIgnoreProperties(ignoreUnknown = true) public class Foo { ... } 2 配 ...

- css:鼠标点击出现有颜色的边框?如何解决

今天遇到上图这样出现有颜色的边框 解决办法: css设置属性 outline:none;

- mpvue实现微信小程序(欢迎踩坑)

最近刚使用mpvue完成了微信小程序的开发,写点东西,做个记录. 首先依旧是两个传送门: 微信小程序文档:[https://developers.weixin.qq.com/miniprogram/d ...

- 黑客教父郭盛华:提升家庭WiFi的10个方法

中国黑客教父,知名网络安全专家郭盛华曾发博文表示:“WiFi是互联网发展过程中最重要的发展之一,虚拟世界没有百分百的安全,所以杀毒软件并不可以抵抗全部的黑客攻击.“ 用户WiFi密码尽量不要使用简单单 ...

- 网络安全专家教你设置史上最安全的WiFi密码

通过设置强密码可以防止WiFi被蹭网现象的发生,保证WiFi网络安全.那么我们的WiFi密码怎么设置才最安全呢? 提供以下设置建议: 1.WiFi密码设置尽量使用字母.数字和字符组成的密码.这种密码强 ...

- Python---基础----数据类型的内置函数(主要介绍字符串、列表、元组、字典、集合的内置函数)(二)

2019-05-24 -------------------------------- 一. # splitlines() 以换行切割字符串s = '''日照香炉生紫烟\n疑是银河落九天\n飞流 ...

- 多边形面积计算公式 GPS经纬度计算面积

最近在做地图相关面积计算显示工作,百度了很多关于多边形面积计算方面公式和代码,只能说贼费劲,最终完成了把结果展示下 原理:鞋带公式 定义:所述鞋带式或鞋带算法(也称为高斯的面积公式和测量员的式 ...

- go入门收集(转)

go mod 使用 原文地址: https://juejin.im/post/5c8e503a6fb9a070d878184a

- maven编译问题之 -The POM for XXX is invalid, transitive dependencies (if any) will not be available

问题一: 把父工程tao-parent install 到maven本地仓后,接着install tao-common工程,然后报错 报错信息如下: [WARNING] The POM for com ...