BUUCTF--不一样的flag

1.准备

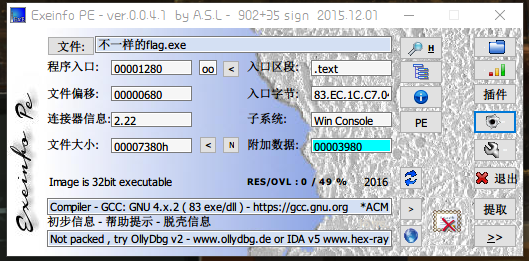

获取信息

- 32位文件

2.IDA打开

将main函数反编译为C语言代码

int __cdecl main(int argc, const char **argv, const char **envp)

{

char v3; // [esp+17h] [ebp-35h]

int v4; // [esp+30h] [ebp-1Ch]

int v5; // [esp+34h] [ebp-18h]

signed int v6; // [esp+38h] [ebp-14h]

int i; // [esp+3Ch] [ebp-10h]

int v8; // [esp+40h] [ebp-Ch] __main();

v4 = ;

v5 = ;

qmemcpy(&v3, _data_start__, 0x19u);

while ( )

{

puts("you can choose one action to execute");

puts("1 up");

puts("2 down");

puts("3 left");

printf("4 right\n:");

scanf("%d", &v6);

if ( v6 == )

{

++v4;

}

else if ( v6 > )

{

if ( v6 == )

{

--v5;

}

else

{

if ( v6 != )

LABEL_13:

exit();

++v5;

}

}

else

{

if ( v6 != )

goto LABEL_13;

--v4;

}

for ( i = ; i <= ; ++i )

{

if ( *(&v4 + i) < || *(&v4 + i) > )

exit();

}

if ( *((_BYTE *)&v8 + * v4 + v5 - ) == '' )

exit();

if ( *((_BYTE *)&v8 + * v4 + v5 - ) == '#' )

{

puts("\nok, the order you enter is the flag!");

exit();

}

}

}

3.代码分析

查看第13行代码中的_data_start__

.data: __data_start__ db '*11110100001010000101111#',

又通过第16~20行代码,第51~53行代码,我们能够知道这是一个迷宫题。

通过第51行5 * v4,这是一个5行5列的迷宫(一共25个字符)

* #

从*走到#即可

4.get flag!

flag{222441144222}

BUUCTF--不一样的flag的更多相关文章

- BUUCTF 不一样的flag writeup

感谢BUUCTF提供的学习平台 https://buuoj.cn 题目:不一样的flag 工具:x64dbg 这是一道内存的迷宫题,迷宫是402000处的字符串 根据经验,这应该(a行*b列)的字符, ...

- Buuctf | BUU LFI COURSE 1

跟着赵师傅学CTF,这里是我的学习记录 ?file=/flag ?file=/var/log/nginx/access.log :包含ngnix的日志记录 在user-agent里面插入 :bbbbb ...

- [BUUCTF]REVERSE——不一样的flag

不一样的flag 附件 步骤 例行查壳儿,32位程序,无壳儿 32位ida载入,shift+f12检索程序里的字符串,看到了如图标记的字符串,加上下面又上下左右的选项,估计是道迷宫类型的题目 将迷宫字 ...

- BUUCTF 部分wp

目录 Buuctf crypto 0x01传感器 提示是曼联,猜测为曼彻斯特密码 wp:https://www.xmsec.cc/manchester-encode/ cipher: 55555555 ...

- buuctf misc 刷题记录

1.金三胖 将gif分离出来. 2.N种方法解决 一个exe文件,果然打不开,在kali里分析一下:file KEY.exe,ascii text,先txt再说,base64 图片. 3.大白 crc ...

- BUUCTF知识记录

[强网杯 2019]随便注 先尝试普通的注入 发现注入成功了,接下来走流程的时候碰到了问题 发现过滤了select和where这个两个最重要的查询语句,不过其他的过滤很奇怪,为什么要过滤update, ...

- buuctf misc wp 01

buuctf misc wp 01 1.金三胖 2.二维码 3.N种方法解决 4.大白 5.基础破解 6.你竟然赶我走 1.金三胖 root@kali:~/下载/CTF题目# unzip 77edf3 ...

- buuctf misc wp 02

buuctf misc wp 02 7.LSB 8.乌镇峰会种图 9.rar 10.qr 11.ningen 12.文件中的秘密 13.wireshark 14.镜子里面的世界 15.小明的保险箱 1 ...

- BUUCTF WEB-WP(3)

BUUCTF WEB 几道web做题的记录 [ACTF2020 新生赛]Exec 知识点:exec命令执行 这题最早是在一个叫中学生CTF平台上看到的类似,比这题稍微要复杂一些,多了一些限制(看看大佬 ...

- BUUCTF Crypto_WP(2)

BUUCTF Crypto WP 几道密码学wp [GXYCTF2019]CheckIn 知识点:Base64,rot47 下载文件后,发现一个txt文件,打开发现一串base64,界面之后出现一串乱 ...

随机推荐

- Windows安装Scrapy(转)

转自: http://www.nnzhp.cn/archives/558 Scrapy是python开发的一个爬虫框架,如果你要学习它的话,可能第一步在安装的时候,就会遇到很多问题,因为Scrapy很 ...

- Linux wc -l 统计行数问题

统计文件行数 通过wc -l 来实现. [root@xguang_02 xguang]# wc -l tt.dat 798 tt.dat 而通过nl\ cat -n 查看时发现为79 ...

- centos 7 jdk

1.去oracle官网下载 2.查看当前环境中安装了那些jdk,如果有那么卸载掉 安装好的CentOS会自带OpenJdk,用命令 java -version ,会有下面的信息: java versi ...

- centos6 安装mysql5.77(开发版)

1. 配置yum源: [root@yyf ~]#rpm -Uvh http://dev.mysql.com/get/mysql-community-release-el6-5.noarch.rpm [ ...

- 【串线篇】spring boot页面模板引擎

如JSP.Velocity.Freemarker.Thymeleaf SpringBoot推荐的Thymeleaf:语法更简单,功能更强大: 一.引入thymeleaf <dependency& ...

- js中(try catch) 对代码的性能影响

https://blog.csdn.net/shmnh/article/details/52445186 起因 要捕获 JavaScript 代码中的异常一般会采用 try catch,不过 try ...

- orm 查询数据库随机返回一条数据的解决办法用models.User.objests.all().order_by('?').first()

- linux运维、架构之路-数据库迁移

一.wordpress搭建 1.wordpress下载部署 cd /server/tools/ wget https://cn.wordpress.org/wordpress-4.8.1-zh_CN. ...

- BZOJ 1112: [POI2008]砖块Klo Splay + 性质分析

Code: #include<bits/stdc++.h> using namespace std; #define setIO(s) freopen(s".in",& ...

- 给数据库用户授权(对象多为系统表,如dba可以查看的表)

我们知道,创建一个新用户时,网上各种的帖子包括书籍中经常用到一个grant connect,resource to user;,这样才能用这个用户登录数据库,那么这条语句的真正作用是什么呢? 首先,g ...