BUUCTF--SimpleRev

1.准备

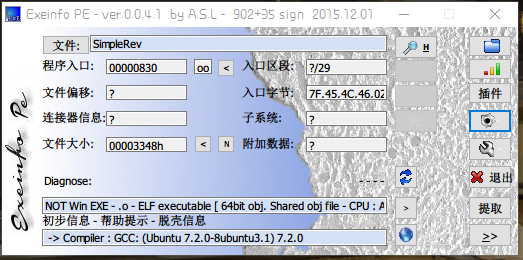

获取信息

- 64位文件

2.IDA打开

将main函数反编译为C代码

int __cdecl __noreturn main(int argc, const char **argv, const char **envp)

{

int v3; // eax

char v4; // [rsp+Fh] [rbp-1h] while ( )

{

while ( )

{

printf("Welcome to CTF game!\nPlease input d/D to start or input q/Q to quit this program: ", argv, envp);

v4 = getchar();

if ( v4 != 'd' && v4 != 'D' )

break;

Decry();

}

if ( v4 == 'q' || v4 == 'Q' )

Exit();

puts("Input fault format!");

v3 = getchar();

putchar(v3);

}

}

3.代码分析

很明显,这道题的关键在于Decry()

unsigned __int64 Decry()

{

char v1; // [rsp+Fh] [rbp-51h]

int v2; // [rsp+10h] [rbp-50h]

int v3; // [rsp+14h] [rbp-4Ch]

int i; // [rsp+18h] [rbp-48h]

int v5; // [rsp+1Ch] [rbp-44h]

char src[]; // [rsp+20h] [rbp-40h]

__int64 v7; // [rsp+28h] [rbp-38h]

int v8; // [rsp+30h] [rbp-30h]

__int64 v9; // [rsp+40h] [rbp-20h]

__int64 v10; // [rsp+48h] [rbp-18h]

int v11; // [rsp+50h] [rbp-10h]

unsigned __int64 v12; // [rsp+58h] [rbp-8h] v12 = __readfsqword(0x28u);

*(_QWORD *)src = 'SLCDN';

v7 = 0LL;

v8 = ;

v9 = 'wodah';

v10 = 0LL;

v11 = ;

text = join(key3, (const char *)&v9); // text = 'killshadow'

strcpy(key, key1);

strcat(key, src); // key = 'ADSFKNDCLS'

v2 = ;

v3 = ;

getchar();

v5 = strlen(key); // v5 = 10

for ( i = ; i < v5; ++i )

{

if ( key[v3 % v5] > && key[v3 % v5] <= )// key = 'adsfkndcls'

key[i] = key[v3 % v5] + ;

++v3;

}

printf("Please input your flag:", src);

while ( )

{

v1 = getchar();

if ( v1 == )

break;

if ( v1 == )

{

++v2;

}

else

{

if ( v1 <= || v1 > )

{

if ( v1 > && v1 <= ) // 大写字母

str2[v2] = (v1 - - key[v3++ % v5] + ) % + ;

}

else // 小写字母

{

str2[v2] = (v1 - - key[v3++ % v5] + ) % + ;

}

if ( !(v3 % v5) )

putchar(' ');

++v2;

}

}

if ( !strcmp(text, str2) )

puts("Congratulation!\n");

else

puts("Try again!\n");

return __readfsqword(0x28u) ^ v12;

}

转换成可以运行的C代码是

#include <bits/stdc++.h> #pragma warning(disable:4996) int main(void)

{

int i, j, n = , v5 = , v3 = , v2 = ;

char v1;

char flag[] = { };

char str2[] = { };

char key[] = "ADSFKNDCLS";

char text[] = "killshadow"; for (i = ; i < v5; ++i)

{

if (key[v3 % v5] > && key[v3 % v5] <= )

key[i] = key[v3 % v5] + ;

++v3;

}

printf("Please input your flag:");

while ()

{

v1 = getchar();

printf("v1:%c\nv2:%d\n\n", v1, v2);

if (v1 == ) {

printf("进入1\n");

break;

}

if (v1 == )

{

printf("进入2\n");

++v2;

}

else

{

if (v1 <= || v1 > )

{

if (v1 > && v1 <= ) {

str2[v2] = (v1 - - key[v3++ % v5] + ) % + ;

printf("计算1\n");

}

}

else

{

str2[v2] = (v1 - - key[v3++ % v5] + ) % + ;

printf("计算1\n");

}

if (!(v3 % v5))

putchar(' ');

++v2;

}

}

if (!strcmp(text, str2))

puts("Congratulation!\n");

else {

printf("str2:%s\n", str2);

puts("Try again!\n");

} system("PAUSE");

return ;

}

第30~35行代码的实际作用是将大写字母转换为小写。

第37~61行代码实际上就是遍历输入的字符(flag),进行str2[v2] = (v1 - 39 - key[v3++ % v5] + 97) % 26 + 97;运算,最后与text比较。

因此我们只要反向就能求出输入的v1

4.程序获取flag

#include <bits/stdc++.h> #pragma warning(disable:4996) int main(void)

{

int i, j, n = , v5 = , v3 = , v2 = ;

char v1;

char flag[] = { };

char str2[] = { };

char key[] = "ADSFKNDCLS";

char text[] = "killshadow"; for (i = ; i < v5; ++i)

{

if (key[v3 % v5] > && key[v3 % v5] <= )

key[i] = key[v3 % v5] + ;

++v3;

}

for (j = ; j < ; ++j) {

for (v2 = ; v2 < ; ++v2) {

v1 = text[v2] - + * j - + key[v3++ % v5] + ;

if ((v1 >= && v1 <= ) || (v1 >= && v1 <= )) {

flag[v2] = v1;

if (++n == ) {

printf("%s\n", flag);

system("PAUSE");

return ;

}

}

}

} system("PAUSE");

return ;

}

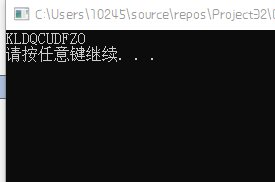

5.get flag!

flag{KLDQCUDFZO}

BUUCTF--SimpleRev的更多相关文章

- [BUUCTF]REVERSE——SimpleRev

SimpleRev 附件 步骤: 例行查壳儿,,无壳,64位程序 64位ida载入,看main函数 关键代码段在Decry函数里 unsigned __int64 Decry() { char v1; ...

- 刷题记录:[BUUCTF 2018]Online Tool

目录 刷题记录:[BUUCTF 2018]Online Tool 一.知识点 1.escapeshellarg和escapeshellcmd使用不当导致rce 刷题记录:[BUUCTF 2018]On ...

- BUUOJ reverse SimpleRev (爆破)

SimpleRev SimpleRev(flag需加上flag{}再提交) 注意:得到的 flag 请包上 flag{} 提交 拖到ida 找到关键函数: unsigned __int64 Decry ...

- BUUCTF RE部分题目wp

RE 1,easyre拖进ida,得到flag 2,helloworld 将文件拖入apk改之理,得到flag 3,xor拖进ida,就是简单异或,写脚本 glo=[0x66,0x0a,0x6b,0x ...

- BUUCTF 部分wp

目录 Buuctf crypto 0x01传感器 提示是曼联,猜测为曼彻斯特密码 wp:https://www.xmsec.cc/manchester-encode/ cipher: 55555555 ...

- buuctf misc 刷题记录

1.金三胖 将gif分离出来. 2.N种方法解决 一个exe文件,果然打不开,在kali里分析一下:file KEY.exe,ascii text,先txt再说,base64 图片. 3.大白 crc ...

- BUUCTF知识记录

[强网杯 2019]随便注 先尝试普通的注入 发现注入成功了,接下来走流程的时候碰到了问题 发现过滤了select和where这个两个最重要的查询语句,不过其他的过滤很奇怪,为什么要过滤update, ...

- buuctf misc wp 01

buuctf misc wp 01 1.金三胖 2.二维码 3.N种方法解决 4.大白 5.基础破解 6.你竟然赶我走 1.金三胖 root@kali:~/下载/CTF题目# unzip 77edf3 ...

- buuctf misc wp 02

buuctf misc wp 02 7.LSB 8.乌镇峰会种图 9.rar 10.qr 11.ningen 12.文件中的秘密 13.wireshark 14.镜子里面的世界 15.小明的保险箱 1 ...

- BUUCTF WEB-WP(3)

BUUCTF WEB 几道web做题的记录 [ACTF2020 新生赛]Exec 知识点:exec命令执行 这题最早是在一个叫中学生CTF平台上看到的类似,比这题稍微要复杂一些,多了一些限制(看看大佬 ...

随机推荐

- 【leetcode】1111. Maximum Nesting Depth of Two Valid Parentheses Strings

题目如下: A string is a valid parentheses string (denoted VPS) if and only if it consists of "(&quo ...

- SonarQube规则之坏味道类型

1.Abbreviation As Word In Name (默认 关闭)坏味道 主要检查验证标识符名称中的缩写(连续大写字母)长度,还允许执行骆驼案例命名allowedAbbreviationLe ...

- Bugku 杂项 宽带信息泄露

宽带信息泄露 flag是宽带用户名 下载文件后用RouterPassView打开,搜索username即可

- [洛谷3934]P3934 Nephren Ruq Insania题解

先放个奈芙莲 解法 看到这种题目就知道是欧拉降幂,然后根据某玄学证明,递归欧拉降幂从l到r不会超过\(\Theta(log_n)\),所以直接递归解决,然后区间修改直接树状数组维护一下 然后就A了 代 ...

- js方法返回多值如何取值demo

js方法返回,如何取值?下面demo两种方法 new array 和 json 返回值 取值示例. 方法一: new array <html> <head> <meta ...

- oralce创建dblink

CREATE DATABASE LINK dblinkName CONNECT TO dbLoginName IDENTIFIED BY dbLoginPwd USING '(DESCRIPTION= ...

- C#配置IIS站点

一.源码特点 1. 一些基于ASP.NET应用产品,在用户环境中都无可避免的涉及到部署到目标环境的应用服务器上,而配置站点是此过程的核心步骤,此源码对过程进行了高度封装,从创建IIS所需 ...

- IntelliJ常用配置备忘

前言 最近IntelliJ又由于自己的骚操作给弄崩溃了,导致之前弄的一大波配置又找不到了,十分蛋疼的又要开始重头开始弄环境.很多之前精心搞过的配置又都记不住了,为了防止以后出现这种情况,这里就把我日常 ...

- 在裸机centos7系统中部署django项目的过程

概要 本文用一台安装了centos7.5系统的裸奔Linux机器(当然是虚拟机)详细讲解从无到有部署django项目的过程. 安装必要的工具 配置yum源 至于什么是yum源大家请自行百度,本人用的是 ...

- ORACLE查询隐含参数

查询隐含参数:col name for a30col VALUE for a10col DESCRIB for a40set lines 200SELECT x.ksppinm NAME, y.ksp ...