ACl与ACL实验

ACl与ACL实验

ACL

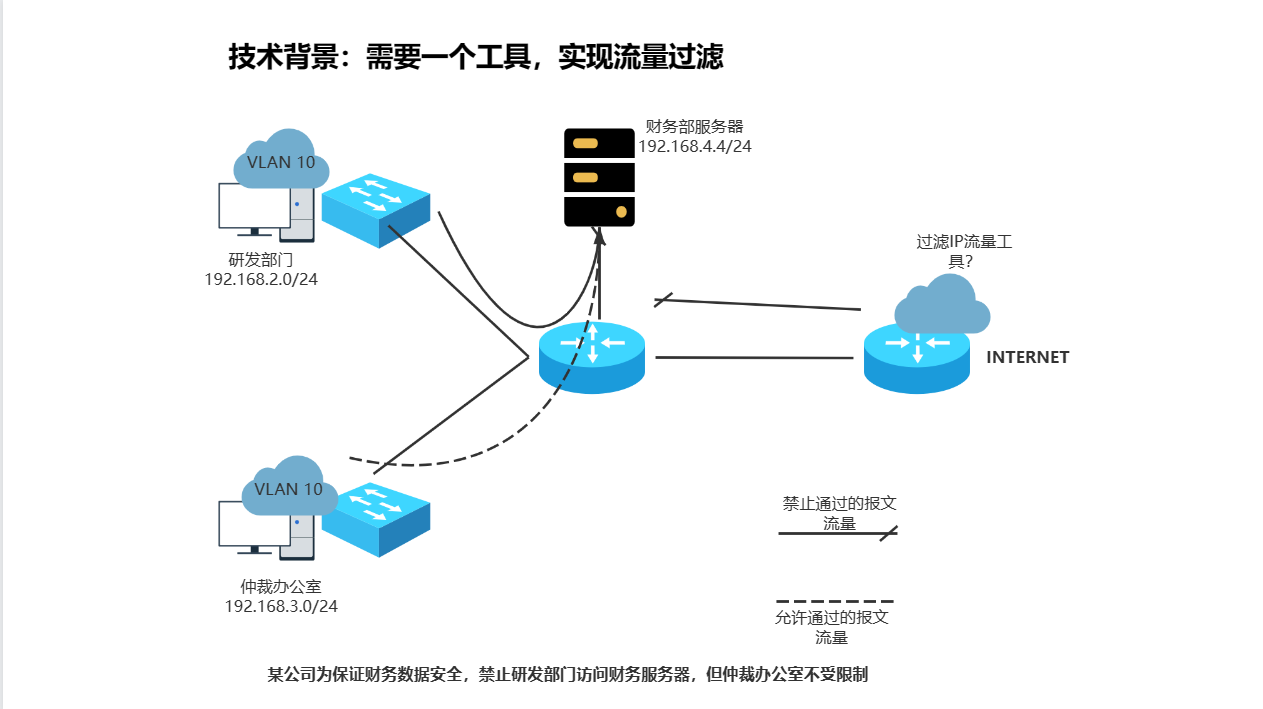

1,ACL概述及 产生的背景

ACL: access list 访问控制列表

2,ACL应用

ACL两种应用:

应用在接口的ACL-----过滤数据包(原目ip地址,原目 mac, 端口 五元组)

应用在路由协议-------匹配相应的路由条目( )

NAT、IPSEC VPN、QOS-----匹配感兴趣的数据流(匹配上我设置的 数据流的)

3.ACL 工作原理:

当数据包从接口经过时,由于接口启用了acl, 此时路由器会对报文进行检查,然后做出相应的处理

4.ACL种类

编号2000-2999---基本ACL----依据依据数据包当中的源IP地址匹配数据(数据时从 哪个IP地址 过来的)

编号3000-3999---高级ACL----依据数据包当中源、目的IP,源、目的端口、协议号匹配数据

编号4000-4999---二层ACL,MAC、VLAN-id、802.1q

5ACL(访问控制列表)的应用原则:

基本ACL:尽量用在靠近目的点 高级ACL:尽量用在靠近源的地方(可以保护带宽和其他资源)

6匹配规则

1、一个接口的同一个方向,只能调用一个acl 2、一个acl里面可以有多个rule 规则,按照规则ID从小到大排序,从上往下依次执行 3、数据包一旦被某rule匹配,就不再继续向下匹配 4、用来做数据包访问控制时,默认隐含放过所有(华为设备)

基本acl的书写格式 源ip

acl 2000

#新建表格, 将你设置的 过滤条件放入 这个表格

rule permit | deny source 匹配的条件(ip地址) 通配符掩码(用来控制匹配的范围, 比较难)

#添加条件

子网掩码的作用: 连续的1 代表网络位

255.255.255.0

11111111.11111111.11111111.00000000

反掩码: 连续的0 代表网络位

00000000.00000000.00000000.11111111

0.0.0.255

通配符掩码

可以0 1穿插

利用ip地址+通配符匹配流量

掩码、反掩码-----0和1必须连续 ,通配符掩码-----0和1可以不连续

子网掩码 必须是连续的1

反掩码 必须是连续的0

通配符掩码 0和1可以不连续

#通配符:根据参考ip地址,通配符“1”对应位可变,“0”对应位不可变,0/1可以穿插

rule 5 premit source 192.168.1.0 0.0.0.255

192.168.1.0

192.168.1.1

192.168.1.2

192.168.1.3

192.168.1.4

1100 0000 .10101000.0000 0001.0000 00 00

1100 0000 .10101000.0000 0001.0000 00 01

1100 0000 .10101000.0000 0001.0000 00 10

1100 0000 .10101000.0000 0001.0000 00 11

1100 0000 .10101000.0000 0001.0000 01 00

0.0.0.0000 0111

0.0.0.7

192.168.1.0

偶数 地址 用来算偶数

0-255

0.0.0.1111 1111 ---> 0.0.0.255

0.0.0.1111 1110 255-1

0.0.0.254

192.168.1.1

奇数 用来算

0.0.0.254

0.0.0.1111 111 0

案例1-----拒绝源IP为192.168.10.1的数据包

acl 2000

rule deny source 192.168.10.1 0.0.0.0

案例2------拒绝源IP为192.168.10.0/24的所有数据包

acl 2000

rule deny source 192.168.10.0 0.0.0.255

案例3------拒绝源IP为192.168.10.0/24所有奇数主机发送的数据包

acl 2000

rule deny source 192.168.10.1 0.0.0.254

acl 访问控制列表

1 建立规则

2 进入接口 调用规则 inboud outboud

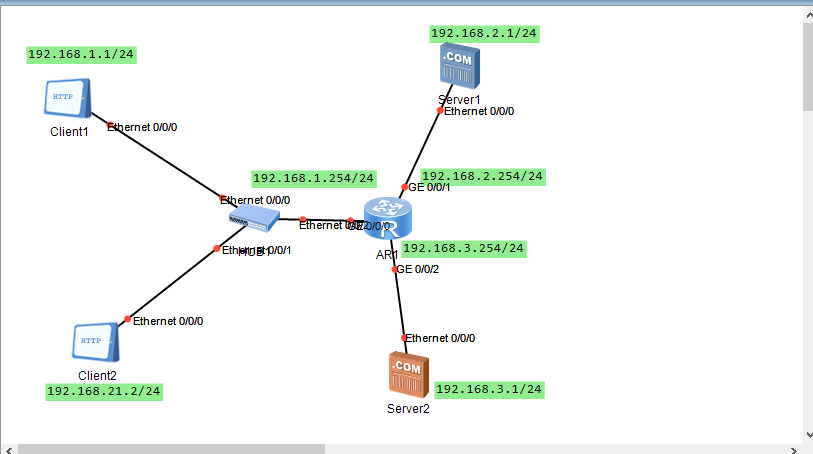

基本ACL实验:

实验目的

1,192.168.1.1 不可以访问 192.168.2.1 可以访问192.168.3.1

192.168.1.2都可以访问

2,过滤掉192.168.1.1,一个pc访问www(80)流量

如图配置好各主机的IP,子网掩码,和网关

实验一 基本ACL

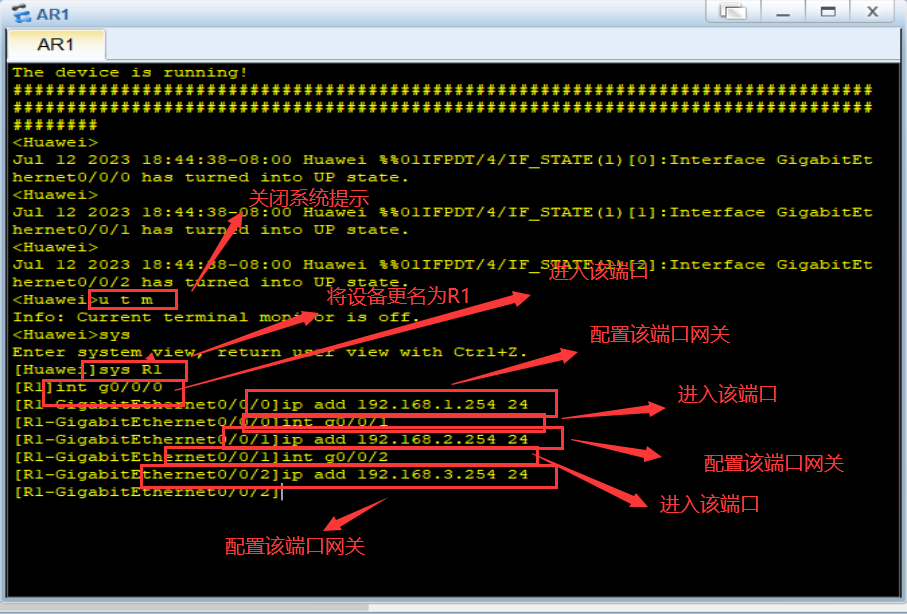

1,进入路由器配置好各端口ip

R1设置

<Huawei>u t m

Info: Current terminal monitor is off.

<Huawei>sys

Enter system view, return user view with Ctrl+Z.

[Huawei]sys R1

[R1]int g0/0/0

[R1-GigabitEthernet0/0/0]ip add 192.168.1.254 24

[R1-GigabitEthernet0/0/0]int g0/0/1

[R1-GigabitEthernet0/0/1]ip add 192.168.2.254 24

[R1-GigabitEthernet0/0/1]int g0/0/2

[R1-GigabitEthernet0/0/2]ip add 192.168.3.254 24

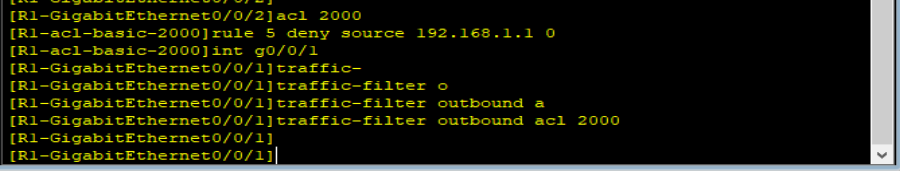

2,实现192.168.1.1 不可以访问 192.168.2.1

1.建立acl

[R1-GigabitEthernet0/0/2]acl 2000

#基本acl 列表

[R1-acl-basic-2000]rule 5 deny source 192.168.1.1 0

#默认编号5 拒绝 来自192.168.1.1 的流量

[R1-acl-basic-2000]int g0/0/1

[R1-GigabitEthernet0/0/1]traffic-filter outbound acl 2000

#数据流向

在接口下调用acl 分为两个方向

inbound方向--------当接口收到数据包时执行ACL

outbound方向-------当设备从特定接口向外发送数据时执行ACL

-----------------------

没有被acl匹配数据默认采用permit动作

-----------------------

基本acl需要调用在离目的设备最近的接口上

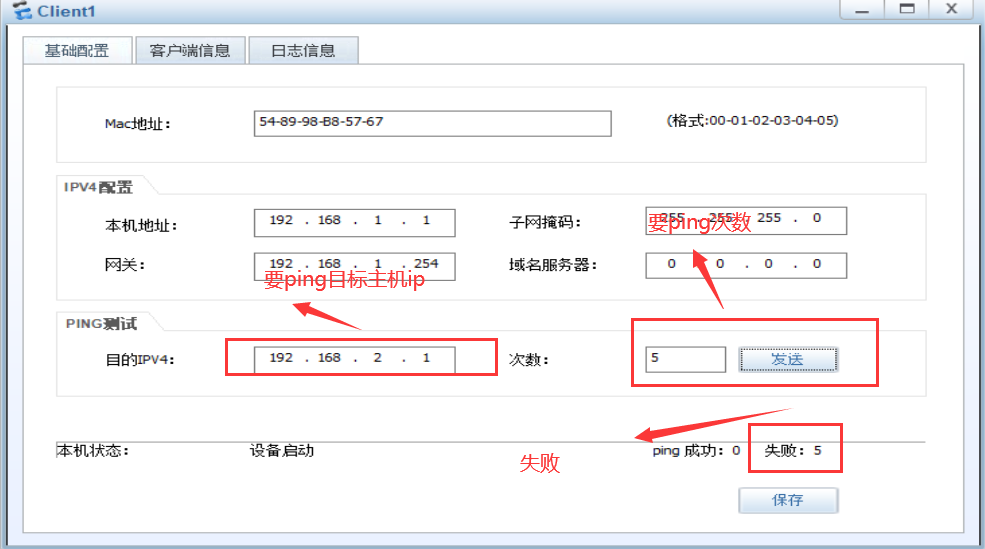

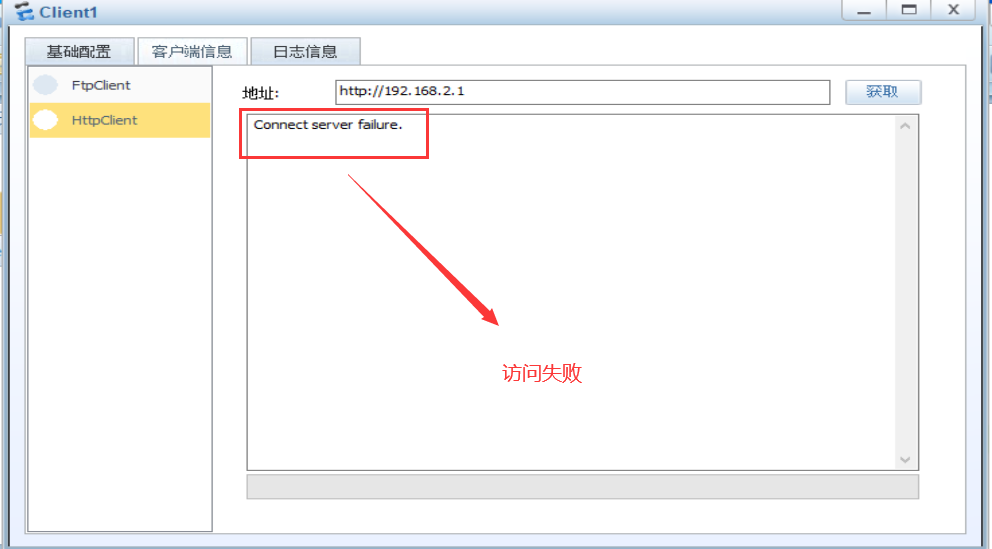

192.168.1.1 ping 192.168.2.1

访问失败

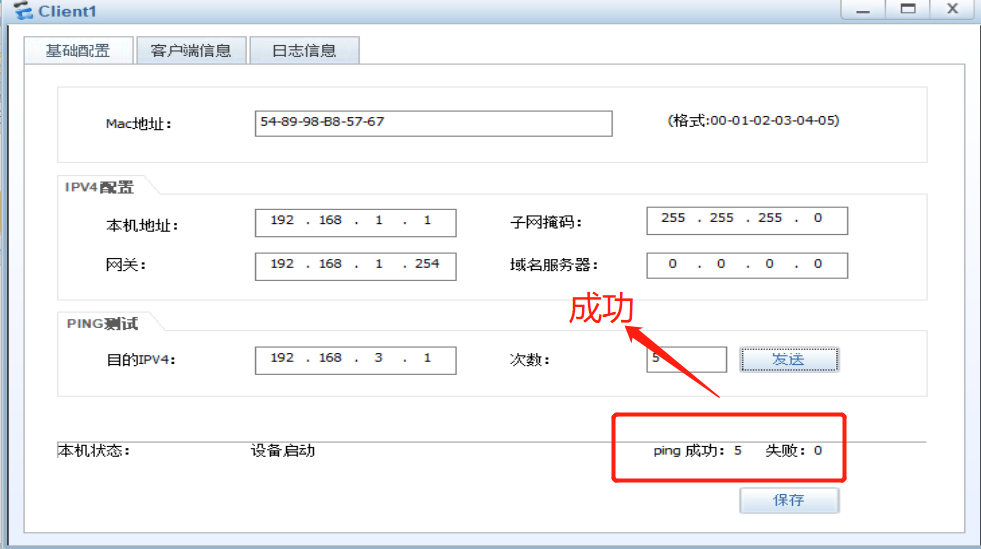

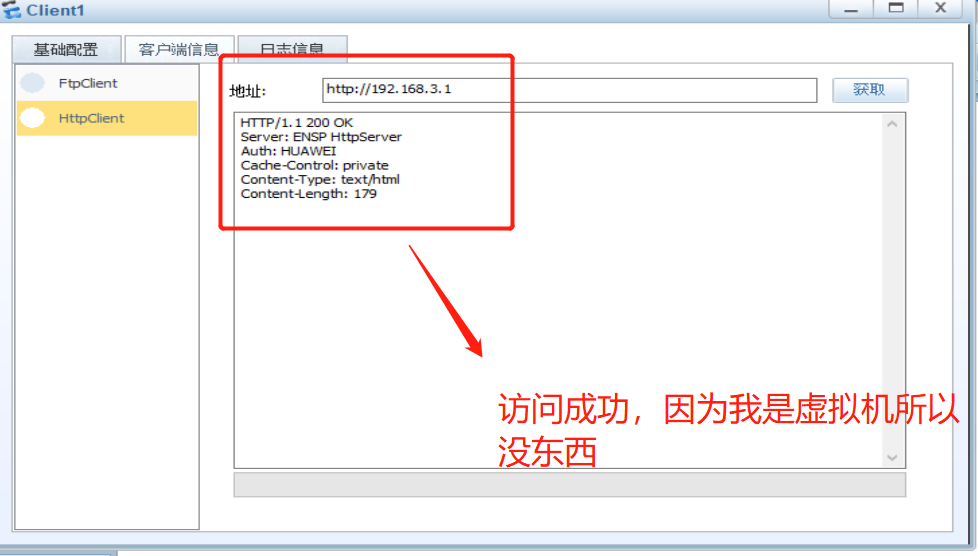

192.168.1.1 可以访问 192.168.3.1

访问成功

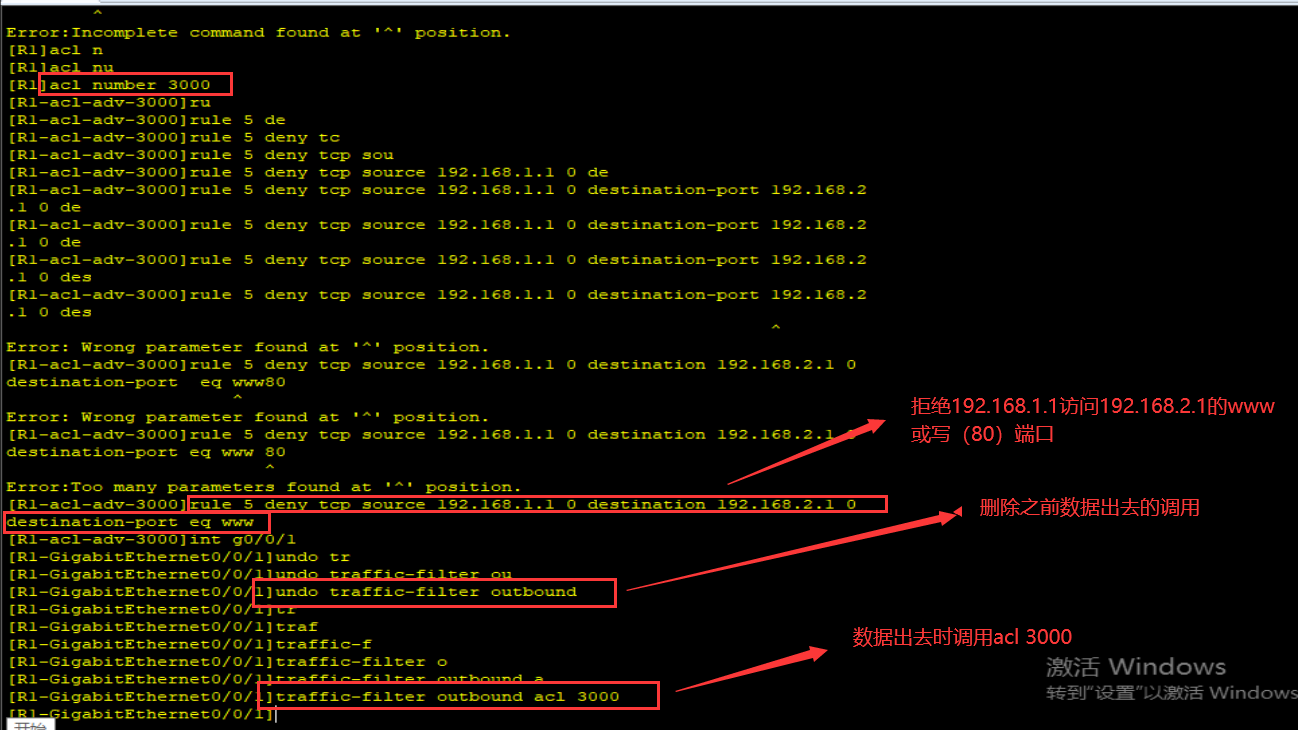

实验二 高级ACL

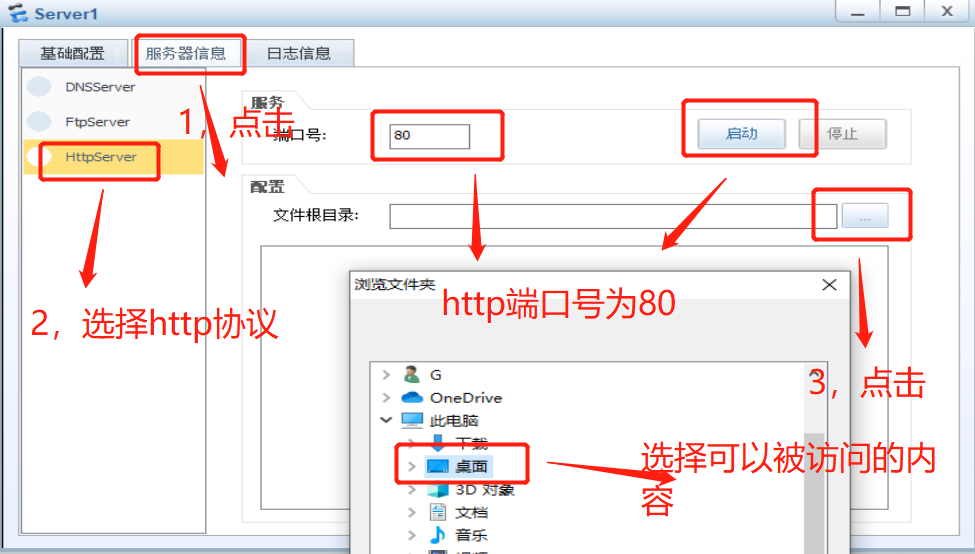

1,设置可以被访问的内容,server2 做相同操作

2,实现限制访问流量

高级 acl

acl number 3000

rule 5 deny tcp source 192.168.1.1 0 destination 192.168.2.1 0 destination-port eq www(80)

[R1]int g0/0/1

undo traffic-filter outbound 删除之前调用

[R1-GigabitEthernet0/0/1]traffic-filter outbound acl 3000 数据出去时调用 acl 3000

访问http失败

访问192.168.3.1成功***

ACl与ACL实验的更多相关文章

- Zookeeper权限acl,acl的构成 scheme与id

一.ACl(accerss control lists)权限控制 1 针对节点可以设置相关读写权限,目的为了保障数据安全性 2.权限permissions可以指定不同的权限范围以及角色 二.ACL命 ...

- 标准与扩展ACL实验

一标准访问控制列表实验: 实验拓扑: 实验目的:掌握标准与扩展ACL的配置 实验要求:拒绝R1到R3的所有流量 实验步骤: 步骤1 按如上拓扑做好底层配置,并检测相邻设备之间的连通性 步骤2起静态路由 ...

- 实验16:ACL

实验13-1:标准ACL Ø 实验目的通过本实验可以掌握:(1)ACL 设计原则和工作过程(2)定义标准ACL(3)应用ACL(4)标准ACL 调试 Ø 拓扑结构 本实验拒绝PC1 所在网 ...

- Centos下ACL(访问控制列表)介绍(转)

我们知道,在Linux操作系统中,传统的权限管理分是以三种身份(属主.属組以及其它人)搭配三种权限(可读.可写以及可执行),并且搭配三种特殊权限(SUID,SGID,SBIT),来实现对系统的安全保护 ...

- Linux UGO和ACL权限管理

自主访问控制(Discretionary Access Control, DAC)是指对象(比如程序.文件.进程)的拥有者可以任意修改或者授予此对象相应的权限.Linux的UGO(User, Grou ...

- Linux 账号管理与 ACL 权限配置

要登陆 Linux 系统一定要有账号与口令才行,否则怎么登陆,您说是吧?不过, 不同的使用者应该要拥有不同的权限才行吧?我们还可以透过 user/group 的特殊权限配置, 来规范出不同的群组开发项 ...

- 2017-07-03(VIM ACL权限 )

VIM 底行模式 :w 保存 :q 退出 :! 强制执行 :ls 列出打开的所有文件 :n 进行下一个查询 :15 定位到15行 /xxx 从光标处向下查找xxx出现的位置 ?xxx 从光标处向上查找 ...

- 用访问控制列表(ACL)实现包过滤

用访问控制列表(ACL)实现包过滤 一.ACL概述 1.ACL(Access Control List,访问控制列表)是用来实现数据包识别功能的 2.ACL可以应用于诸多方面 a>.b包过滤 ...

- Cisco VLAN ACL配置

什么是ACL? ACL全称访问控制列表(Access Control List),主要通过配置一组规则进行过滤路由器或交换机接口进出的数据包, 是控制访问的一种网络技术手段, ACL适用于所有的被路由 ...

- 第十四章、Linux 账号管理与 ACL 权限配置

1. Linux 的账号与群组 1.1 使用者标识符: UID 与 GID 1.2 使用者账号:/etc/passwd 文件结构, /etc/shadow 文件结构 1.3 关于群组: /etc/gr ...

随机推荐

- 使用Kepserver 自带 DataLogger 功能 实现工控数据转储关系型数据库

本文以 Mysql数据库为例,介绍使用 kepserver 的datalogger 功能转储数据到 mysql 第一步:下载安装 Mysql ODBC 数据库驱动前往 官网下载ODBC驱动https: ...

- 记一次 某智能制造MES系统CPU 爆高分析

一:背景 1. 讲故事 前段时间有位朋友找到我,说他 docker 中的web服务深夜cpu被打满,让我帮忙看一下,很多朋友问docker中怎么抓dump,我一般都推荐使用 procdump 这款自动 ...

- ET介绍——CSharp协程

什么是协程 说到协程,我们先了解什么是异步,异步简单说来就是,我要发起一个调用,但是这个被调用方(可能是其它线程,也可能是IO)出结果需要一段时间,我不想让这个调用阻塞住调用方的整个线程,因此传给被调 ...

- 基于Expression Lambda表达式树的通用复杂动态查询构建器——《构思篇一》

在上一篇中构思了把查询子句描述出来的数据结构,那么能否用代码将其表达出来,如何表达呢? 再次回顾考察,看下面的查询子句: Id>1 and Id<10 如上所示,有两个独立的条件分别为Id ...

- 泰裤辣!!!手摸手教学,如何训练一个你的专属AI歌姬~

最近在做AIGC的项目,不过是与图片相关的,现在的模型效果可比前几年图片替换效果好多了.之前尝试过用 faceswap 工具来进行人脸替换的,具体可以参看下我之前的这篇文章:https://blog. ...

- How to boot the Raspberry Pi system from a USB Mass Storage Device All In One

How to boot the Raspberry Pi system from a USB Mass Storage Device All In One 如何从 USB 启动树莓派引导系统 / 如何 ...

- MassTransit实现Saga模式概览

原文地址:Saga Overview 编排一系列事件的能力是一个强大的功能,而MassTransit使这成为可能. saga是由协调器管理的长期事务.saga是由事件发起的,saga编排事件,saga ...

- Kubernetes(k8s)一次性任务:Job

目录 一.系统环境 二.前言 三.Kubernetes Job简介 四.创建一次性任务job 4.1 创建一个简单任务的job 4.2 创建需要执行多次的job任务 五.测试job失败重试次数 六.j ...

- IIC通信协议

1.IIC 通信协议简介 I2C 通讯协议(Inter-Integrated Circuit)是由 Phiilps 公司开发的, 由于它引脚少,硬件实现简单,可扩展性强,不需要 USART.CAN 等 ...

- Basic Pentesting

来自tryhackme的 Basic Pentesting 开靶场IP:10.10.227.255 # nmap 端口扫描 PORT STATE SERVICE VERSION 22/tcp open ...