buuoj[ACTF_Junior_2020]Splendid_MineCraft WriteUp

Splendid_MineCraft

题目标题就已经暗示这题是SMC了(self-modifying code)。

工具:exeinfo,x32dbg和IDA7.0

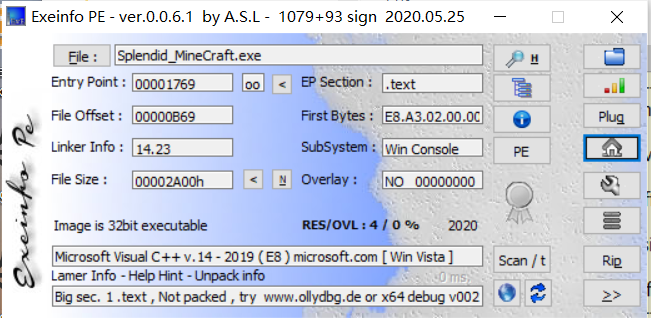

先丢进exeinfo里查看相关信息:

用IDA打开:

根据可以字符串“Wrong!\n”直接锁定sub_401080为main函数。

int sub_401080()

{

char *v0; // eax

char *v1; // eax

char *v2; // ST28_4

signed int i; // [esp+14h] [ebp-54h]

int v5; // [esp+20h] [ebp-48h]

char Str1; // [esp+24h] [ebp-44h]

char v7; // [esp+3Dh] [ebp-2Bh]

int v8; // [esp+44h] [ebp-24h]

__int16 v9; // [esp+48h] [ebp-20h]

char v10[4]; // [esp+4Ch] [ebp-1Ch]

__int16 v11; // [esp+50h] [ebp-18h]

int v12; // [esp+54h] [ebp-14h]

__int16 v13; // [esp+58h] [ebp-10h]

int v14; // [esp+5Ch] [ebp-Ch]

__int16 v15; // [esp+60h] [ebp-8h] sub_401020((const char *)&unk_404118, (unsigned int)"Welcome to ACTF_Splendid_MineCraft!");

sub_401050((const char *)&unk_40411C, (unsigned int)&Str1);

if ( strlen(&Str1) == 26 )

{

if ( !strncmp(&Str1, "ACTF{", 5u) && v7 == 125 )

{

v7 = 0;

v0 = strtok(&Str1, "_");

v12 = *(_DWORD *)(v0 + 5);

v13 = *(_WORD *)(v0 + 9);

v14 = *(_DWORD *)(v0 + 5);

v15 = *(_WORD *)(v0 + 9);

v1 = strtok(0, "_");

v8 = *(_DWORD *)v1;

v9 = *((_WORD *)v1 + 2);

v2 = strtok(0, "_");

*(_DWORD *)v10 = *(_DWORD *)v2;

v11 = *((_WORD *)v2 + 2);

dword_403354 = (int)dword_4051D8;

if ( ((int (__cdecl *)(int *))dword_4051D8[0])(&v12) )

{

v5 = SBYTE2(v14) ^ SHIBYTE(v15) ^ (char)v14 ^ SHIBYTE(v14) ^ SBYTE1(v14) ^ (char)v15;

for ( i = 256; i < 496; ++i )

byte_405018[i] ^= v5;

JUMPOUT(__CS__, &byte_405018[256]);

}

sub_401020("Wrong\n");

}

else

{

sub_401020("Wrong\n");

}

}

else

{

sub_401020("Wrong\n");

}

return 0;

}

由三个strtok函数可知,flag{}里的内容应该是被_分成了三个部分,根据输入长度猜测每个部分应该是6字节长(这三个部分我们分别称为flag_sec1,flag_sec2和flag_sec3)。

flag_sec1

因为是SMC基本上确定是要动态调试的,所以大致了解一下main函数的结构,就丢进x32dbg里开始调试。

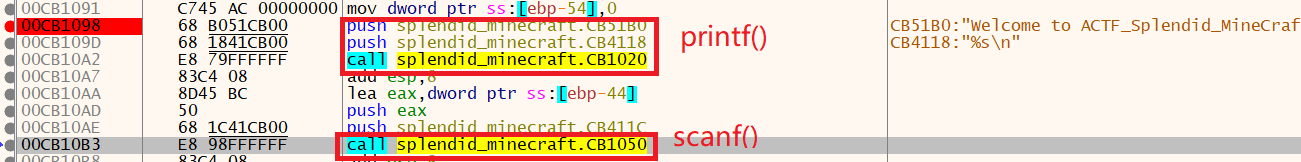

先搜索字符串,直接进入main函数:

到call CB1050时调试会卡住,说明程序此时正在等待输入,于是我们可以得到:

先随便输入一个flag:ACTF{123456_ABCDEF_abcdef}

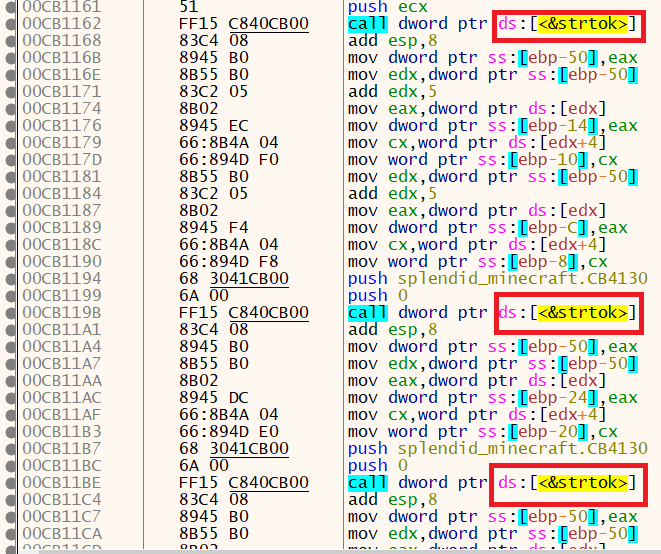

我们向下浏览会发现有三个strtok()函数,如图

正好与IDA反编译的结果相吻合,所以这三个函数后面应该是对flag内容的比较。

在最后一个strtok()函数后面打个断点,直接跳过中间的内容,然后进行单步调试,直到进入这个call。

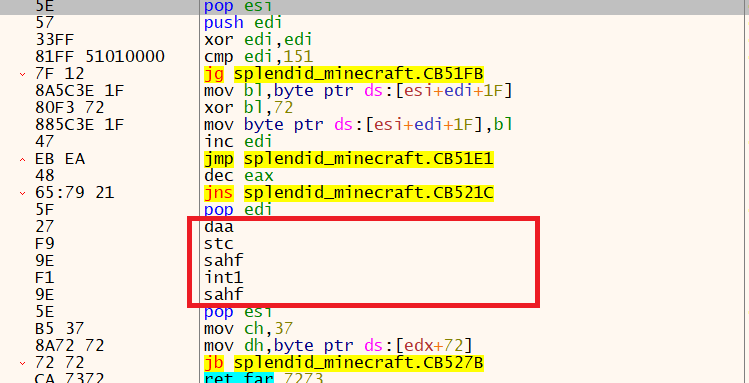

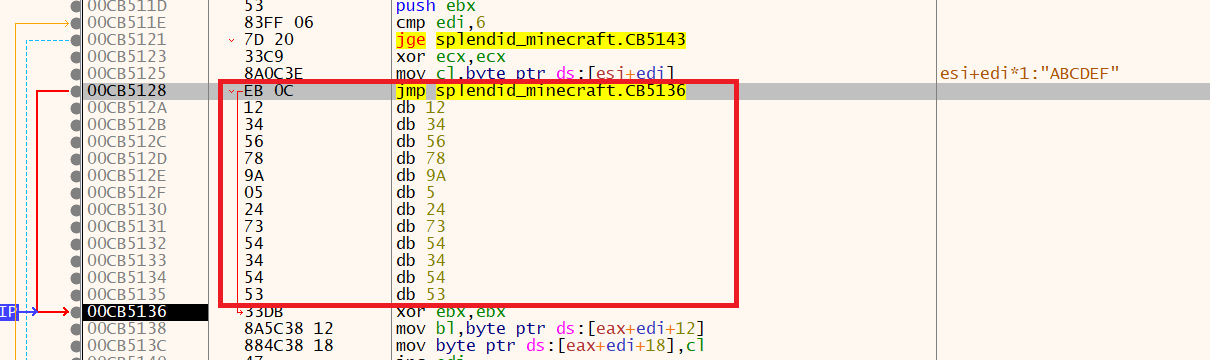

进入call后会发现很多奇怪的指令,这才进入到我们这篇WP真正的主题:SMC

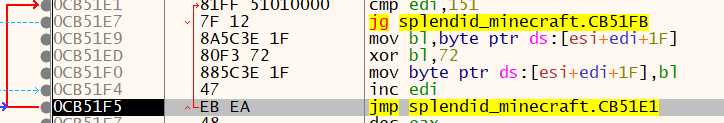

一步一步F7调试,会发现随着如下循环的进行,奇怪的汇编指令也会被改变:

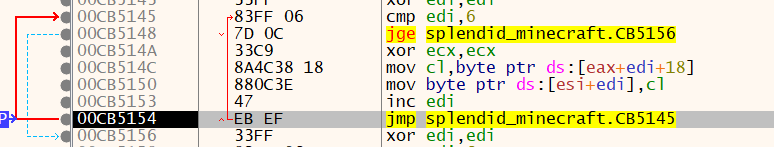

跳过SMC循环继续调试,会发现又有一个大循环:

经过一遍又一遍的调试,会发现里面的三条关键指令:

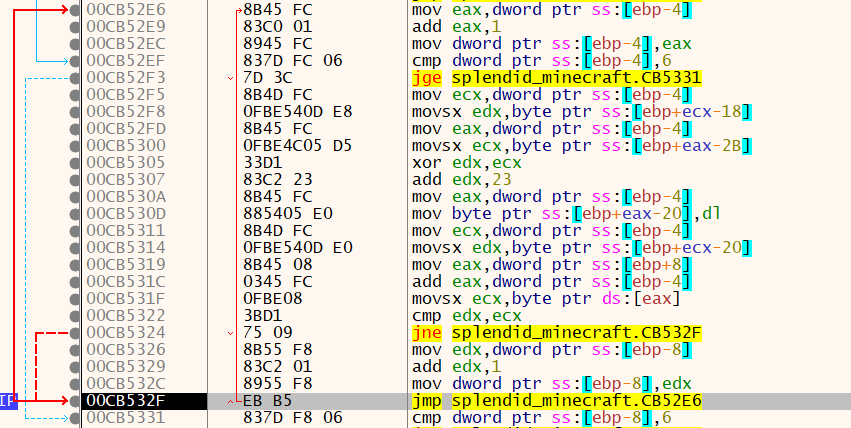

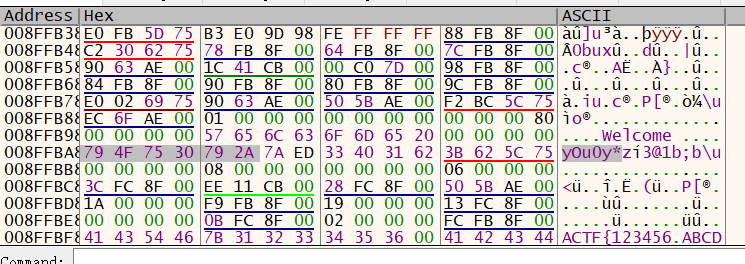

异或和求和的过程中并没有用到我们的输入,结果都储存到ss:[ebp+eax-20]里,直接运行完follow in dump:

这就是上面循环得到的结果。

阅读循环可知:00CB5332的cmp edx,ecx就是比较用户输入和flag的过程。

flag_sec1 = yOu0y*

flag_sec2

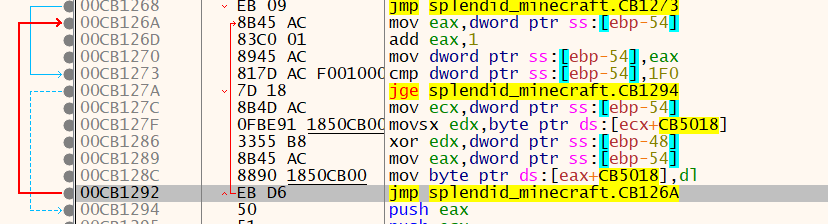

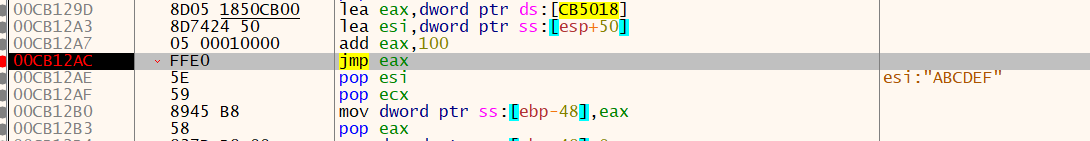

这段也是SMC,修改后面jmp EAX里面的代码。

重新调试,输入flag_sec1正确的字符串继续调试。没啥好说的,知道调试到jmp eax:

一进去就遇到个循环,但是这个循环非常诡异,因为中间有多余代码,其实不断的调试就会发现,中间的多余代码是会被修改的!这其实就是SMC,但是本该是数据却被x32dbg识别成了代码而已,通过

右键->Analysis->Treat from section as byte就可以将其转化为数据了,如下图:

这个循环只是把用户输入的flag_sec2保存到了这个区域里(ABCDEF对应着41-46)。

后面有个循环:

(一边F7一边查看dump窗口。不好意思没看出来有啥用,估计是烟雾弹)

其实就是EAX[flag_sec2[i]^(0x83+i)] == EAX[EDI+166]

flag_sec2 = knowo3

flag_sec3

题目里直接明文strcmp,

flag_sec3 = 5mcsM<

综上:flag{yOu0y*_knowo3_5mcsM<}

buuoj[ACTF_Junior_2020]Splendid_MineCraft WriteUp的更多相关文章

- 2016第七季极客大挑战Writeup

第一次接触CTF,只会做杂项和一点点Web题--因为时间比较仓促,写的比较简略.以后再写下工具使用什么的. 纯新手,啥都不会.处于瑟瑟发抖的状态. 一.MISC 1.签到题 直接填入题目所给的SYC{ ...

- ISCC2016 WriteUp

日期: 2016-05-01~ 注:隔了好久才发布这篇文章,还有两道Pwn的题没放,过一阵子放上.刚开始做这个题,后来恰巧赶上校内CTF比赛,就把重心放在了那个上面. 这是第一次做类似于CTF的题,在 ...

- 参加 Tokyo Westerns / MMA CTF 2nd 2016 经验与感悟 TWCTF 2016 WriteUp

洒家近期参加了 Tokyo Westerns / MMA CTF 2nd 2016(TWCTF) 比赛,不得不说国际赛的玩法比国内赛更有玩头,有的题给洒家一种一看就知道怎么做,但是做出来还需要洒家拍一 ...

- 爱春秋之戏说春秋 Writeup

爱春秋之戏说春秋 Writeup 第一关 图穷匕见 这一关关键是给了一个图片,将图片下载到本地后,打开以及查看属性均无任何发现,尝试把图片转换为.txt格式.在文本的最后发现这样一串有规律的代码: 形 ...

- 《安全智库》:48H急速夺旗大战通关writeup(通关策略)

作者:ByStudent 题目名字 题目分值 地址 MallBuilder2 350 mall.anquanbao.com.cn MallBuilder1 200 mall.anquanbao.c ...

- iscc2016 pwn部分writeup

一.pwn1 简单的32位栈溢出,定位溢出点后即可写exp gdb-peda$ r Starting program: /usr/iscc/pwn1 C'mon pwn me : AAA%AAsAAB ...

- We Chall-Training: Encodings I -Writeup

MarkdownPad Document html,body,div,span,applet,object,iframe,h1,h2,h3,h4,h5,h6,p,blockquote,pre,a,ab ...

- We Chall-Encodings: URL -Writeup

MarkdownPad Document html,body,div,span,applet,object,iframe,h1,h2,h3,h4,h5,h6,p,blockquote,pre,a,ab ...

- We Chall-Training: ASCII—Writeup

MarkdownPad Document html,body,div,span,applet,object,iframe,h1,h2,h3,h4,h5,h6,p,blockquote,pre,a,ab ...

随机推荐

- spring aop原理和实现

一.aop是什么 1.AOP面向方面编程基于IoC,是对OOP的有益补充: 2.AOP利用一种称为"横切"的技术,剖解开封装的对象内部,并将那些影响了 多个类的公共行为封装到一个可 ...

- 网络端口及nmap扫描

端口: 计算机与外界交流的出口,在渗透测试当中常用的端口号: 21号端口FTP:文件传输协议 23号端口Telent :远程登录接口 53号端口 DNS: 域名端口 80号端口HTTP:超文本传输协议 ...

- SCI-HUB打不开了?附SCIHUB最新下载方式

写在前面: 今天给大家推荐一个文献下载工具包:飞鸟科研助手 www.flybird.cc输入flybird.cc同样可以访问,存书签不失联!强调下:flybird.cc 读研之前,在一家NGS生殖应用 ...

- Centos-分割文件-split

split 分割文件,将一个文件分割为多个 相关选项 -b 指定文件大小,可以在size后面添加单位后缀,b表示512字节,k表示1KB,m表示MB -n 指定分割文件的长度,默认为1000行 -d ...

- 070 01 Android 零基础入门 01 Java基础语法 09 综合案例-数组移位 02 综合案例-数组移位-从键盘接收数据

070 01 Android 零基础入门 01 Java基础语法 09 综合案例-数组移位 02 综合案例-数组移位-从键盘接收数据 本文知识点:综合案例-数组移位-从键盘接收数据 说明:因为时间紧张 ...

- matlab中figure 创建图窗窗口

来源:https://ww2.mathworks.cn/help/matlab/ref/figure.html?searchHighlight=figure&s_tid=doc_srchtit ...

- Java (二)基于Eclipse配置Commons IO的环境

上一篇:Java (一)下载APACHE Commons IO 一.新建一个Java Project 二.使用鼠标右键点击工程,选择New > Folder 三.在Folder name输入文件 ...

- GAN网络之入门教程(四)之基于DCGAN动漫头像生成

目录 使用前准备 数据集 定义参数 构建网络 构建G网络 构建D网络 构建GAN网络 关于GAN的小trick 训练 总结 参考 这一篇博客以代码为主,主要是来介绍如果使用keras构建一个DCGAN ...

- JVM 第三篇:Java 类加载机制

本文内容过于硬核,建议有 Java 相关经验人士阅读. 1. 什么是类的加载? 类的加载指的是将类的 .class 文件中的二进制数据读入到内存中,将其放在运行时数据区的方法区内,然后在堆区创建一个 ...

- Top Coder 某场Div 2的C题 题解

前天,我们了解了一下一种叫做树状数组的神奇玩意儿,今天就放一道真题来检验一下自己的学习成果吧! 嗯,题目就是这样的啦. 分析: 这题的暴力大家应该都会打吧. 注意到m小的压批,所以对于每一个m值,我们 ...