linux netfilter 五个钩子点

参考http://www.linuxtcpipstack.com/685.html#NF_INET_PRE_ROUTING

https://opengers.github.io/openstack/openstack-base-netfilter-framework-overview/

http://blog.chinaunix.net/uid-26517122-id-4293010.html

https://netfilter.org/documentation/HOWTO/netfilter-hacking-HOWTO-3.html

https://en.wikipedia.org/wiki/Netfilter

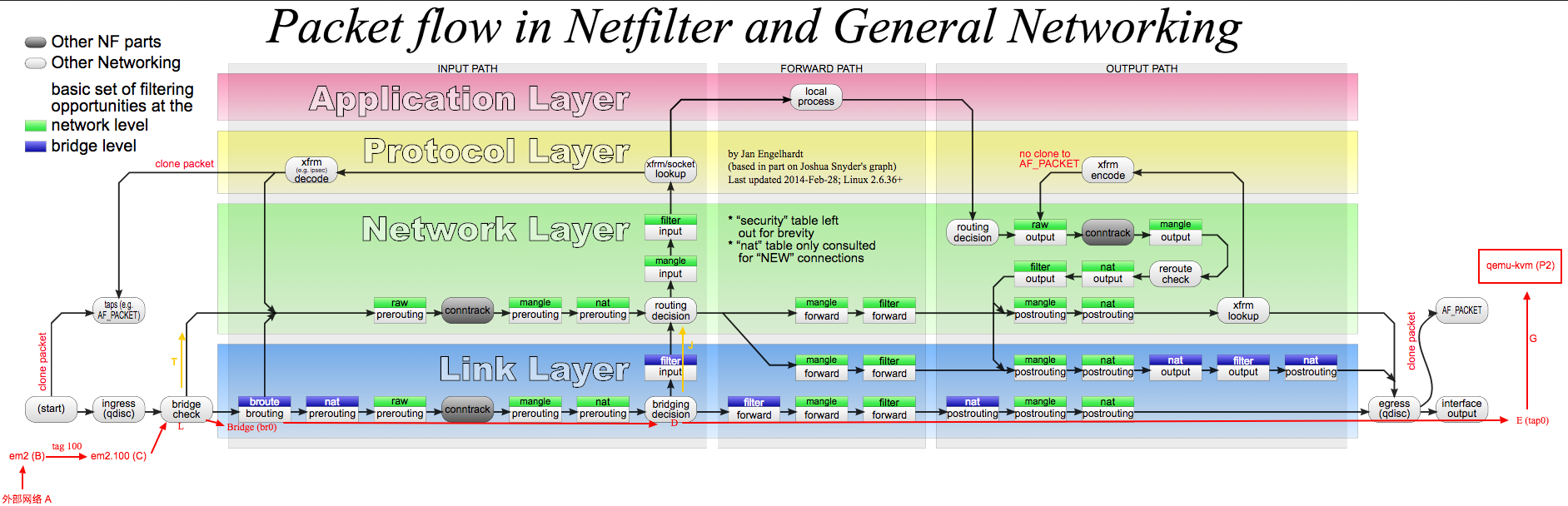

在三层IPv4数据包的处理过程中,可能经过Netfilter的五个钩子点,分别为NF_INET_PRE_ROUTING、NF_INET_LOCAL_IN、NF_INET_FORWARD、NF_INET_LOCAL_OUT、NF_INET_POST_ROUTING,在每个点都可以设置一些规则,来对数据包进行匹配检查处理,这些规则的配置、布局和匹配流程。

Netfilter 提供了一个基本的报文拦截框架,即hook机制;

Netfilter 中定义了一个全局二维数组,来存放注册了的处理函数。

struct list_head hooks[NFPROTO_NUMPROTO][NF_MAX_HOOKS] __read_mostly;

在每个关键点上,有很多已经按照优先级预先注册了的回调函数;

每个钩子函数最后必须向Netfilter框架返回下列几个值其中之一

netfilter 回调函数注册

nf_hook_ops是注册的钩子函数的核心结构,字段含义如下所示,一般待注册的钩子函数会组成一个nf_hook_ops数组,在注册过程中调用nf_register_net_hooks将所有规则加入到指定的钩子点;

/*

list:因为在一个HOOK点有可能注册多个钩子函数,因此这个变量用来将某个HOOK点所注册的所有钩子函数组织

成一个双向链表;

hook:该参数是一个指向nf_hookfn类型的函数的指针,由该函数指针所指向的回调函数在该hook被激活时调用【nf_hookfn在后面做解释】;

owner:表示这个hook是属于哪个模块的

pf:该hook函数所处理的协议。目前我们主要处理IPv4,所以该参数总是PF_INET;

hooknum:钩子函数的挂载点,即HOOK点;

priority:优先级。前面也说过,一个HOOK点可能挂载了多个钩子函数,当Netfilter在这些HOOK点上遍历查找所注册的钩子函数时,这些钩子函数的先后执行顺序便由该参数来制定。

*/

struct nf_hook_ops {

struct list_head list; /* User fills in from here down. */

nf_hookfn *hook; /* 钩子函数 */

struct net_device *dev; /* 设备 */

void *priv; /* 私有数据 */

u_int8_t pf; /* 协议族 */

unsigned int hooknum; /* 钩子点 */

/* Hooks are ordered in ascending priority. */

int priority; /* 优先级 */

};

钩子函数原型为:

typedef unsigned int nf_hookfn(void *priv,

struct sk_buff *skb,

const struct nf_hook_state *state);

nf_register_net_hook为钩子函数注册的主流程,首先找到钩子点函数的入口,然后根据优先级将当前注册的钩子函数插入到链表中;

int nf_register_net_hook(struct net *net, const struct nf_hook_ops *reg)

{

struct list_head *hook_list;

struct nf_hook_entry *entry;

struct nf_hook_ops *elem;

/* 分配钩子入口结构 */

entry = kmalloc(sizeof(*entry), GFP_KERNEL);

if (!entry)

return -ENOMEM; entry->orig_ops = reg;

entry->ops = *reg;

/* 找到钩子点链表头部 */

hook_list = nf_find_hook_list(net, reg);

if (!hook_list) {

kfree(entry);

return -ENOENT;

} mutex_lock(&nf_hook_mutex);

/* 找到钩子应该插入的位置 */

list_for_each_entry(elem, hook_list, list) {

if (reg->priority < elem->priority)

break;

}

/* 插入钩子点 */

list_add_rcu(&entry->ops.list, elem->list.prev);

mutex_unlock(&nf_hook_mutex);

#ifdef CONFIG_NETFILTER_INGRESS

if (reg->pf == NFPROTO_NETDEV && reg->hooknum == NF_NETDEV_INGRESS)

net_inc_ingress_queue();

#endif

#ifdef HAVE_JUMP_LABEL

static_key_slow_inc(&nf_hooks_needed[reg->pf][reg->hooknum]);

#endif

return 0;

}

/*

对于nf

其钩子函数入口形式为hooks[协议族][钩子点],在二维数组的每个节点都对应着一个钩子函数链表,内部多个nf_hook_entry通过优先级从小到大排列;

*/

struct netns_nf {

#if defined CONFIG_PROC_FS

struct proc_dir_entry *proc_netfilter;

#endif

const struct nf_queue_handler __rcu *queue_handler;

const struct nf_logger __rcu *nf_loggers[NFPROTO_NUMPROTO];

#ifdef CONFIG_SYSCTL

struct ctl_table_header *nf_log_dir_header;

#endif

struct list_head hooks[NFPROTO_NUMPROTO][NF_MAX_HOOKS];

}; enum {

NFPROTO_UNSPEC = 0,

NFPROTO_INET = 1,

NFPROTO_IPV4 = 2,

NFPROTO_ARP = 3,

NFPROTO_NETDEV = 5,

NFPROTO_BRIDGE = 7,

NFPROTO_IPV6 = 10,

NFPROTO_DECNET = 12,

NFPROTO_NUMPROTO,

};

//IPv4钩子点的定义如下:

enum nf_inet_hooks {

NF_INET_PRE_ROUTING,

NF_INET_LOCAL_IN,

NF_INET_FORWARD,

NF_INET_LOCAL_OUT,

NF_INET_POST_ROUTING,

NF_INET_NUMHOOKS

};

linux netfilter 五个钩子点的更多相关文章

- Netfilter 之 五个钩子点

概述 在协议栈的三层IPv4(IPv6还没看,不清楚)数据包的处理过程中,可能经过Netfilter的五个钩子点,分别为NF_INET_PRE_ROUTING.NF_INET_LOCAL_IN.NF_ ...

- 《sed的流艺术之四》-linux命令五分钟系列之二十四

本原创文章属于<Linux大棚>博客,博客地址为http://roclinux.cn.文章作者为rocrocket. 为了防止某些网站的恶性转载,特在每篇文章前加入此信息,还望读者体谅. ...

- 《sed的流艺术之三》-linux命令五分钟系列之二十三

本原创文章属于<Linux大棚>博客,博客地址为http://roclinux.cn.文章作者为rocrocket. 为了防止某些网站的恶性转载,特在每篇文章前加入此信息,还望读者体谅. ...

- 《sed的流艺术之二》-linux命令五分钟系列之二十二

本原创文章属于<Linux大棚>博客,博客地址为http://roclinux.cn.文章作者为rocrocket. 为了防止某些网站的恶性转载,特在每篇文章前加入此信息,还望读者体谅. ...

- 《sed的流艺术之一》-linux命令五分钟系列之二十一

本原创文章属于<Linux大棚>博客,博客地址为http://roclinux.cn.文章作者为rocrocket. 为了防止某些网站的恶性转载,特在每篇文章前加入此信息,还望读者体谅. ...

- 《paste命令》-linux命令五分钟系列之二十

本原创文章属于<Linux大棚>博客,博客地址为http://roclinux.cn.文章作者为rocrocket. 为了防止某些网站的恶性转载,特在每篇文章前加入此信息,还望读者体谅. ...

- 《vi中的替换艺术》-linux命令五分钟系列之十一

vi方面的内容不知道分类到哪里好,就放到<Linux命令五分钟系列>里吧! 今天编程,关于栈的一个小例子,其间我需要把”S.”替换为”S->”(替换不包括双引号). 其实这个不难,不 ...

- linux type 命令和Linux的五个查找命令

type命令用来显示指定命令的类型.一个命令的类型可以是如下之一 alias 别名 keyword 关键字,Shell保留字 function 函数,Shell函数 builtin 内建命令,Shel ...

- Linux的五个查找命令find,locate,whereis,which,type

Linux的五个查找命令 1. find 最常见且最强大的命令,可以查找任何文件. 格式 $ find 指定目录 指定条件 指定动作 指定目录: 所要搜索的目录及其子目录,默认当前目录 ...

随机推荐

- mysql DISTINCT选取多个字段,获取distinct后的行信息

背景: a表保存关联关系,通过ACode 获取该关系中的所有 BCode, 并获取所有Bcode-max(Bvrsn)的信息 Bnm 表a 表b 循序渐进: ...

- MeteoInfoLab脚本示例:AIRS Grid HDF数据

AIRS Grid HDF数据是HDF4 EOS格式,数据地理坐标信息可以被MeteoInfo自动识别,脚本程序更为简单.需要注意的是读取数据时Y轴是反向的(卫星数据通常如此).脚本程序: #Add ...

- Elasticsearch索引的操作,利用kibana 创建/删除一个es的索引及mapping映射

索引的创建及删除 1. 通过索引一篇文档创建了一个新的索引 .这个索引采用的是默认的配置,新的字段通过动态映射的方式被添加到类型映射. 利用Kibana提供的DevTools来执行命令,要创建一个索引 ...

- python面试题-python相关

1. __new__.__init__区别,如何实现单例模式,有什么优点 __new__是一个静态方法,__init__是一个实例方法 __new__返回一个创建的实例,__init__什么都不返回 ...

- AT一万亿港元市值之差,腾讯和阿里到底“差”在哪里?

很少有人注意到,港股之王已经悄然易主. 2019年底,阿里巴巴赴港二次上市,中国两大互联网巨头终于有了统一的比较口径,同台竞技之下,我们发现一个惊人事实--截止9月5日,港股阿里巴巴市值5.9万亿港元 ...

- spring boot:使用多个线程池实现实现任务的线程池隔离(spring boot 2.3.2)

一,为什么要使用多个线程池? 使用多个线程池,把相同的任务放到同一个线程池中,可以起到隔离的作用,避免有线程出错时影响到其他线程池,例如只有一个线程池时,有两种任务,下单,处理图片,如果线程池被处理图 ...

- centos8平台使用lsof

一,lsof的用途 lsof,List Open Files 列出当前系统打开文件的工具. 在linux环境下,任何事物都以文件的形式存在, 所以lsof通过文件不仅仅可以访问常规数据,还可以访问网络 ...

- 每天一个linux命令:ps命令

Linux中的ps命令是Process Status的缩写.ps命令用来列出系统中当前运行的那些进程.ps命令列出的是当前那些进程的快照,就是执行ps命令的那个时刻的那些进程,如果想要动态的显示进 ...

- 从零开始针对 .NET 应用的 DevOps 运营实践 - Jenkins & SonarQube 安装配置

一.Overview 继续 DevOps 实施的相关内容,在上一篇的博客中,完成了对于工具链中使用到的软件所需的运行环境的配置,在这一篇的博客中,将聚焦于我们使用到的两个主要的软件:Jenkins 与 ...

- MVC实现修改数据

前言 前言 最近没什么好写的,所以写个修改来巩固一下知识 控制器 public ActionResult UpdeteCartsNum(SYS_Carts sYS_Carts) { var list ...