java数字签名算法之RSA

© 版权声明:本文为博主原创文章,转载请注明出处

实例

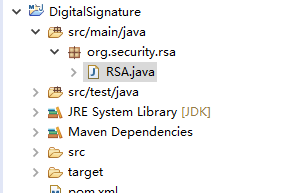

1.项目结构

2.pom.xml

<project xmlns="http://maven.apache.org/POM/4.0.0" xmlns:xsi="http://www.w3.org/2001/XMLSchema-instance"

xsi:schemaLocation="http://maven.apache.org/POM/4.0.0 http://maven.apache.org/xsd/maven-4.0.0.xsd"> <modelVersion>4.0.0</modelVersion> <groupId>org.security</groupId>

<artifactId>DigitalSignature</artifactId>

<version>0.0.1-SNAPSHOT</version>

<packaging>jar</packaging> <properties>

<project.build.sourceEncoding>UTF-8</project.build.sourceEncoding>

</properties> <dependencies>

<!-- junit -->

<dependency>

<groupId>junit</groupId>

<artifactId>junit</artifactId>

<version>4.12</version>

<scope>test</scope>

</dependency>

<!-- commons-codec -->

<dependency>

<groupId>commons-codec</groupId>

<artifactId>commons-codec</artifactId>

<version>1.10</version>

</dependency>

</dependencies>

</project>

3.RSA.java

package org.security.rsa; import java.security.KeyFactory;

import java.security.KeyPair;

import java.security.KeyPairGenerator;

import java.security.PrivateKey;

import java.security.PublicKey;

import java.security.Signature;

import java.security.interfaces.RSAPrivateKey;

import java.security.interfaces.RSAPublicKey;

import java.security.spec.PKCS8EncodedKeySpec;

import java.security.spec.X509EncodedKeySpec;

import java.util.HashMap;

import java.util.Map; import org.apache.commons.codec.binary.Base64; public class RSA { private static final String str = "Digital signature algorithm RSA MD5WithRSA"; private static final String SECURITY = "RSA";// 加密方式

private static final String ALGORITHM = "MD5withRSA";// 加密算法

private static final String PUBLIC_KEY = "RSAPublicKey";// 公钥

private static final String PRIVATE_KEY = "RSAPrivateKey";// 秘钥 public static void main(String[] args) { System.out.println("==========初始化密钥信息==========");

Map<String, Object> map = RSA.init();

System.out.println("=========密钥信息初始化成功=========");

byte[] private_key = RSA.getPrivateKey(map);

System.out.println("=============私钥为=============\n" + Base64.encodeBase64String(private_key));

byte[] public_key = RSA.getPublicKey(map);

System.out.println("=============公钥为=============\n" + Base64.encodeBase64String(public_key));

byte[] bs = RSA.sign(private_key);

System.out.println("=============签名为=============\n" + Base64.encodeBase64String(bs));

boolean result = RSA.verify(public_key, bs);

System.out.println("===========签名验证结果===========\n" + result); } /**

* 初始化密钥

*

* @return

*/

private static Map<String, Object> init() { Map<String, Object> map = null;

try {

// 生成实现指定算法的KeyPairGenerator对象,用于生成密钥对

KeyPairGenerator keyPairGenerator = KeyPairGenerator.getInstance(SECURITY);

keyPairGenerator.initialize(1024);// 初始化密钥长度

KeyPair keyPair = keyPairGenerator.generateKeyPair();// 生成密钥对

RSAPublicKey rsaPublicKey = (RSAPublicKey) keyPair.getPublic();// 获取公钥

RSAPrivateKey rsaPrivateKey = (RSAPrivateKey) keyPair.getPrivate();// 获取私钥 // 保存到map中

map = new HashMap<String, Object>();

map.put(PUBLIC_KEY, rsaPublicKey);

map.put(PRIVATE_KEY, rsaPrivateKey);

} catch (Exception e) {

e.printStackTrace();

}

return map; } /**

* 用私钥生成签名

*

* @param privateKey

* 私钥字节数组

* @return

*/

private static byte[] sign(byte[] privateKey) { byte[] signByte = null;

try {

// 根据给定的编码密钥创建一个新的PKCS8EncodedKeySpec对象,指定PKCS#8标准为密钥规范管理的编码格式

PKCS8EncodedKeySpec pkcs8EncodedKeySpec = new PKCS8EncodedKeySpec(privateKey);

// 实例化密钥工厂对象,将密钥转换成密钥规范

KeyFactory keyFactory = KeyFactory.getInstance(SECURITY);

// 根据提供的密钥规范生成私钥对象

PrivateKey key = keyFactory.generatePrivate(pkcs8EncodedKeySpec);

// 实例化实现指定签名算法的Signature对象

Signature signature = Signature.getInstance(ALGORITHM);

// 根据私钥对象初始化签名对象

signature.initSign(key);

// 使用指定的byte数组更新要签名或验证的数据

signature.update(str.getBytes());

// 返回所有已更新数据的签名字节

signByte = signature.sign();

} catch (Exception e) {

e.printStackTrace();

}

return signByte; } /**

* 用公钥验证签名

*

* @param publicKey

* 公钥字节数组

* @param signByte

* 签名字节数组

* @return

*/

public static boolean verify(byte[] publicKey, byte[] signByte) { boolean result = false;

try {

// 根据给定的编码密钥创建一个新的X509EncodedKeySpec对象

X509EncodedKeySpec x509EncodedKeySpec = new X509EncodedKeySpec(publicKey);

// 实例化密钥工厂对象,将密钥转换成密钥规范

KeyFactory keyFactory = KeyFactory.getInstance(SECURITY);

// 根据提供的密钥规范生成公钥对象

PublicKey key = keyFactory.generatePublic(x509EncodedKeySpec);

// 实例化实现指定签名算法的Signature对象

Signature signature = Signature.getInstance(ALGORITHM);

// 根据公钥对象初始化用于验证的对象

signature.initVerify(key);

// 使用指定的byte数组更新要签名或验证的数据

signature.update(str.getBytes());

// 验证传入的签名

result = signature.verify(signByte);

} catch (Exception e) {

e.printStackTrace();

}

return result; } /**

* 获取私钥

*

* @param map

* 密钥map集合

* @return

*/

public static byte[] getPrivateKey(Map<String, Object> map) { RSAPrivateKey key = (RSAPrivateKey) map.get(PRIVATE_KEY);

return key.getEncoded(); } /**

* 获取私钥

*

* @param map

* 密钥map集合

* @return

*/

public static byte[] getPublicKey(Map<String, Object> map) { RSAPublicKey key = (RSAPublicKey) map.get(PUBLIC_KEY);

return key.getEncoded(); } }

4.效果预览

==========初始化密钥信息==========

=========密钥信息初始化成功=========

=============私钥为=============

MIICdQIBADANBgkqhkiG9w0BAQEFAASCAl8wggJbAgEAAoGBAIsbpXWv1jJ/8sLNPC9dWqBmXhyx7MFT3XwyxY9uO1mLJr1biL2hytY+rFeGL+EChxlnCSS4H8M17fVP7nh5Kk5FP7sTqp3hewp9PLpKFsytP5T3urQYbQ5QtKvH4oaUk4Uu8IJ1Bc0cTNvxeSulvMMzxk+wuVEdxfO3tBLUWmjdAgMBAAECgYBQxVO0Ws3PcrVdYNeyVM07V1UL6k+jDXQMGlrV5lZ1rrNmvZBPM3NYJPnitBp21wXkvQv1Eyf2LAkoKCo6L3hdMPXpe19OgFdIHm13kV7rfZNxxGE+3ZFv5EW6O6dC7dK1fUXlAdi1Yvl3nVQx+3e2h+7CTW/fVxb9AH14IjO24QJBAL6b+aGt1v5iH0yAHG2OV30B/0hzW1ImVOu4Kx6lgobVcQkwkUVu00gkI5p7Xs/RYtmVIzR9PoYKrDCE5qGNVGUCQQC61KJnIXZsHfDnaQcq3vsFa7SzDzfKgXxHCBIGhJlLiWFisq4wWhPOO7ADOOz5lyl8TGDGyYTaJJBDGx7hWk8ZAkADUAynnbDV3Pi0SKm10bp9hrJcHP0iUV46donxT2kUVNNRGJH9xe5QG6iuv6QnMnloVKo2+FJE3Byf/z9O4XjtAkBEzColefAGrhvYyxcllUiwXVIEIdV0j6v46CLjHY7pfuRKmOuFyJXEerw844h3/E79g46bhPeT8KTi4SjE6SF5AkBn37pDFVp8mabYzDaEuoUB+WoAfLwPlNA+KQHFHoDzHEjRXvXbfObRViB5/qKkNNQiVXEfcugsA6IDlOGQezED

=============公钥为=============

MIGfMA0GCSqGSIb3DQEBAQUAA4GNADCBiQKBgQCLG6V1r9Yyf/LCzTwvXVqgZl4csezBU918MsWPbjtZiya9W4i9ocrWPqxXhi/hAocZZwkkuB/DNe31T+54eSpORT+7E6qd4XsKfTy6ShbMrT+U97q0GG0OULSrx+KGlJOFLvCCdQXNHEzb8XkrpbzDM8ZPsLlRHcXzt7QS1Fpo3QIDAQAB

=============签名为=============

ODGCnrrBV/1SXfB65SHYWbdgNAuY8QbfAzWGeRscMhGCudfQk9cnLzHVQkhlC9eXruTvjQqQSmBNLmGdegUlAh+bPi/EkqReidD0efsLSy4FQSJIdmFVW6Xl3FuAqzIqidPLPFk0rFDK/DJzGVQtUYm5rKDap0zKMxe/P3/6bbs=

===========签名验证结果===========

true

参考:http://www.imooc.com/video/6154

java数字签名算法之RSA的更多相关文章

- Java数字签名算法--RSA

签名具有的特性: 安全性 抗否认性 数字签名:带有密钥(公钥.私钥)的消息摘要算法(使用私钥进行签名,使用公钥进行验证) 数字签名算法:RSA.DSA.ECDSA 数字签名特性: 验证数据完整性 认证 ...

- 第十四章 数字签名算法--RSA

注意:本节内容主要参考自 <Java加密与解密的艺术(第2版)>第9章“带密钥的消息摘要算法--数字签名算法” <大型分布式网站架构(设计与实践)>第3章“互联网安全架构” 1 ...

- 数字签名算法rsa

数字签名算法消息传递模型 由消息发送方构建密钥对,这里由甲方完成. 由消息发送方公布公钥至消息接收方,这里由甲方将公钥公布给乙方. 注意如加密算法区别,这里甲方使用私钥对数据签名,数据与签名形成一则消 ...

- JAVA加解密 -- 数字签名算法

数字签名 – 带有密钥的消息摘要算法 作用:验证数据完整性.认证数据来源.抗否认(OSI参考模型) 私钥签名,公钥验证 RSA 包含非对称算法和数字签名算法 实现代码: //1.初始化密钥 KeyPa ...

- ECDSA数字签名算法

一.ECDSA概述 椭圆曲线数字签名算法(ECDSA)是使用椭圆曲线密码(ECC)对数字签名算法(DSA)的模拟.ECDSA于1999年成为ANSI标准,并于2000年成为IEEE和NIST标准.它在 ...

- .NET Core加解密实战系列之——消息摘要与数字签名算法

目录 简介 功能依赖 消息摘要算法 MD算法 家族发展史 应用场景 代码实现 MD5 示例代码 SHA算法 应用场景 代码实现 SHA1 SHA256 示例代码 MAC算法 HMAC算法的典型应用 H ...

- Java实现文件的RSA和DES加密算法

根据密钥类型不同将现代密码技术分为两类:对称加密算法(秘密钥匙加密)和非对称加密算法(公开密钥加密) 对称钥匙加密系统是加密和解密均采用同一把秘密钥匙,而且通信双方都必须获得这把钥匙,并保持钥匙的秘密 ...

- 全面解决.Net与Java互通时的RSA加解密问题,使用PEM格式的密钥文件

作者: zyl910 一.缘由 RSA是一种常用的非对称加密算法.所以有时需要在不用编程语言中分别使用RSA的加密.解密.例如用Java做后台服务端,用C#开发桌面的客户端软件时. 由于 .Net.J ...

- JAVA的非对称加密算法RSA——加密和解密

原文转载至:https://www.cnblogs.com/OnlyCT/p/6586856.html 第一部分:RSA算法原理与加密解密 一.RSA加密过程简述 A和B进行加密通信时,B首先要生成一 ...

随机推荐

- AC日记——[HAOI2007]覆盖问题 bzoj 1052

1052 思路: 二分答案: 二分可能的长度: 然后递归判断长度是否可行: 先求出刚好覆盖所有点的矩形: 可行的第一个正方形在矩形的一个角上: 枚举四个角上的正方形,然后删去点: 删去一个正方形后,递 ...

- DP【p2051(bzoj 1801)】 [AHOI2009]中国象棋.

题目描述 这次小可可想解决的难题和中国象棋有关,在一个N行M列的棋盘上,让你放若干个炮(可以是0个),使得没有一个炮可以攻击到另一个炮,请问有多少种放置方法.大家肯定很清楚,在中国象棋中炮的行走方式是 ...

- 记录git rebase用法

git 是基于文件系统的版本管理工具,文档和详细介绍可以查看git 一.git commit --amend 如果你对文件做了修改需要和上一次的修改合并为一个change git add . git ...

- luogu P1075 质因数分解

题目描述 已知正整数n是两个不同的质数的乘积,试求出两者中较大的那个质数. 输入输出格式 输入格式: 输入只有一行,包含一个正整数n. 输出格式: 输出只有一行,包含一个正整数p,即较大的那个质数. ...

- c# Http Post访问接口方式

一.json格式数据提交返回 提交和返回数据都为json格式 参数提交方式:application/json;charset=UTF-8 统一采用UTF-8字符编码 public string Pos ...

- FIREDAC记录SQL日志

FIREDAC记录SQL日志 跟踪SQL日志可以方便开发的时候的程序调试.SQL日志记录会耗费服务费资源,正式部署中间件的时候,建议关闭SQL日志记录. FIREDAC通过使用TFDMoniFlatF ...

- php设计模式之解释器模式

解释器设计模式用于分析一个实体的关键元素,并且针对每个元素都提供自己的解释或相应的动作. <?php /** * 解释器模式 */ class User { protected $_userna ...

- python 文件操作的注意事项

我们经常用python读取文件信息,这里有些注意事项 with open('test.txt', 'r') as f: print 'f.read', f.read() with open('test ...

- JDK开发WebService

java开发web service最简单的方式是用jdk6自带的支持web service的注解功能. 1.编写代码如下: package net.swiftlet; import javax.jws ...

- JPEG编码(二)

来自CSDN评论区http://bbs.csdn.net/topics/190980 1. 色彩模型 JPEG 的图片使用的是 YCrCb 颜色模型, 而不是计算机上最常用的 RGB. 关于色彩模型, ...