linux centos7 防止暴力破解

系统 centos 7.4 系统, 不知道的可以用 cat /etc/redhat-release 查看

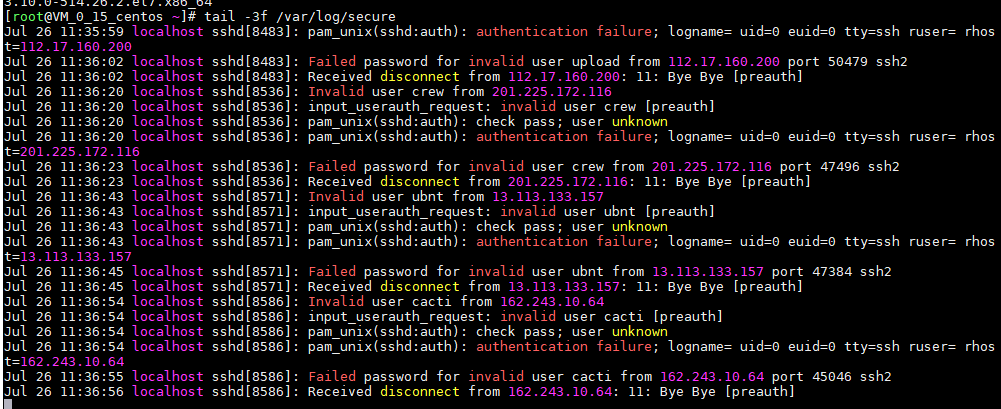

利用到了linux 系统的日志,每次我们登陆服务器时,如果有登陆认证失败的情况,会在服务器的/var/log/secure文件中记录日志。错误日志如下截图:

tail -3f /var/log/secure

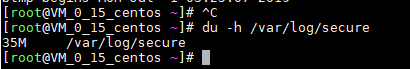

执行 du -h /var/log/secure 是否被暴力攻击 超过1M基本说明被攻击

du -h /var/log/secure

什么是暴力破解,简单来说就是对一个服务器进行无数次尝试登陆,并用不同的密码进行登陆直到可以登陆成功。暴力破解的基本步骤可以分为以下几步:

1. 找到对应的linux服务器 Ip地址

2.扫描端口号:22 nmap扫描端口

3.开始暴力破解 : 一般root 破解你的密码 登录你的机器 破坏 盗取你的重要的数据

对于这种情况我们有以下5种解决办法:

- 将密码设置复杂,长度大于8位或者最好大于20位,密码的复杂度:由大小写字母以及字符和数字组成。 0-9 a-z A-Z @!#$%*. 等等。

- 更改端口号,默认的端口是sshd(22),修改默认端口号。

- 不用root用户登陆(禁止root用户登陆),使用其他用户登陆并且拥有root用户权限。

sshd服务,直接编写脚本检查/var/log/secure 内登录失败次数超过某个阈值的ip并将它添加到/etc/hosts.deny(使用fail2ban的优点更多)

- 使用fail2ban,起到登录失败多次后直接禁止某个时间段此ip登陆。

yum安装fail2ban方法参考:https://www.cnblogs.com/operationhome/p/9184580.html

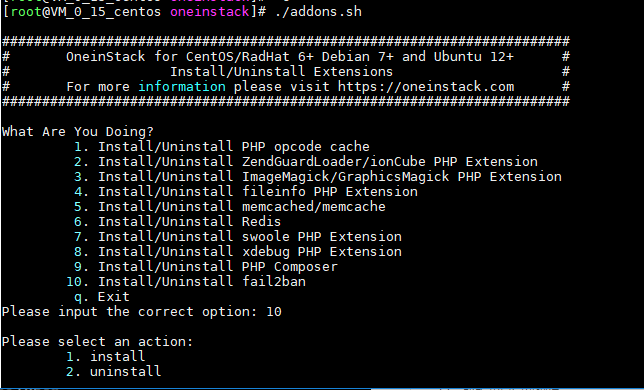

以下是使用onestack软件安装fail2ban防止暴力破解方法:

使用《OneinStack》,内置fail2ban,切换到OneinStack安装目录运行./addons.sh命令,然后选择10,再选择1安装即可,安装完成自动启动

Fail2ban配置文件说明

vim /etc/fail2ban/jail.d/jail.local

#defalut这里是设定全局设置,如果下面的监控没有设置就以全局设置的值设置。

[DEFAULT]

# 用于指定哪些地址ip可以忽略 fail2ban 防御,以空格间隔。

ignoreip = 127.0.0.1/

# 客户端主机被禁止的时长(默认单位为秒)

bantime =

# 过滤的时长(秒)

findtime =

# 匹配到的阈值(次数)

maxretry = [ssh-iptables]

# 是否开启

enabled = true

# 过滤规则

filter = sshd

# 动作

action = iptables[name=SSH, port=, protocol=tcp]

# 日志文件的路径

logpath = /var/log/secure

# 匹配到的阈值(次数)

maxretry =

注意:action,port=22,如果我们更改了sshd服务的端口号,我能需要在这里设置对应的端口号,否则配置不生效。

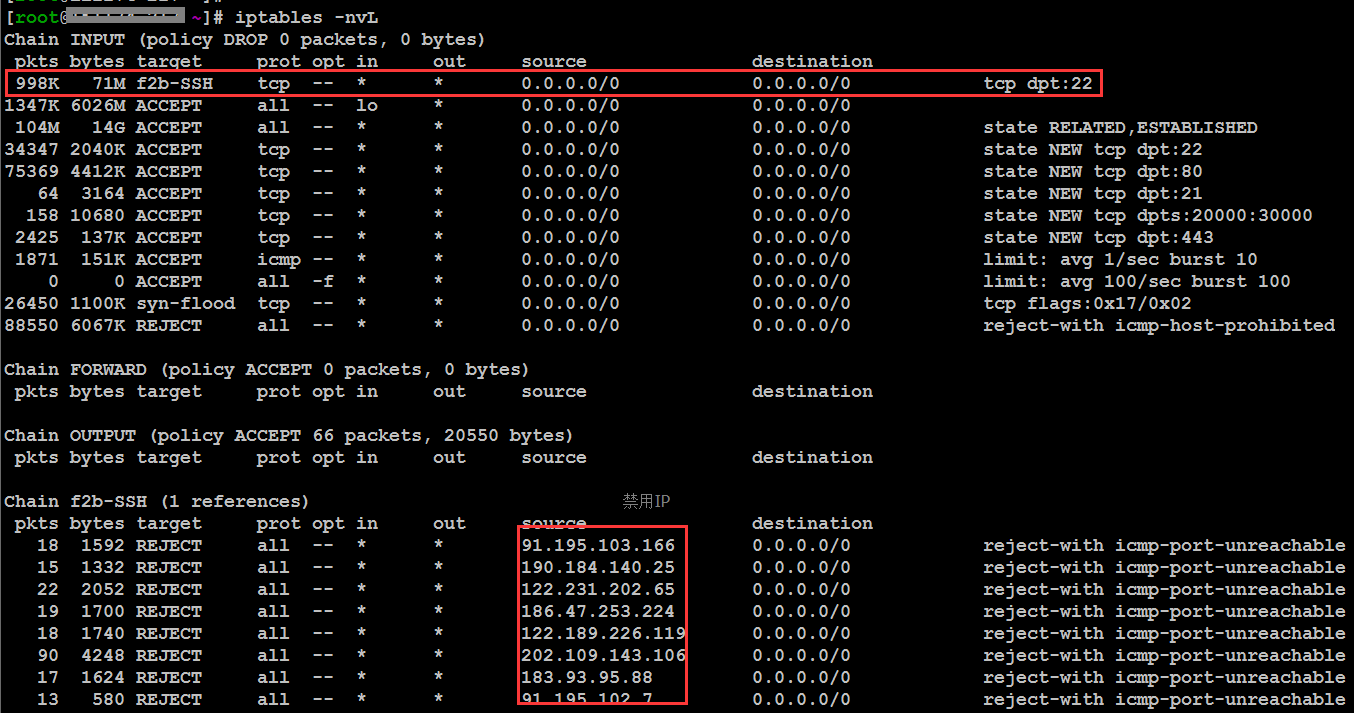

fail2ban会自动禁止在最近10分钟内有超过5次访问尝试失败的任意IP地址。这个IP地址将会在24小时内一直被禁止访问SSH服务。安装设置启用后,Fail2ban会在iptables添加相关规则,如下:

查看fail2ban日志

tailf /var/log/fail2ban.log

查看fail2ban状态

/usr/local/python/bin/fail2ban-client status ssh-iptables

红框的是显示出被禁止IP地址列表

fail2ban解锁IP

/usr/local/python/bin/fail2ban-client set ssh-iptables unbanip 91.195.103.166

linux centos7 防止暴力破解的更多相关文章

- centos7防暴力破解五种方法

什么是暴力破解,简单来说就是对一个服务器进行无数次尝试登陆,并用不同的密码进行登陆直到可以登陆成功.暴力破解的基本步骤可以分为以下几步: 1. 找到对应的linux服务器 Ip地址 2.扫描端口 ...

- Linux 密码的暴力破解

Linux 的密码的介绍 两个文件 1 . /etc/passwd 2 . /etc/shadow ## 关于/etc/shadow 文件的介绍 1 . 第一个字段是用户名 2 . 第二字字段是加密的 ...

- Linux的一个暴力破解工具九头蛇hydra

首先还是书写本文的 参考档:http://www.cnblogs.com/mchina/archive/2013/01/01/2840815.html 工具介绍:原文为官方英文解释本人给翻译下 数量最 ...

- fail2ban[防止linux服务器被暴力破解]

一 介绍fail2ban fail2ban 可以监视你的系统日志,然后匹配日志的错误信息(正则式匹配)执行相应的屏蔽动作(一般情况下是调用防火墙屏蔽),如:当有人在试探你的SSH. SMTP.FTP密 ...

- linux 防止ssh暴力破解密码

收集 /var/log/secure 里面的信息,若是某个IP 链接次数超过一定次数 ,则把此ip记录到/etc/hosts.deny里面 #!/bin/bash #Denyhosts SHELL S ...

- Linux使用rarcrack暴力破解RAR,ZIP,7Z压缩包

1.下载http://rarcrack.sourceforge.net/ 2.安装依赖 gcc libxml2-devel libxslt-devel 3.使用rarcrack your_encry ...

- Linux 利用hosts.deny 防止暴力破解ssh(转)

一.ssh暴力破解 利用专业的破解程序,配合密码字典.登陆用户名,尝试登陆服务器,来进行破解密码,此方法,虽慢,但却很有效果. 二.暴力破解演示 2.1.基础环境:2台linux主机(centos 7 ...

- Linux下的暴力密码在线破解工具Hydra安装及其组件安装-使用

Linux下的暴力密码在线破解工具Hydra安装及其组件安装-使用 hydra可以破解: http://www.thc.org/thc-hydra,可支持AFP, Cisco AAA, Cisco a ...

- Linux 安装DenyHost防止ssh被暴力破解

DenyHosts介绍 当你的linux服务器暴露在外网当中时,服务器就极有可能会遭到互联网上的扫描软件进行扫描,然后试图连接ssh端口进行暴力破解(穷举扫描).如果遇到这个问题,一款非常有用的工具D ...

随机推荐

- 详解Linux系统中10个最危险的命令

概述 大多数的朋友都是主要用的windows系统,基本用鼠标就可以完成所有的操作,但是在Linux系统中很多都是键盘+命令操作电脑的,Linux命令行使用很有趣,但有时候也很危险,尤其是在你不确定你自 ...

- Codeforces B. Minimum Possible LCM(贪心数论)

题目描述: B. Minimum Possible LCM time limit per test 4 seconds memory limit per test 1024 megabytes inp ...

- Python中单引号、双引号、三引号的区别

在学习python中的sqlite时发现实例的语句创建表时是用的三个单引号,但其他的表操作语句都是双引号,就不明白,于是搜了一下,在此做一下笔记. import sqlite3 conn = sqli ...

- spring配置文件ApplicationContext.xml里面class等没有提示功能

实现效果: 解决方法: windows–>preference—>myeclipse—>files and editors–>xml—>xmlcatalog 点击add ...

- XJCO1711 Procedural Programming

University of Leeds School of ComputingProcedural Programming XJCO1711Semester 1, 2019-2020Coursewor ...

- Refactoring open source business models

https://opensource.com/business/16/4/refactoring-open-source-business-models They say you never forg ...

- 题解 UVa11489

题目大意 多组数据,每组数据给定一个整数字串,两个人每次从中抽数,要求每次剩余的数都是 \(3\) 的倍数,请求出谁会获胜. 分析 由于 \(p-1\) 的因数的倍数在 \(p\) 进制下的各位数字之 ...

- python OOP

object oriented programming 干啥的 1.避免重名(封装) 2.避免代码重复(继承) 3.将复杂的流程抽象地封装起来 4.模块化程度高,应对复杂编程问题 1)划分职责-要做的 ...

- LeetCode 1060. Missing Element in Sorted Array

原题链接在这里:https://leetcode.com/problems/missing-element-in-sorted-array/ 题目: Given a sorted array A of ...

- Glider(前缀和+二分)

题目链接:Glider Gym-101911B 解题分析:下落的高度一定,是h.在没有气流的地方每秒下落1:所以可以转化为经过无气流地带的时间总长为h. 那么很显然从一个有气流地带的开始,选择下落,那 ...