ELK Stack (2) —— ELK + Redis收集Nginx日志

ELK Stack (2) —— ELK + Redis收集Nginx日志

摘要

使用Elasticsearch、Logstash、Kibana与Redis(作为缓冲区)对Nginx日志进行收集

版本

elasticsearch版本: elasticsearch-2.2.0

logstash版本: logstash-2.2.2

kibana版本: kibana-4.3.1-darwin-x64

jdk版本: jdk1.8.0_65

内容

目标架构

准备工作

参考以下文章安装好ELK与Redis

ELK Stack (1) —— ELK + Redis安装

以CAS系列中的使用的Nginx负载均衡器为例

CAS (1) —— Mac下配置CAS到Tomcat(服务端)

CAS (5) —— Nginx代理模式下浏览器访问CAS服务器配置详解

ELK配置

Nginx

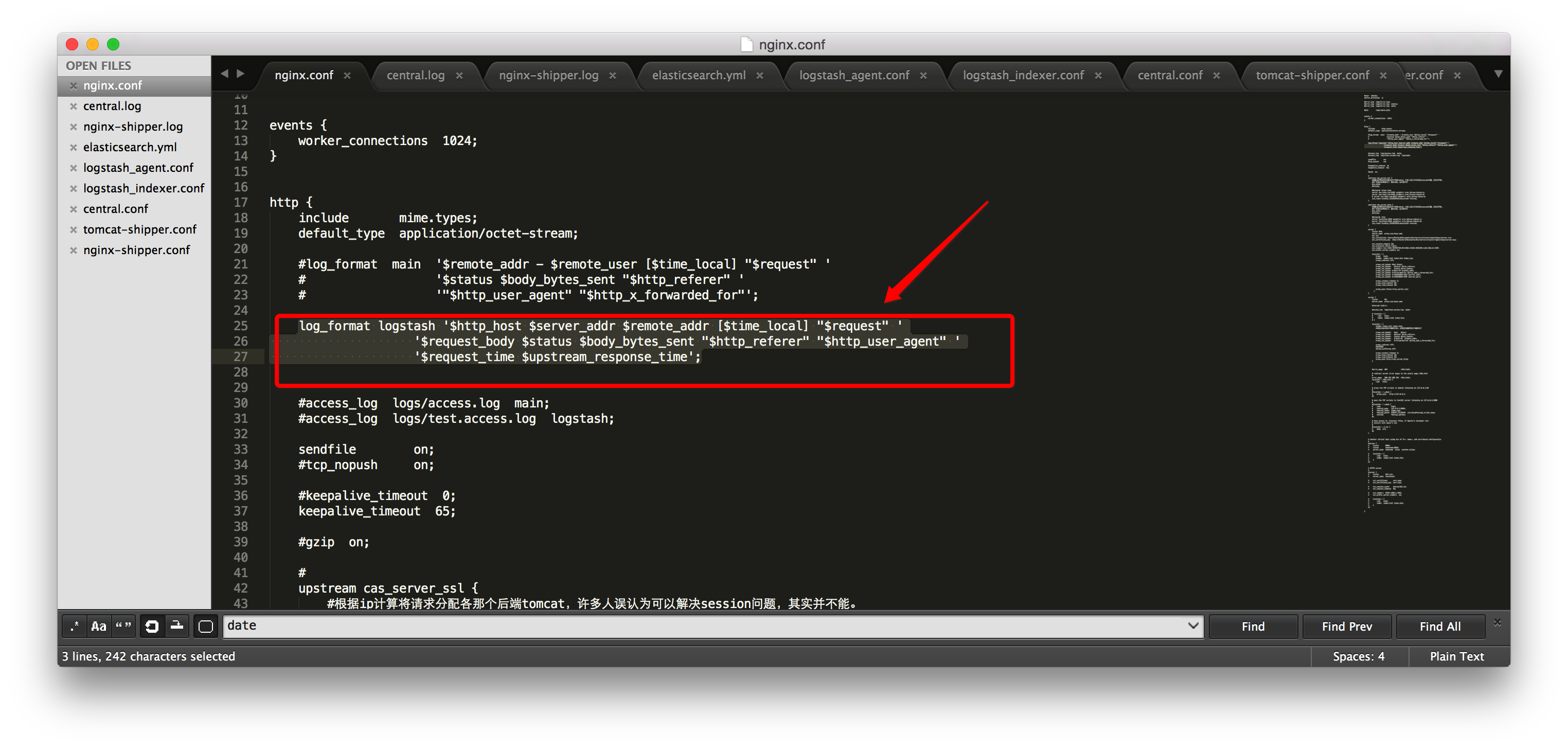

修改nginx.conf

log_format logstash '$http_host $server_addr $remote_addr [$time_local] "$request" '

'$request_body $status $body_bytes_sent "$http_referer" "$http_user_agent" '

'$request_time $upstream_response_time';

Elasticsearch

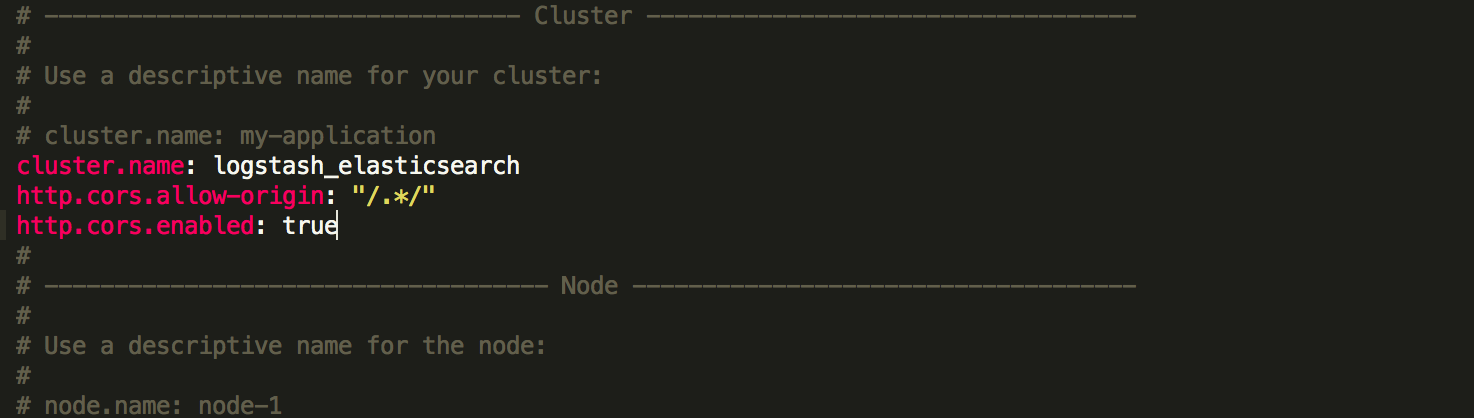

修改elasticsearch.yml

cluster.name: logstash_elasticsearch

http.cors.allow-origin: "/.*/"

http.cors.enabled: true

Logstash

/logstash/conf/logstash_agent.conf

input {

file {

type => "nginx_access"

path => ["/usr/share/nginx/logs/test.access.log"]

}

}

output {

redis {

host => "localhost"

data_type => "list"

key => "logstash:redis"

}

}

/logstash/conf/logstash_indexer.conf

input {

redis {

host => "localhost"

data_type => "list"

key => "logstash:redis"

type => "redis-input"

}

}

filter {

grok {

match => [

"message", "%{WORD:http_host} %{URIHOST:api_domain} %{IP:inner_ip} %{IP:lvs_ip} \[%{HTTPDATE:timestamp}\] \"%{WORD:http_verb} %{URIPATH:baseurl}(?:\?%{NOTSPACE:request}|) HTTP/%{NUMBER:http_version}\" (?:-|%{NOTSPACE:request}) %{NUMBER:http_status_code} (?:%{NUMBER:bytes_read}|-) %{QS:referrer} %{QS:agent} %{NUMBER:time_duration:float} (?:%{NUMBER:time_backend_response:float}|-)"

]

}

kv {

prefix => "request."

field_split => "&"

source => "request"

}

urldecode {

all_fields => true

}

#date {

# type => "log-date"

# match => ["timestamp" , "dd/MMM/YYYY:HH:mm:ss Z"]

#}

date {

match => ["logdate" , "dd/MMM/YYYY:HH:mm:ss Z"]

}

}

output {

elasticsearch {

#embedded => false

#protocol => "http"

hosts => "localhost:9200"

index => "access-%{+YYYY.MM.dd}"

}

}

注意有些网络示例为旧版本配置,新版本下output的embedded、protocol以及filter的date都有所更新。

Kibana

创建Index Pattern: access-*

测试

访问本地Kibana http://localhost:5601/

参考

参考来源:

logstash elasticsearch redis Kibana 收集Nginx 和Tomcat日志配置

Elastic + kibana + logstash + redis 对mongodb, nginx日志进行分析

结束

ELK Stack (2) —— ELK + Redis收集Nginx日志的更多相关文章

- ELK 二进制安装并收集nginx日志

对于日志来说,最常见的需求就是收集.存储.查询.展示,开源社区正好有相对应的开源项目:logstash(收集).elasticsearch(存储+搜索).kibana(展示),我们将这三个组合起来的技 ...

- ELK+redis搭建nginx日志分析平台

ELK+redis搭建nginx日志分析平台发表于 2015-08-19 | 分类于 Linux/Unix | ELK简介ELKStack即Elasticsearch + Logstas ...

- 使用elk+redis搭建nginx日志分析平台

elk+redis 搭建nginx日志分析平台 logstash,elasticsearch,kibana 怎么进行nginx的日志分析呢?首先,架构方面,nginx是有日志文件的,它的每个请求的状态 ...

- ELK+Redis 解析Nginx日志

一.ELK简介 Elk是指logstash,elasticsearch,kibana三件套,我们一般使用它们做日志分析. ELK工作原理图: 简单来讲ELK具体的工作流程就是客户端的logstash ...

- 使用elk+redis搭建nginx日志分析平台(引)

http://www.cnblogs.com/yjf512/p/4199105.html elk+redis 搭建nginx日志分析平台 logstash,elasticsearch,kibana 怎 ...

- ELK日志系统之使用Rsyslog快速方便的收集Nginx日志

常规的日志收集方案中Client端都需要额外安装一个Agent来收集日志,例如logstash.filebeat等,额外的程序也就意味着环境的复杂,资源的占用,有没有一种方式是不需要额外安装程序就能实 ...

- ELK filter过滤器来收集Nginx日志

前面已经有ELK-Redis的安装,此处只讲在不改变日志格式的情况下收集Nginx日志. 1.Nginx端的日志格式设置如下: log_format access '$remote_addr - $r ...

- ELK Stack (1) —— ELK + Redis安装

ELK Stack (1) -- ELK + Redis安装 摘要 安装Elasticsearch.Logstash.Kibana与Redis以实现一个日志收集平台 版本 elasticsearch版 ...

- 安装logstash5.4.1,并使用grok表达式收集nginx日志

关于收集日志的方式,最简单性能最好的应该是修改nginx的日志存储格式为json,然后直接采集就可以了. 但是实际上会有一个问题,就是如果你之前有很多旧的日志需要全部导入elk上查看,这时就有两个问题 ...

随机推荐

- NOIP模拟赛-2018.11.5

NOIP模拟赛 好像最近每天都会有模拟赛了.今天从高二逃考试跑到高一机房,然而高一也要考试,这回好像没有拒绝的理由了. 今天的模拟赛好像很有技术含量的感觉. T1:xgy断句. 好诡异的题目,首先给出 ...

- Jmeter函数助手中添加自定义函数

最近,群里的牛肉面大神有个需求,是将每个post请求的body部分做一个加密操作,其实这个需求不算难,用beanshell引入加密函数的包,然后调用就行了.只是,如果请求多了,每次都要调用一下自己加密 ...

- 哪些地方会出现css阻塞,哪些地方会出现js阻塞?

Js的阻塞特性: 所有浏览器在下载JS的时候,会阻止一切其他活动,比如其他资源的下载,内容的呈现等等.直到JS下载.解析.执行完毕后才开始继续并行下载其他资源并呈现内容.为了提高用户体验,新一代浏览器 ...

- OpenCV——重映射、仿射变换

#include <opencv2/opencv.hpp> #include <iostream> #include <math.h> using namespac ...

- JAVA 第三周学习总结

20175308 2018-2019-2 <Java程序设计>第三周学习总结 教材学习内容总结 本周的学习内容为整个第四章的内容,学习中感觉知识点既多又杂,故在总结时尽量选用重要的或高度概 ...

- 浅拷贝与深拷贝的实现方式、区别;deepcopy如果你来设计,如何实现(一)

浅拷贝与深拷贝的实现方式.区别:deepcopy如果你来设计,如何实现: copy浅拷贝:没有拷贝子对象,所以原始数据改变,子对象改变 deepcopy深拷贝:包含对象里面的子对象的拷贝,所以原始对象 ...

- php连接mysql...mysqli和mysql

mysql_connect()这一系列函数已经不推荐使用了,不安全. <?php $con = mysql_connect('localhost','root','');// 选择连接数据库系统 ...

- ISCSI target的两种安装方法

1 tgt程序架构 tgt是用户态实现的iscsi target,而iet(iscsi enterprise target)是在内核态实现的target,tgt相比于iet来说,因为其用户态实现,方便 ...

- 20155321 《网络攻防》 Exp3 免杀原理与实践

20155321 <网络攻防> Exp3 免杀原理与实践 基础问题回答 杀软是如何检测出恶意代码的? 根据实验指导书,杀软有两个方法可以检测出恶意代码.第一种是基于特征码,即先对流行代码特 ...

- MiZ702学习笔记8——让MiZ702变身PC的方法

首先你需要一个安装好的linux系统,这里我用的是Ubuntu的虚拟机.VMWare的话,选择较高版本的成功率会高些(当然根据自己电脑的配置进行选择). 打开Ubuntu的虚拟机,找到一个叫做Disk ...